Pārskats

Šī politika nosaka stingras procedūras drošai ievadīšanai, iekšējiem pārvedumiem un izbeigšanas procesam, īstenojot piekļuves kontroli, aktīvu atgūšanu un audita pēdas saskaņā ar galvenajiem drošības un privātuma standartiem.

Drošs piekļuves dzīves cikls

Standartizē ievadīšanu un darbinieka atiešanas procesu, lai nodrošinātu savlaicīgu, uz risku balstītu piekļuves piešķiršanu un piekļuves tiesību atsaukšanu.

Visaptveroša aktīvu kontrole

Nosaka aktīvu izsniegšanu, izsekošanu un aktīvu atgūšanu, lai novērstu zaudējumus un datu noplūdi personāla izmaiņu laikā.

Regulatīvā atbilstība

Saskaņota ar ISO/IEC 27001, GDPR, NIST, NIS2, DORA un COBIT, lai nodrošinātu stabilu juridisko un drošības atbilstību.

Lasīt pilnu pārskatu

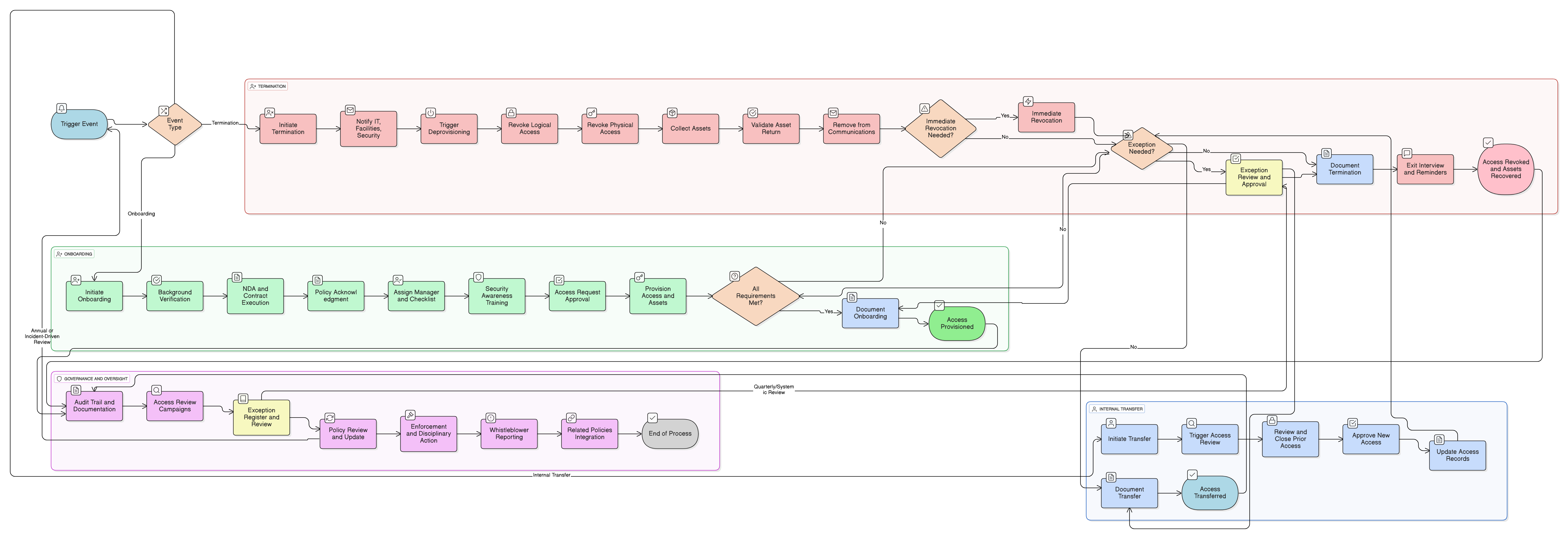

Politikas diagramma

Noklikšķiniet uz diagrammas, lai skatītu pilnā izmērā

Saturs

Darbības joma un iesaistes noteikumi

Ievadīšanas un darbinieka atiešanas procesu darbplūsmas

Aktīvu atgūšana un validācija

Tūlītējas piekļuves atsaukšanas prasības

Izņēmumu un riska apstrādes process

Audita pēdas un dokumentācija

Atbilstība ietvaram

🛡️ Atbalstītie standarti un ietvari

Šis produkts ir saskaņots ar šādiem atbilstības ietvariem ar detalizētu klauzulu un kontroles kartēšanu.

| Ietvars | Aplūkotās klauzulas / Kontroles |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 5(1)(f)Article 25Article 32Recital 39

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Saistītās politikas

P01 Informācijas drošības politika

Nosaka organizācijas drošības mērķus, tostarp personāla piekļuves pārvaldību.

Piekļuves kontroles politika

Nodrošina operacionālās prasības sistēmu un fiziskās piekļuves piešķiršanai un piekļuves tiesību atsaukšanai, balstoties uz ievadīšanas un izbeigšanas procesa trigeriem.

Pieļaujamās izmantošanas politika

Pieprasa politikas iepazīšanās apliecinājumu ievadīšanas laikā un atbalsta izpildi pēc izbeigšanas procesa.

Riska pārvaldības politika

Nodrošina, ka lietotāju piekļuves un pāreju riski tiek izvērtēti un mazināti saskaņā ar informācijas drošības pārvaldības sistēmas principiem.

Lietotāju kontu un privilēģiju pārvaldības politika

Pārvalda tehnoloģiskos kontrolpasākumus piekļuves piešķiršanas un piekļuves tiesību anulēšanas īstenošanai šīs politikas atbalstam.

Par Clarysec politikām - Darba attiecību uzsākšanas un izbeigšanas politika

Efektīva drošības pārvaldība prasa vairāk nekā tikai vārdus; tā prasa skaidrību, pilnvaras un pārskatatbildību, kā arī struktūru, kas mērogojas līdz ar jūsu organizāciju. Vispārīgas veidnes bieži neizdodas, radot neskaidrības ar gariem rindkopu blokiem un nedefinētām lomām. Šī politika ir izstrādāta kā jūsu drošības programmas operacionālais pamats. Mēs piešķiram pienākumus konkrētām lomām, kas sastopamas mūsdienīgā uzņēmumā, tostarp galvenajam informācijas drošības vadītājam (CISO), IT un drošības komandām un attiecīgajām komitejām, nodrošinot skaidru pārskatatbildību. Katra prasība ir unikāli numurēta klauzula (piem., 5.1.1, 5.1.2). Šī atomārā struktūra padara politiku viegli ieviešamu, auditējamu pret konkrētiem kontroles pasākumiem un droši pielāgojamu, neietekmējot dokumenta integritāti, pārvēršot to no statiska dokumenta par dinamisku, īstenojamu ietvaru.

Identitātes un piekļuves pārvaldība (IAM) integrācija automatizētām darbplūsmām

Nosaka identitātes un piekļuves pārvaldības (IAM) platformas izmantošanu piekļuves piešķiršanai, piekļuves tiesību atsaukšanai un audita pēdas nodrošināšanai, samazinot kļūdas un atbalstot automatizētu ievadīšanu/darbinieka atiešanas procesu.

Tūlītēja uz risku balstīta atsaukšana

Pieprasa privilēģēto kontu un augsta riska kontu deaktivizēšanu četru stundu laikā, samazinot pakļautību riskam kritiskās lomās un aiziešanas gadījumos.

Biežāk uzdotie jautājumi

Izstrādāts līderiem, līderu veidots

Šo politiku ir izstrādājis drošības līderis ar vairāk nekā 25 gadu pieredzi ISMS ietvaru ieviešanā un auditēšanā globālos uzņēmumos. Tā ir paredzēta ne tikai kā dokuments, bet kā aizstāvams ietvars, kas iztur auditoru pārbaudi.

Izstrādājis eksperts ar šādām kvalifikācijām:

Pārklājums un tēmas

🏢 Mērķa departamenti

🏷️ Tematiskais pārklājums

Šī politika ir 1 no 37 pilnajā Enterprise paketē

Ietaupiet 67%Iegūstiet visas 37 Enterprise politikas par €599, nevis €1 813 iegādājoties atsevišķi.

Skatīt pilno Enterprise paketi →