Pārskats

Šī politika nosaka strukturētus, auditējamus kontroles pasākumus lietotāju kontu un privilēģiju pārvaldībai visās organizācijas informācijas sistēmās, nodrošinot, ka piekļuve ir autorizēta, uzraudzīta un atbilstoša galvenajiem drošības standartiem.

Ieviests minimālo privilēģiju princips

Piekļuves tiesības un piekļuves privilēģijas tiek piešķirtas stingri saskaņā ar vajadzības zināt principu, samazinot nesankcionētas piekļuves risku.

Visaptveroša darbības joma

Attiecas uz visiem lietotāju kontiem, tostarp darbiniekiem, līgumslēdzējiem un trešo pušu piegādātājiem, mākoņa, uz vietas un attālinātas piekļuves vidēs.

Stingra autentifikācija

Nosaka stingru autentifikāciju ar paroļu sarežģītību, daudzfaktoru autentifikāciju (MFA) un kontroles pasākumiem attiecībā uz priviliģēto kontu sesijām.

Lasīt pilnu pārskatu

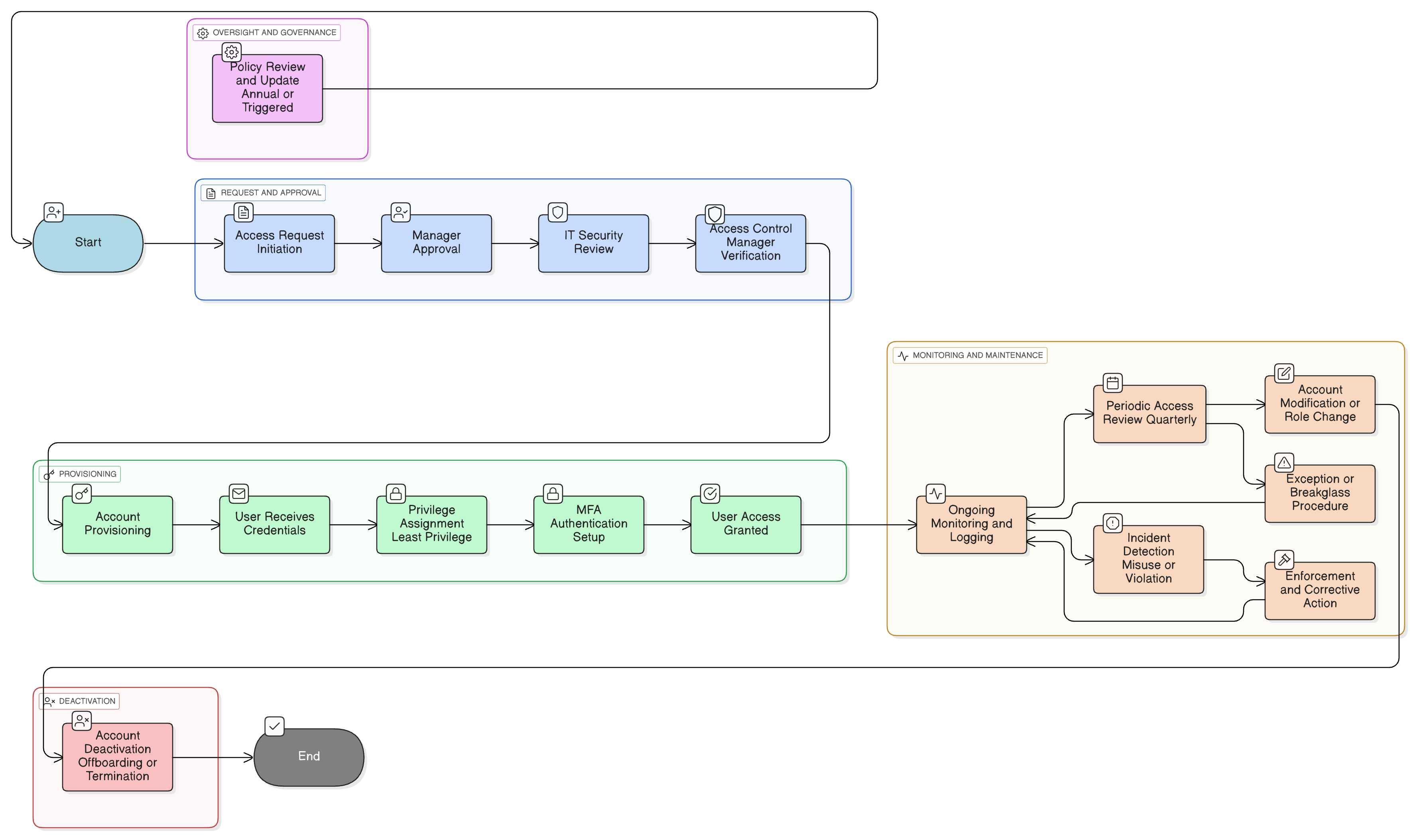

Politikas diagramma

Noklikšķiniet uz diagrammas, lai skatītu pilnā izmērā

Saturs

Darbības joma un iesaistes noteikumi

Privilēģiju piešķiršana un pārvaldība

Autentifikācija un sesiju kontroles pasākumi

Trešo pušu un piegādātāju piekļuves procedūras

Piekļuves tiesību periodiska pārskatīšana

Izņēmumu un riska apstrādes procesi

Atbilstība ietvaram

🛡️ Atbalstītie standarti un ietvari

Šis produkts ir saskaņots ar šādiem atbilstības ietvariem ar detalizētu klauzulu un kontroles kartēšanu.

Saistītās politikas

Piekļuves kontroles politika

Nosaka vispārējos piekļuves kontroles principus un autentifikācijas mehānismus, tostarp noteikumos balstītas un lomu balstītas piekļuves kontroles pasākumus.

Darba attiecību uzsākšanas un izbeigšanas politika

Nodrošina procedurālos soļus lietotāju piekļuves uzsākšanai un izbeigšanai, saskaņojot tos ar Cilvēkresursu (HR) darbībām.

Informācijas drošības informētības un apmācības politika

Pastiprina lietotāju pienākumus kontu drošībai un autentifikācijas datu aizsardzībai.

Datu klasifikācijas un marķēšanas politika

Vada piekļuves līmeņus, balstoties uz datu klasifikāciju, nodrošinot, ka privilēģiju robežas atbilst sensitivitātes līmeņiem.

Žurnālfiksēšanas un uzraudzības politika

Nodrošina, ka audita pēdas tiek vāktas visām ar kontiem saistītajām darbībām un tiek veiktas pārskatīšanas, lai atklātu anomālijas vai nesankcionētu izmantošanu.

Incidentu reaģēšanas politika (P30)

Regulē eskalāciju, ierobežošanu un pēcincidenta darbības gadījumos, kad notiek privilēģiju ļaunprātīga izmantošana vai nesankcionēta kontu aktivitāte.

Par Clarysec politikām - Lietotāju kontu un privilēģiju pārvaldības politika

Efektīva drošības pārvaldība prasa vairāk nekā tikai formulējumus; tā prasa skaidrību, pārskatatbildību un struktūru, kas mērogojas līdz ar jūsu organizāciju. Vispārīgas veidnes bieži neizdodas, radot neskaidrības ar gariem rindkopu blokiem un nedefinētām lomām. Šī politika ir izstrādāta kā jūsu drošības programmas operatīvais pamats. Mēs piešķiram pienākumus konkrētām lomām, kas sastopamas mūsdienīgā uzņēmumā, tostarp galvenajam informācijas drošības vadītājam (CISO), IT un drošības komandām un attiecīgajām komitejām, nodrošinot skaidras pilnvaras un pārskatatbildību. Katra prasība ir unikāli numurēta klauzula (piem., 5.1.1, 5.1.2). Šī atomārā struktūra padara politiku viegli ieviešamu, auditējamu pret konkrētiem kontroles pasākumiem un droši pielāgojamu, neietekmējot dokumenta integritāti, pārveidojot to no statiska dokumenta par dinamisku, īstenojamu ietvaru.

Skaidra pārskatatbildība pēc lomas

Nosaka detalizētus pienākumus galvenajam informācijas drošības vadītājam (CISO), IT administratoriem, Cilvēkresursiem (HR), vadītājiem un trešo pušu piegādātājiem, precizējot apstiprināšanas un audita ķēdes.

Automatizēta ievadīšana un darbinieka atiešanas process

Prasa identitātes un piekļuves pārvaldības (IAM) integrāciju ar personālvadības informācijas sistēmu (HRIS) savlaicīgai, automatizētai piekļuves piešķiršanai un lietotāju kontu deaktivizēšanai.

Izsekojama izņēmumu pārvaldība

Formāls, uz risku balstīts process izņēmumiem, nodrošinot, ka visas novirzes ir dokumentētas, apstiprinātas un auditējamas.

Biežāk uzdotie jautājumi

Izstrādāts līderiem, līderu veidots

Šo politiku ir izstrādājis drošības līderis ar vairāk nekā 25 gadu pieredzi ISMS ietvaru ieviešanā un auditēšanā globālos uzņēmumos. Tā ir paredzēta ne tikai kā dokuments, bet kā aizstāvams ietvars, kas iztur auditoru pārbaudi.

Izstrādājis eksperts ar šādām kvalifikācijām:

Pārklājums un tēmas

🏢 Mērķa departamenti

🏷️ Tematiskais pārklājums

Šī politika ir 1 no 37 pilnajā Enterprise paketē

Ietaupiet 67%Iegūstiet visas 37 Enterprise politikas par €599, nevis €1 813 iegādājoties atsevišķi.

Skatīt pilno Enterprise paketi →