Apžvalga

Ši politika nustato formalų požiūrį į viso informacinio turto klasifikavimą ir ženklinimą pagal jautrumą, riziką ir reglamentavimo įpareigojimus, užtikrinant aiškų, nuolatinį ženklinimą ir standartizuotas apsaugos praktikas visoje organizacijoje.

Standartizuotas klasifikavimas

Apibrėžia aiškią, visoje organizacijoje taikomą schemą, skirtą klasifikuoti ir ženklinti duomenis pagal jautrumą ir riziką.

Privalomas ženklinimas

Užtikrina nuolatinį ženklinimą visam informaciniam turtui, užtikrinant matomumą ir atsekamumą.

Išsami taikymo sritis

Apima skaitmeninį ir fizinį turtą, vidinius ir trečiųjų šalių duomenis, taip pat visus duomenų formatus ir aplinkas.

Atitikties suderinimas

Palaiko atitiktį ISO/IEC 27001, 27002, GDPR, NIS2, DORA, COBIT ir NIST standartams.

Skaityti visą apžvalgą

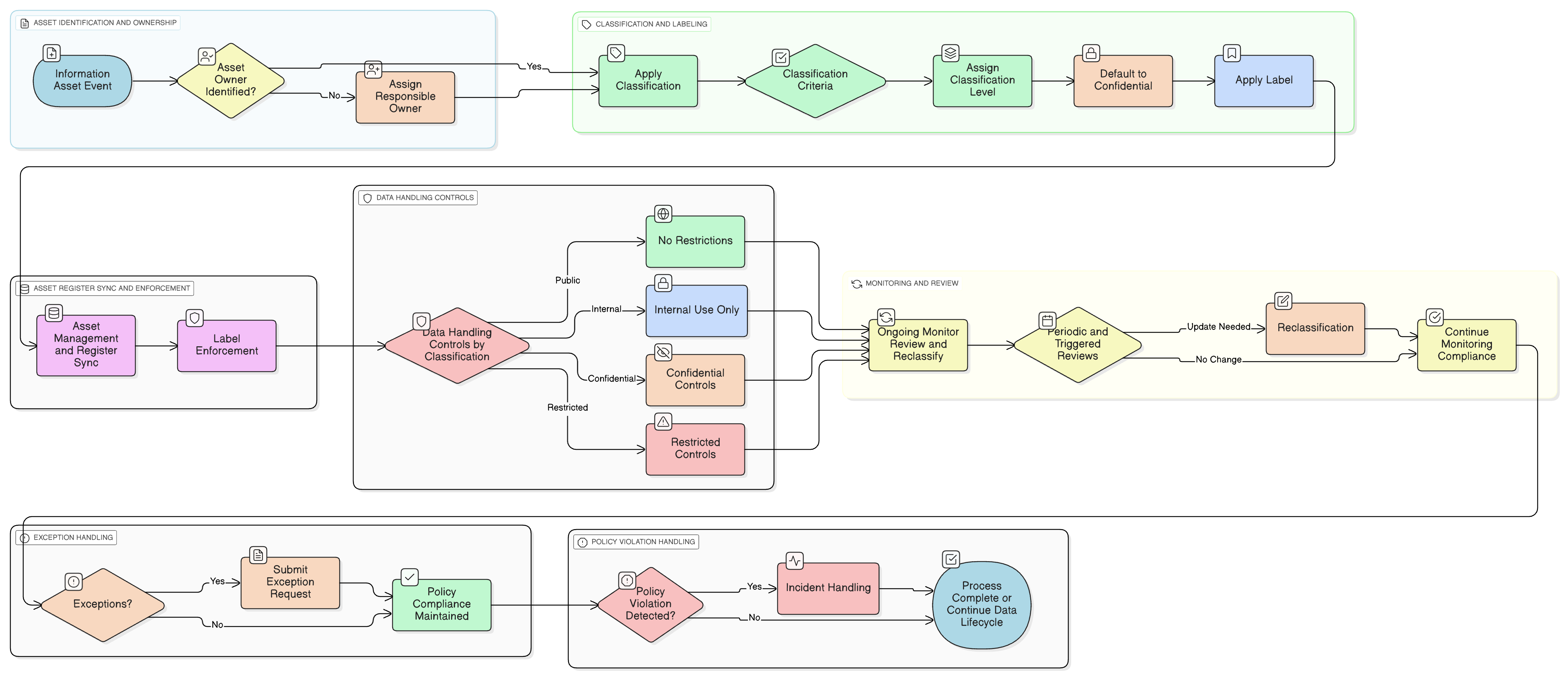

Politikos diagrama

Spustelėkite diagramą, kad peržiūrėtumėte visu dydžiu

Turinys

Taikymo sritis ir įsitraukimo taisyklės

Vaidmenimis pagrįstos atsakomybės

Klasifikavimo lygiai ir kriterijai

Žymų taikymas ir vykdymo užtikrinimas

Išimčių ir rizikos tvarkymas

Mokymų ir peržiūros reikalavimai

Sistemos atitiktis

🛡️ Palaikomi standartai ir sistemos

Šis produktas yra suderintas su šiomis atitikties sistemomis su išsamiu sąlygų ir kontrolės susiejimu.

Susijusios politikos

Prieigos kontrolės politika

Prieiga prie informacijos valdoma pagal klasifikavimo lygius; jautresniems duomenims reikalinga griežtesnė prieigos kontrolė ir autorizavimo mechanizmai.

Naudotojų paskyrų ir privilegijų valdymo politika

Sustiprina privilegijų paskirstymą pagal būtinybės žinoti principą, kuris nustatomas pagal klasifikavimo lygius.

Turto valdymo politika

Užtikrina, kad kiekvienas turtas turto inventoriuje turėtų savo klasifikaciją ir žymą, palaikant atsekamumą ir atskaitomybę.

Duomenų saugojimo ir šalinimo politika

Šalinimo ir saugojimo taisyklės nustatomos pagal duomenų klasifikavimo lygį ir duomenų saugojimo politikos reikalavimus.

Kriptografinių kontrolės priemonių politika

Taiko tinkamus šifravimo standartus pagal informacinio turto klasifikaciją.

Žurnalinimo ir stebėsenos politika

Įgalina stebėseną, susijusią su prieiga prie klasifikuotos informacijos ir jos judėjimu, užtikrinant audituojamumą ir neteisingo ženklinimo ar netinkamo naudojimo aptikimą.

Apie Clarysec politikas - Duomenų klasifikavimo ir ženklinimo politika

Efektyvi saugumo valdysena reikalauja daugiau nei tik formuluočių – ji reikalauja aiškumo, atskaitomybės ir struktūros, kuri gali augti kartu su organizacija. Bendriniai šablonai dažnai nepasiteisina, nes sukuria dviprasmybes dėl ilgų pastraipų ir neapibrėžtų vaidmenų. Ši politika sukurta kaip jūsų saugumo programos operacinis pagrindas. Atsakomybes priskiriame konkretiems šiuolaikinėje įmonėje esantiems vaidmenims, įskaitant vyriausiąjį informacijos saugumo pareigūną (CISO), IT saugumą ir atitinkamus komitetus, užtikrinant aiškią atskaitomybę. Kiekvienas reikalavimas pateikiamas kaip unikaliai sunumeruota nuostata (pvz., 5.1.1, 5.1.2). Ši atomizuota struktūra leidžia politiką lengvai įgyvendinti, audituoti pagal konkrečias kontrolės priemones ir saugiai pritaikyti nepažeidžiant dokumento vientisumo, paverčiant ją iš statinio dokumento į dinamišką, įgyvendinamą sistemą.

Vaidmenimis pagrįsta atskaitomybė

Atsakomybės tiksliai priskiriamos vyriausiajam informacijos saugumo pareigūnui (CISO), informacinio turto savininkams, IT ir komitetams, užtikrinant atsekamą vykdymo užtikrinimą tarp komandų.

Automatizuoto vykdymo užtikrinimo palaikymas

Integruojama su duomenų praradimo prevencija (DLP), SIEM ir prieigos priemonėmis automatiniam validavimui, ataskaitų teikimui ir neteisingai klasifikuotų ar nepaženklintų duomenų blokavimui.

Išimčių tvarkymo sistema

Numato formalų prašymo pateikimą, rizikos vertinimą, kompensacines kontrolės priemones ir peržiūros procesą, skirtą saugiai valdyti politikos išimtis.

Dažniausiai užduodami klausimai

Sukurta lyderiams, lyderių

Šią politiką parengė saugumo lyderis, turintis daugiau nei 25 metų patirtį diegiant ir audituojant ISMS sistemas tarptautinėse organizacijose. Ji sukurta ne tik kaip dokumentas, bet kaip pagrįsta sistema, atlaikanti auditoriaus vertinimą.

Parengė ekspertas, turintis šias kvalifikacijas:

Aprėptis ir temos

🏢 Tiksliniai skyriai

🏷️ Teminė aprėptis

Ši politika yra 1 iš 37 pilname Enterprise pakete

Sutaupykite 67%Gaukite visas 37 Enterprise politikas už €599, vietoje €1 813 perkant po vieną.

Peržiūrėti pilną Enterprise paketą →