Áttekintés

Ez a szabályzat szigorú eljárásokat határoz meg a biztonságos beléptetés, belső adattovábbítás és kiléptetés kezelésére, kikényszerítve a hozzáférés-ellenőrzést, az eszközvisszaszerzést és az ellenőrzési nyomvonalakat a főbb biztonsági és adatvédelmi szabványokkal összhangban.

Biztonságos hozzáférési életciklus

Szabványosítja a beléptetést és a kiléptetést a kockázatalapú hozzáférés-kiosztás és a hozzáférés visszavonásának időben történő biztosítása érdekében.

Átfogó eszközkezelés

Előírja az eszközök kiadását, nyomon követését és eszközvisszaszerzését a veszteségek és az adatszivárgás megelőzése érdekében személyi változások során.

Jogszabályi megfelelés

Összhangban van az ISO/IEC 27001, GDPR, NIST, NIS2, DORA és COBIT követelményeivel a megbízható jogi és biztonsági megfelelés érdekében.

Teljes áttekintés olvasása

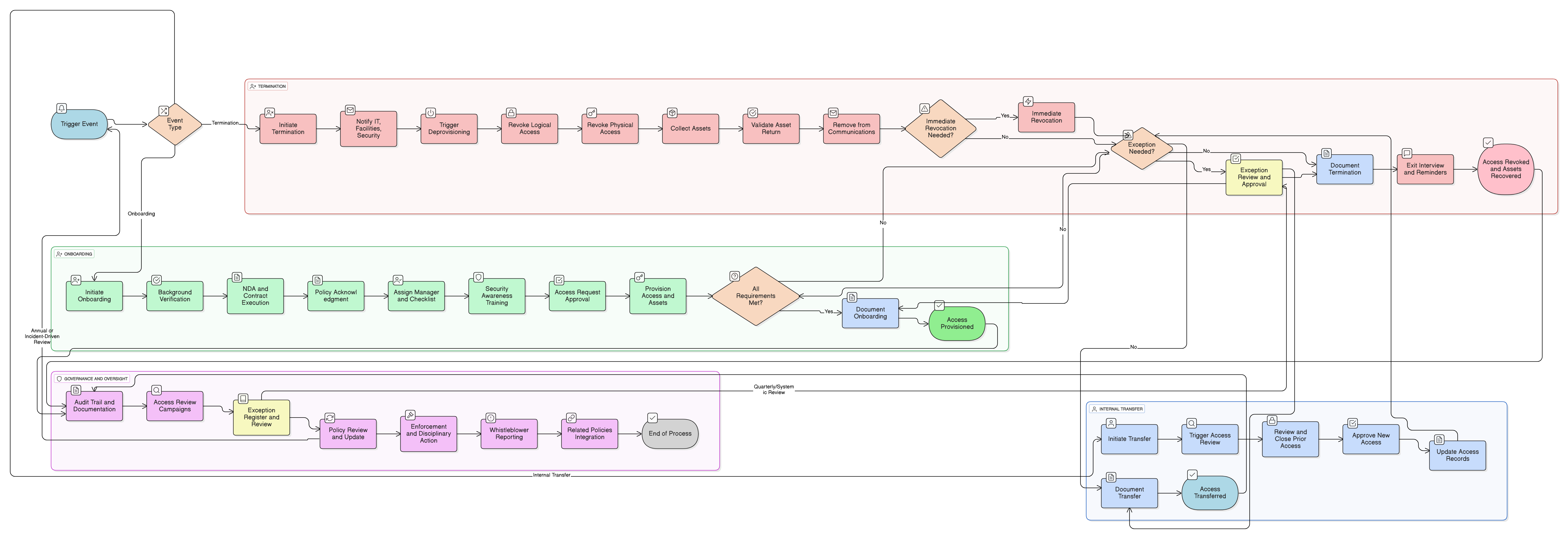

Irányelv-diagram

Kattintson a diagramra a teljes méret megtekintéséhez

Tartalom

Alkalmazási terület és együttműködési szabályok

Beléptetési és kiléptetési munkafolyamatok

eszközvisszaszerzés és validálás

Azonnali hozzáférés-visszavonás követelményei

Kivételkezelés és kockázatkezelési folyamat

Ellenőrzési nyomvonal és dokumentáció

Keretrendszer-megfelelőség

🛡️ Támogatott szabványok és keretrendszerek

Ez a termék a következő megfelelőségi keretrendszerekhez igazodik, részletes záradék- és vezérlőleképezésekkel.

| Keretrendszer | Lefedett záradékok / Vezérlők |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 5(1)(f)Article 25Article 32Recital 39

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Kapcsolódó irányelvek

P01 Információbiztonsági szabályzat

Meghatározza a szervezet biztonsági célkitűzéseit, beleértve a személyi hozzáférés-irányítást.

Hozzáférés-vezérlési szabályzat

Operatív követelményeket ad a rendszerszintű és fizikai hozzáférés beléptetési és kiléptetési kiváltó eseményei szerinti kiosztásához és visszavonásához.

Elfogadható használati szabályzat

Előírja a szabályzat tudomásulvételét a beléptetés során, és támogatja az érvényesítést a kiléptetést követően.

Kockázatkezelési szabályzat

Biztosítja, hogy a felhasználói hozzáférési és átmeneti kockázatok az IBIR elveivel összhangban értékelésre és mérséklésre kerüljenek.

Felhasználói fiók- és jogosultságkezelési szabályzat

Szabályozza a hozzáférés-kiosztás és jogosultságmegszüntetés technikai kontrolljait e szabályzat támogatására.

A Clarysec irányelveiről - Beléptetési és kiléptetési szabályzat

A hatékony biztonsági irányítás nem csupán megfogalmazás kérdése; egyértelműséget, elszámoltathatóságot és a szervezettel együtt skálázható struktúrát igényel. Az általános sablonok gyakran kudarcot vallanak, mert kétértelműséget teremtenek hosszú bekezdésekkel és meghatározatlan szerepkörökkel. Ez a szabályzat úgy készült, hogy a biztonsági program operatív gerincét adja. A felelősségeket a modern vállalatban megtalálható konkrét szerepkörökhöz rendeljük, beleértve az információbiztonsági vezető (CISO) szerepét, az IT- és információbiztonsági csapatokat és a releváns bizottságokat, biztosítva az egyértelmű elszámoltathatóságot. Minden követelmény egyedileg számozott záradék (pl. 5.1.1, 5.1.2). Ez az atomi struktúra megkönnyíti a szabályzat bevezetését, az egyes kontrollok szerinti auditálást, valamint a biztonságos testreszabást a dokumentum sértetlenségének befolyásolása nélkül, így a szabályzat statikus dokumentumból dinamikus, végrehajtható keretrendszerré válik.

IAM-integráció automatizált munkafolyamatokhoz

Előírja az identitás- és hozzáférés-kezelés (IAM) platformok használatát a hozzáférés-kiosztás, a hozzáférés visszavonása és az ellenőrzési nyomvonalak biztosítására, csökkentve a hibákat és támogatva az automatizált beléptetést/kiléptetést.

Azonnali, kockázatvezérelt visszavonás

Megköveteli a kiemelt jogosultságú és magas kockázatú fiókok deaktiválását négy órán belül, minimalizálva a kritikus szerepkörökből és távozásokból eredő kitettséget.

Gyakran ismételt kérdések

Vezetőknek, vezetők által

Ez az irányelv egy biztonsági vezető által készült, aki több mint 25 éves tapasztalattal rendelkezik ISMS keretrendszerek bevezetésében és auditálásában globális vállalatoknál. Nem csupán dokumentumként készült, hanem olyan védhető keretrendszerként, amely megfelel az auditorok vizsgálatának.

Az alábbi képesítésekkel rendelkező szakértő készítette:

Lefedettség és témák

🏢 Célterületek

🏷️ Témafedezet

Ez az irányelv 1 a 37-ből a teljes Enterprise-csomagban

Spóroljon 67%-otSzerezze be mind a 37 Enterprise-irányelvet €599-ért. ahelyett hogy egyenként €1 813-t fizetne.

Teljes Enterprise-csomag megtekintése →