Áttekintés

Ez a szabályzat strukturált, auditálható kontrollokat ír elő a felhasználói fiók- és jogosultságkezeléshez valamennyi szervezeti információs rendszerben, biztosítva, hogy a hozzáférés engedélyezett, monitorozott és a főbb biztonsági szabványoknak megfelelő legyen.

Legkisebb jogosultság elve kikényszerítve

A hozzáférési jogosultságok kiosztása szigorúan a szükséges ismeret elve alapján történik, minimalizálva a jogosulatlan hozzáférés kockázatát.

Átfogó hatókör

Valamennyi felhasználó valamennyi felhasználói fiókjára vonatkozik, beleértve a munkavállalókat, vállalkozókat és harmadik fél beszállítókat, felhő-, helyszíni és távoli környezetekben.

Robusztus hitelesítés

Erős hitelesítést ír elő jelszókomplexitással, többtényezős hitelesítéssel, valamint a kiemelt jogosultságú munkamenetekre vonatkozó kontrollokkal.

Teljes áttekintés olvasása

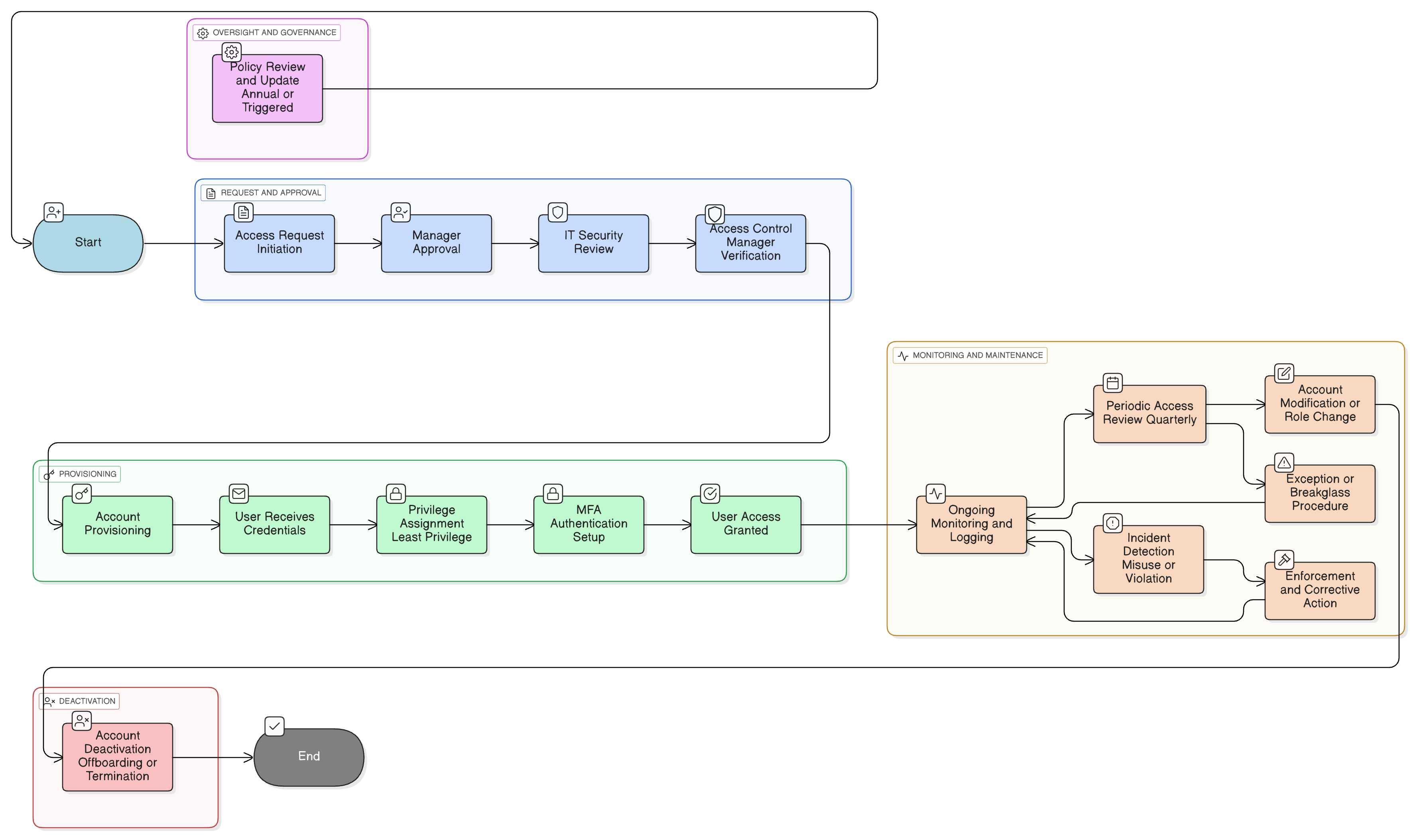

Irányelv-diagram

Kattintson a diagramra a teljes méret megtekintéséhez

Tartalom

Hatókör és együttműködési szabályok

Jogosultság-hozzárendelés és -kezelés

Hitelesítési és munkamenet-kontrollok

Harmadik fél és beszállítói hozzáférési eljárások

Időszakos hozzáférés-felülvizsgálatok

Kivételkezelés és kockázatkezelési folyamatok

Keretrendszer-megfelelőség

🛡️ Támogatott szabványok és keretrendszerek

Ez a termék a következő megfelelőségi keretrendszerekhez igazodik, részletes záradék- és vezérlőleképezésekkel.

Kapcsolódó irányelvek

Hozzáférés-vezérlési szabályzat

Meghatározza az átfogó hozzáférés-ellenőrzési elveket és hitelesítési mechanizmusokat, beleértve a szabályalapú és szerepköralapú hozzáférés-vezérlési kontrollokat.

Beléptetési és kiléptetési szabályzat

Eljárási lépéseket biztosít a felhasználói hozzáférés indításához és megszüntetéséhez, a HR-intézkedésekkel összehangolva.

Információbiztonsági tudatossági és képzési szabályzat

Megerősíti a felhasználói felelősségeket a fiókbiztonság és a hitelesítő adatok védelme terén.

Adatosztályozási és címkézési szabályzat

Az adatosztályozás alapján irányítja a hozzáférési szinteket, biztosítva, hogy a jogosultsági határok igazodjanak az érzékenységi szintekhez.

Naplózási és monitorozási szabályzat

Biztosítja, hogy az ellenőrzési nyomvonalak összegyűjtésre kerüljenek minden fiókkal kapcsolatos tevékenységhez, és felülvizsgálatra kerüljenek anomáliák vagy jogosulatlan használat észlelésére.

Incidenskezelési szabályzat

Szabályozza az eszkalációt, az elszigetelést és az incidens utáni felülvizsgálati tevékenységeket jogosultsággal való visszaélés vagy jogosulatlan fióktevékenység esetén.

A Clarysec irányelveiről - Felhasználói fiók- és jogosultságkezelési szabályzat

A hatékony biztonsági irányítás több mint szavak: egyértelműséget, elszámoltathatóságot és a szervezettel együtt skálázható struktúrát igényel. Az általános sablonok gyakran nem működnek, mert kétértelműséget teremtenek hosszú bekezdésekkel és nem definiált szerepkörökkel. Ez a szabályzat úgy készült, hogy az Ön biztonsági programjának üzemeltetési gerincét adja. A felelősségeket a modern vállalatokban jellemző konkrét szerepkörökhöz rendeljük, beleértve az információbiztonsági vezetőt (CISO), az IT- és információbiztonsági csapatokat és a releváns bizottságokat, biztosítva az egyértelmű elszámoltathatóságot. Minden követelmény egyedileg számozott záradék (pl. 5.1.1, 5.1.2). Ez az atomi struktúra megkönnyíti a bevezetést, az auditálást konkrét kontrollok mentén, valamint a biztonságos testreszabást a dokumentum integritásának sérülése nélkül, így a szabályzat statikus dokumentumból dinamikus, végrehajtható keretrendszerré válik.

Egyértelmű elszámoltathatóság szerepkörök szerint

Részletes felelősségeket határoz meg az információbiztonsági vezető (CISO), informatikai rendszergazdák, HR, vezetők és beszállítók számára, tisztázva a jóváhagyási és auditláncokat.

Automatizált beléptetés és kiléptetés

Megköveteli az identitás- és hozzáférés-kezelés (IAM) integrációját a humánerőforrás-információs rendszerrel (HRIS) a felhasználói fiókok időben történő, automatizált hozzáférés-kiosztása és deaktiválása érdekében.

Nyomon követhető kivételkezelés

Formális, kockázatalapú folyamat a kivételekre, biztosítva, hogy minden eltérés dokumentált, jóváhagyott és auditálható legyen.

Gyakran ismételt kérdések

Vezetőknek, vezetők által

Ez az irányelv egy biztonsági vezető által készült, aki több mint 25 éves tapasztalattal rendelkezik ISMS keretrendszerek bevezetésében és auditálásában globális vállalatoknál. Nem csupán dokumentumként készült, hanem olyan védhető keretrendszerként, amely megfelel az auditorok vizsgálatának.

Az alábbi képesítésekkel rendelkező szakértő készítette:

Lefedettség és témák

🏢 Célterületek

🏷️ Témafedezet

Ez az irányelv 1 a 37-ből a teljes Enterprise-csomagban

Spóroljon 67%-otSzerezze be mind a 37 Enterprise-irányelvet €599-ért. ahelyett hogy egyenként €1 813-t fizetne.

Teljes Enterprise-csomag megtekintése →