Áttekintés

A Távmunkaszabályzat kötelező követelményeket határoz meg a biztonságos, megfelelő távoli hozzáférés és adatkezelés érdekében valamennyi munkatárs számára, biztosítva a robusztus kontrollokat az eszközökre, a hitelesítésre, a monitorozásra és a jogszabályi megfelelésre vonatkozóan valamennyi távoli környezetben.

Átfogó távoli biztonság

Biztosítja a szervezeti adatok bizalmasságát, sértetlenségét és rendelkezésre állását a távoli munkát végző munkatársak és vállalkozók számára.

Szigorú hozzáférés- és eszközkontrollok

Előírja a virtuális magánhálózat (VPN), a többtényezős hitelesítés, az eszközök biztonsági megerősítése és az eszközregisztráció alkalmazását minden távoli kapcsolathoz.

Széles körű alkalmazhatóság

Kiterjed a munkavállalókra, harmadik fél beszállítókra, harmadik fél szolgáltatókra és a távmunkában részt vevő ideiglenes munkatársakra.

Megfelelés-központú megközelítés

Összhangban van az ISO/IEC 27001, a GDPR, a NIS2, a DORA és az iparági szabványok követelményeivel a jogszabályi megfelelés biztosítása érdekében.

Teljes áttekintés olvasása

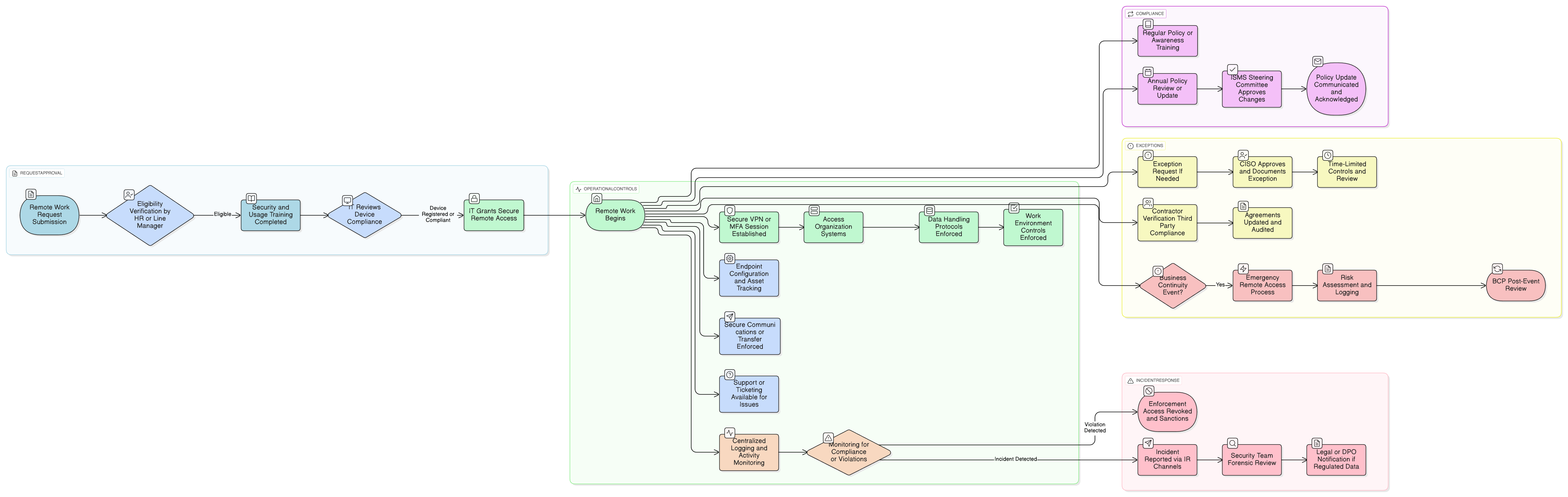

Irányelv-diagram

Kattintson a diagramra a teljes méret megtekintéséhez

Tartalom

Hatókör és együttműködési szabályok

Jogosultság, engedélyezés és szerepköri feladatok

BYOD (saját eszköz használata) és eszközkezelési követelmények

Titkosítás és biztonságos kapcsolódás

Monitorozás, auditnaplózás és incidenskezelés

Harmadik fél és beszállítói távoli megfelelés

Keretrendszer-megfelelőség

🛡️ Támogatott szabványok és keretrendszerek

Ez a termék a következő megfelelőségi keretrendszerekhez igazodik, részletes záradék- és vezérlőleképezésekkel.

| Keretrendszer | Lefedett záradékok / Vezérlők |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 32Article 5(1)(f)Recital 39

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Kapcsolódó irányelvek

Információbiztonsági politika

Meghatározza az eszközök biztonságos kezelésének alapvonalát, amely minden munkakörnyezetre – beleértve a távoli munkavégzést is – alkalmazandó.

Elfogadható használati szabályzat

Szabályozza a szervezeti eszközök és rendszerek megfelelő használatát távmunkamenetek során.

Hozzáférés-vezérlési szabályzat

Biztosítja, hogy a hozzáférési jogosultságok a legkisebb jogosultság elve és a megfelelő hitelesítési mechanizmusok szerint kerüljenek kiosztásra.

Kockázatkezelési szabályzat

Meghatározza, hogyan kerülnek a távmunkával kapcsolatos kockázatok azonosításra, kockázatkezelésre és a kockázatok nyomon követésére az információbiztonsági irányítási rendszer keretében.

Eszközgazdálkodási szabályzat

Előírja az eszközleltár és a konfigurációkezelés követelményeit minden távolról használt eszközre.

Naplózási és monitorozási szabályzat

Biztosítja, hogy a távoli munkamenetek monitorozása, auditálása és megőrzése a megfelelési követelmények szerint történjen.

Adatmegőrzési szabályzat

Meghatározza a távmunkához kapcsolódó adatkezelés szabályait, beleértve a cserélhető adathordozókat és az eszközök selejtezését.

A Clarysec irányelveiről - Távmunkaszabályzat

A hatékony biztonsági irányítás többet igényel puszta megfogalmazásnál; egyértelműséget, elszámoltathatóságot és a szervezettel együtt skálázható struktúrát követel. Az általános sablonok gyakran kudarcot vallanak, mert kétértelműséget teremtenek hosszú bekezdésekkel és nem definiált szerepkörökkel. Ez a szabályzat úgy készült, hogy a biztonsági program operatív gerince legyen. A felelősségeket a modern vállalatokban megtalálható konkrét szerepkörökhöz rendeljük, beleértve a CISO-t, az informatikai és biztonsági csapatokat és a releváns bizottságokat, biztosítva az egyértelmű elszámoltathatóságot. Minden követelmény egyedileg számozott záradék (pl. 5.1.1, 5.1.2). Ez az atomi struktúra megkönnyíti a szabályzat bevezetését, az auditálhatóságot konkrét kontrollok mentén, és a biztonságos testreszabást a dokumentum integritásának sérülése nélkül, így a szabályzat statikus dokumentumból dinamikus, végrehajtható keretrendszerré válik.

Teljes életciklusú érvényesítés

Meghatározza a monitorozás, az incidenskezelés, a képzés és az audit kontrolljait a távmunkára, beleértve a verziókezelést és az éves felülvizsgálatot.

Robusztus adatkezelés és eszközszabályok

Kikényszeríti a titkosítást, tiltja a jogosulatlan nyomtatást vagy megosztást, és előírja a gyors eszköztörlés/eszközvesztésre adott válasz eljárásait.

Kivétel- és sürgősségi kezelés

Egyértelmű, kockázatalapú kontrollokat biztosít a szabályzati kivételekhez, az ideiglenes távoli hozzáféréshez és az üzletmenet-folytonossági eseményekhez.

Gyakran ismételt kérdések

Vezetőknek, vezetők által

Ez az irányelv egy biztonsági vezető által készült, aki több mint 25 éves tapasztalattal rendelkezik ISMS keretrendszerek bevezetésében és auditálásában globális vállalatoknál. Nem csupán dokumentumként készült, hanem olyan védhető keretrendszerként, amely megfelel az auditorok vizsgálatának.

Az alábbi képesítésekkel rendelkező szakértő készítette:

Lefedettség és témák

🏢 Célterületek

🏷️ Témafedezet

Ez az irányelv 1 a 37-ből a teljes Enterprise-csomagban

Spóroljon 67%-otSzerezze be mind a 37 Enterprise-irányelvet €599-ért. ahelyett hogy egyenként €1 813-t fizetne.

Teljes Enterprise-csomag megtekintése →