Aperçu

Cette Politique de gestion des changements définit des contrôles structurés sur l’ensemble des changements de systèmes et de processus, en exigeant un examen approfondi, une approbation, une documentation, une appréciation des risques et l’auditabilité afin d’assurer une Exploitation informatique sécurisée, stable et conforme.

Contrôles structurés des changements

Tous les changements sont examinés, approuvés et suivis afin de minimiser le risque et d’assurer la stabilité des systèmes.

Appréciations des risques complètes

Une évaluation fondée sur les risques garantit l’intégrité des données, la continuité d’activité et la conformité pendant les changements.

Rôles et gouvernance clairs

Des responsabilités définies pour le Comité consultatif sur les changements, l’Exploitation informatique, l’audit et les parties prenantes garantissent l’autorité et la responsabilité à chaque étape.

Alignement de conformité

Entièrement alignée sur les cadres ISO/IEC 27001:2022, NIST, GDPR, DORA, NIS2 et COBIT 2019.

Lire l'aperçu complet

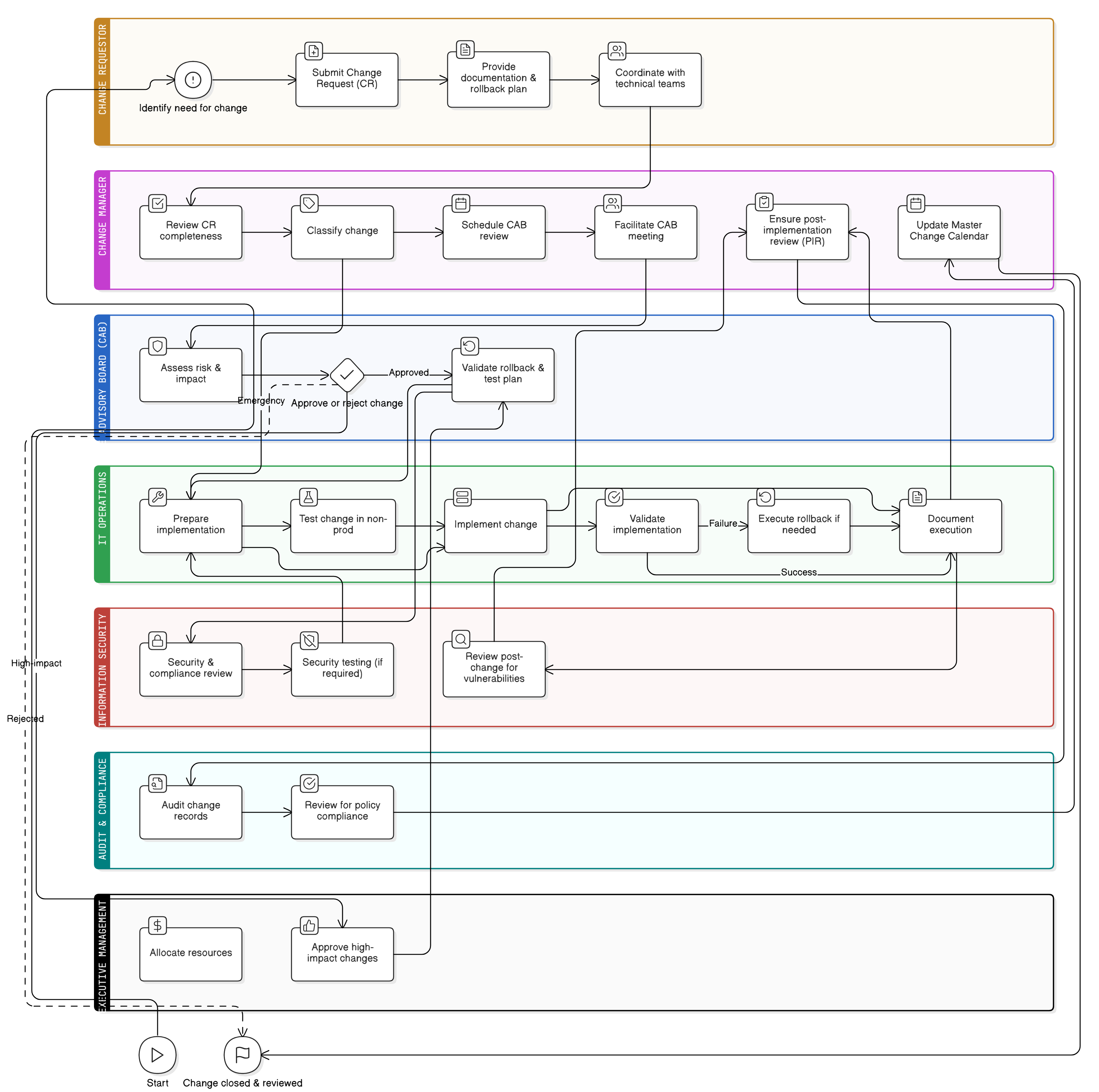

Diagramme de la politique

Cliquez sur le diagramme pour l’afficher en taille complète

Contenu

Périmètre et règles d’engagement

Classification et approbation des changements

Tests, validation et planification du retour arrière

Appréciation des risques et gestion des exceptions

Revue après mise en œuvre

Conformité des tiers et des fournisseurs

Conformité aux frameworks

🛡️ Normes et frameworks pris en charge

Ce produit est aligné sur les frameworks de conformité suivants, avec des mappages détaillés de clauses et de contrôles.

| Framework | Clauses / Contrôles couverts |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

32(1)(b–d)25Recital 78

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Politiques associées

Politique des rôles et responsabilités de gouvernance

Définit les autorités d’approbation et la séparation des tâches pertinentes pour l’autorisation et la supervision des changements.

Politique de surveillance de l’audit et de la conformité

Régit la validation et la revue d’audit des enregistrements de gestion des changements et des violations.

P01 Politique de sécurité de l'information

Établit l’exigence de contrôles de sécurité formels et de responsabilité au niveau des processus, y compris la gouvernance de la gestion des changements.

Politique de contrôle d’accès

Garantit que les permissions d’accès des personnes mettant en œuvre et examinant les changements respectent le principe du moindre privilège.

Politique de gestion des risques

Garantit que tous les changements font l’objet d’une évaluation des risques appropriée et de stratégies d’atténuation des risques.

À propos des politiques Clarysec - Politique de gestion des changements

Une gouvernance de la sécurité efficace exige plus que des mots : elle requiert de la clarté, de l’autorité et de la responsabilité, et une structure qui s’adapte à votre organisation. Les modèles génériques échouent souvent en créant de l’ambiguïté avec de longs paragraphes et des rôles non définis. Cette politique est conçue pour être l’ossature opérationnelle de votre programme de sécurité. Nous attribuons des responsabilités aux rôles spécifiques présents dans une entreprise moderne, notamment le Responsable de la sécurité des systèmes d’information (RSSI), les équipes informatiques et de sécurité, ainsi que les comités pertinents, afin d’assurer une responsabilité claire. Chaque exigence est une clause numérotée de manière unique (par ex. 5.1.1, 5.1.2). Cette structure atomique rend la politique facile à mettre en œuvre, à auditer par rapport à des contrôles spécifiques et à personnaliser en toute sécurité sans affecter l’intégrité du document, la transformant d’un document statique en un cadre dynamique et actionnable.

Système de gestion des changements intégré

Exige que toutes les demandes, approbations et documents justificatifs soient enregistrés de manière centralisée, permettant des pistes d’audit fiables et l’automatisation des flux de travail.

Protocoles dédiés aux changements d’urgence

Des approbations accélérées, une documentation rapide et des revues post-changement obligatoires réduisent les interruptions et maîtrisent le risque lors d’incidents urgents.

Intégration des outils et de l’automatisation

Prend en charge l’intégration CI/CD, les systèmes de sauvegarde et l’intégration des systèmes de gestion de versions afin de rationaliser l’exécution des changements et la validation du retour arrière.

Foire aux questions

Conçu pour les dirigeants, par des dirigeants

Cette politique a été rédigée par un responsable de la sécurité disposant de plus de 25 ans d’expérience dans le déploiement et l’audit de cadres ISMS pour des entreprises mondiales. Elle est conçue non seulement comme un document, mais comme un cadre défendable résistant à l’examen des auditeurs.

Rédigé par un expert titulaire de :

Couverture & Sujets

🏢 Départements cibles

🏷️ Couverture thématique

Cette politique est 1 sur 37 dans le Pack Entreprise complet

Économisez 67%Obtenez les 37 politiques Entreprise pour €599, au lieu de €1 813 à l'unité.

Voir le Pack Entreprise complet →