Descripción general

Esta política exige programas de concienciación y formación estructurados y basados en el riesgo para todos los usuarios con acceso a sistemas o datos, garantizando el cumplimiento continuo y la reducción de riesgos de seguridad.

Cobertura integral

Se aplica a empleados y contratistas, proveedores terceros, contratistas y proveedores terceros de servicios, y a cualquier persona con acceso a sistemas de información de la organización.

Formación específica por rol y basada en el riesgo

Adapta la formación y sensibilización en seguridad de la información a los roles de trabajo, a la exposición al riesgo basada en roles y a las obligaciones reglamentarias.

Refuerzo continuo

Garantiza formación de actualización periódica, formación ad hoc y formación de reciclaje, con campañas de concienciación con seguimiento del desempeño.

Leer descripción completa

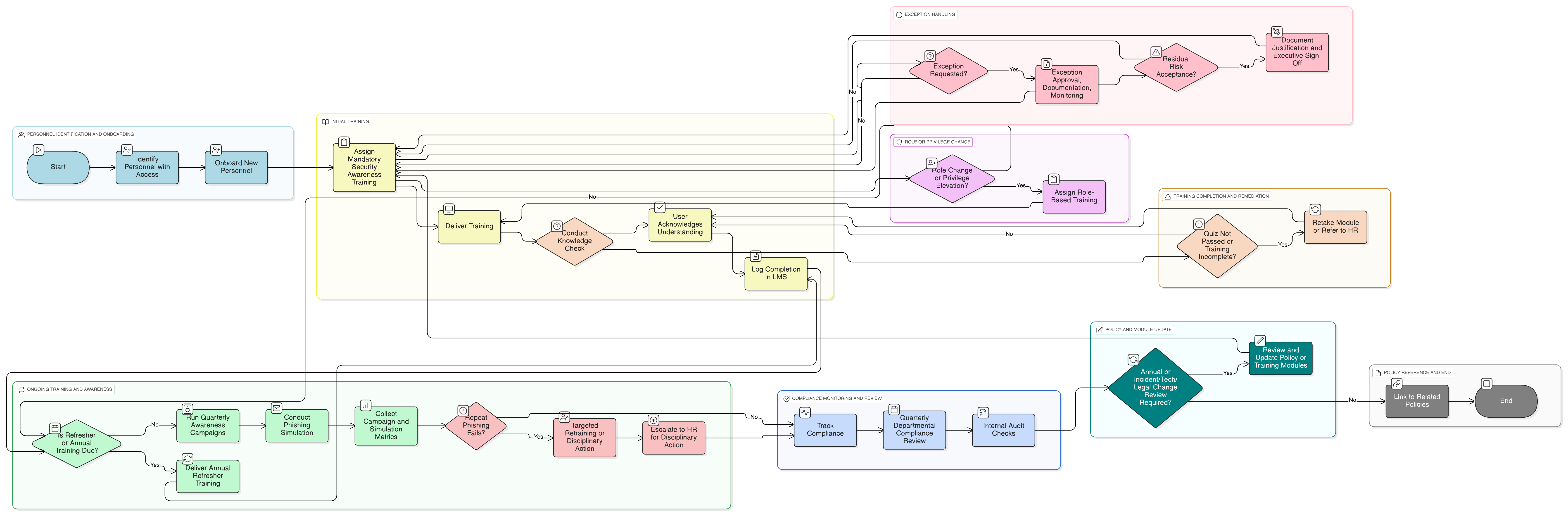

Diagrama de la Política

Haga clic en el diagrama para verlo en tamaño completo

Contenido

Alcance y reglas de participación

Proceso de formación específica por rol

Campañas de concienciación periódicas y formación ad hoc

Campañas de phishing simulado y simulacros de ingeniería social

Seguimiento, mantenimiento de registros y acuse de recibo de la política

Procedimientos de gestión de excepciones y aplicación y cumplimiento

Cumplimiento de marcos

🛡️ Estándares y marcos compatibles

Este producto está alineado con los siguientes marcos de cumplimiento, con mapeos detallados de cláusulas y controles.

| Marco | Cláusulas / Controles cubiertos |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 32Article 39Recital 78

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Políticas relacionadas

Política de monitorización del cumplimiento de auditoría

Valida que los controles de concienciación sean operativos, medibles y eficaces durante las auditorías.

P01 Política de seguridad de la información

Establece la concienciación sobre seguridad como un control fundamental en el Sistema de gestión de la seguridad de la información (SGSI) de la organización.

Política de uso aceptable

Exige el acuse de recibo de la política durante la formación y aclara responsabilidades vinculadas al uso diario de la tecnología.

Política de incorporación y cese

Garantiza que la formación se integre en la entrada y se realice seguimiento durante el empleo.

Política de gestión de riesgos

Vincula la formación centrada en las personas con el modelado de amenazas y estrategias de reducción del riesgo residual.

Sobre las Políticas de Clarysec - Política de concienciación y formación en seguridad de la información

Una gobernanza de la seguridad eficaz requiere más que palabras; exige claridad, autoridad y rendición de cuentas, y una estructura que escale con su organización. Las plantillas genéricas suelen fallar, creando ambigüedad con párrafos largos y roles no definidos. Esta política está diseñada para ser la columna vertebral operativa de su programa de seguridad. Asignamos responsabilidades a los roles específicos presentes en una empresa moderna, incluido el Director de Seguridad de la Información (CISO), los equipos de TI y de seguridad de la información y los comités pertinentes, garantizando una rendición de cuentas clara. Cada requisito es una cláusula numerada de forma única (p. ej., 5.1.1, 5.1.2). Esta estructura atómica facilita la implementación de la política, su auditoría frente a controles específicos y su personalización segura sin afectar la integridad del documento, transformándola de un documento estático en un marco dinámico y accionable.

Seguimiento y aplicación automatizados

Integra recordatorios automatizados de formación, canales de escalado y paneles de monitorización del cumplimiento para la finalización oportuna y la acción de Recursos Humanos (RR. HH.).

Métricas en vivo y analítica de comportamiento

Utiliza resultados de simulaciones de phishing y retroalimentación del usuario para comparar y perfeccionar la eficacia de la formación entre departamentos.

Contenido accesible y localizado

Los materiales de formación están diseñados para la accesibilidad, la relevancia cultural y se ofrecen en múltiples formatos para equipos diversos.

Preguntas frecuentes

Diseñado para Líderes, por Líderes

Esta política ha sido elaborada por un líder en seguridad con más de 25 años de experiencia en la implementación y auditoría de marcos ISMS en organizaciones globales. Está diseñada no solo como un documento, sino como un marco defendible que resiste el escrutinio de los auditores.

Elaborado por un experto que cuenta con:

Cobertura y temas

🏢 Departamentos objetivo

🏷️ Cobertura temática

Esta política es 1 de 37 en el Pack Empresarial completo

Ahorre un 67%Obtenga las 37 políticas Empresariales por €599, en lugar de €1.813 individualmente.

Ver Pack Empresarial completo →