Descripción general

La Política de gestión del riesgo (P06) establece una estructura unificada y formal para identificar, analizar, evaluar y mitigar los riesgos de seguridad de la información en todas las unidades organizativas, en plena alineación con ISO/IEC 27001, 27005, ISO 31000 y marcos regulatorios. Define roles claros de gobernanza, centraliza el registro de riesgos y el plan de tratamiento de riesgos, y aplica un cumplimiento riguroso, garantizando que los riesgos se gestionen de forma proactiva y se escalen de acuerdo con el apetito de riesgo y las obligaciones legales de la empresa.

Marco de gestión del riesgo unificado

Establece procesos coherentes para identificar, analizar y tratar los riesgos de seguridad de la información en toda la organización.

Alineación normativa

Mapeada con ISO 27001, ISO 31000, NIST, GDPR, NIS2 y DORA para un cumplimiento sólido y mejores prácticas globales.

Registro de riesgos centralizado

Mantiene un registro de riesgos actualizado y con control de versiones que realiza el seguimiento de riesgos, controles, propietarios y mitigaciones.

Roles y rendición de cuentas definidos

Especifica la gobernanza, la propiedad y el escalado desde el propietario del activo hasta la alta dirección para una supervisión eficaz.

Leer descripción completa

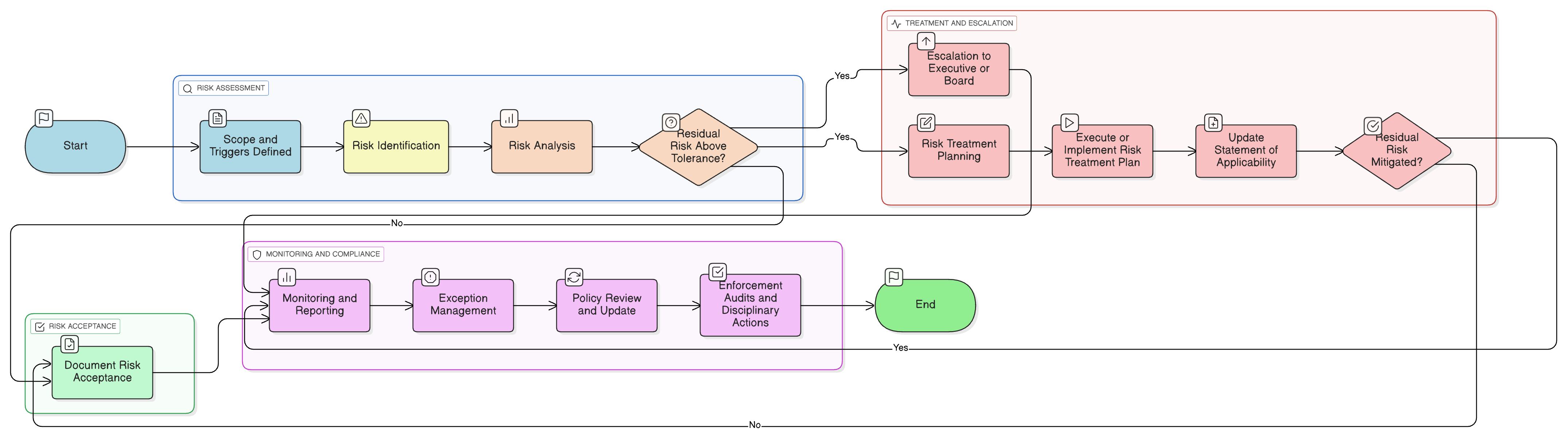

Diagrama de la Política

Haga clic en el diagrama para verlo en tamaño completo

Contenido

Alcance y reglas de participación

Registro de riesgos central y Plan de tratamiento de riesgos

Metodología de evaluación de riesgos (ISO 27005, 31000, NIST 800-30)

Actualizaciones de la Declaración de aplicabilidad (SoA)

Procedimientos de gestión de excepciones y escalado

Requisitos de cumplimiento, revisión y auditoría

Cumplimiento de marcos

🛡️ Estándares y marcos compatibles

Este producto está alineado con los siguientes marcos de cumplimiento, con mapeos detallados de cláusulas y controles.

| Marco | Cláusulas / Controles cubiertos |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27005:2024 |

Full risk lifecycle methodology

|

| ISO 31000:2018 |

Risk management principles and framework

|

| NIST SP 800-30 Rev.1 |

Risk Assessment Steps

|

| NIST SP 800-39 |

Organizational risk governance

|

| EU GDPR |

242532

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Políticas relacionadas

Política de roles y responsabilidades de gobernanza

Define propietarios responsables y niveles de gobernanza referenciados en la matriz de escalado de riesgos.

Política de monitorización de auditoría y cumplimiento

Valida la adhesión a la política, incluida la integridad del registro de riesgos y la evidencia de auditoría de los tratamientos.

P01 Política de seguridad de la información

Establece el modelo de gobernanza de la seguridad general bajo el cual opera esta política de riesgo.

P05 Política de gestión de cambios

Activa la reevaluación del riesgo para cambios de infraestructura y organizativos.

Política de clasificación y etiquetado de datos

Apoya la evaluación de impacto durante la identificación de riesgos.

Sobre las Políticas de Clarysec - Política de gestión del riesgo

Una gobernanza de la seguridad eficaz requiere más que palabras; exige claridad, rendición de cuentas y una estructura que escale con su organización. Las plantillas genéricas suelen fallar, creando ambigüedad con párrafos largos y roles no definidos. Esta política está diseñada para ser la columna vertebral operativa de su programa de seguridad. Asignamos responsabilidades a los roles específicos presentes en una empresa moderna, incluido el Director de Seguridad de la Información (CISO), los equipos de TI y de seguridad, y los comités pertinentes, garantizando una rendición de cuentas clara. Cada requisito es una cláusula numerada de forma única (p. ej., 5.1.1, 5.1.2). Esta estructura atómica hace que la política sea fácil de implementar, auditar frente a controles específicos y personalizar de forma segura sin afectar a la integridad del documento, transformándola de un documento estático en un marco dinámico y accionable.

Trazabilidad preparada para auditoría

El registro con control de versiones y la Declaración de aplicabilidad (SoA) garantizan que cada decisión de riesgo, control y excepción sea totalmente trazable para auditorías e informes de cumplimiento.

Matriz de escalado proactiva

El seguimiento integrado de indicadores clave de riesgo y los umbrales formales de escalado permiten una respuesta rápida a riesgos emergentes y la aprobación ejecutiva cuando sea necesario.

Control del ciclo de vida de las excepciones

Las desviaciones temporales se someten a evaluación de riesgos, se justifican, se programan para revisión y deben aprobarse, reduciendo los riesgos no gestionados por elusión de procesos.

Preguntas frecuentes

Diseñado para Líderes, por Líderes

Esta política ha sido elaborada por un líder en seguridad con más de 25 años de experiencia en la implementación y auditoría de marcos ISMS en organizaciones globales. Está diseñada no solo como un documento, sino como un marco defendible que resiste el escrutinio de los auditores.

Elaborado por un experto que cuenta con:

Cobertura y temas

🏢 Departamentos objetivo

🏷️ Cobertura temática

Esta política es 1 de 37 en el Pack Empresarial completo

Ahorre un 67%Obtenga las 37 políticas Empresariales por €599, en lugar de €1.813 individualmente.

Ver Pack Empresarial completo →