Επισκόπηση

Η Πολιτική τηλεργασίας θεσπίζει υποχρεωτικές απαιτήσεις για ασφαλή, συμμορφούμενη απομακρυσμένη πρόσβαση και χειρισμό δεδομένων από όλο το προσωπικό του οργανισμού, διασφαλίζοντας ισχυρούς ελέγχους για συσκευές, αυθεντικοποίηση, παρακολούθηση και κανονιστική συμμόρφωση σε όλα τα απομακρυσμένα περιβάλλοντα.

Ολοκληρωμένη Απομακρυσμένη Ασφάλεια

Διασφαλίζει την εμπιστευτικότητα, την ακεραιότητα και τη διαθεσιμότητα των περιουσιακών στοιχείων πληροφοριών του οργανισμού για απομακρυσμένο προσωπικό και αναδόχους.

Αυστηροί Έλεγχοι Πρόσβασης & Έλεγχοι Συσκευών

Επιβάλλει Εικονικό Ιδιωτικό Δίκτυο (VPN), πολυπαραγοντικό έλεγχο ταυτότητας, σκλήρυνση συσκευών και καταχώριση περιουσιακών στοιχείων για όλες τις απομακρυσμένες συνδέσεις.

Ευρεία Εφαρμογή

Καλύπτει εργαζομένους, προμηθευτές τρίτων μερών, τρίτους παρόχους υπηρεσιών και προσωρινό προσωπικό που εμπλέκεται σε τηλεργασία.

Προσέγγιση με προτεραιότητα στη συμμόρφωση

Ευθυγραμμίζεται με ISO/IEC 27001, GDPR, NIS2, DORA και βέλτιστες πρακτικές του κλάδου για κανονιστική συμμόρφωση.

Διαβάστε πλήρη επισκόπηση

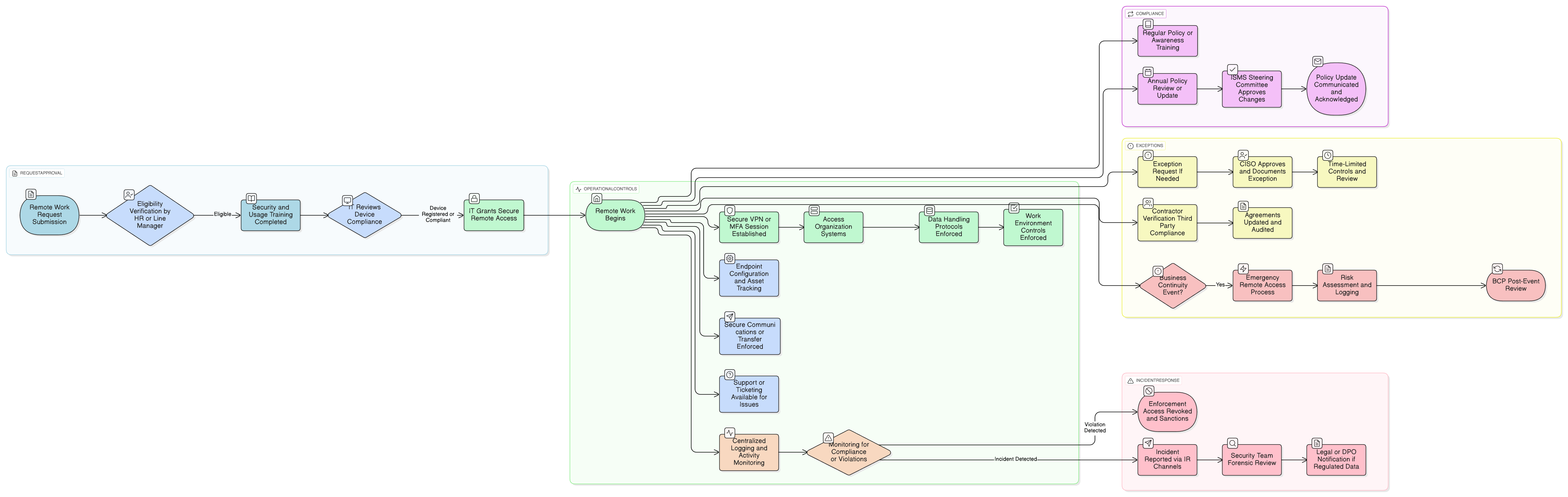

Διάγραμμα Πολιτικής

Κάντε κλικ στο διάγραμμα για προβολή σε πλήρες μέγεθος

Περιεχόμενα

Πεδίο εφαρμογής και κανόνες εμπλοκής

Κριτήρια επιλεξιμότητας, εξουσιοδότηση και καθήκοντα ρόλων

Απαιτήσεις χρήσης προσωπικών συσκευών (BYOD) και διαχείρισης συσκευών

Κρυπτογράφηση και ασφαλής συνδεσιμότητα

Παρακολούθηση, καταγραφή ελέγχου και χειρισμός περιστατικών

Απομακρυσμένη συμμόρφωση τρίτων μερών και προμηθευτών

Συμμόρφωση με πλαίσιο

🛡️ Υποστηριζόμενα πρότυπα & πλαίσια

Αυτό το προϊόν είναι ευθυγραμμισμένο με τα ακόλουθα πλαίσια συμμόρφωσης, με λεπτομερείς αντιστοιχίσεις ρητρών και ελέγχων.

| Πλαίσιο | Καλυπτόμενες ρήτρες / Έλεγχοι |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 32Article 5(1)(f)Recital 39

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Σχετικές πολιτικές

Πολιτική Ασφάλειας Πληροφοριών

Θεσπίζει τη γραμμή βάσης για ασφαλή χειρισμό περιουσιακών στοιχείων, εφαρμόσιμη σε όλα τα περιβάλλοντα εργασίας, συμπεριλαμβανομένων των απομακρυσμένων.

Πολιτική Αποδεκτής Χρήσης

Διέπει την εξουσιοδοτημένη χρήση εταιρικών συσκευών και συστημάτων κατά τις συνεδρίες τηλεργασίας.

Πολιτική Ελέγχου Πρόσβασης

Διασφαλίζει ότι τα δικαιώματα απομακρυσμένης πρόσβασης ακολουθούν την αρχή των ελαχίστων προνομίων και τους κατάλληλους μηχανισμούς αυθεντικοποίησης.

Πολιτική Διαχείρισης Κινδύνων

Ορίζει πώς οι κίνδυνοι τηλεργασίας αναγνωρίζονται, αντιμετωπίζονται και παρακολουθούνται εντός του Συστήματος Διαχείρισης Ασφάλειας Πληροφοριών.

Πολιτική Διαχείρισης Περιουσιακών Στοιχείων

Απαιτεί μητρώο περιουσιακών στοιχείων και διαχείριση διαμόρφωσης για όλες τις συσκευές που χρησιμοποιούνται απομακρυσμένα.

Πολιτική Καταγραφής και Παρακολούθησης

Διασφαλίζει ότι οι απομακρυσμένες συνεδρίες παρακολουθούνται, ελέγχονται και διατηρούνται σύμφωνα με τις υποχρεώσεις συμμόρφωσης.

Πολιτική Διατήρησης Δεδομένων και Διάθεσης

Ορίζει κανόνες χειρισμού δεδομένων σχετικούς με την τηλεργασία, συμπεριλαμβανομένων αφαιρούμενων μέσων και διάθεσης συσκευών.

Σχετικά με τις Πολιτικές της Clarysec - Πολιτική τηλεργασίας

Η αποτελεσματική διακυβέρνηση ασφάλειας απαιτεί περισσότερα από διατυπώσεις· απαιτεί σαφήνεια, λογοδοσία και μια δομή που κλιμακώνεται μαζί με τον οργανισμό σας. Τα γενικά πρότυπα συχνά αποτυγχάνουν, δημιουργώντας ασάφεια με μακροσκελείς παραγράφους και μη ορισμένους ρόλους. Αυτή η πολιτική έχει σχεδιαστεί ώστε να αποτελεί τη λειτουργική ραχοκοκαλιά του προγράμματος ασφάλειάς σας. Αναθέτουμε αρμοδιότητες στους συγκεκριμένους ρόλους που συναντώνται σε μια σύγχρονη επιχείρηση, συμπεριλαμβανομένων του Επικεφαλής Ασφάλειας Πληροφοριών (CISO), των ομάδων Πληροφορικής και Ασφάλειας Πληροφοριών και των σχετικών επιτροπών, διασφαλίζοντας σαφή λογοδοσία. Κάθε απαίτηση είναι μια μοναδικά αριθμημένη ρήτρα (π.χ. 5.1.1, 5.1.2). Αυτή η ατομική δομή καθιστά την πολιτική εύκολη στην υλοποίηση, στον έλεγχο έναντι συγκεκριμένων ελέγχων και στην ασφαλή προσαρμογή χωρίς να επηρεάζεται η ακεραιότητα του εγγράφου, μετατρέποντάς την από στατικό έγγραφο σε ένα δυναμικό, εφαρμόσιμο πλαίσιο.

Επιβολή σε όλο τον κύκλο ζωής

Ορίζει παρακολούθηση, χειρισμό περιστατικών, εκπαίδευση και ελέγχους για την τηλεργασία, συμπεριλαμβανομένης της διαχείρισης εκδόσεων και της ετήσιας ανασκόπησης.

Ισχυροί κανόνες χειρισμού δεδομένων και συσκευών

Επιβάλλει κρυπτογράφηση, απαγορεύει μη εξουσιοδοτημένη εκτύπωση ή κοινοποίηση και απαιτεί διαδικασίες ταχείας απομακρυσμένης διαγραφής/αντίδρασης σε απώλεια συσκευής.

Διαχείριση εξαιρέσεων & επειγόντων

Παρέχει σαφείς, βάσει κινδύνου ελέγχους για εξαιρέσεις πολιτικής, προσωρινή απομακρυσμένη πρόσβαση και συμβάντα επιχειρησιακής συνέχειας.

Συχνές ερωτήσεις

Σχεδιασμένο για Ηγέτες, από Ηγέτες

Η παρούσα πολιτική έχει συνταχθεί από ηγετικό στέλεχος ασφάλειας με περισσότερα από 25 έτη εμπειρίας στην υλοποίηση και τον έλεγχο πλαισίων ISMS σε παγκόσμιους οργανισμούς. Δεν έχει σχεδιαστεί απλώς ως έγγραφο, αλλά ως ένα τεκμηριωμένο πλαίσιο που αντέχει στον έλεγχο των ελεγκτών.

Συντάχθηκε από ειδικό που κατέχει:

Κάλυψη & Θέματα

🏢 Τμήματα-στόχοι

🏷️ Θεματική κάλυψη

Αυτή η πολιτική είναι 1 από 37 στο πλήρες Πακέτο Enterprise

Εξοικονομήστε 67%Αποκτήστε όλες τις 37 πολιτικές Enterprise για €599, αντί για €1.813 αγοράζοντας ξεχωριστά.

Δείτε το πλήρες Πακέτο Enterprise →