Übersicht

Die Richtlinie zur Zeitsynchronisierung schreibt eine konsistente, genaue Zeitkonfiguration in allen IT- und Cloud-Systemen vor, um Audit-Protokollierung, regulatorische Compliance und eine zuverlässige Incident-Response zu unterstützen.

Zentralisierte Zeitgenauigkeit

Schreibt vertrauenswürdige NTP-Quellen und Drift-Erkennung für auditkonforme, zuverlässige Protokolle und Transaktionen vor.

Unterstützt regulatorische Compliance

Richtet sich an ISO 27001, DSGVO, DORA, NIS2 und mehr aus – für Auditnachvollziehbarkeit und sichere Abläufe.

Automatisierte Drift-Erkennung

Setzt geplante Synchronisierung, Anomalie-Warnmeldungen und Eskalation durch, wenn Schwellenwerte für Uhrendrift überschritten werden.

Gilt für alle Interessenträger

Gilt für Mitarbeiter, Auftragnehmer und Drittanbieter, die On-Premises- oder Cloud-basierte, zeitkritische Systeme verwalten.

Vollständige Übersicht lesen

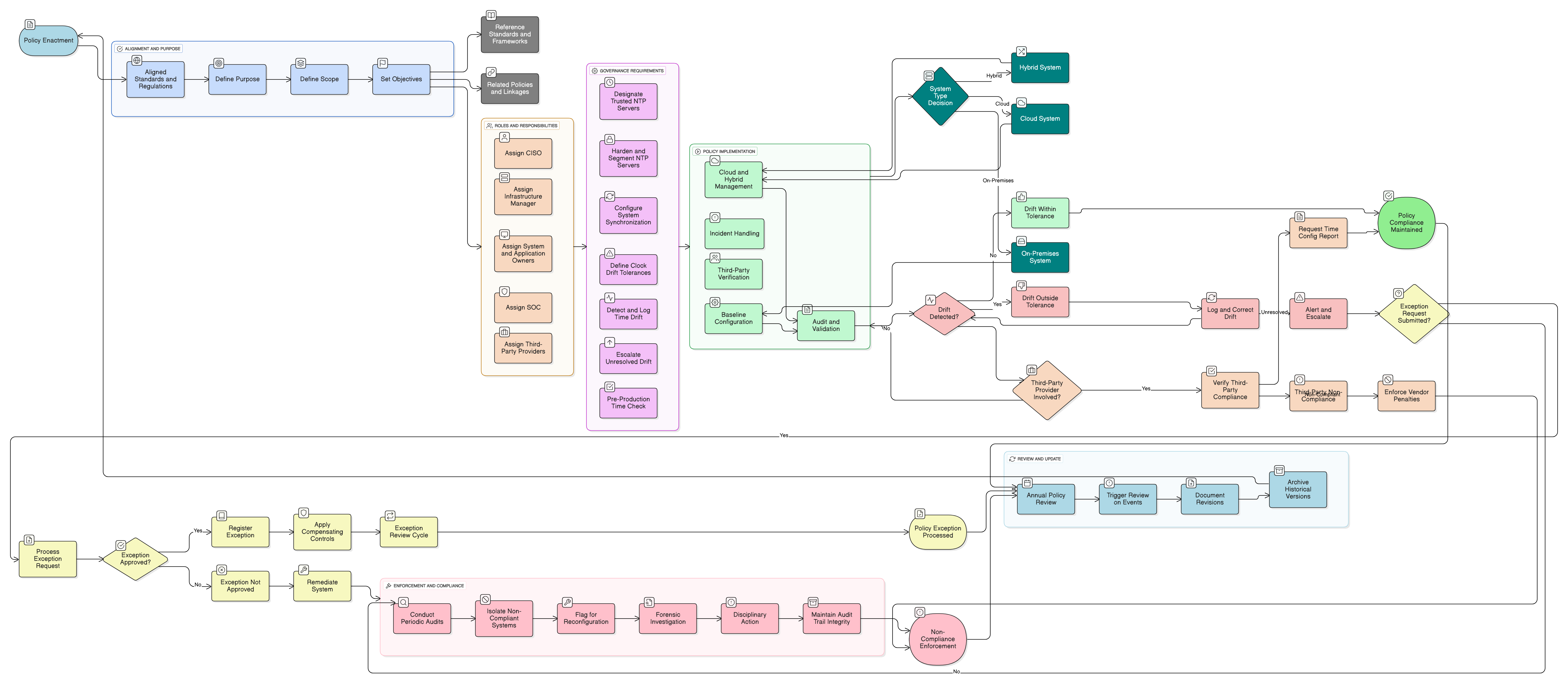

Richtliniendiagramm

Diagramm anklicken, um es in voller Größe anzuzeigen

Inhalt

Geltungsbereich und Regeln der Zusammenarbeit

Rollen und Verantwortlichkeiten

Governance und Ausnahmebehandlung

Drift-Erkennung und Eskalation

Audit- und Validierungsmechanismen

Richtliniendurchsetzung und Compliance

Framework-Konformität

🛡️ Unterstützte Standards & Frameworks

Dieses Produkt ist auf die folgenden Compliance-Frameworks ausgerichtet, mit detaillierten Klausel- und Kontrollzuordnungen.

| Framework | Abgedeckte Klauseln / Kontrollen |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 32

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Verwandte Richtlinien

Richtlinie zu Endpunktschutz und Schutz vor Schadsoftware

Erfordert zeitgenaue Warnmeldungen und Verhaltensanalyse, um die Ausbreitung von Schadsoftware, laterale Bewegungen und Zugriffsanomalien zu erkennen.

Informationssicherheitsleitlinie

Legt das übergeordnete Mandat fest, die Integrität und Nachvollziehbarkeit aller Informationssysteme sicherzustellen, wofür Zeitgenauigkeit grundlegend ist.

Änderungsmanagement-Richtlinie

Steuert Änderungen an Systemkonfigurationen einschließlich Anpassungen der Zeitquelle und stellt ordnungsgemäße Dokumentation, Tests und Rollback-Pläne sicher.

Protokollierungs- und Überwachungsrichtlinie

Ist direkt von synchronisierter Zeit abhängig, um Ereignisreihenfolge, Protokollkorrelation und die Integrität von Untersuchungen zu Sicherheitsvorfällen über heterogene Systeme hinweg sicherzustellen.

Incident-Response-Richtlinie (P30)

Stützt sich auf genaue Zeitstempel für forensische Untersuchungen, Vorfallszeitlinien und Beweismittelkette. Ungenaue Zeit untergräbt die Glaubwürdigkeit von Vorfallberichten.

Risikomanagement-Richtlinie

Definiert Desynchronisierung als potenzielles operatives und forensisches Risiko und verlangt Kontrollen aus dieser Richtlinie zur Risikominderung.

Über Clarysec-Richtlinien - Richtlinie zur Zeitsynchronisierung

Wirksame Sicherheitsgovernance erfordert mehr als nur Worte; sie verlangt Klarheit, Rechenschaftspflicht und eine Struktur, die mit Ihrer Organisation skaliert. Generische Vorlagen scheitern häufig und erzeugen Unklarheit durch lange Absätze und nicht definierte Rollen. Diese Richtlinie ist darauf ausgelegt, das operative Rückgrat Ihres Sicherheitsprogramms zu sein. Wir weisen Verantwortlichkeiten den spezifischen Rollen zu, die in einem modernen Unternehmen vorkommen, einschließlich des Chief Information Security Officer (CISO), IT- und Sicherheitsteams und relevanter Ausschüsse, und stellen so klare Rechenschaftspflicht sicher. Jede Anforderung ist eine eindeutig nummerierte Klausel (z. B. 5.1.1, 5.1.2). Diese atomare Struktur macht die Richtlinie leicht umsetzbar, ermöglicht Audits gegen spezifische Kontrollen und erlaubt eine sichere Anpassung, ohne die Dokumentintegrität zu beeinträchtigen – wodurch sie sich von einem statischen Dokument zu einem dynamischen, umsetzbaren Rahmenwerk entwickelt.

Strukturiertes Ausnahmemanagement

Formaler Prozess für risikobasierte Ausnahmen bei der Zeitsynchronisierung, einschließlich Abhilfemaßnahmen und erforderlicher Überprüfungszyklen.

Forensiktaugliche Audit-Trail-Integrität

Isolierung und Kennzeichnung von Protokollen während Zeitanomalien stellen Beweismittelkette und regulatorische Verteidigungsfähigkeit sicher.

Cloud-übergreifende Konsistenz

Schreibt eine einheitliche Zeitkonfiguration für hybride Umgebungen, Cloud und On-Premises-Systeme vor und reduziert Replay- und Protokollabweichungsrisiken.

Häufig gestellte Fragen

Von Führungskräften – für Führungskräfte

Diese Richtlinie wurde von einer Sicherheitsführungskraft mit über 25 Jahren Erfahrung in der Implementierung und Auditierung von ISMS-Frameworks für globale Unternehmen verfasst. Sie ist nicht nur als Dokument gedacht, sondern als belastbares Rahmenwerk, das einer Prüfung durch Auditoren standhält.

Verfasst von einem Experten mit folgenden Qualifikationen:

Abdeckung & Themen

🏢 Zielabteilungen

🏷️ Themenabdeckung

Diese Richtlinie ist 1 von 37 im vollständigen Enterprise-Paket

67% sparenAlle 37 Enterprise-Richtlinien für €599, statt €1.813 beim Einzelkauf.

Zum vollständigen Enterprise-Paket →