Übersicht

Diese Netzwerksicherheitsrichtlinie definiert die verbindlichen Kontrollen und die Governance, die erforderlich sind, um Organisationsnetzwerke vor unbefugtem Zugriff, Datenleckage und Dienstunterbrechung zu schützen. Sie schreibt Netzwerksegmentierung, Durchsetzung von Firewall-Regeln, überwachten Fernzugriff sowie die fortlaufende Einhaltung führender Cybersicherheitsvorschriften und bewährter Verfahren vor.

Mehrschichtiger Netzwerkschutz

Implementiert Netzwerksegmentierung, Durchsetzung von Firewall-Regeln, sicheres Routing und zentrale Netzwerküberwachung für maximale Abwehr.

Klare Rollen & Governance

Definiert Verantwortlichkeiten für IT, Sicherheit und Betrieb beim Schutz, der Überwachung und der Auditierung der Netzwerkinfrastruktur.

Ausgerichtet an globalen Standards

Stellt die Einhaltung von ISO/IEC 27001:2022, DSGVO, NIS2, DORA, COBIT und weiteren Anforderungen zur regulatorischen Absicherung sicher.

Vollständige Übersicht lesen

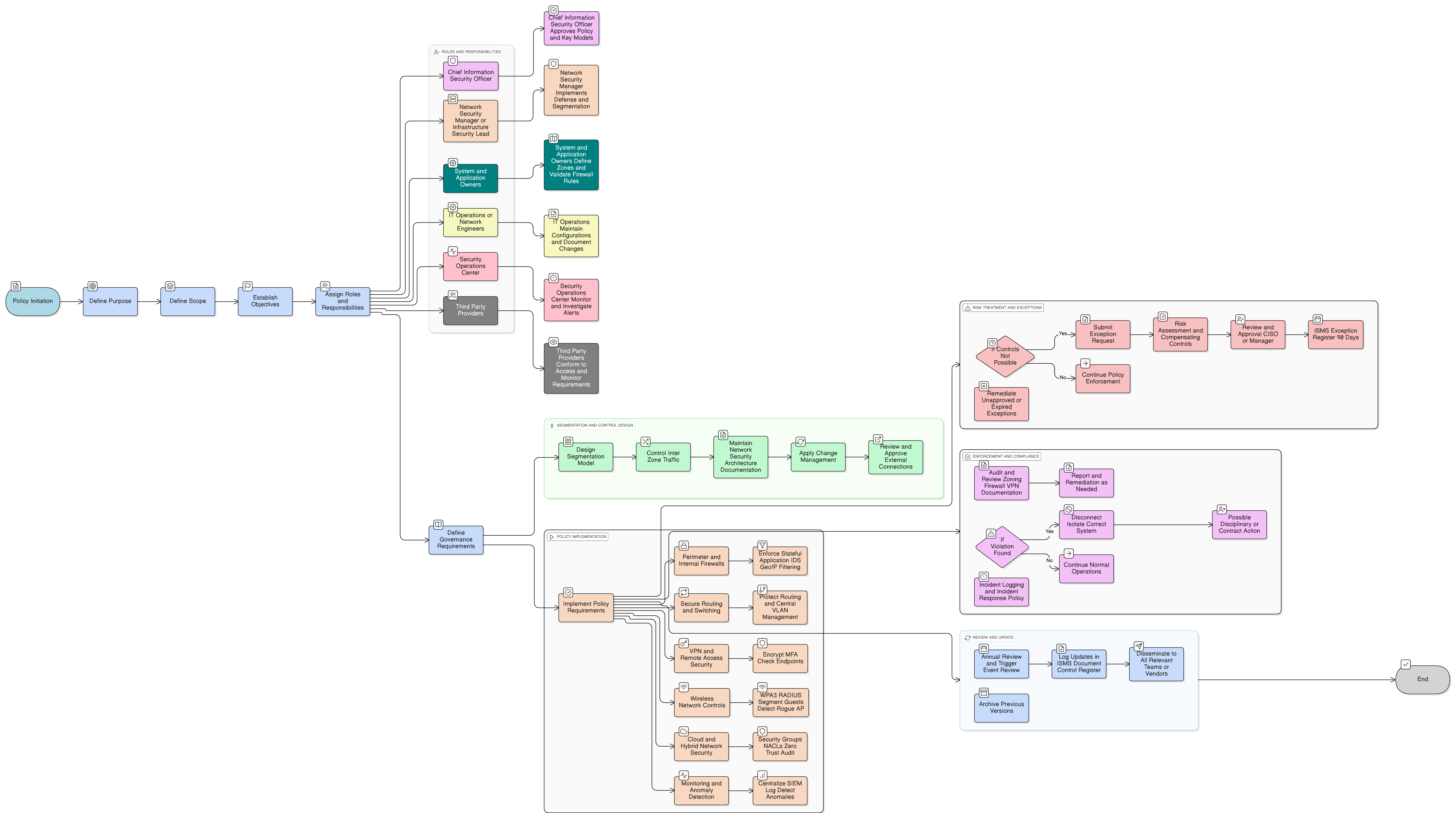

Richtliniendiagramm

Diagramm anklicken, um es in voller Größe anzuzeigen

Inhalt

Geltungsbereich und Regeln der Zusammenarbeit

Anforderungen an Netzwerksegmentierung und Firewalls

Cloud-, VPN- und Wireless-Kontrollen

Rollen und Verantwortlichkeiten

Ausnahmebehandlung und Überprüfung

Vorgaben zu Überwachung und Protokollierung

Framework-Konformität

🛡️ Unterstützte Standards & Frameworks

Dieses Produkt ist auf die folgenden Compliance-Frameworks ausgerichtet, mit detaillierten Klausel- und Kontrollzuordnungen.

| Framework | Abgedeckte Klauseln / Kontrollen |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 32

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Verwandte Richtlinien

Informationssicherheitsleitlinie

Etabliert grundlegende Sicherheitsprinzipien und schreibt mehrschichtige Schutzmaßnahmen vor, einschließlich netzwerkbasierter Zugriffs- und Bedrohungskontrollen.

Zugriffskontrollrichtlinie

Stellt sicher, dass Netzwerksegmentierung im Einklang mit Benutzerrollen, dem Prinzip der minimalen Berechtigung und Regeln zur Zugriffsbereitstellung durchgesetzt wird.

Änderungsmanagement-Richtlinie

Regelt Firewall-Änderungen, Anpassungen von VPN-Regeln und Routing-Änderungen über einen dokumentierten und auditierbaren Prozess.

Asset-Management-Richtlinie

Unterstützt die Identifizierung und Klassifizierung vernetzter Systeme und stellt sicher, dass alle verbundenen Assets innerhalb der richtliniendefinierten Geltungsbereiche verwaltet werden.

Protokollierungs- und Überwachungsrichtlinie

Steuert die Erfassung, Korrelation und Aufbewahrung von Netzwerkprotokollen einschließlich Firewall-Ereignissen, Zugriffsversuchen und Anomalieerkennungen.

Incident-Response-Richtlinie (P30)

Definiert Eskalations-, Eindämmungs- und Beseitigungsverfahren als Reaktion auf netzwerkbasierte Bedrohungen oder Eindringversuche, wie DDoS, laterale Bewegung oder unbefugten Zugriff.

Über Clarysec-Richtlinien - Netzwerksicherheitsrichtlinie

Wirksame Sicherheitsgovernance erfordert mehr als nur Worte; sie verlangt Klarheit, Rechenschaftspflicht und eine Struktur, die mit Ihrer Organisation skaliert. Generische Vorlagen scheitern häufig und schaffen Unklarheit durch lange Absätze und undefinierte Rollen. Diese Richtlinie ist darauf ausgelegt, das operative Rückgrat Ihres Sicherheitsprogramms zu sein. Wir weisen Verantwortlichkeiten den spezifischen Rollen zu, die in einem modernen Unternehmen vorhanden sind, einschließlich des Chief Information Security Officer (CISO), der IT-Sicherheit und relevanter Ausschüsse, und stellen so klare Rechenschaftspflicht sicher. Jede Anforderung ist eine eindeutig nummerierte Klausel (z. B. 5.1.1, 5.1.2). Diese atomare Struktur macht die Richtlinie leicht umsetzbar, ermöglicht Audits gegen spezifische Kontrollen und erlaubt eine sichere Anpassung, ohne die Dokumentintegrität zu beeinträchtigen – wodurch sie von einem statischen Dokument zu einem dynamischen, umsetzbaren Rahmenwerk wird.

Strenge Änderungskontrolle & Ausnahmebehandlung

Schreibt formales Änderungsmanagement und Ausnahmeüberprüfungen vor, reduziert nicht autorisierte bzw. ungeplante Änderungen und ermöglicht schnelle, auditierbare Risikominderungsmaßnahmen.

Automatische Audit-Trails & Nachvollziehbarkeit

Erfordert Protokollierung, Überprüfung und sichere Archivierung für alle Aktualisierungen und Ausnahmen und stellt Nachvollziehbarkeit sowie regulatorische Reaktionsfähigkeit sicher.

Häufig gestellte Fragen

Von Führungskräften – für Führungskräfte

Diese Richtlinie wurde von einer Sicherheitsführungskraft mit über 25 Jahren Erfahrung in der Implementierung und Auditierung von ISMS-Frameworks für globale Unternehmen verfasst. Sie ist nicht nur als Dokument gedacht, sondern als belastbares Rahmenwerk, das einer Prüfung durch Auditoren standhält.

Verfasst von einem Experten mit folgenden Qualifikationen:

Abdeckung & Themen

🏢 Zielabteilungen

🏷️ Themenabdeckung

Diese Richtlinie ist 1 von 37 im vollständigen Enterprise-Paket

67% sparenAlle 37 Enterprise-Richtlinien für €599, statt €1.813 beim Einzelkauf.

Zum vollständigen Enterprise-Paket →