Übersicht

Die KMU-Zugriffskontrollrichtlinie (P04S) definiert, wie der Zugriff auf Systeme, Daten und Einrichtungen verwaltet wird, und stellt sicher, dass nur autorisierte Benutzer Zugang erhalten, während das Prinzip der minimalen Berechtigung durchgesetzt wird und eine Ausrichtung an ISO/IEC 27001:2022 erfolgt. Sie beschreibt klare Rollen, jährliche Berechtigungsüberprüfung und Compliance-Standards für Organisationen ohne dedizierte Sicherheitsteams.

Principle of Least Privilege

Begrenzt den Benutzerzugriff auf das für Rollen erforderliche Maß und reduziert das Risiko von unbefugtem Zugriff.

Klare rollenbasierte Zugriffskontrolle

Definiert Verantwortlichkeiten für General Manager, IT, Abteilungsleiter und Mitarbeitende für eine reibungslose Benutzerzugriffsverwaltung.

Jährliche Überprüfung und Audit

Erfordert jährliche Berechtigungsüberprüfung und einen robusten Prüfpfad, um die fortlaufende Compliance sicherzustellen.

Bring-Your-Own-Device (BYOD) & physischer Zugang

Schützt Unternehmens-IKT-Assets über Geräte und Standorte hinweg, einschließlich persönlicher Geräte und Sicherheitsbereiche.

Vollständige Übersicht lesen

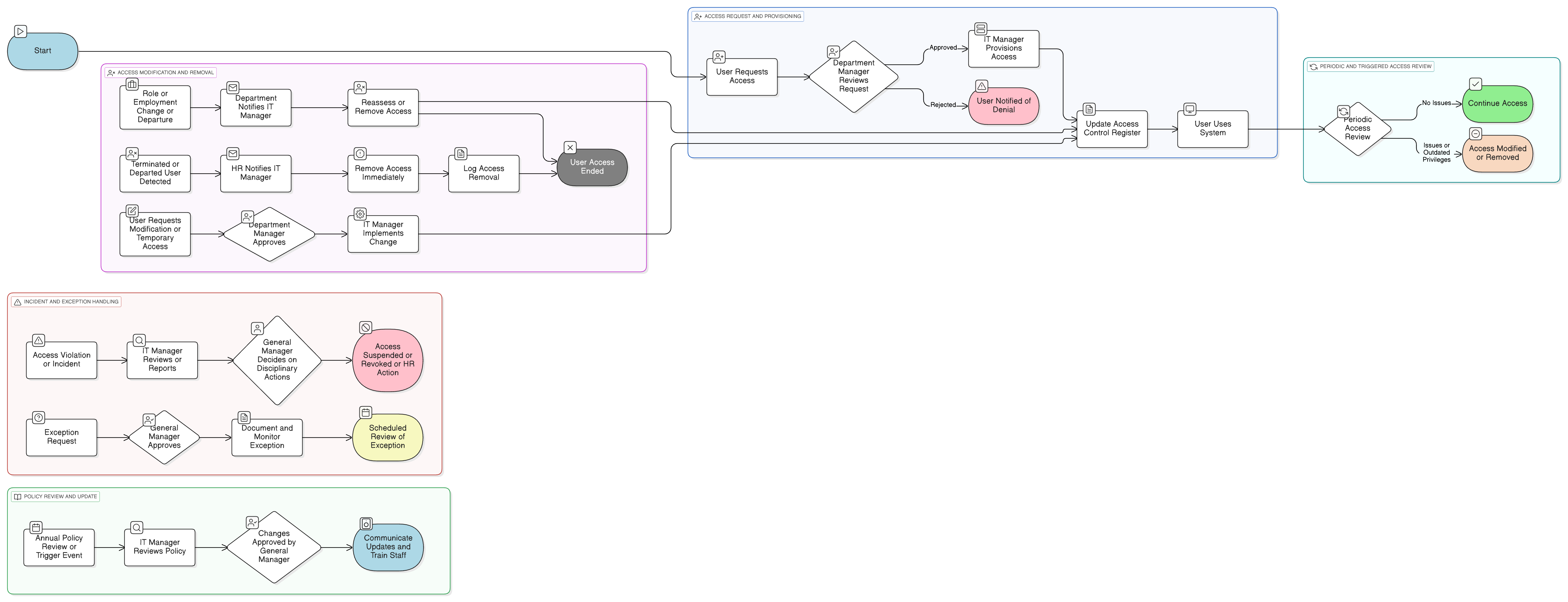

Richtliniendiagramm

Diagramm anklicken, um es in voller Größe anzuzeigen

Inhalt

Geltungsbereich und Rollen der Umsetzung

Verfahren zum Benutzerlebenszyklus (Zugriffsbereitstellung/Entzug von Zugriffsrechten)

Regelmäßige Berechtigungsüberprüfung und Audit

Privilegiertes Zugriffsmanagement (PAM)

Bring-Your-Own-Device (BYOD) und Anforderungen an den physischen Zugang

Ausnahmebehandlung und Verstoßbehandlung

Framework-Konformität

🛡️ Unterstützte Standards & Frameworks

Dieses Produkt ist auf die folgenden Compliance-Frameworks ausgerichtet, mit detaillierten Klausel- und Kontrollzuordnungen.

Verwandte Richtlinien

Richtlinie zur zulässigen Nutzung – KMU

Stellt sicher, dass Benutzer akzeptables Verhalten bei gewährtem Zugriff verstehen.

Änderungsmanagement-Richtlinie – KMU

Stellt sicher, dass Zugriffsrechte mit genehmigten Systemänderungen abgestimmt sind.

Onboarding- und Offboarding-Richtlinie – KMU

Definiert Auslösepunkte für Zugriffsbereitstellung und Deprovisionierung von Benutzerzugriff.

Datenschutz- und Privatsphäre-Richtlinie – KMU

Stellt sicher, dass Zugangskontrolle mit Schutzmaßnahmen für personenbezogene Daten abgestimmt ist.

Incident-Response-Richtlinie – KMU

Definiert, wie zugriffsbezogene Sicherheitsvorfälle (z. B. Missbrauch oder Datenschutzverletzungen) gemanagt und untersucht werden.

Über Clarysec-Richtlinien - Zugriffskontrollrichtlinie – KMU

Generische Sicherheitsrichtlinien sind häufig für Großunternehmen erstellt, wodurch kleine Unternehmen Schwierigkeiten haben, komplexe Regeln und unklare Rollen praktisch umzusetzen. Diese Richtlinie ist anders. Unsere KMU-Richtlinien sind von Grund auf für die praktische Umsetzung in Organisationen ohne dedizierte Sicherheitsteams konzipiert. Wir weisen Verantwortlichkeiten den Rollen zu, die Sie tatsächlich haben – wie dem General Manager und Ihrem IT-Anbieter – nicht einer Vielzahl von Spezialisten. Jede Anforderung ist in eine eindeutig nummerierte Klausel (z. B. 5.2.1, 5.2.2) heruntergebrochen. Dadurch wird die Richtlinie zu einer klaren Schritt-für-Schritt-Checkliste, die sich leicht umsetzen, auditieren und anpassen lässt, ohne ganze Abschnitte neu schreiben zu müssen.

Zugriffskontrollregister

Erfordert die sichere Nachverfolgung aller Zugriffsänderungen mit detaillierten Protokollen, Benutzernamen, Rollen, Genehmigungen und Zeitstempeln.

Automatisierte und manuelle Zugriffsbereitstellung

Unterstützt sowohl automatisierte Werkzeuge als auch manuelle Vorlagen für die Kontoerstellung und stellt Flexibilität für jede KMU-Umgebung sicher.

Ausnahmebehandlungsprozess

Abweichungen müssen genehmigt, dokumentiert und hinsichtlich des Risikos überwacht werden und schützen die Compliance ohne unnötige Komplexität.

Häufig gestellte Fragen

Von Führungskräften – für Führungskräfte

Diese Richtlinie wurde von einer Sicherheitsführungskraft mit über 25 Jahren Erfahrung in der Implementierung und Auditierung von ISMS-Frameworks für globale Unternehmen verfasst. Sie ist nicht nur als Dokument gedacht, sondern als belastbares Rahmenwerk, das einer Prüfung durch Auditoren standhält.

Verfasst von einem Experten mit folgenden Qualifikationen:

Abdeckung & Themen

🏢 Zielabteilungen

🏷️ Themenabdeckung

Diese Richtlinie ist 1 von 37 im vollständigen KMU-Paket

78% sparenAlle 37 KMU-Richtlinien für €399, statt €1.813 beim Einzelkauf.

Zum vollständigen KMU-Paket →