Übersicht

Diese KMU-orientierte Richtlinie beschreibt, wie Rollen, Aufgaben und Aufsicht für Informationssicherheit zugewiesen und aufrechterhalten werden, und stellt Compliance und Auditierbarkeit auch ohne dediziertes IT-Team sicher.

Klare Rechenschaftspflicht für Sicherheit

Rollen, Aufgaben und Aufsicht sind dokumentiert – für vollständige Klarheit und Compliance.

KMU-freundliche Einfachheit

Angepasst für Organisationen ohne dediziertes IT- oder Sicherheitsteam; befähigt Führungskräfte, Compliance sicherzustellen.

Auditbereitschaft und Vertrauen

Unterstützt Audits, reduziert Unklarheiten und stärkt das Kundenvertrauen durch formale Verantwortlichkeiten.

Vollständige Übersicht lesen

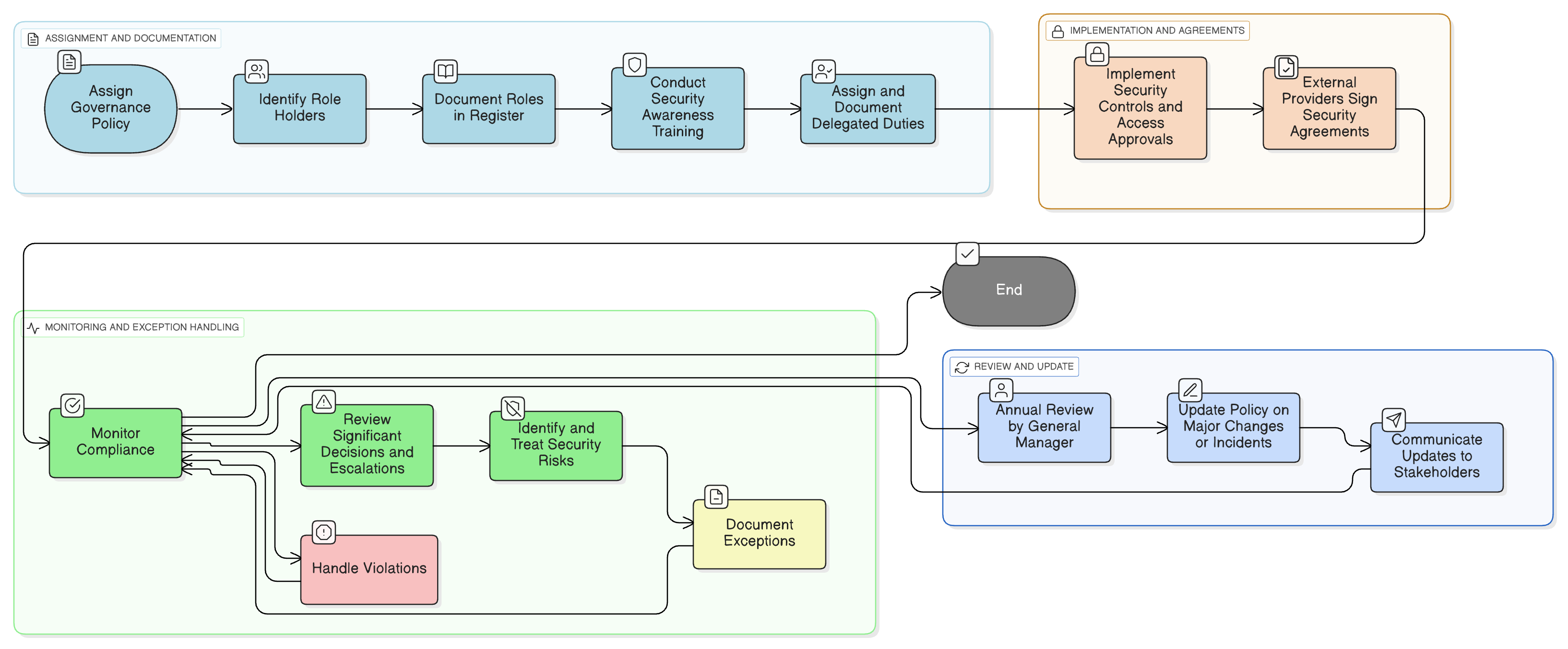

Richtliniendiagramm

Diagramm anklicken, um es in voller Größe anzuzeigen

Inhalt

Geltungsbereich und Rollendefinitionen

Regeln zur Verantwortungsübertragung und Aufsicht

Leitfaden zum Rollen- und Verantwortlichkeitenregister

Sicherheitsverpflichtungen von Anbietern

Protokolle für Ausnahmen und Eskalation

Überprüfungs- und Kommunikationsprozesse

Framework-Konformität

🛡️ Unterstützte Standards & Frameworks

Dieses Produkt ist auf die folgenden Compliance-Frameworks ausgerichtet, mit detaillierten Klausel- und Kontrollzuordnungen.

Verwandte Richtlinien

Zugriffskontrollrichtlinie – KMU

Definiert, wie Zugriff gewährt, verwaltet und entzogen wird und ist direkt an zugewiesene Rollen und Aufsicht gekoppelt.

Informationssicherheits-Sensibilisierungs- und Schulungsrichtlinie – KMU

Stärkt rollenspezifische Verantwortlichkeiten und Erwartungen.

Richtlinie zu Datenschutz und Privatsphäre – KMU

Beschreibt rechtliche Pflichten nach DSGVO, die Rollen zugewiesen werden, die in dieser Governance-Richtlinie definiert sind.

Incident-Response-Richtlinie (P30) – KMU

Erfordert definierte Verantwortlichkeiten für Vorfallmeldung, Eskalation und Behebung von Sicherheitsvorfällen.

Über Clarysec-Richtlinien - Richtlinie zu Governance-Rollen und Verantwortlichkeiten – KMU

Generische Sicherheitsrichtlinien sind häufig für Großkonzerne erstellt, wodurch kleine Unternehmen Schwierigkeiten haben, komplexe Regeln und unklare Rollen praktisch umzusetzen. Diese Richtlinie ist anders. Unsere KMU-Richtlinien sind von Grund auf für die praktische Umsetzung in Organisationen ohne dedizierte Sicherheitsteams konzipiert. Wir weisen Verantwortlichkeiten den Rollen zu, die Sie tatsächlich haben – wie dem General Manager und Ihrem Drittdienstleister – und nicht einer Vielzahl von Spezialisten, die Sie nicht haben. Jede Anforderung ist in eine eindeutig nummerierte Klausel (z. B. 5.2.1, 5.2.2) heruntergebrochen. Dadurch wird die Richtlinie zu einer klaren, schrittweisen Checkliste, die sich leicht implementieren, auditieren und anpassen lässt, ohne ganze Abschnitte neu schreiben zu müssen.

Nachvollziehbarer Delegationsprozess

Alle Verantwortungsübertragungen und Ausnahmen müssen dokumentiert und überprüft werden, sodass Sicherheitsentscheidungen stets nachverfolgt werden und rechenschaftspflichtig bleiben.

Einfache Integration mit Drittdienstleistern

Externe IT-Partner haben klare, vertraglich gebundene Pflichten, wodurch Aufsicht und Eskalation für KMU einfach bleiben.

Häufig gestellte Fragen

Von Führungskräften – für Führungskräfte

Diese Richtlinie wurde von einer Sicherheitsführungskraft mit über 25 Jahren Erfahrung in der Implementierung und Auditierung von ISMS-Frameworks für globale Unternehmen verfasst. Sie ist nicht nur als Dokument gedacht, sondern als belastbares Rahmenwerk, das einer Prüfung durch Auditoren standhält.

Verfasst von einem Experten mit folgenden Qualifikationen:

Abdeckung & Themen

🏢 Zielabteilungen

🏷️ Themenabdeckung

Diese Richtlinie ist 1 von 37 im vollständigen KMU-Paket

78% sparenAlle 37 KMU-Richtlinien für €399, statt €1.813 beim Einzelkauf.

Zum vollständigen KMU-Paket →