Übersicht

Diese Incident-Response-Richtlinie beschreibt, wie KMU Informationssicherheitsvorfälle effizient erkennen, melden und sich davon erholen können, einschließlich Rollen des Personals, Anforderungen an Drittdienstleister und auditbereiter Verfahren.

KMU-fokussiert und ISO/IEC 27001:2022-konform

Für kleine Unternehmen konzipiert, mit vereinfachten Rollen zur Erfüllung der Anforderungen an das Vorfallmanagement nach ISO/IEC 27001:2022.

Klare Verantwortlichkeiten

Durch den General Manager gesteuerte Aufsicht stellt eine fristgerechte Vorfallsmeldung, Eindämmung und erforderliche Benachrichtigungen sicher.

Umfassende Vorfallarten

Deckt Schadsoftware, Verletzungen des Schutzes personenbezogener Daten, Phishing-Angriffe, Ausfälle, Geräteverlust und unbeabsichtigte Offenlegungen ab.

Sensibilisierung und Schulung des Personals

Sämtliches Personal wird im Rahmen des Onboardings und jährlicher Auffrischungsschulungen geschult, Sicherheitsvorfälle zu erkennen und zu melden.

Auditbereite Aufzeichnungen

Vorfallsprotokolle, Vorfallsnachbereitung und Auditnachweise werden geordnet für Audits und Compliance-Prüfungen vorgehalten.

Vollständige Übersicht lesen

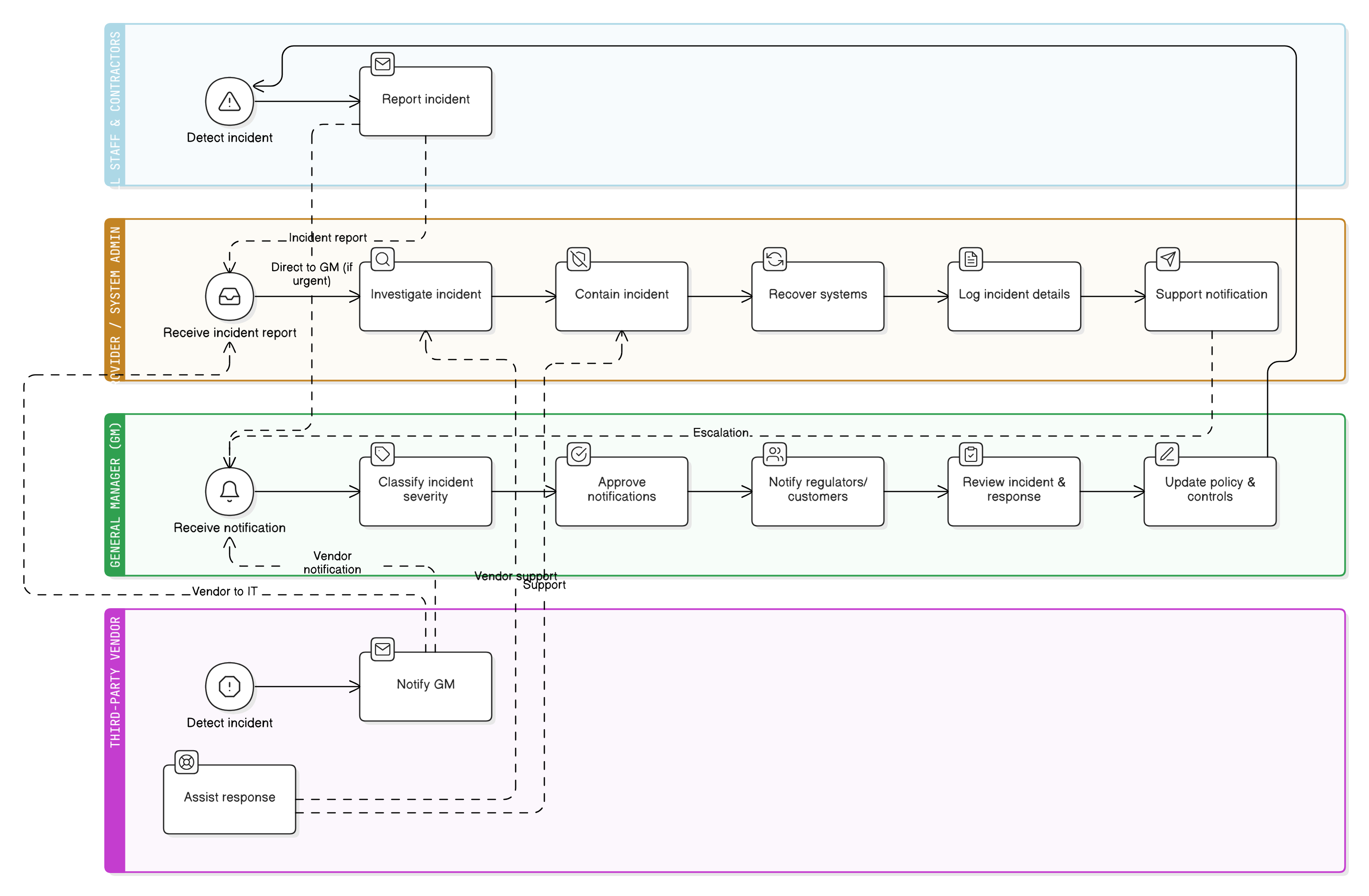

Richtliniendiagramm

Diagramm anklicken, um es in voller Größe anzuzeigen

Inhalt

Geltungsbereich und Regeln der Zusammenarbeit

Prozess zur Vorfallserkennung und -eskalation

Rollen und Verantwortlichkeiten für KMU

Vorfallsmeldung durch Drittparteien und Lieferanten

Anforderungen an Vorfallsprotokolle und Aufzeichnungen

Compliance, Überwachung und Durchsetzung

Framework-Konformität

🛡️ Unterstützte Standards & Frameworks

Dieses Produkt ist auf die folgenden Compliance-Frameworks ausgerichtet, mit detaillierten Klausel- und Kontrollzuordnungen.

Verwandte Richtlinien

Governance-Rollen- und Verantwortlichkeitenrichtlinie – KMU

Etabliert Befugnisse und Rechenschaftspflicht-Strukturen für Vorfallserkennung, Vorfallsmeldung und Eskalation.

Informationssicherheitsleitlinie – KMU

Legt die Gesamterwartungen zur Aufrechterhaltung von Vertraulichkeit, Integrität und Verfügbarkeit während des Betriebs fest, einschließlich der Bewältigung von Sicherheitsvorfällen.

Zugriffskontrollrichtlinie – KMU

Ermöglicht den sofortigen Berechtigungsentzug von Zugriffsrechten während Incident-Response-Maßnahmen.

Informationssicherheits-Sensibilisierungs- und Schulungsrichtlinie – KMU

Stellt sicher, dass alle Mitarbeiter Sicherheitsvorfälle wirksam identifizieren und melden können.

Datenschutz- und Privatsphäre-Richtlinie – KMU

Leitet rechtliche Verfahren zur Benachrichtigung bei Datenschutzverletzungen nach DSGVO an und unterstützt regulatorische Compliance während Vorfällen.

Protokollierungs- und Überwachungsrichtlinie – KMU

Stellt die erforderlichen Werkzeuge und Transparenz für die Erkennung, Analyse und Auditierbarkeit von Sicherheitsereignissen bereit.

Richtlinie zur Beweissicherung und Forensik – KMU

Unterstützt Untersuchung und Rechtsverteidigung von vorfallsbezogenen Maßnahmen durch Anleitung zum korrekten Umgang mit forensischen Beweismitteln.

Über Clarysec-Richtlinien - Incident-Response-Richtlinie – KMU

Generische Sicherheitsrichtlinien sind häufig für große Konzerne erstellt, wodurch kleine Unternehmen Schwierigkeiten haben, komplexe Regeln und unklare Rollen anzuwenden. Diese Richtlinie ist anders. Unsere KMU-Richtlinien sind von Grund auf für die praktische Umsetzung in Organisationen ohne dedizierte Sicherheitsteams konzipiert. Wir weisen Verantwortlichkeiten den Rollen zu, die Sie tatsächlich haben, wie dem General Manager und Ihrem IT-Anbieter, nicht einer Vielzahl von Spezialisten, die Sie nicht haben. Jede Anforderung ist in eine eindeutig nummerierte Klausel (z. B. 5.2.1, 5.2.2) aufgeschlüsselt. Dadurch wird die Richtlinie zu einer klaren, schrittweisen Checkliste, die sich leicht implementieren, auditieren und anpassen lässt, ohne ganze Abschnitte neu zu schreiben.

Schnelle Vorfallseskalation

Vorfälle müssen innerhalb von 1 Stunde gemeldet und klassifiziert werden, um schnelle Maßnahmen zur Minimierung von Schäden und regulatorischer Exposition zu ermöglichen.

Integrierte Behandlung von Drittparteien

Externe Lieferanten sind an denselben dringenden Benachrichtigungs- und Reaktionsprozess gebunden, wodurch lieferantenbezogene Risiken reduziert werden.

Ursachenanalyse und kontinuierliche Verbesserung

Vorfallsnachbereitung treibt fortlaufende Richtlinienaktualisierungen und Korrekturmaßnahmen voran, um eine erneute Wiederholung zu verhindern.

Häufig gestellte Fragen

Von Führungskräften – für Führungskräfte

Diese Richtlinie wurde von einer Sicherheitsführungskraft mit über 25 Jahren Erfahrung in der Implementierung und Auditierung von ISMS-Frameworks für globale Unternehmen verfasst. Sie ist nicht nur als Dokument gedacht, sondern als belastbares Rahmenwerk, das einer Prüfung durch Auditoren standhält.

Verfasst von einem Experten mit folgenden Qualifikationen:

Abdeckung & Themen

🏢 Zielabteilungen

🏷️ Themenabdeckung

Diese Richtlinie ist 1 von 37 im vollständigen KMU-Paket

78% sparenAlle 37 KMU-Richtlinien für €399, statt €1.813 beim Einzelkauf.

Zum vollständigen KMU-Paket →