Přehled

Tato politika stanovuje formální přístup ke klasifikaci a označování veškerých informačních aktiv na základě citlivosti, rizika a regulačních povinností a zajišťuje jasné, trvalé označování a standardizované postupy ochrany v celé organizaci.

Standardizovaná klasifikace

Definuje jasné, celopodnikové schéma pro klasifikaci a označování dat podle citlivosti a rizika.

Povinné označování

Vynucuje trvalé označování pro veškerá informační aktiva a zajišťuje viditelnost a dohledatelnost.

Komplexní rozsah

Pokrývá digitální, fyzická, interní, přístup třetích stran a všechny formáty dat a prostředí.

Sladění se souladem

Podporuje dodržování ISO/IEC 27001, 27002, GDPR, NIS2, DORA, COBIT a norem NIST.

Přečíst celý přehled

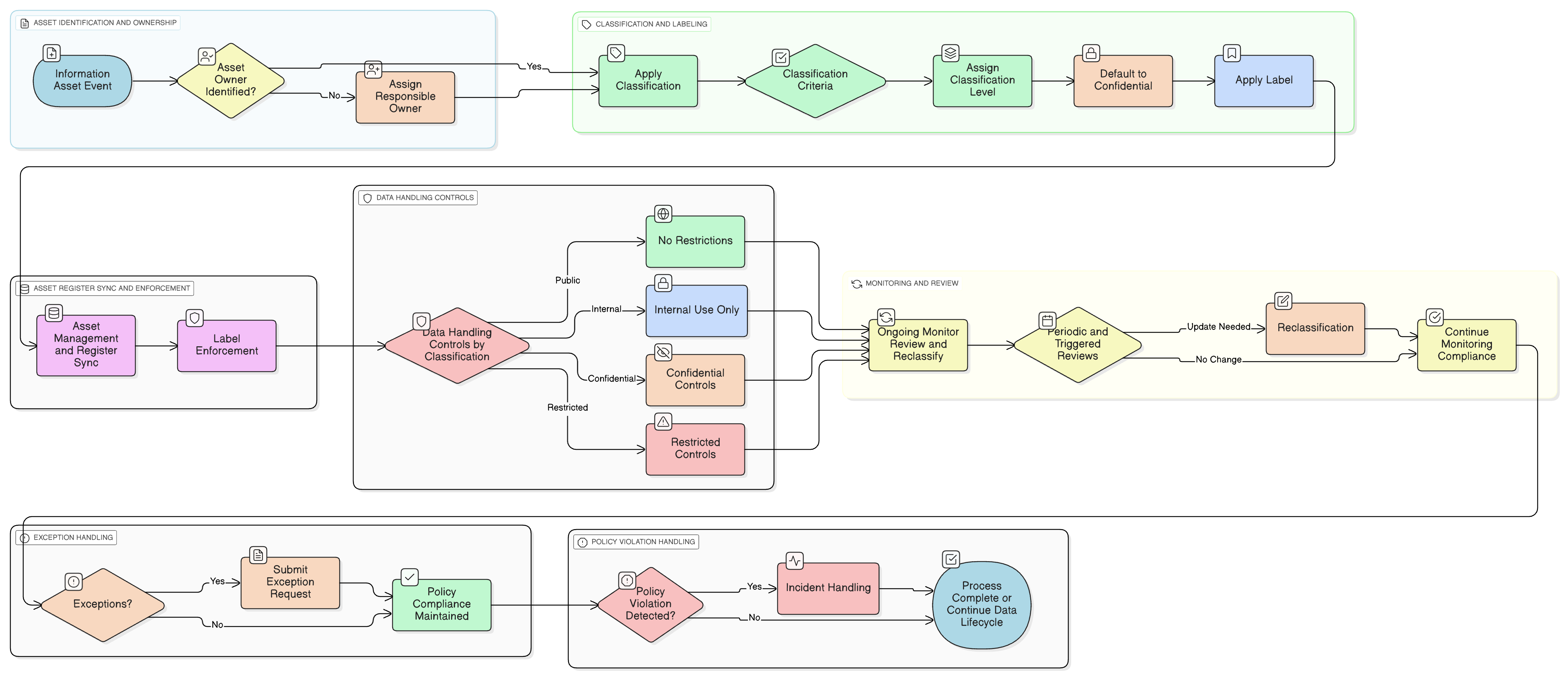

Diagram politiky

Klikněte na diagram pro zobrazení v plné velikosti

Obsah

Rozsah a pravidla zapojení

Odpovědnosti podle rolí

Úrovně klasifikace a kritéria

Aplikace a vynucování označení

Ošetření výjimek a rizik

Požadavky na školení a přezkoumávání

Soulad s rámcem

🛡️ Podporované standardy a rámce

Tento produkt je v souladu s následujícími rámci dodržování předpisů s podrobnými mapováními doložek a kontrol.

Související zásady

Politika řízení přístupu

Přístup k informacím je řízen úrovněmi klasifikace; citlivější data vyžadují přísnější řízení přístupu a autentizační mechanismy.

Politika správy uživatelských účtů a oprávnění

Posiluje přidělování přístupových oprávnění na základě principu potřeby znát, který vychází z úrovní klasifikace.

Politika správy aktiv

Zajišťuje, že každé aktivum v inventáři aktiv obsahuje svou klasifikaci a označení, čímž podporuje dohledatelnost a odpovědnost.

Politika uchovávání a likvidace údajů

Pravidla uchovávání a způsob likvidace jsou určeny úrovní klasifikace dat a regulačními povinnostmi uchovávání.

Politika kryptografických opatření

Aplikuje vhodné standardy šifrování na základě klasifikace informačního aktiva.

Politika protokolování a monitorování

Umožňuje monitorování přístupu ke klasifikovaným informacím a jejich pohybu, zajišťuje auditovatelnost a detekci nesprávného označení nebo zneužití.

O politikách Clarysec - Politika klasifikace a označování dat

Efektivní správa a řízení bezpečnosti vyžaduje více než jen slova; vyžaduje jasnost, pravomoc a odpovědnost a strukturu, která se škáluje s vaší organizací. Obecné šablony často selhávají a vytvářejí nejasnosti prostřednictvím dlouhých odstavců a nedefinovaných rolí. Tato politika je navržena jako provozní páteř vašeho bezpečnostního programu. Přiřazujeme odpovědnosti konkrétním rolím běžným v moderním podniku, včetně ředitele informační bezpečnosti (CISO), týmu informační bezpečnosti a relevantních výborů, čímž zajišťujeme jasnou odpovědnost. Každý požadavek je jedinečně číslovaná klauzule (např. 5.1.1, 5.1.2). Tato atomická struktura usnadňuje implementaci, auditovatelnost vůči konkrétním kontrolám a bezpečné přizpůsobení bez narušení integrity dokumentu, čímž se z něj stává dynamický, akceschopný rámec namísto statického dokumentu.

Odpovědnost podle rolí

Odpovědnosti jsou přesně přiřazeny rolím ředitele informační bezpečnosti (CISO), vlastníkům informačních aktiv, IT a výborům, což zajišťuje dohledatelné vynucování napříč týmy.

Podpora automatizovaného vynucování

Integrované s prevencí ztráty dat, SIEM a nástroji řízení přístupu pro automatickou validaci, vykazování a blokování nesprávně klasifikovaných nebo neoznačených dat.

Rámec ošetření výjimek

Zahrnuje formální žádost, posouzení rizik, kompenzační opatření a proces přezkoumávání pro bezpečnou správu výjimek z politik.

Nejčastější dotazy

Vytvořeno pro lídry, lídry

Tato politika byla vypracována bezpečnostním lídrem s více než 25 lety zkušeností s implementací a auditem rámců ISMS v globálních organizacích. Není navržena pouze jako dokument, ale jako obhajitelný rámec, který obstojí při auditu.

Vypracováno odborníkem s následujícími kvalifikacemi:

Pokrytí a témata

🏢 Cílová oddělení

🏷️ Tematické pokrytí

Tato politika je 1 z 37 v kompletním balíčku Enterprise

Ušetřete 67%Získejte všech 37 politik Enterprise za €599, místo €1 813 při individuálním nákupu.

Zobrazit kompletní balíček Enterprise →