Přehled

Politika práce na dálku stanovuje povinné požadavky na bezpečný a vyhovující vzdálený přístup a nakládání s daty pro veškerý personál organizace a zajišťuje robustní kontroly pro zařízení, autentizaci, monitorování a soulad s právními předpisy napříč všemi vzdálenými prostředími.

Komplexní zabezpečení práce na dálku

Zajišťuje důvěrnost, integritu a dostupnost organizačních dat pro veškerý personál a dodavatele.

Přísné řízení přístupu a kontroly zařízení

Vyžaduje virtuální soukromou síť (VPN), vícefaktorovou autentizaci (MFA), hardening zařízení a registraci aktiv pro všechna vzdálená připojení.

Široká použitelnost

Pokrývá zaměstnance, dodavatele třetích stran, poskytovatele služeb třetích stran a dočasný personál zapojený do práce na dálku.

Přístup zaměřený na soulad

Je v souladu s ISO/IEC 27001, GDPR, NIS2, DORA a normami pro regulační zajištění.

Přečíst celý přehled

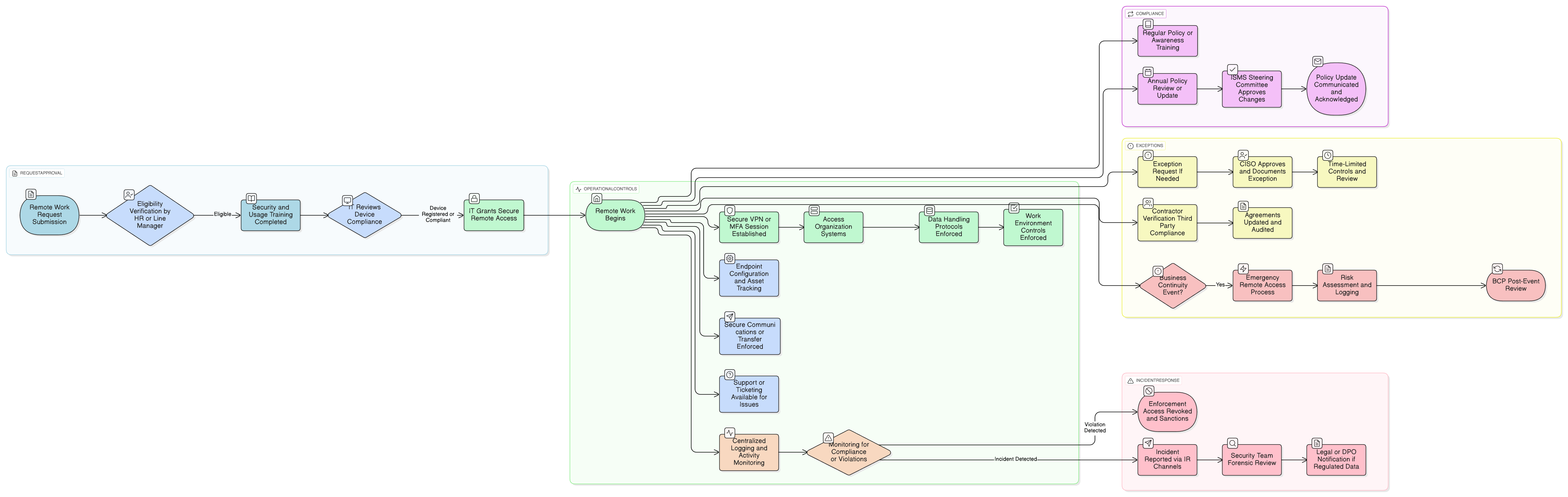

Diagram politiky

Klikněte na diagram pro zobrazení v plné velikosti

Obsah

Rozsah a pravidla zapojení

Způsobilost, autorizace a povinnosti rolí

Požadavky na využívání soukromých zařízení (BYOD) a správu zařízení

Šifrování a zabezpečené připojení

Monitorování, protokolování a zvládání incidentů

Soulad práce na dálku pro třetí strany a dodavatele

Soulad s rámcem

🛡️ Podporované standardy a rámce

Tento produkt je v souladu s následujícími rámci dodržování předpisů s podrobnými mapováními doložek a kontrol.

| Rámec | Pokryté doložky / Kontroly |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 32Article 5(1)(f)Recital 39

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Související zásady

Politika informační bezpečnosti

Stanovuje základní soubor bezpečnostních opatření pro bezpečné nakládání s aktivy, použitelný pro všechna pracovní prostředí včetně práce na dálku.

Zásady přípustného užívání

Řídí oprávněné užívání IT zdrojů a vhodné používání zařízení a systémů organizace během relací práce na dálku.

Politika řízení přístupu

Zajišťuje, že přístupová oprávnění pro vzdálený přístup dodržují zásadu minimálních oprávnění a odpovídající autentizační mechanismy.

Politika řízení rizik

Definuje, jak jsou rizika práce na dálku identifikována, ošetřena a monitorována v rámci systému řízení bezpečnosti informací (ISMS).

Politika správy aktiv

Vyžaduje inventář aktiv a řízení konfigurace pro všechna zařízení používaná na dálku.

Politika protokolování a monitorování

Zajišťuje, že vzdálené relace jsou monitorovány, auditovány a uchovávání logů probíhá podle požadavků na soulad.

Politika uchovávání údajů a likvidace

Definuje pravidla nakládání s daty relevantní pro práci na dálku, včetně vyměnitelných médií a likvidace zařízení.

O politikách Clarysec - Politika práce na dálku

Účinná správa a řízení bezpečnosti vyžaduje více než jen slova; vyžaduje jasnost, odpovědnost a strukturu, která se škáluje s vaší organizací. Obecné šablony často selhávají a vytvářejí nejasnosti prostřednictvím dlouhých odstavců a nedefinovaných rolí. Tato politika je navržena jako provozní páteř vašeho bezpečnostního programu. Přiřazujeme odpovědnosti konkrétním rolím, které se v moderním podniku běžně vyskytují, včetně ředitele informační bezpečnosti (CISO), týmů IT a bezpečnosti a relevantních výborů, čímž zajišťujeme jasnou odpovědnost. Každý požadavek je jedinečně očíslovaná doložka (např. 5.1.1, 5.1.2). Tato atomická struktura usnadňuje implementaci politiky, audit vůči konkrétním kontrolám a bezpečné přizpůsobení bez dopadu na integritu dokumentu, čímž ji mění ze statického dokumentu na dynamický, proveditelný rámec.

Vynucování v celém životním cyklu

Definuje monitorování, zvládání incidentů, školení a auditní kontroly pro práci na dálku, včetně správy verzí a každoročního přezkumu.

Robustní nakládání s daty a pravidla pro zařízení

Vynucuje šifrování, zakazuje neoprávněný tisk nebo sdílení a vyžaduje postupy pro vzdálené vymazání a reakci na ztrátu zařízení.

Správa výjimek a nouzových situací

Poskytuje jasné rozhodování na základě rizik a kontroly pro výjimky z politik, dočasný vzdálený přístup a události kontinuity podnikání.

Nejčastější dotazy

Vytvořeno pro lídry, lídry

Tato politika byla vypracována bezpečnostním lídrem s více než 25 lety zkušeností s implementací a auditem rámců ISMS v globálních organizacích. Není navržena pouze jako dokument, ale jako obhajitelný rámec, který obstojí při auditu.

Vypracováno odborníkem s následujícími kvalifikacemi:

Pokrytí a témata

🏢 Cílová oddělení

🏷️ Tematické pokrytí

Tato politika je 1 z 37 v kompletním balíčku Enterprise

Ušetřete 67%Získejte všech 37 politik Enterprise za €599, místo €1 813 při individuálním nákupu.

Zobrazit kompletní balíček Enterprise →