Přehled

Tato politika stanovuje přísné postupy pro bezpečný proces onboardingu, vnitřní převody a proces ukončení, vynucuje řízení přístupu, obnovu aktiv a auditní stopu v souladu s hlavními normami bezpečnosti a ochrany soukromí.

Bezpečný životní cyklus přístupu

Standardizuje proces onboardingu a proces ukončení, aby zajistila včasné zřizování přístupových práv na základě rizik a odebrání přístupu.

Komplexní kontrola aktiv

Nařizuje vydávání, sledování a obnovu aktiv a ověření aktiv, aby se zabránilo ztrátám a únikům dat během personálních změn.

Regulační soulad

Je v souladu s ISO/IEC 27001, GDPR, NIST, NIS2, DORA a COBIT pro robustní právní soulad a bezpečnost.

Přečíst celý přehled

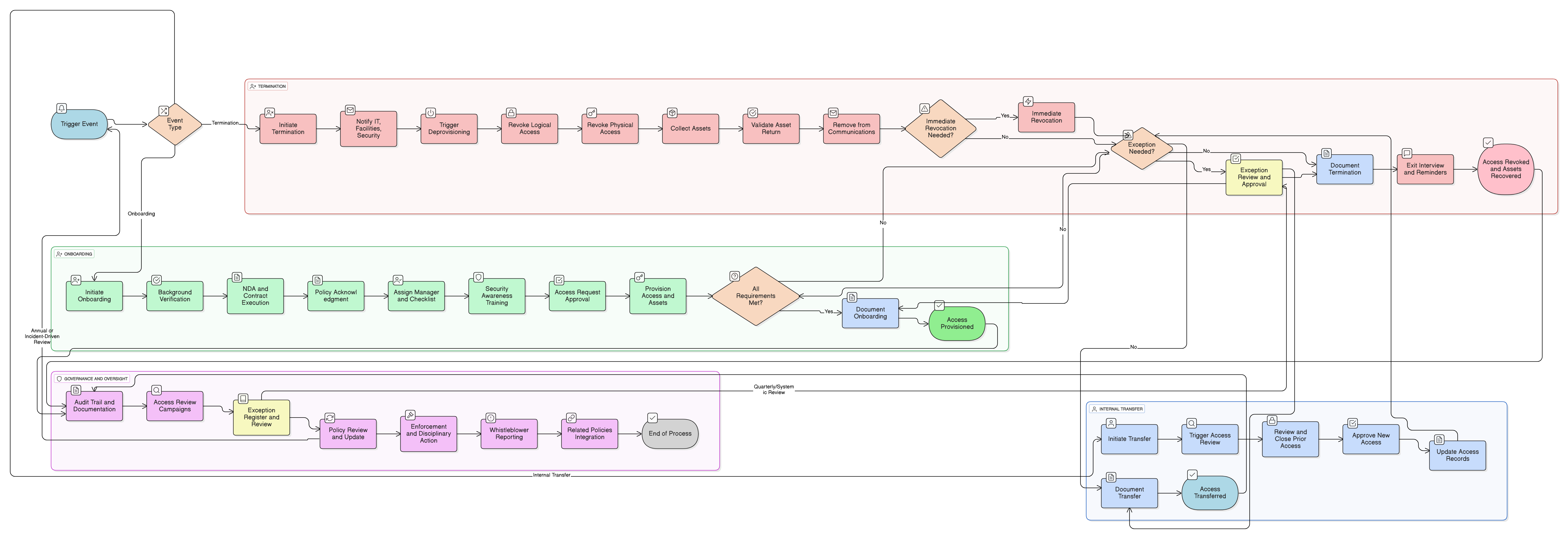

Diagram politiky

Klikněte na diagram pro zobrazení v plné velikosti

Obsah

Rozsah a pravidla zapojení

Pracovní postupy procesu onboardingu a výstupního procesu

Obnova aktiv a ověření aktiv

Požadavky na okamžité odebrání přístupu

Proces správy výjimek a ošetření rizik

Auditní stopa a dokumentace

Soulad s rámcem

🛡️ Podporované standardy a rámce

Tento produkt je v souladu s následujícími rámci dodržování předpisů s podrobnými mapováními doložek a kontrol.

| Rámec | Pokryté doložky / Kontroly |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 5(1)(f)Article 25Article 32Recital 39

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Související zásady

Politika informační bezpečnosti

Stanovuje bezpečnostní cíle organizace, včetně řízení přístupů personálu.

Politika řízení přístupu

Poskytuje provozní požadavky pro přiřazování a odebrání přístupu k systémům a fyzický přístup na základě spouštěčů procesu onboardingu a procesu ukončení.

Zásady přípustného užívání

Vyžaduje potvrzení seznámení s politikou během procesu onboardingu a podporuje vynucování a dodržování po procesu ukončení.

Politika řízení rizik

Zajišťuje, že rizika přístupu uživatelů a přechodů jsou hodnocena a zmírňována v souladu se zásadami systému řízení bezpečnosti informací (ISMS).

Politika správy uživatelských účtů a oprávnění

Řídí technická opatření pro zřizování přístupových práv a odebrání přístupových oprávnění na podporu této politiky.

O politikách Clarysec - Politika nástupu a ukončení

Efektivní správa a řízení bezpečnosti vyžaduje více než jen slova; vyžaduje jasnost, odpovědnost a strukturu, která se škáluje s vaší organizací. Obecné šablony často selhávají a vytvářejí nejasnosti prostřednictvím dlouhých odstavců a nedefinovaných rolí. Tato politika je navržena jako provozní páteř vašeho bezpečnostního programu. Přiřazujeme odpovědnosti konkrétním rolím, které se v moderním podniku běžně vyskytují, včetně ředitele informační bezpečnosti (CISO), týmu informační bezpečnosti a relevantních výborů, čímž zajišťujeme jasnou odpovědnost. Každý požadavek je jedinečně číslovaná doložka (např. 5.1.1, 5.1.2). Tato atomická struktura usnadňuje implementaci politiky, auditování vůči konkrétním kontrolám a bezpečné přizpůsobení bez narušení integrity dokumentu – mění ji ze statického dokumentu na dynamický, proveditelný rámec.

Integrace IAM pro automatizované pracovní postupy

Vynucuje používání platformy řízení identit a přístupů (IAM) pro zřizování přístupových práv, odebrání přístupu a auditní stopu, čímž snižuje chyby a podporuje automatizovaný proces onboardingu/výstupní proces.

Okamžité odebrání přístupu řízené rizikem

Vyžaduje deaktivaci privilegovaných a vysoce rizikových účtů do čtyř hodin, čímž minimalizuje zbytkovou expozici u kritických rolí a odchodů.

Nejčastější dotazy

Vytvořeno pro lídry, lídry

Tato politika byla vypracována bezpečnostním lídrem s více než 25 lety zkušeností s implementací a auditem rámců ISMS v globálních organizacích. Není navržena pouze jako dokument, ale jako obhajitelný rámec, který obstojí při auditu.

Vypracováno odborníkem s následujícími kvalifikacemi:

Pokrytí a témata

🏢 Cílová oddělení

🏷️ Tematické pokrytí

Tato politika je 1 z 37 v kompletním balíčku Enterprise

Ušetřete 67%Získejte všech 37 politik Enterprise za €599, místo €1 813 při individuálním nákupu.

Zobrazit kompletní balíček Enterprise →