Přehled

Tato politika vyžaduje strukturovaná, auditovatelná opatření pro řízení uživatelských účtů a přístupových oprávnění napříč všemi informačními systémy organizace, aby byl přístup oprávněný, monitorovaný a v souladu s hlavními bezpečnostními normami.

Vynucovaná zásada minimálních oprávnění

Přístupová práva a přístupová oprávnění jsou přiřazována striktně podle principu potřeby znát, čímž se minimalizuje riziko neoprávněného přístupu.

Komplexní rozsah

Platí pro všechny uživatelské účty, včetně zaměstnanců, dodavatelů a dodavatelů třetích stran, napříč cloudovými, on-premise a vzdálenými přístupovými prostředími.

Robustní autentizace

Vyžaduje silnou autentizaci se složitostí hesla, vícefaktorovou autentizaci (MFA) a kontrolami privilegovaných relací.

Přečíst celý přehled

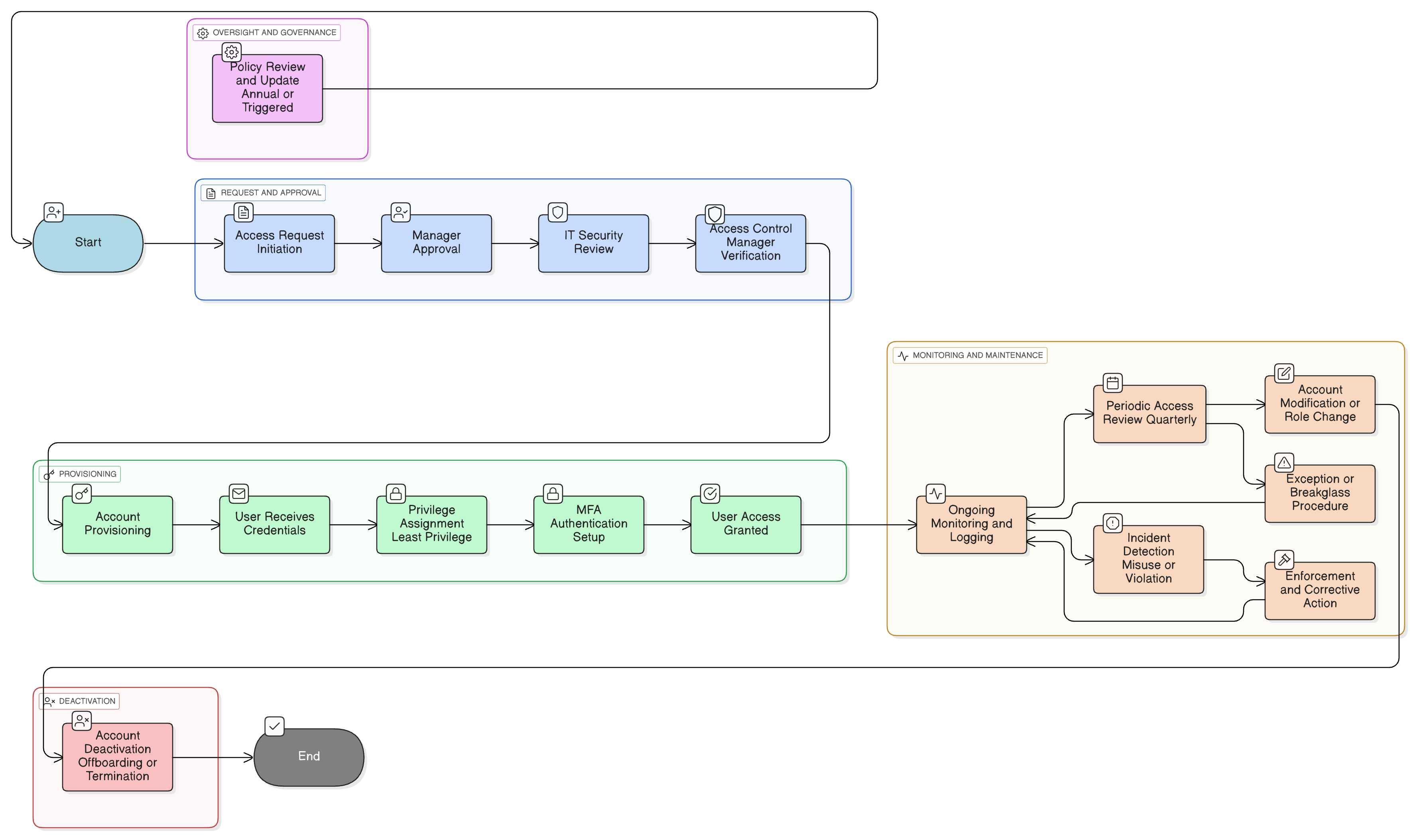

Diagram politiky

Klikněte na diagram pro zobrazení v plné velikosti

Obsah

Rozsah a pravidla zapojení

Přiřazení rolí a oprávnění a správa

Autentizace a kontroly relací

Postupy přístupu třetích stran a dodavatelů

Pravidelné revize přístupových práv

Procesy správy výjimek a ošetření rizik

Soulad s rámcem

🛡️ Podporované standardy a rámce

Tento produkt je v souladu s následujícími rámci dodržování předpisů s podrobnými mapováními doložek a kontrol.

Související zásady

Politika řízení přístupu

Stanovuje zastřešující principy a mechanismy řízení přístupu, včetně přístupu na základě rolí a pravidlových kontrol.

Politika nástupu a ukončení

Poskytuje procesní kroky pro zahájení a ukončení uživatelského přístupu v souladu s kroky HR.

Politika povědomí o bezpečnosti informací a školení

Posiluje odpovědnosti uživatelů za zabezpečení účtů a ochranu autentizačních údajů.

Politika klasifikace dat a označování

Řídí úrovně přístupu na základě klasifikace dat a zajišťuje, že hranice oprávnění odpovídají úrovním citlivosti.

Politika protokolování a monitorování

Zajišťuje, že auditní záznamy jsou shromažďovány pro všechny činnosti související s účty a jsou přezkoumávány pro detekci anomálií nebo neoprávněného přístupu.

Politika reakce na incidenty (P30)

Řídí eskalace, zamezení šíření a činnosti po incidentu v případech zneužití oprávnění nebo neoprávněné aktivity účtu.

O politikách Clarysec - Politika správy uživatelských účtů a privilegovaných přístupů

Efektivní správa a řízení bezpečnosti vyžaduje více než jen slova; vyžaduje jasnost, odpovědnost a strukturu, která se škáluje s vaší organizací. Obecné šablony často selhávají a vytvářejí nejasnosti prostřednictvím dlouhých odstavců a nedefinovaných rolí. Tato politika je navržena jako provozní páteř vašeho bezpečnostního programu. Přiřazujeme odpovědnosti konkrétním rolím, které se v moderním podniku běžně vyskytují, včetně ředitele informační bezpečnosti (CISO), týmů IT a informační bezpečnosti a relevantních výborů, čímž zajišťujeme jasnou odpovědnost. Každý požadavek je jedinečně číslovaná doložka (např. 5.1.1, 5.1.2). Tato atomická struktura usnadňuje implementaci, audit vůči konkrétním kontrolám a bezpečné přizpůsobení bez narušení integrity dokumentu, čímž se z něj stává dynamický, proveditelný rámec namísto statického dokumentu.

Jasná odpovědnost podle rolí

Specifikuje detailní odpovědnosti pro ředitele informační bezpečnosti (CISO), správce IT, lidské zdroje (HR), vedoucí pracovníky a dodavatele a vyjasňuje schvalovací a auditní řetězce.

Automatizovaný onboarding a výstupní proces

Vyžaduje integraci řízení identit a přístupů (IAM) s HRIS pro včasné, automatizované zřizování přístupu a deaktivaci uživatelských účtů.

Sledovatelná správa výjimek

Formální proces založený na riziku pro výjimky, který zajišťuje, že všechny odchylky jsou dokumentované, schválené a auditovatelné.

Nejčastější dotazy

Vytvořeno pro lídry, lídry

Tato politika byla vypracována bezpečnostním lídrem s více než 25 lety zkušeností s implementací a auditem rámců ISMS v globálních organizacích. Není navržena pouze jako dokument, ale jako obhajitelný rámec, který obstojí při auditu.

Vypracováno odborníkem s následujícími kvalifikacemi:

Pokrytí a témata

🏢 Cílová oddělení

🏷️ Tematické pokrytí

Tato politika je 1 z 37 v kompletním balíčku Enterprise

Ušetřete 67%Získejte všech 37 politik Enterprise za €599, místo €1 813 při individuálním nákupu.

Zobrazit kompletní balíček Enterprise →