Pregled

Politika odzivanja na incidente (P30) določa zahteve, vloge in delovne tokove za učinkovito odkrivanje, poročanje o incidentih, zajezitev in sanacijske ukrepe pri incidentih informacijske varnosti ter je usklajena z ISO/IEC 27001, ISO/IEC 27002, NIST, GDPR, NIS2 in DORA.

Celovit odziv na grožnje

Opredeljuje celovite procese za odkrivanje, zajezitev, obnovitev in izboljšave po incidentu.

Jasne vloge in časovni roki

Dodeljuje odgovornosti in medsebojne odvisnosti ter eskalacijske poti za osebje, varnost, pravo in skladnost ter najvišje vodstvo.

Uskladitev z regulatornimi roki obveščanja

Izpolnjuje zahteve GDPR, NIS2, DORA in pogodbene obveznosti poročanja s strogimi časovnimi roki za obveščanje.

Nenehno izboljševanje odpornosti

Zahteva pridobljene izkušnje, sledenje kazalnikom in letne vodstvene preglede programa Incident Response za krepitev kibernetske odpornosti.

Preberi celoten pregled

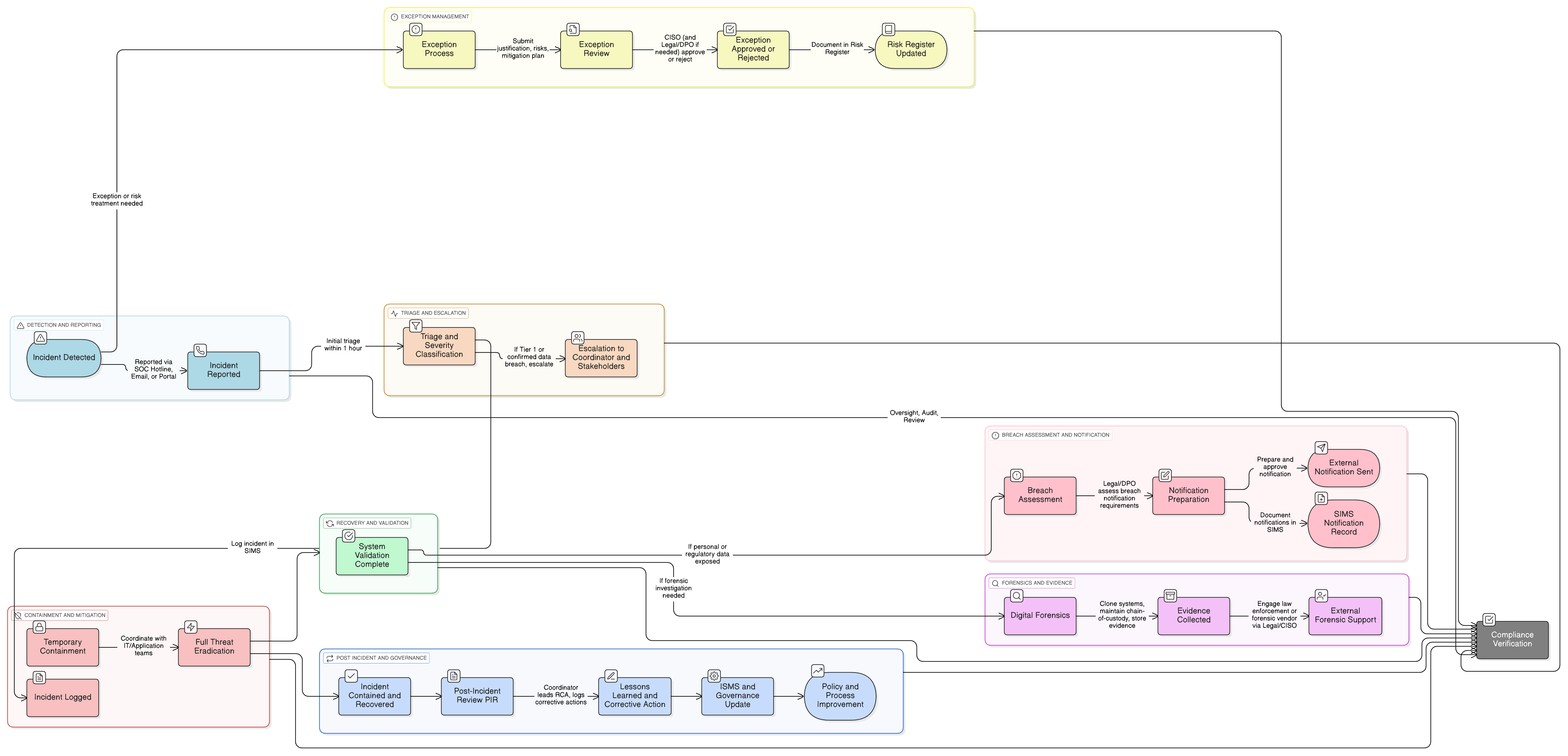

Diagram pravilnika

Kliknite diagram za ogled v polni velikosti

Vsebina

Obseg in pravila sodelovanja

Klasifikacija incidentov in delovni tok odzivanja

Protokoli poročanja, obveščanja in eskalacije

Kazalniki in nenehno izboljševanje

Zahteve upravljanja

Upravljanje izjem in načrt obravnave tveganja

Skladnost z okvirom

🛡️ Podprti standardi in okviri

Ta izdelek je usklajen z naslednjimi okviri skladnosti s podrobnimi preslikanji klavzul in kontrol.

| Okvir | Pokrite klavzule / Kontrole |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

33(1)33(3)(a)33(3)(b)33(3)(c)33(3)(d)34(1)34(2)(a)34(2)(b)34(2)(c)

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Sorodne politike

Politika spremljanja presoje in skladnosti

Validira pripravljenost na incidente in učinkovitost odziva prek strukturiranih presoj in ocen skladnosti.

P01 Politika informacijske varnosti

Vzpostavlja krovno zahtevo za odločanje na podlagi tveganj in operacije, pripravljene na incidente.

P05 Politika upravljanja sprememb

Zagotavlja, da dejavnosti zajezitve in obnovitve, ki vključujejo IT infrastrukturo ali storitve, sledijo formalnim postopkom.

Politika razvrščanja podatkov in označevanja

Podpira klasifikacijo resnosti incidentov na podlagi občutljivosti podatkov.

Politika varnostnega kopiranja in obnovitve

Omogoča obnovitev po izsiljevalski programski opremi ali destruktivnih napadih z zagotovilom celovitosti.

Politika kriptografskih kontrol

Opredeljuje šifrirne ukrepe, ki zmanjšujejo vpliv incidentov in tveganja izpostavljenosti podatkov.

Politika beleženja in spremljanja

Zagotavlja temeljno vidljivost dogodkov, samodejna opozorila in hrambo dnevnikov, potrebno za učinkovito odkrivanje in forenziko.

Politika testnih podatkov in testnega okolja

Zagotavlja, da se incidenti, ki vplivajo na neprodukcijske sisteme, obravnavajo strukturirano in varno.

O pravilnikih Clarysec - Politika odzivanja na incidente

Učinkovito upravljanje varnosti zahteva več kot le besede; zahteva jasnost, odgovornost in strukturo, ki se prilagaja vaši organizaciji. Generične predloge pogosto odpovejo, saj ustvarjajo nejasnosti z dolgimi odstavki in neopredeljenimi vlogami. Ta politika je zasnovana kot operativna hrbtenica vašega varnostnega programa. Odgovornosti dodelimo specifičnim vlogam, ki jih najdemo v sodobnem podjetju, vključno z vodjo informacijske varnosti (CISO), ekipami IT in informacijske varnosti ter ustreznimi odbori, kar zagotavlja jasno odgovornost. Vsaka zahteva je enolično oštevilčena klavzula (npr. 5.1.1, 5.1.2). Ta atomska struktura omogoča enostavno implementacijo politike, presojo glede na specifične kontrole in varno prilagajanje brez vpliva na celovitost dokumenta, s čimer se politika iz statičnega dokumenta preoblikuje v dinamičen, izvedljiv okvir.

Centraliziran sistem varnostnih incidentov

Zahteva, da so vsi incidenti zabeleženi, sledeni in analizirani v namenskem sistemu za upravljanje varnostnih incidentov (SIMS) za odgovornost in izboljšave.

Večstopenjski model klasifikacije incidentov

Uvede večstopenjski pristop k resnosti, ki usmerja prilagojen odziv in eskalacijo za kritične, visoke in srednje/nizke dogodke.

Revidirljiv odziv na podlagi kazalnikov

Zahteva uporabo in letni pregled kazalnikov odkrivanja, zajezitve in obnovitve za merljivo zrelost programa.

Pogosto zastavljena vprašanja

Zasnovano za vodje, s strani vodij

Ta pravilnik je pripravil varnostni vodja z več kot 25 leti izkušenj pri uvajanju in presojanju ISMS ogrodij za globalna podjetja. Zasnovan ni le kot dokument, temveč kot zagovorno ogrodje, ki prestane presojo revizorjev.

Pripravil strokovnjak z naslednjimi kvalifikacijami:

Pokritost in teme

🏢 Ciljni oddelki

🏷️ Tematska pokritost

Ta politika je 1 od 37 v celotnem paketu Enterprise

Prihranite 67%Pridobite vseh 37 politik Enterprise za €599, namesto €1.813 pri posamičnem nakupu.

Oglejte si celoten paket Enterprise →