Pregled

Ta politika določa formalen pristop za razvrščanje in označevanje vseh informacijskih sredstev na podlagi občutljivosti, tveganja in regulativnih obveznosti ter zagotavlja jasno, trajno označevanje in standardizirane prakse zaščite v celotni organizaciji.

Standardizirano razvrščanje

Opredeljuje jasno, organizacijsko enotno shemo za razvrščanje in označevanje podatkov glede na občutljivost in tveganje.

Obvezno označevanje

Uveljavlja trajno označevanje za vsa informacijska sredstva, kar zagotavlja vidnost in sledljivost.

Celovit obseg

Zajema digitalne, fizične, interne podatke, podatke tretjih oseb ter vse formate podatkov in okolja.

Uskladitev s skladnostjo

Podpira skladnost z ISO/IEC 27001, 27002, GDPR, NIS2, DORA, COBIT in standardi NIST.

Preberi celoten pregled

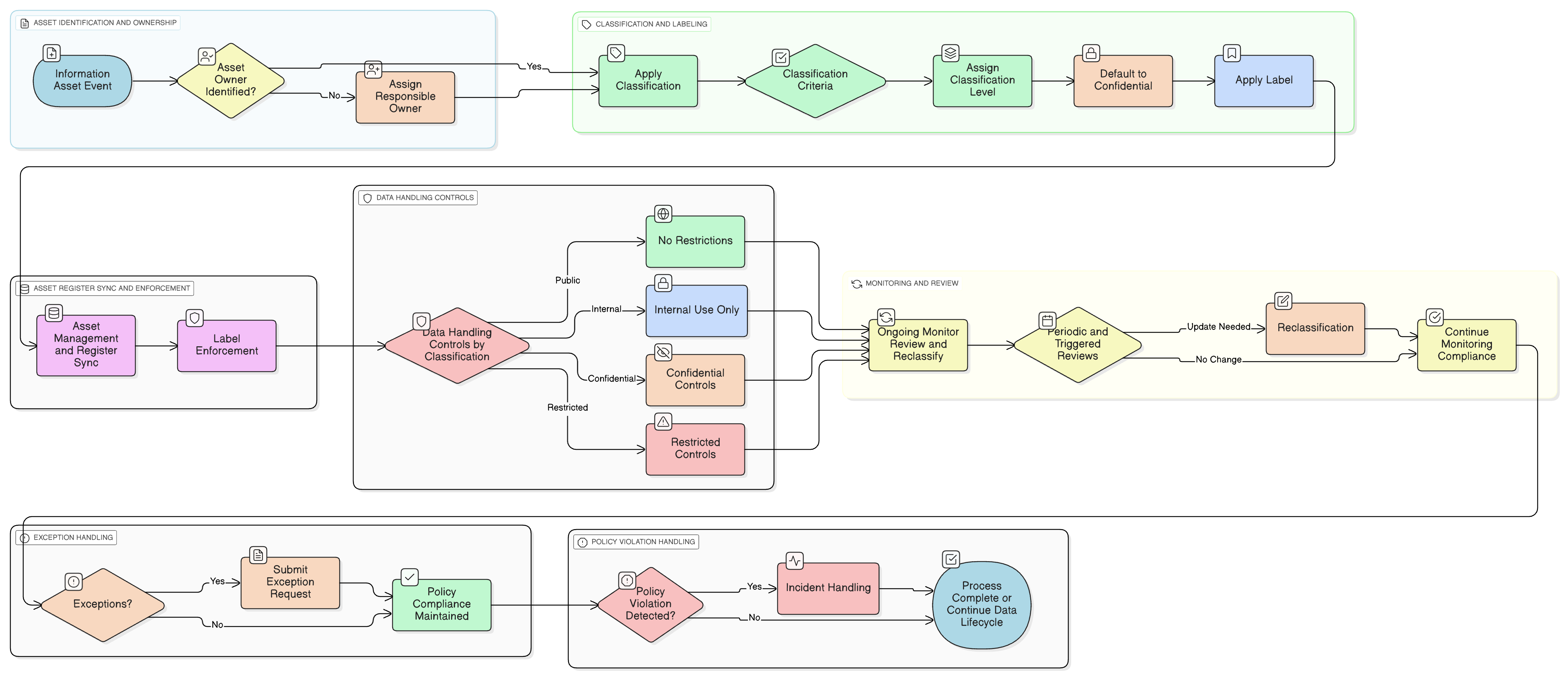

Diagram pravilnika

Kliknite diagram za ogled v polni velikosti

Vsebina

Obseg in pravila sodelovanja

Odgovornosti na podlagi vlog

Ravni razvrščanja in merila

Uporaba oznak in uveljavljanje

Obravnava izjem in tveganj

Zahteve glede usposabljanja in pregleda

Skladnost z okvirom

🛡️ Podprti standardi in okviri

Ta izdelek je usklajen z naslednjimi okviri skladnosti s podrobnimi preslikanji klavzul in kontrol.

Sorodne politike

Politika nadzora dostopa

Dostop do informacij je upravljan z ravnmi razvrščanja; bolj občutljivi podatki zahtevajo strožji nadzor dostopa in avtentikacijske mehanizme.

Politika upravljanja uporabniških računov in privilegijev

Krepi dodeljevanje privilegijev na podlagi potrebe po seznanitvi, kar je določeno z ravnmi razvrščanja.

Politika upravljanja sredstev

Zagotavlja, da vsako sredstvo v popisu sredstev vključuje svojo razvrstitev in oznako, kar podpira sledljivost in odgovornost.

Politika hrambe in odstranjevanja podatkov

Pravila odstranjevanja in hrambe so določena z ravnjo razvrščanja podatkov in regulativnimi zahtevami glede hrambe.

Politika kriptografskih kontrol

Uporablja ustrezne standarde šifriranja glede na razvrstitev informacijskega sredstva.

Politika beleženja in spremljanja

Omogoča spremljanje dostopa do in premikanja razvrščenih informacij, zagotavlja revidirljivost ter zaznavanje napačnega označevanja ali zlorabe.

O pravilnikih Clarysec - Politika razvrščanja in označevanja podatkov

Učinkovito upravljanje varnosti zahteva več kot zgolj besede; zahteva jasnost, odgovornost in strukturo, ki se širi skupaj z vašo organizacijo. Generične predloge pogosto odpovejo, saj ustvarjajo nejasnosti z dolgimi odstavki in neopredeljenimi vlogami. Ta politika je zasnovana kot operativna hrbtenica vašega varnostnega programa. Odgovornosti dodelimo specifičnim vlogam, ki jih najdemo v sodobnem podjetju, vključno z vodjo informacijske varnosti (CISO), IT-varnostjo in ustreznimi odbori, kar zagotavlja jasno odgovornost. Vsaka zahteva je enolično oštevilčena klavzula (npr. 5.1.1, 5.1.2). Ta atomska struktura omogoča enostavno implementacijo politike, presojo glede na specifične kontrole in varno prilagajanje brez vpliva na integriteto dokumenta, s čimer se politika iz statičnega dokumenta preoblikuje v dinamičen, izvedljiv okvir.

Odgovornost na podlagi vlog

Odgovornosti so natančno dodeljene vodji informacijske varnosti (CISO), lastnikom informacijskih sredstev, IT-ju in odborom, kar zagotavlja sledljivo uveljavljanje med ekipami.

Podpora avtomatiziranemu uveljavljanju

Integrirano s preprečevanjem izgube podatkov (DLP), SIEM in orodji za dostop za samodejno validacijo, poročanje in blokiranje napačno razvrščenih ali neoznačenih podatkov.

Okvir obravnave izjem

Vključuje formalen zahtevek, oceno tveganja, nadomestne kontrole in postopek pregleda za varno upravljanje izjem politike.

Pogosto zastavljena vprašanja

Zasnovano za vodje, s strani vodij

Ta pravilnik je pripravil varnostni vodja z več kot 25 leti izkušenj pri uvajanju in presojanju ISMS ogrodij za globalna podjetja. Zasnovan ni le kot dokument, temveč kot zagovorno ogrodje, ki prestane presojo revizorjev.

Pripravil strokovnjak z naslednjimi kvalifikacijami:

Pokritost in teme

🏢 Ciljni oddelki

🏷️ Tematska pokritost

Ta politika je 1 od 37 v celotnem paketu Enterprise

Prihranite 67%Pridobite vseh 37 politik Enterprise za €599, namesto €1.813 pri posamičnem nakupu.

Oglejte si celoten paket Enterprise →