Pregled

Ta politika zahteva strukturirane, revidirljive kontrole za upravljanje uporabniškega dostopa ter upravljanje uporabniških računov in privilegijev v vseh organizacijskih informacijskih sistemih, s čimer zagotavlja, da je dostop pooblaščen, spremljan in skladen z glavnimi varnostnimi standardi.

Uveljavljeno načelo najmanjših privilegijev

Pravice dostopa in privilegiji se dodeljujejo strogo na podlagi potrebe po seznanitvi, s čimer se zmanjša tveganje nepooblaščenega dostopa.

Celovit obseg

Velja za vse uporabniške račune, vključno z zaposlenimi, pogodbenimi izvajalci in dobavitelji, v oblaku, v lastnih prostorih in v okoljih oddaljenega dostopa.

Robustna avtentikacija

Zahteva močno avtentikacijo z zahtevnostjo gesla, večfaktorsko avtentikacijo (MFA) in kontrolami nad privilegiranimi sejami.

Preberi celoten pregled

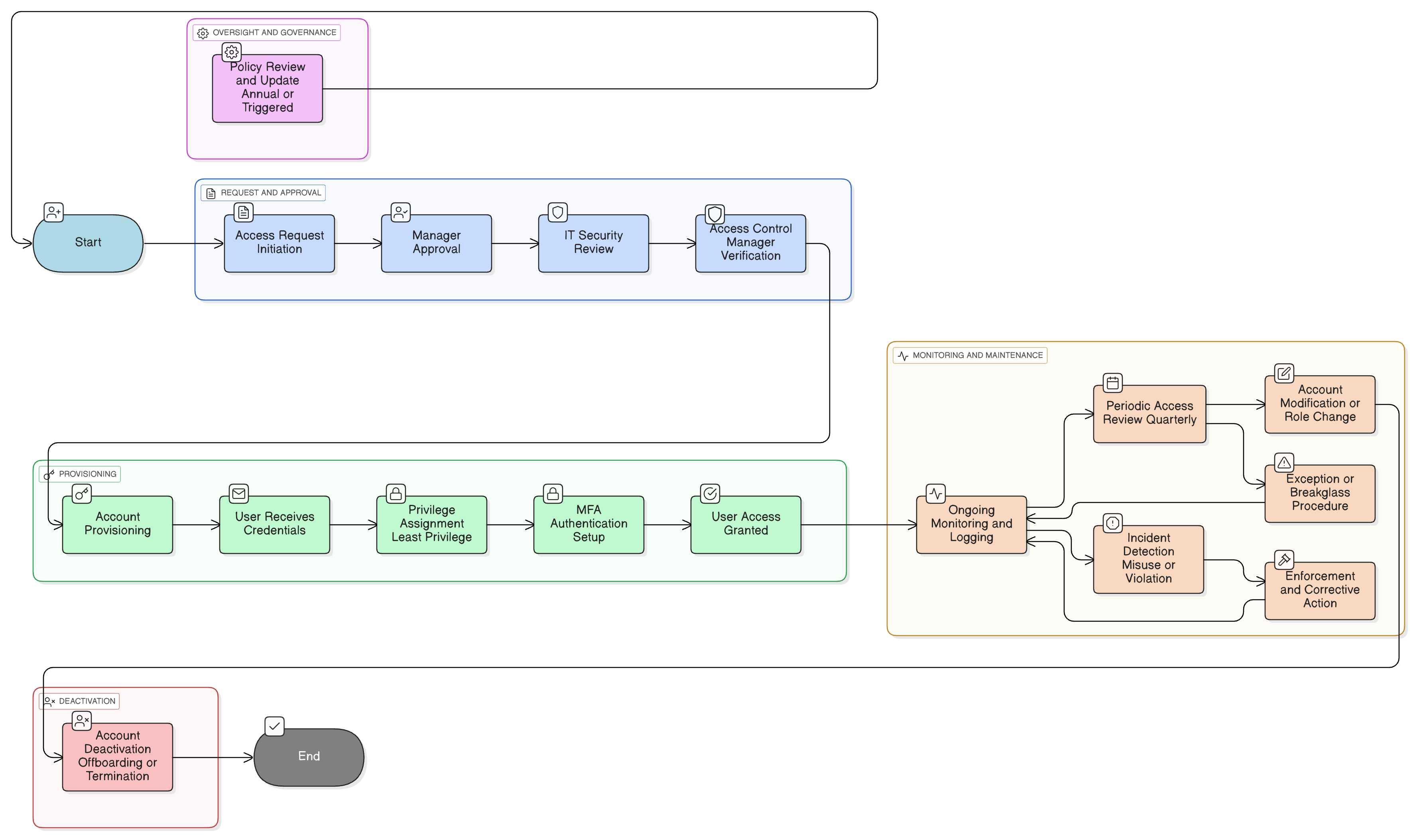

Diagram pravilnika

Kliknite diagram za ogled v polni velikosti

Vsebina

Obseg in pravila sodelovanja

Dodelitev in upravljanje privilegijev

Kontrole avtentikacije in sej

Postopki dostopa tretjih oseb in dobaviteljev

Periodični pregledi pravic dostopa

Procesi obravnave izjem in obravnave tveganja

Skladnost z okvirom

🛡️ Podprti standardi in okviri

Ta izdelek je usklajen z naslednjimi okviri skladnosti s podrobnimi preslikanji klavzul in kontrol.

Sorodne politike

Politika nadzora dostopa

Vzpostavlja krovna načela in mehanizme nadzora dostopa, vključno s kontrolami na podlagi pravil in nadzorom dostopa na podlagi vlog (RBAC).

Politika uvajanja in prenehanja

Zagotavlja postopkovne korake za začetek in prenehanje uporabniškega dostopa, usklajene z ukrepi HR.

Politika ozaveščanja in usposabljanja za informacijsko varnost

Krepi odgovornosti uporabnikov za varnost računov in zaščito avtentikacijskih poverilnic.

Politika razvrščanja podatkov in označevanja

Usmerja ravni dostopa na podlagi razvrščanja podatkov, s čimer zagotavlja, da meje privilegijev ustrezajo stopnjam občutljivosti.

Politika beleženja in spremljanja

Zagotavlja, da se revizijska sled zbira za vse dejavnosti, povezane z računi, ter da se zapisi pregledujejo za zaznavanje anomalij ali nepooblaščene uporabe.

Politika odzivanja na incidente (P30)

Ureja eskalacijo, zajezitev in ukrepe po incidentu v primerih zlorabe privilegijev ali nepooblaščene dejavnosti računa.

O pravilnikih Clarysec - Politika upravljanja uporabniških računov in privilegijev

Učinkovito upravljanje varnosti zahteva več kot le besede; zahteva jasnost, odgovornost in strukturo, ki se prilagaja vaši organizaciji. Generične predloge pogosto odpovejo, saj ustvarjajo nejasnosti z dolgimi odstavki in neopredeljenimi vlogami. Ta politika je zasnovana kot operativna hrbtenica vašega varnostnega programa. Odgovornosti dodelimo specifičnim vlogam, ki jih najdemo v sodobnem podjetju, vključno z vodjo informacijske varnosti (CISO), ekipami IT in informacijske varnosti ter ustreznimi odbori, kar zagotavlja jasno odgovornost. Vsaka zahteva je enolično oštevilčena klavzula (npr. 5.1.1, 5.1.2). Ta atomska struktura omogoča enostavno implementacijo politike, presojo glede na specifične kontrole in varno prilagajanje brez vpliva na integriteto dokumenta, s čimer se politika iz statičnega dokumenta spremeni v dinamičen, izvedljiv okvir.

Jasna odgovornost po vlogah

Določa podrobne odgovornosti za vodjo informacijske varnosti (CISO), IT-administratorje, HR, vodje in dobavitelje ter pojasnjuje verige odobritev in presoje.

Samodejno uvajanje in postopek izstopa

Zahteva integracijo upravljanja identitet in dostopa (IAM) s kadrovskim informacijskim sistemom (HRIS) za pravočasno, avtomatizirano dodeljevanje dostopa in deaktivacijo uporabniških računov.

Sledljivo upravljanje izjem

Formalen proces na podlagi tveganj za izjeme, ki zagotavlja, da so vsa odstopanja dokumentirana, odobrena in revidirljiva.

Pogosto zastavljena vprašanja

Zasnovano za vodje, s strani vodij

Ta pravilnik je pripravil varnostni vodja z več kot 25 leti izkušenj pri uvajanju in presojanju ISMS ogrodij za globalna podjetja. Zasnovan ni le kot dokument, temveč kot zagovorno ogrodje, ki prestane presojo revizorjev.

Pripravil strokovnjak z naslednjimi kvalifikacijami:

Pokritost in teme

🏢 Ciljni oddelki

🏷️ Tematska pokritost

Ta politika je 1 od 37 v celotnem paketu Enterprise

Prihranite 67%Pridobite vseh 37 politik Enterprise za €599, namesto €1.813 pri posamičnem nakupu.

Oglejte si celoten paket Enterprise →