Prehľad

Politika reakcie na incidenty (P30) stanovuje požiadavky, roly a pracovné toky pre účinnú detekciu, nahlasovanie incidentov, zamedzenie šírenia a nápravné opatrenia pri incidentoch informačnej bezpečnosti v súlade s ISO/IEC 27001, ISO/IEC 27002, NIST, GDPR, NIS2 a DORA.

Komplexná reakcia na hrozby

Definuje end-to-end procesy pre detekciu, zamedzenie šírenia, obnovu a zlepšovanie po incidente.

Jasné roly a lehoty

Priraďuje zodpovednosti a eskalačné postupy pre personál, bezpečnosť, právne záležitosti a súlad s predpismi a výkonný manažment.

Zosúladenie regulačných notifikácií

Spĺňa GDPR, NIS2, DORA a zmluvné oznamovacie povinnosti s prísnymi notifikačnými lehotami.

Neustále zlepšovanie odolnosti

Vyžaduje lessons learned, sledovanie metrík a ročné preskúmania programu reakcie na incidenty na posilnenie kybernetickej odolnosti.

Čítať celý prehľad

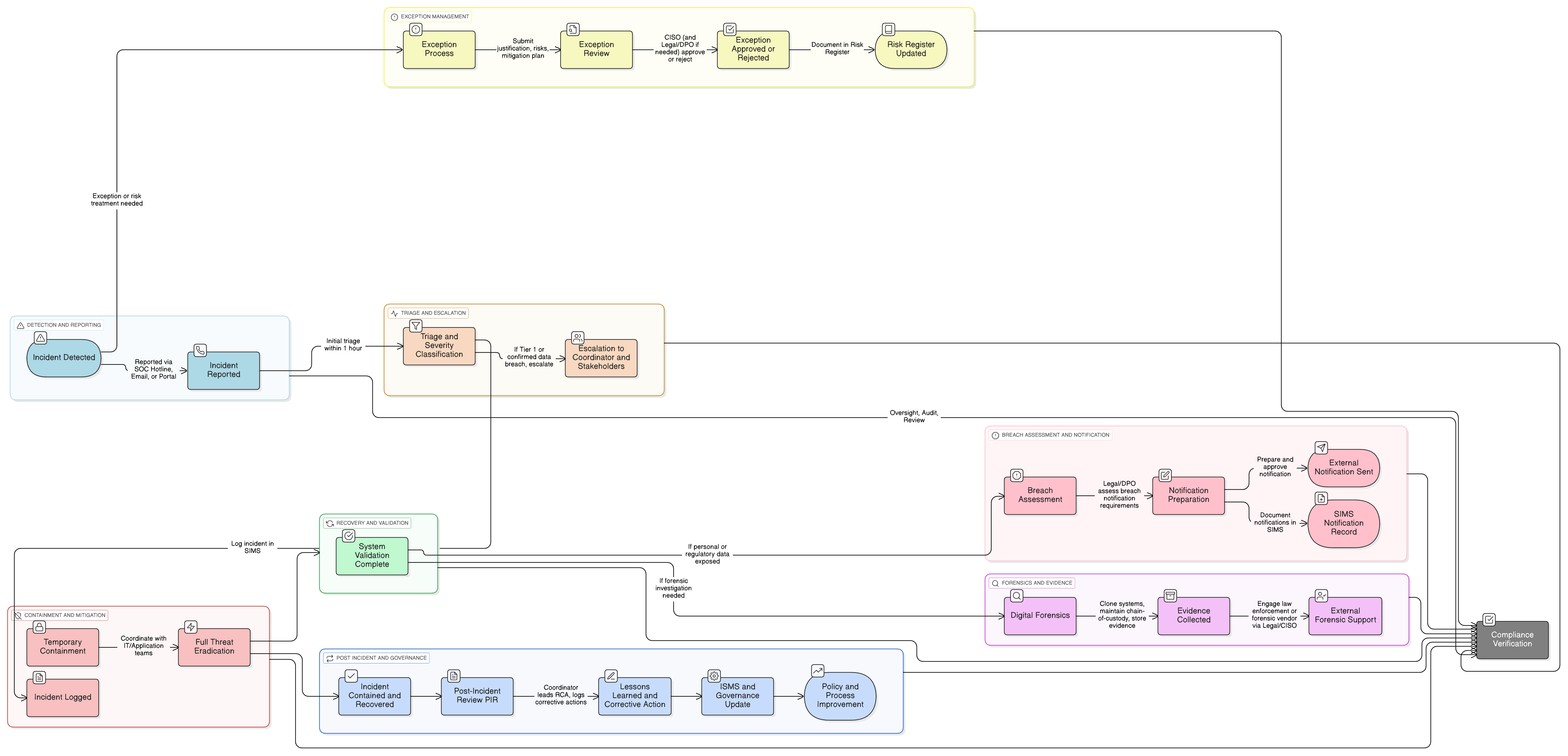

Diagram politiky

Kliknite na diagram pre zobrazenie v plnej veľkosti

Obsah

Rozsah a pravidlá zapojenia

Klasifikácia incidentov a pracovný tok reakcie

Nahlasovanie, notifikácia a eskalačné protokoly

Metriky a neustále zlepšovanie

Požiadavky správy

Riadenie výnimiek a ošetrenie rizík

Súlad s rámcom

🛡️ Podporované štandardy a rámce

Tento produkt je v súlade s nasledujúcimi rámcami dodržiavania predpisov s podrobnými mapovaniami doložiek a kontrol.

Súvisiace zásady

Politika monitorovania auditu a súladu

Validuje pripravenosť na incidenty a účinnosť reakcie prostredníctvom štruktúrovaných auditov a posúdení súladu.

P01 Politika informačnej bezpečnosti

Stanovuje zastrešujúcu požiadavku na prevádzku pripravenú na incidenty založenú na riziku.

P05 Politika riadenia zmien

Zabezpečuje, že aktivity zamedzenia šírenia a obnovy zahŕňajúce infraštruktúru alebo služby prebiehajú podľa formálnych postupov.

Politika klasifikácie a označovania údajov

Podporuje klasifikáciu závažnosti incidentov na základe citlivosti údajov.

Politika zálohovania a obnovy

Umožňuje obnovu po ransomvéri alebo deštruktívnych útokoch s uistením o integrite.

Politika kryptografických kontrol

Definuje šifrovanie, ktoré znižuje dopad incidentu a riziká expozície údajov.

Politika zaznamenávania a monitorovania

Poskytuje základnú viditeľnosť udalostí, automatizované upozornenia a uchovávanie logov potrebné pre účinnú detekciu a forenziku.

Politika testovacích údajov a testovacieho prostredia

Zabezpečuje, že incidenty ovplyvňujúce neprodukčné systémy sú riešené štruktúrovane a bezpečne.

O politikách Clarysec - Politika reakcie na incidenty (P30)

Účinné riadenie bezpečnosti vyžaduje viac než len slová; vyžaduje jasnosť, zodpovednosť a štruktúru, ktorá sa škáluje s vašou organizáciou. Generické šablóny často zlyhávajú a vytvárajú nejednoznačnosť s dlhými odsekmi a nedefinovanými rolami. Táto politika je navrhnutá ako prevádzková chrbtica vášho bezpečnostného programu. Priraďujeme zodpovednosti ku konkrétnym rolám, ktoré sa nachádzajú v modernom podniku, vrátane CISO, IT bezpečnosti a relevantných výborov, čím zabezpečujeme jasnú zodpovednosť. Každá požiadavka je jedinečne očíslovaná doložka (napr. 5.1.1, 5.1.2). Táto atómová štruktúra uľahčuje implementáciu politiky, auditovanie voči konkrétnym kontrolám a bezpečné prispôsobenie bez ovplyvnenia integrity dokumentu, čím sa z nej stáva dynamický, vykonateľný rámec.

Centralizovaný systém bezpečnostných incidentov

Vyžaduje, aby boli všetky incidenty zaznamenané, sledované a analyzované v účelovo vytvorenom systéme riadenia bezpečnostných incidentov (SIMS) pre zodpovednosť a zlepšovanie.

Viacúrovňový model klasifikácie incidentov

Implementuje viacúrovňový prístup k závažnosti, ktorý usmerňuje prispôsobenú reakciu a eskaláciu pre kritické, vysoké a stredné/nízke udalosti.

Auditovateľná reakcia riadená metrikami

Vyžaduje používanie a ročné preskúmanie metrík detekcie, zamedzenia šírenia a obnovy pre merateľnú zrelosť programu.

Často kladené otázky

Vytvorené pre lídrov, lídrami

Táto politika bola vypracovaná bezpečnostným lídrom s viac ako 25-ročnými skúsenosťami s implementáciou a auditovaním rámcov ISMS pre globálne podniky. Nie je navrhnutá len ako dokument, ale ako obhájiteľný rámec, ktorý obstojí pri audítorskom preskúmaní.

Vypracované odborníkom s nasledovnými kvalifikáciami:

Pokrytie a témy

🏢 Cieľové oddelenia

🏷️ Tematické pokrytie

Táto politika je 1 z 37 v kompletnom balíku Enterprise

Ušetrite 67%Získajte všetkých 37 politík Enterprise za €599, namiesto €1 813 pri individuálnom nákupe.

Zobraziť kompletný balík Enterprise →