Prehľad

Táto politika vyžaduje štruktúrované, auditovateľné opatrenia pre riadenie používateľských účtov a prístupových oprávnení naprieč informačnými systémami organizácie, čím zabezpečuje, že prístup je autorizovaný, monitorovaný a v súlade s hlavnými bezpečnostnými normami.

Vynucovaná zásada minimálnych oprávnení

Prístupové práva a prístupové oprávnenia sa prideľujú striktne podľa zásady potreby vedieť, čím sa minimalizuje riziko neoprávneneného prístupu.

Komplexný rozsah

Vzťahuje sa na všetky používateľské účty vrátane zamestnancov, dodávateľov a dodávateľov tretích strán v prostrediach cloudu, vo vlastných priestoroch a pri vzdialenom prístupe.

Robustná autentifikácia

Vyžaduje silnú autentifikáciu so zložitosťou hesla, viacfaktorovú autentifikáciu (MFA) a monitorovanie a zaznamenávanie relácií pre privilegované účty.

Čítať celý prehľad

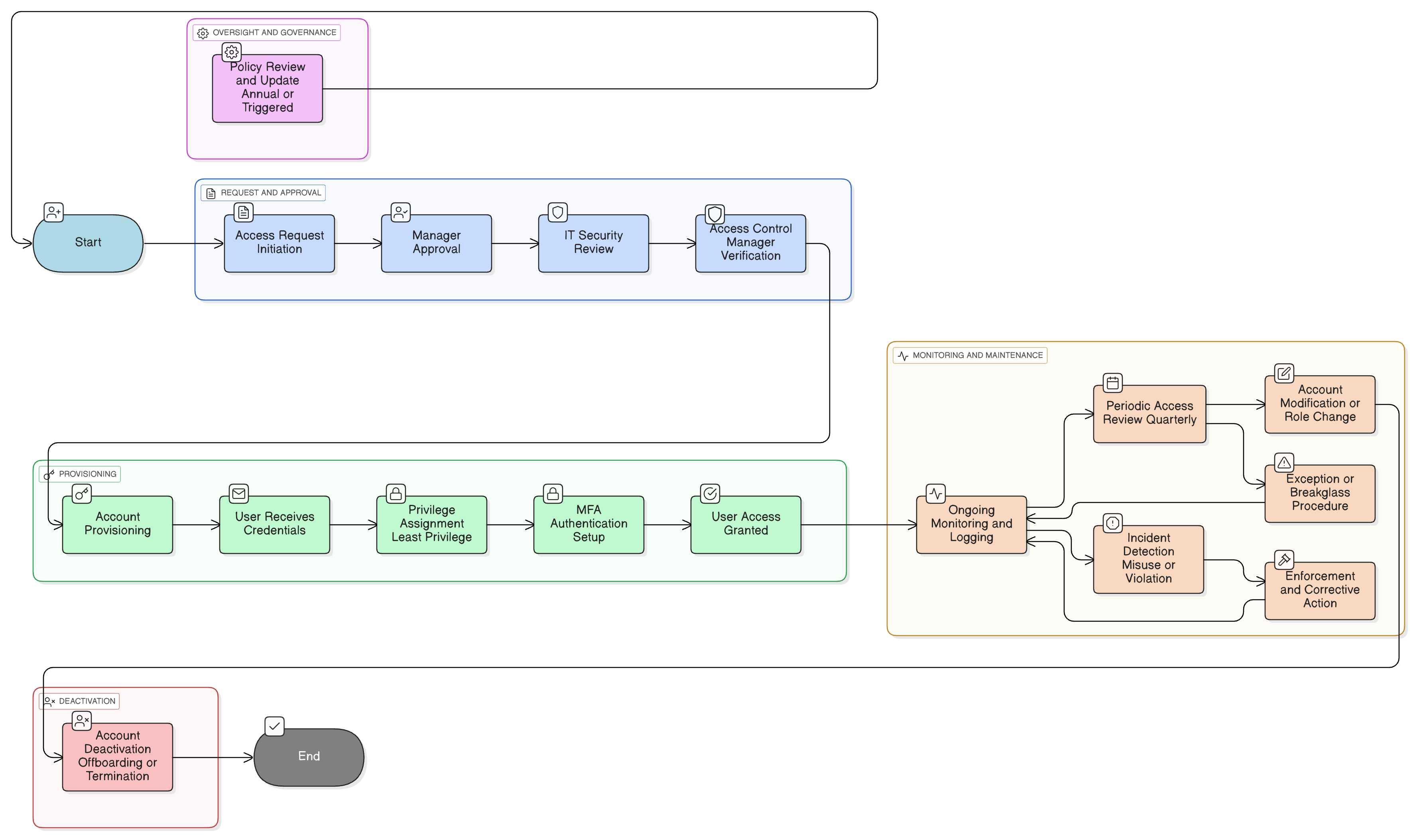

Diagram politiky

Kliknite na diagram pre zobrazenie v plnej veľkosti

Obsah

Rozsah a pravidlá zapojenia

Priradenie rolí a správa prístupových oprávnení

Kontroly autentifikácie a relácií

Postupy prístupu tretích strán a dodávateľov

Pravidelné revízie prístupových práv

Procesy riadenia výnimiek a ošetrenia rizík

Súlad s rámcom

🛡️ Podporované štandardy a rámce

Tento produkt je v súlade s nasledujúcimi rámcami dodržiavania predpisov s podrobnými mapovaniami doložiek a kontrol.

Súvisiace zásady

Politika riadenia prístupu

Stanovuje zastrešujúce princípy a mechanizmy riadenia prístupu vrátane kontrol na základe pravidiel a riadenia prístupu na základe rolí.

Politika nástupu a ukončenia

Poskytuje procesné kroky na iniciovanie a ukončenie používateľského prístupu zosúladené s činnosťami ľudských zdrojov (HR).

Politika povedomia a školenia o informačnej bezpečnosti

Posilňuje zodpovednosti používateľov za bezpečnosť účtov a ochranu autentifikačných údajov.

Politika klasifikácie a označovania údajov

Usmerňuje úrovne prístupu na základe klasifikácie údajov a zabezpečuje, že hranice prístupových oprávnení sú zosúladené s úrovňami citlivosti.

Politika zaznamenávania a monitorovania

Zabezpečuje, že auditná stopa sa zhromažďuje pre všetky aktivity súvisiace s účtami a že sa vykonáva kontrola logov na detekciu anomálií alebo neoprávneného používania.

Politika reakcie na incidenty (P30)

Riadi eskaláciu, zamedzenie šírenia a poincidentnú revíziu v prípadoch zneužitia prístupových oprávnení alebo neoprávnenej aktivity účtov.

O politikách Clarysec - Politika riadenia používateľských účtov a privilegovaných prístupov

Efektívne riadenie bezpečnosti vyžaduje viac než len slová; vyžaduje jasnosť, zodpovednosť a štruktúru, ktorá sa škáluje s vašou organizáciou. Generické šablóny často zlyhávajú a vytvárajú nejednoznačnosť prostredníctvom dlhých odsekov a nedefinovaných rolí. Táto politika je navrhnutá ako prevádzková chrbtica vášho bezpečnostného programu. Priraďujeme zodpovednosti ku konkrétnym rolám, ktoré sa nachádzajú v modernom podniku, vrátane riaditeľa informačnej bezpečnosti (CISO), IT a bezpečnostných tímov a relevantných výborov, čím zabezpečujeme jasnú zodpovednosť. Každá požiadavka je jedinečne očíslovaná doložka (napr. 5.1.1, 5.1.2). Táto atómová štruktúra uľahčuje implementáciu politiky, auditovanie voči konkrétnym kontrolám a bezpečné prispôsobenie bez narušenia integrity dokumentu, čím sa z nej stáva dynamický, vykonateľný rámec.

Jasná zodpovednosť podľa roly

Špecifikuje detailné zodpovednosti pre CISO, IT administrátorov, ľudské zdroje (HR), vedúcich a dodávateľov tretích strán, čím objasňuje schvaľovacie a auditné reťazce.

Automatizovaný proces nástupu a offboardingu

Vyžaduje integráciu správy identít a prístupov (IAM) s HRIS pre včasné, automatizované zriaďovanie prístupu a deaktiváciu používateľských účtov.

Sledovateľné riadenie výnimiek

Formálny, rozhodovací proces založený na riziku pre výnimky, ktorý zabezpečuje, že všetky odchýlky sú zdokumentované, schválené a auditovateľné.

Často kladené otázky

Vytvorené pre lídrov, lídrami

Táto politika bola vypracovaná bezpečnostným lídrom s viac ako 25-ročnými skúsenosťami s implementáciou a auditovaním rámcov ISMS pre globálne podniky. Nie je navrhnutá len ako dokument, ale ako obhájiteľný rámec, ktorý obstojí pri audítorskom preskúmaní.

Vypracované odborníkom s nasledovnými kvalifikáciami:

Pokrytie a témy

🏢 Cieľové oddelenia

🏷️ Tematické pokrytie

Táto politika je 1 z 37 v kompletnom balíku Enterprise

Ušetrite 67%Získajte všetkých 37 politík Enterprise za €599, namiesto €1 813 pri individuálnom nákupe.

Zobraziť kompletný balík Enterprise →