Przegląd

Polityka kopii zapasowych i odtwarzania ustanawia wymagania organizacyjne dotyczące częstotliwości kopii zapasowych, retencji, bezpieczeństwa, odtwarzania oraz zgodności, chroniąc przed utratą danych i zapewniając odzyskiwanie zgodnie z wiodącymi normami oraz celami ciągłości działania.

Zapewnia ochronę danych

Określa wymagania dotyczące zabezpieczenia przed utratą danych, uszkodzeniem oraz cyberatakami poprzez odporne strategie kopii zapasowych.

Zgodność regulacyjna

Jest zgodna z ISO 27001, NIST, GDPR, DORA oraz NIS2 w zakresie zgodnej retencji danych, kopii zapasowych i odtwarzania.

Odporność operacyjna

Integruje się z planami ciągłości działania, aby wspierać szybkie i niezawodne odzyskiwanie w przypadku incydentów.

Czytaj pełny przegląd

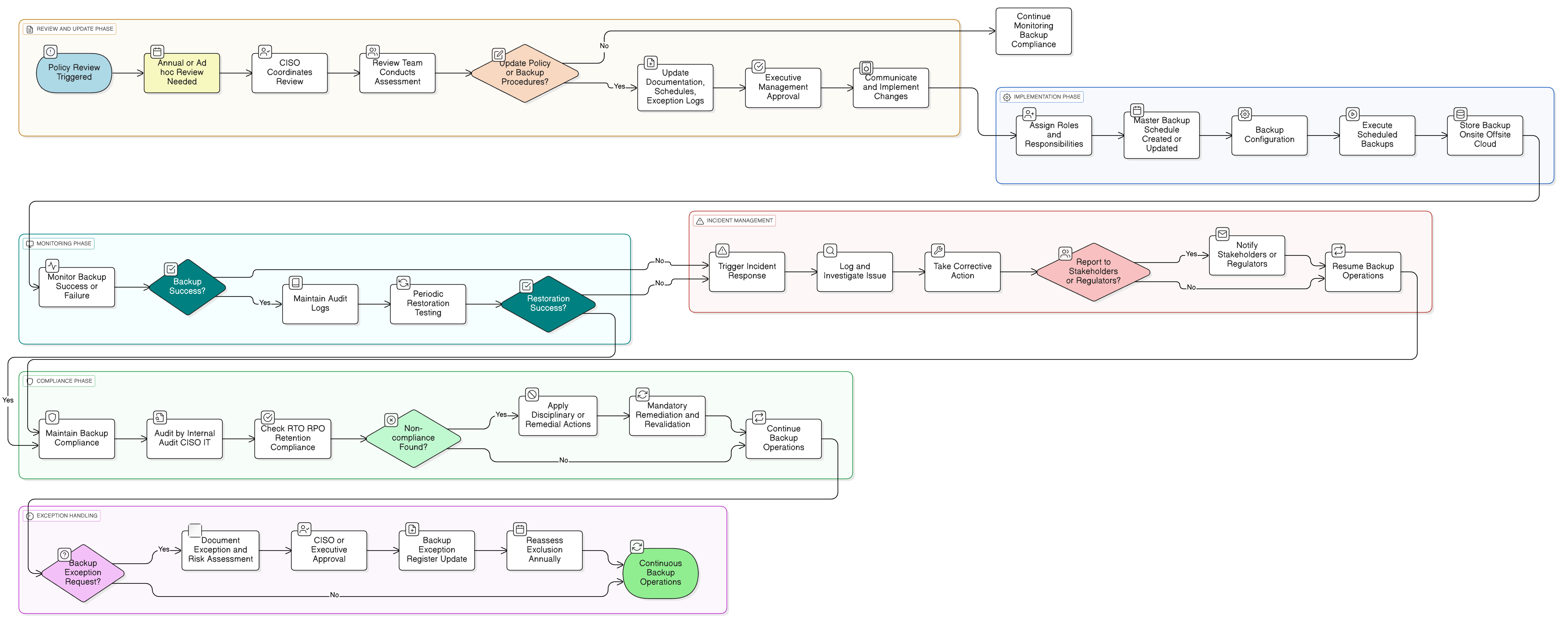

Diagram polityki

Kliknij diagram, aby wyświetlić w pełnym rozmiarze

Zawartość

Zakres i zasady współpracy

Wymagania dotyczące kopii zapasowych i odtwarzania

Kontrole kopii zapasowych dla stron trzecich i chmury

Zarządzanie i testowanie

Procedury retencji i bezpiecznej utylizacji

Zarządzanie wyjątkami i postępowanie z ryzykiem

Zgodność z frameworkiem

🛡️ Obsługiwane standardy i frameworki

Ten produkt jest zgodny z następującymi frameworkami zgodności, ze szczegółowym mapowaniem klauzul i kontroli.

| Framework | Objęte klauzule / Kontrole |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 32Recital 49

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Powiązane polityki

Polityka zarządzania ryzykiem

Określa priorytetyzację ochrony kopii zapasowych dla systemów i usług w oparciu o ryzyko.

Polityka zarządzania aktywami

Zapewnia, że systemy kwalifikujące się do kopii zapasowych są ujęte w wykazie aktywów oraz powiązane ze śledzeniem cyklu życia i klasyfikacją.

Polityka klasyfikacji danych i etykietowania

Wskazuje, które kategorie danych wymagają kopii zapasowych, w tym metadane etykietowania do priorytetyzacji.

Polityka retencji danych i utylizacji

Koordynuje retencję kopii zapasowych z limitami retencji regulacyjnej oraz właściwą utylizacją przeterminowanych nośników.

Polityka maskowania danych i pseudonimizacji

Wspiera ochronę i minimalizację danych podczas wykonywania kopii zapasowych wrażliwych zbiorów danych.

Polityka reagowania na incydenty (P30)

Jest uruchamiana w przypadku awarii kopii zapasowych, problemów z odtwarzaniem lub naruszenia repozytoriów danych kopii zapasowych.

O politykach Clarysec - Polityka kopii zapasowych i odtwarzania

Skuteczne zarządzanie bezpieczeństwem wymaga czegoś więcej niż samych zapisów; wymaga jasności, rozliczalności oraz struktury, która skaluje się wraz z organizacją. Ogólne szablony często zawodzą, tworząc niejednoznaczność poprzez długie akapity i nieokreślone role. Ta polityka została zaprojektowana jako operacyjny kręgosłup programu bezpieczeństwa. Przypisujemy odpowiedzialności do konkretnych ról spotykanych w nowoczesnym przedsiębiorstwie, w tym dyrektora ds. bezpieczeństwa informacji (CISO), zespołów IT i bezpieczeństwa informacji oraz właściwych komitetów, zapewniając jednoznaczną rozliczalność. Każde wymaganie jest unikalnie ponumerowaną klauzulą (np. 5.1.1, 5.1.2). Taka atomowa struktura ułatwia wdrożenie, audytowanie względem konkretnych środków kontrolnych oraz bezpieczne dostosowanie bez naruszania integralności dokumentu, przekształcając go ze statycznego dokumentu w dynamiczne, wykonalne ramy.

Testowane procedury odtwarzania

Wymaga ćwiczeń odtwarzania oraz kontroli integralności, zapewniając, że kopie zapasowe działają w praktyce, a systemy są rzeczywiście możliwe do odzyskania.

Niezmienne i audytowalne kopie zapasowe

Kopie zapasowe są chronione poprzez ścisłą niezmienność, wersjonowanie oraz pełną ścieżkę audytu, aby zapobiegać manipulacji lub nieuprawnionym zmianom.

Szczegółowa rozliczalność ról

Jasne przypisanie obowiązków kopii zapasowych do kierownictwa wykonawczego, dyrektora ds. bezpieczeństwa informacji (CISO), IT oraz właścicieli biznesowych usuwa niejednoznaczność operacyjną.

Często zadawane pytania

Stworzone dla liderów, przez liderów

Niniejsza polityka została opracowana przez lidera ds. bezpieczeństwa z ponad 25-letnim doświadczeniem w zakresie wdrażania i audytowania systemów ISMS w globalnych organizacjach. Została zaprojektowana nie tylko jako dokument, lecz jako obronne ramy, które wytrzymują kontrolę audytora.

Opracowane przez eksperta posiadającego:

Zasięg i tematy

🏢 Docelowe działy

🏷️ Zakres tematyczny

Ta polityka to 1 z 37 w pełnym pakiecie Enterprise

Oszczędź 67%Zdobądź wszystkie 37 polityk Enterprise za €599, zamiast €1.813 przy zakupie pojedynczym.

Zobacz pełny pakiet Enterprise →