Przegląd

Niniejsza polityka nakazuje bezpieczne postępowanie z danymi testowymi i zarządzanie środowiskami testowymi, zapewniając poufność danych, zgodność regulacyjną, kontrolę dostępu oraz integralność operacyjną we wszystkich działaniach związanych z testowaniem oprogramowania.

Ochrona danych wrażliwych

Wymusza anonimizację lub maskowanie danych produkcyjnych, zapobiegając nieuprawnionemu użyciu w środowiskach testowych.

Segmentacja środowisk

Wymaga logicznego i fizycznego rozdzielenia między środowiskiem testowym a środowiskiem produkcyjnym, aby zapobiec kontaminacji.

Dostęp oparty na rolach

Nakazuje kontrolę dostępu opartą na rolach (RBAC), rejestrowanie audytowe oraz kwartalne przeglądy dostępu w celu kontrolowania i monitorowania dostępu do systemów testowych.

Czytaj pełny przegląd

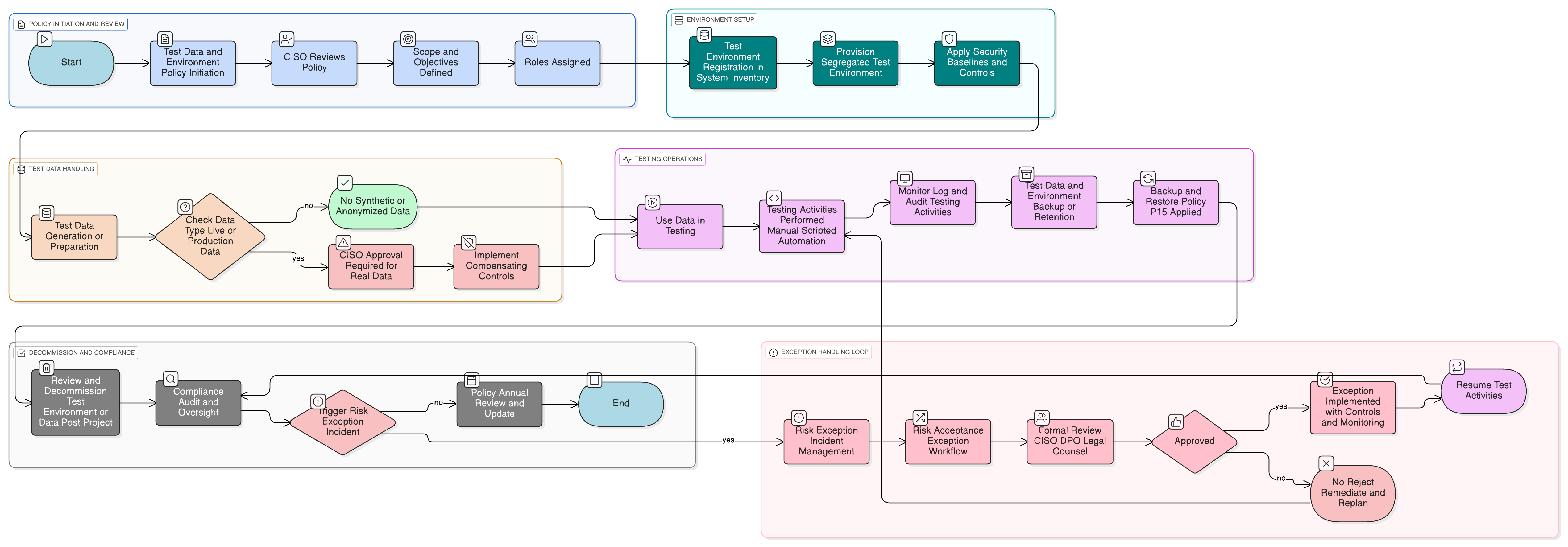

Diagram polityki

Kliknij diagram, aby wyświetlić w pełnym rozmiarze

Zawartość

Zakres i zasady współpracy

Klasyfikacja danych testowych i środki kontrolne

Wymagania dotyczące bezpiecznej anonimizacji i maskowania

Segmentacja środowisk i kontrola dostępu

Kopie zapasowe i retencja danych testowych

Monitorowanie, wyjątki i procedury egzekwowania

Zgodność z frameworkiem

🛡️ Obsługiwane standardy i frameworki

Ten produkt jest zgodny z następującymi frameworkami zgodności, ze szczegółowym mapowaniem klauzul i kontroli.

Powiązane polityki

Polityka monitorowania audytu i zgodności

Umożliwia walidację kontroli przestrzegania polityki oraz ciągłe zapewnienie.

P01 Polityka bezpieczeństwa informacji

Ustanawia nadrzędne zasady bezpieczeństwa regulujące ochronę danych testowych i zarządzanie środowiskami.

P05 Polityka zarządzania zmianą

Ma zastosowanie do tworzenia, aktualizacji i wycofywania z eksploatacji środowisk testowych oraz potoków CI/CD.

Polityka klasyfikacji danych i etykietowania

Ukierunkowuje dobór danych testowych oraz egzekwowanie środków kontrolnych zależnie od wrażliwości.

Polityka retencji danych i utylizacji

Definiuje terminy retencji oraz wymagania bezpiecznej utylizacji dla zbiorów danych testowych.

Polityka kopii zapasowych i odtwarzania

Nakazuje praktyki kopii zapasowych oraz weryfikację kopii zapasowych dla środowisk testowych.

Polityka środków kontroli kryptograficznych

Określa obowiązkowe standardy szyfrowania dla danych w spoczynku i w tranzycie w platformach testowych.

Polityka rejestrowania i monitorowania

Reguluje widoczność oraz systemy wykrywania anomalii dla działań w środowiskach testowych.

Polityka reagowania na incydenty (P30)

Definiuje eskalację i działania naprawcze dla naruszeń lub incydentów dotyczących systemów testowych.

O politykach Clarysec - Polityka danych testowych i środowiska testowego

Skuteczne zarządzanie bezpieczeństwem wymaga czegoś więcej niż samych deklaracji — wymaga jasności, rozliczalności i struktury, która skaluje się wraz z organizacją. Ogólne szablony często zawodzą, tworząc niejednoznaczność poprzez długie akapity i nieokreślone role. Ta polityka została zaprojektowana jako operacyjny fundament programu bezpieczeństwa. Przypisujemy odpowiedzialności do konkretnych ról spotykanych w nowoczesnym przedsiębiorstwie, w tym Dyrektora ds. bezpieczeństwa informacji (CISO), zespołów IT i bezpieczeństwa informacji oraz właściwych komitetów, zapewniając jednoznaczną rozliczalność. Każde wymaganie jest unikalnie ponumerowaną klauzulą (np. 5.1.1, 5.1.2). Taka atomowa struktura ułatwia wdrożenie, audytowanie względem konkretnych środków kontrolnych oraz bezpieczne dostosowanie bez naruszania integralności dokumentu — przekształcając go z dokumentu statycznego w dynamiczne, wykonalne ramy.

Silne kontrole dostawców

Wymusza due diligence dostawców, umowę o zachowaniu poufności oraz wyraźne uprawnienia dla każdego dostępu stron trzecich do danych testowych lub środowisk.

Bezpieczna integracja łańcucha narzędzi

Integruje środki kontrolne w potoki CI/CD, zapewniając, że kompilacje testowe nie mogą zostać omyłkowo wdrożone do środowiska produkcyjnego.

Kompleksowa ścieżka audytu

Wymaga pełnego rejestrowania audytowego, przeglądu po incydencie oraz wersjonowania dla wszystkich zmian w środowiskach testowych i danych.

Często zadawane pytania

Stworzone dla liderów, przez liderów

Niniejsza polityka została opracowana przez lidera ds. bezpieczeństwa z ponad 25-letnim doświadczeniem w zakresie wdrażania i audytowania systemów ISMS w globalnych organizacjach. Została zaprojektowana nie tylko jako dokument, lecz jako obronne ramy, które wytrzymują kontrolę audytora.

Opracowane przez eksperta posiadającego:

Zasięg i tematy

🏢 Docelowe działy

🏷️ Zakres tematyczny

Ta polityka to 1 z 37 w pełnym pakiecie Enterprise

Oszczędź 67%Zdobądź wszystkie 37 polityk Enterprise za €599, zamiast €1.813 przy zakupie pojedynczym.

Zobacz pełny pakiet Enterprise →