Visão geral

A Política de Resposta a Incidentes estabelece os requisitos, papéis e fluxos de trabalho para a deteção, notificação, contenção e remediação eficazes de incidentes de segurança da informação, alinhando-se com a ISO/IEC 27001, ISO/IEC 27002, NIST, RGPD, NIS2 e DORA.

Resposta abrangente a ameaças

Define processos de ponta a ponta para deteção, contenção, recuperação e melhoria pós-incidente.

Papéis e prazos claros

Atribui responsabilidades e vias de escalonamento para equipas de pessoal, segurança, jurídico e executivas.

Alinhamento com notificação regulamentar

Cumpre o RGPD, NIS2, DORA e requisitos contratuais de reporte com prazos de notificação rigorosos.

Melhoria contínua da resiliência

Impõe lições aprendidas, acompanhamento de métricas e revisões anuais do programa de Resposta a Incidentes para reforçar a resiliência cibernética.

Ler visão geral completa

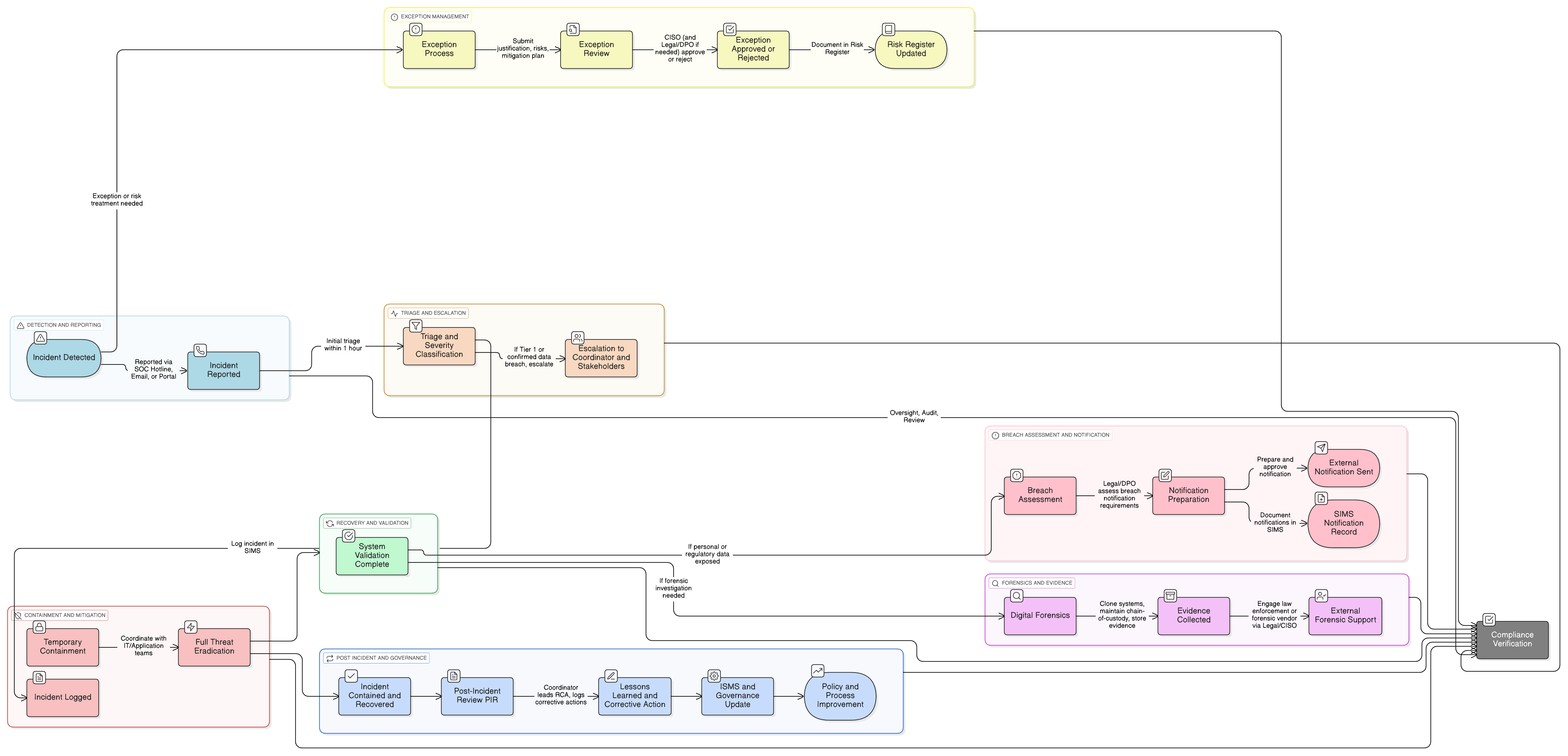

Diagrama da Política

Clique no diagrama para visualizar em tamanho completo

Conteúdo

Âmbito e Regras de Interação

Classificação de Incidentes e Fluxo de Trabalho de Resposta

Protocolos de Reporte, Notificação e Escalonamento

Métricas e Melhoria contínua

Requisitos de Governação

Gestão de Exceções e Tratamento de riscos

Conformidade com frameworks

🛡️ Padrões e frameworks suportados

Este produto está alinhado com os seguintes frameworks de conformidade, com mapeamentos detalhados de cláusulas e controles.

| Framework | Cláusulas / Controles cobertos |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

33(1)33(3)(a)33(3)(b)33(3)(c)33(3)(d)34(1)34(2)(a)34(2)(b)34(2)(c)

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Políticas relacionadas

Política de Monitorização de Auditoria e Conformidade

Valida a prontidão para incidentes e a eficácia da resposta através de auditorias estruturadas e avaliações de conformidade.

P01 Política de Segurança da Informação

Estabelece o requisito global para operações baseadas no risco e preparadas para incidentes.

P05 Política de Gestão de Mudanças

Garante que atividades de contenção e recuperação que envolvam infraestrutura ou serviços seguem procedimentos formais.

Política de Classificação e Rotulagem de Dados

Suporta a classificação da severidade do incidente com base na sensibilidade dos dados.

Política de Cópia de Segurança e Restauro

Permite a recuperação de ransomware ou ataques destrutivos com garantia de integridade.

Política de Controlos Criptográficos

Define medidas de cifragem que reduzem o impacto do incidente e os riscos de exposição de dados.

Política de Registo e Monitorização

Fornece a visibilidade de eventos, alertas e retenção de logs necessários para deteção e forense eficazes.

Política de Dados de Teste e Ambiente de Teste

Garante que incidentes que afetem sistemas não produtivos também são tratados de forma estruturada e segura.

Sobre as Políticas Clarysec - Política de Resposta a Incidentes (P30)

Uma governação de segurança eficaz exige mais do que palavras; exige clareza, responsabilização e uma estrutura que escala com a sua organização. Modelos genéricos falham frequentemente, criando ambiguidade com parágrafos longos e papéis indefinidos. Esta política foi concebida para ser a espinha dorsal operacional do seu programa de segurança. Atribuímos responsabilidades aos papéis específicos encontrados numa empresa moderna, incluindo o Diretor de Segurança da Informação (CISO), a Segurança de TI e os comités relevantes, garantindo responsabilização clara. Cada requisito é uma cláusula numerada de forma única (por exemplo, 5.1.1, 5.1.2). Esta estrutura atómica torna a política fácil de implementar, auditar face a controlos específicos e personalizar com segurança sem afetar a integridade do documento, transformando-a de um documento estático num quadro dinâmico e acionável.

Sistema centralizado de incidentes de segurança

Exige que todos os incidentes sejam registados, acompanhados e analisados num SIMS concebido para responsabilização e melhoria.

Modelo de classificação de incidentes em níveis

Implementa uma abordagem multinível para severidade, orientando resposta e escalonamento ajustados para eventos críticos, elevados e médios/baixos.

Resposta auditável orientada por métricas

Impõe a utilização e revisão anual de métricas de deteção, contenção e recuperação para maturidade mensurável do programa.

Perguntas frequentes

Criado para Líderes, por Líderes

Esta política foi elaborada por um líder de segurança com mais de 25 anos de experiência na implementação e auditoria de frameworks ISMS em organizações globais. Foi concebida não apenas como um documento, mas como um framework defensável que resiste ao escrutínio de auditores.

Elaborado por um especialista com as seguintes qualificações:

Cobertura e tópicos

🏢 Departamentos alvo

🏷️ Cobertura temática

Esta política é 1 de 37 no Pacote Enterprise completo

Poupe 67%Obtenha todas as 37 políticas Enterprise por €599, em vez de €1.813 individualmente.

Ver Pacote Enterprise completo →