Преглед

Политиката за реагиране при инциденти установява изискванията, ролите и работните потоци за ефективно откриване, докладване на инциденти, ограничаване и действия за отстраняване на инцидент по информационна сигурност, в съответствие с ISO/IEC 27001, ISO/IEC 27002, NIST, GDPR, NIS2 и DORA.

Всеобхватно реагиране при заплахи

Дефинира процеси от край до край за откриване, ограничаване, възстановяване и подобрение след инцидент.

Ясни роли и срокове

Определя отговорности и ескалационни пътища за персонала, екипите по сигурността, правни въпроси и съответствие и изпълнителното ръководство.

Съгласуване с регулаторните уведомявания

Покрива GDPR, NIS2, DORA и договорни задължения за докладване със строги срокове за уведомяване.

Непрекъснато подобряване на устойчивостта

Изисква извлечени поуки, проследяване на показатели и ежегодни прегледи на програмата за реагиране при инциденти за повишаване на киберустойчивостта.

Прочетете пълния преглед

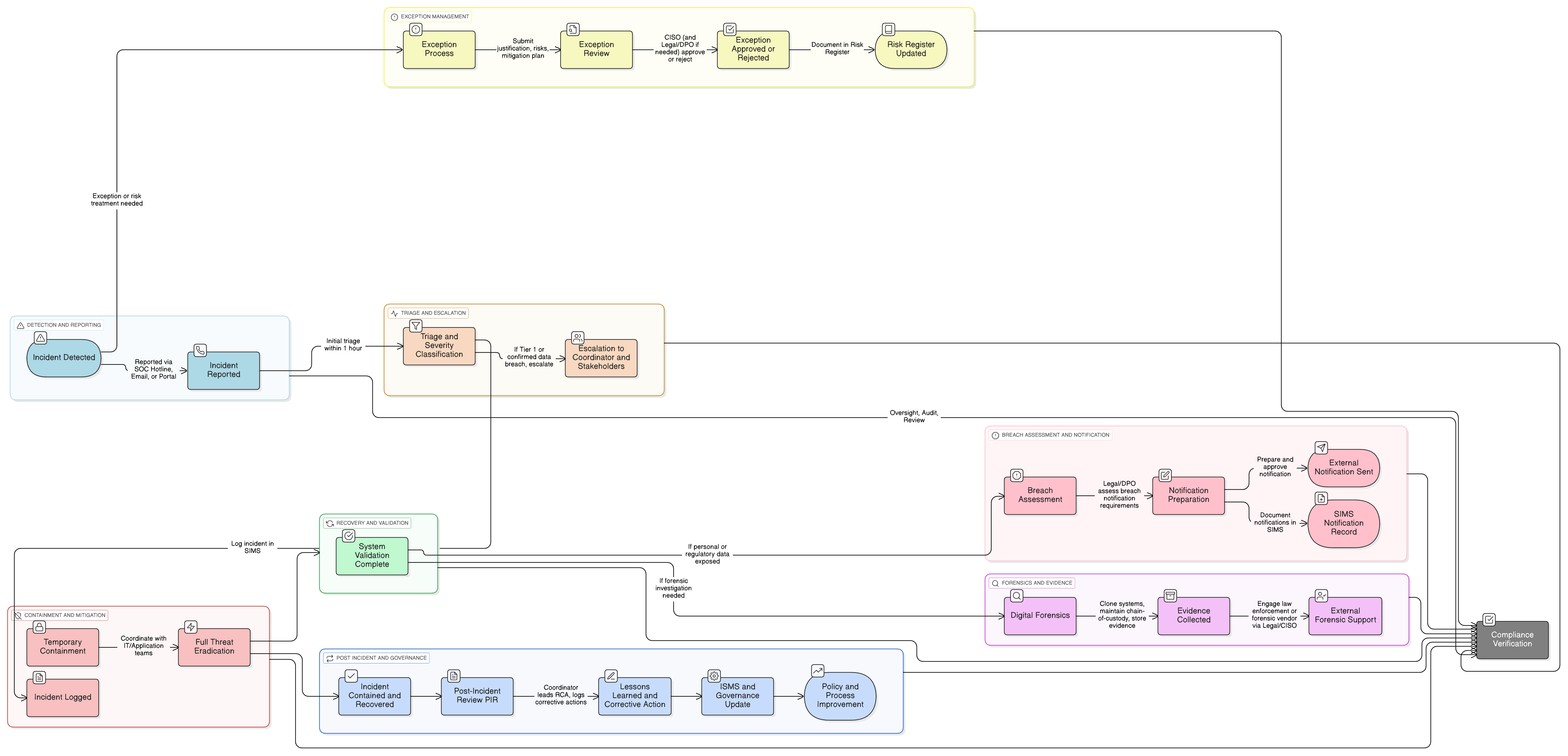

Диаграма на политиката

Кликнете върху диаграмата, за да я видите в пълен размер

Съдържание

Обхват и правила за ангажиране

Класификация на инциденти и работен поток за реагиране

Протоколи за докладване, уведомяване и ескалация

Показатели и постоянно подобряване

Изисквания за управление

Управление на изключенията и управление на третирането на риска

Съответствие с рамката

🛡️ Поддържани стандарти и рамки

Този продукт е съобразен със следните рамки за съответствие, с подробно съпоставяне на клаузи и контроли.

| Рамка | Обхванати клаузи / Контроли |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

33(1)33(3)(a)33(3)(b)33(3)(c)33(3)(d)34(1)34(2)(a)34(2)(b)34(2)(c)

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Свързани политики

Политика за мониторинг на одит и съответствие

Валидира готовността за инциденти и ефективността на реагирането чрез структурирани одити и оценки на съответствието.

P01 Политика по информационна сигурност

Установява общото изискване за операции, основани на риска, с готовност за инциденти.

P05 Политика по управление на промените

Гарантира, че дейностите по ограничаване и възстановяване, включващи инфраструктура или услуги, следват формални процедури.

Политика за класификация и етикетиране на данни

Подпомага класификацията на тежестта на инцидента въз основа на чувствителността на данните.

Политика за резервно копиране и възстановяване

Позволява възстановяване след ransomware или разрушителни атаки с уверение за цялостност.

Политика за криптографски контроли

Дефинира мерки за шифроване, които намаляват въздействието на инциденти и рисковете от експозиция на данни.

Политика за регистриране и мониторинг

Осигурява базовата видимост на събитията, предупрежденията и съхранение на логове, необходими за ефективно откриване и форензика.

Политика за тестови данни и тестова среда

Гарантира, че инцидентите, засягащи непродукционни системи, също се обработват по структуриран и сигурен начин.

Относно политиките на Clarysec - Политика за реагиране при инциденти

Ефективното управление на сигурността изисква повече от думи; то изисква яснота, отчетност и структура, която се мащабира с организацията. Общите шаблони често се провалят, създавайки неяснота чрез дълги параграфи и недефинирани роли. Тази политика е проектирана да бъде оперативният гръбнак на вашата програма за сигурност. Ние присвояваме отговорности на конкретните роли, срещани в съвременно предприятие, включително директор по информационна сигурност (CISO), ИТ сигурност и релевантните комитети, осигурявайки ясна отчетност. Всяко изискване е уникално номерирана клауза (напр. 5.1.1, 5.1.2). Тази атомарна структура прави политиката лесна за внедряване, за одит спрямо конкретни контроли и за безопасно адаптиране, без да се засяга целостта на документа, превръщайки я от статичен документ в динамична, приложима рамка.

Централизирана система за инциденти по сигурността

Изисква всички инциденти да бъдат регистрирани, проследявани и анализирани в специализирана система за управление на инциденти по сигурността (SIMS) за отчетност и подобрение.

Многостепенен модел за класификация на инциденти

Въвежда многостепенен подход за тежест, насочващ адаптирано реагиране и ескалация за критични, високи и средни/ниски събития.

Одитируемо реагиране, базирано на показатели

Изисква използване и ежегоден преглед на показатели за откриване, ограничаване и възстановяване за измерима зрелост на програмата.

Често задавани въпроси

Създадено за лидери, от лидери

Тази политика е разработена от ръководител по сигурността с над 25 години опит в внедряването и одитирането на ISMS рамки в глобални организации. Тя е създадена не само като документ, а като защитима рамка, която издържа на одиторски преглед.

Разработено от експерт със следните квалификации:

Обхват и теми

🏢 Целеви отдели

🏷️ Тематично покритие

Тази политика е 1 от 37 в пълния пакет Enterprise

Спестете 67%Вземете всичките 37 политики Enterprise за €599, вместо €1 813 при индивидуален покупка.

Вижте пълния пакет Enterprise →