Przegląd

Niniejsza polityka określa jasne, przyjazne dla SME wymagania dotyczące ochrony wszystkich urządzeń punktów końcowych, w tym wykorzystywania prywatnych urządzeń (BYOD) i urządzeń mobilnych, przed złośliwym oprogramowaniem, wspierając zgodność z ISO 27001:2022, GDPR i powiązanymi normami. Przypisuje odpowiedzialności dyrektorowi generalnemu i dostawcom usług IT, opisuje środki kontroli w zakresie zapobiegania, wykrywania, reagowania, dokumentacji oraz podnoszenia świadomości i jest dostosowana do organizacji bez dedykowanych zespołów cyberbezpieczeństwa.

Kompleksowe bezpieczeństwo punktów końcowych

Chroni wszystkie urządzenia organizacyjne i prywatne przed złośliwym oprogramowaniem, w tym laptopy, urządzenia mobilne i nośniki przenośne.

Jasne role dla SME

Uproszczone obowiązki dla dyrektorów generalnych i dostawców usług IT zapewniają przestrzeganie polityki w środowisku małej firmy.

Dostosowanie regulacyjne

Wspiera zgodność z ISO/IEC 27001:2022, GDPR, NIS2 i DORA dzięki solidnym kontrolom ochrony przed złośliwym oprogramowaniem.

Zakres BYOD i pracy zdalnej

Dotyczy zarówno urządzeń firmowych, jak i prywatnych, wspierając środowiska hybrydowe i pracę zdalną.

Czytaj pełny przegląd

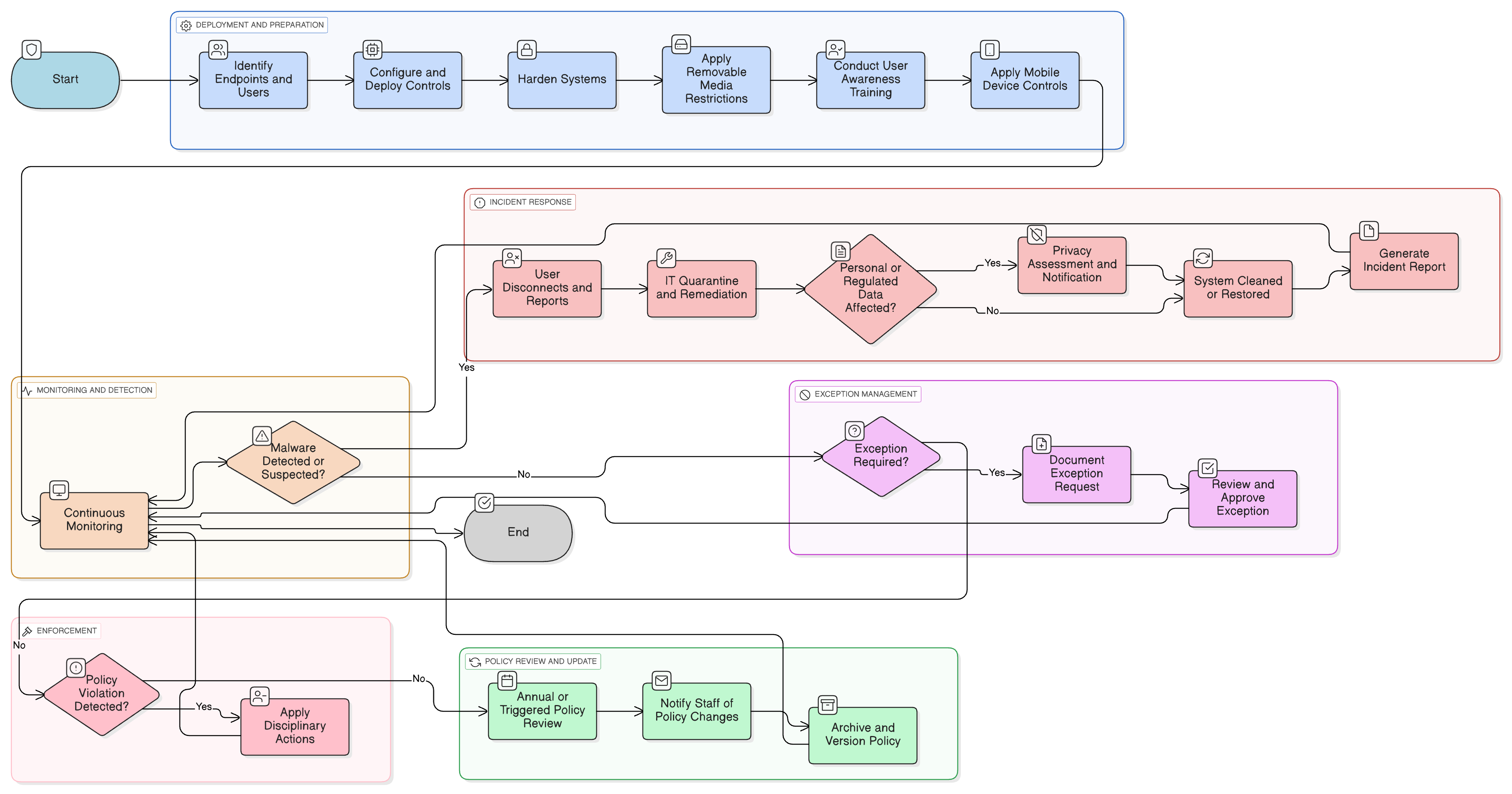

Diagram polityki

Kliknij diagram, aby wyświetlić w pełnym rozmiarze

Zawartość

Zakres i zasady współpracy

Kontrole BYOD i urządzeń mobilnych

Reagowanie na incydenty i zgłaszanie

Wymagania dotyczące audytu i rejestrowania audytowego

Szkolenie uświadamiające w zakresie bezpieczeństwa informacji dotyczące złośliwego oprogramowania

Szyfrowanie urządzeń i utwardzanie urządzeń

Zgodność z frameworkiem

🛡️ Obsługiwane standardy i frameworki

Ten produkt jest zgodny z następującymi frameworkami zgodności, ze szczegółowym mapowaniem klauzul i kontroli.

Powiązane polityki

Polityka pracy zdalnej – SME

Zapewnia, że wymagania ochrony punktów końcowych są egzekwowane na urządzeniach używanych poza siedzibą lub w środowiskach hybrydowych.

Polityka zarządzania aktywami – SME

Wspiera śledzenie i kontrolę nad wszystkimi punktami końcowymi, zapewniając, że używane są wyłącznie urządzenia autoryzowane i chronione.

Polityka ochrony danych i prywatności – SME

Wzmacnia zapobieganie złośliwemu oprogramowaniu jako kluczową kontrolę prywatności w celu ochrony danych osobowych i danych wrażliwych przed naruszeniem.

Polityka rejestrowania i monitorowania – SME

Ustanawia wymagania dotyczące rejestrowania zdarzeń złośliwego oprogramowania oraz utrzymania widoczności alertów dla wczesnej reakcji.

Polityka reagowania na incydenty (P30) – SME

Definiuje eskalację, powstrzymanie oraz kroki powiadamiania zewnętrznego, jeśli złośliwe oprogramowanie prowadzi do naruszenia danych lub zakłóceń operacyjnych.

O politykach Clarysec - Polityka ochrony punktów końcowych i ochrony przed złośliwym oprogramowaniem – SME

Ogólne polityki bezpieczeństwa są często tworzone dla dużych korporacji, przez co małe firmy mają trudności z zastosowaniem złożonych zasad i niejasno zdefiniowanych ról. Ta polityka jest inna. Nasze polityki SME są projektowane od podstaw z myślą o praktycznym wdrożeniu w organizacjach bez dedykowanych zespołów bezpieczeństwa. Przypisujemy odpowiedzialności do ról, które faktycznie posiadasz, takich jak dyrektor generalny i Twój dostawca usług IT, a nie do armii specjalistów, których nie masz. Każde wymaganie jest rozbite na unikalnie ponumerowaną klauzulę (np. 5.2.1, 5.2.2). Dzięki temu polityka staje się jasną listą kontrolną krok po kroku, co ułatwia wdrożenie, gotowość do audytu oraz dostosowanie bez przepisywania całych sekcji.

Zautomatyzowane wykrywanie i reagowanie na złośliwe oprogramowanie

Wykorzystuje skanowania w czasie rzeczywistym, zautomatyzowane kwarantanny oraz zgłaszanie incydentów w celu powstrzymania zagrożeń i szybkiego przywrócenia urządzeń.

Wbudowane szkolenia i podnoszenie świadomości personelu

Wymaga ciągłego podnoszenia świadomości użytkowników, symulowanych kampanii phishingowych oraz zgłaszania, aby ograniczyć ryzyko złośliwego oprogramowania wynikające z błędów użytkowników.

Często zadawane pytania

Stworzone dla liderów, przez liderów

Niniejsza polityka została opracowana przez lidera ds. bezpieczeństwa z ponad 25-letnim doświadczeniem w zakresie wdrażania i audytowania systemów ISMS w globalnych organizacjach. Została zaprojektowana nie tylko jako dokument, lecz jako obronne ramy, które wytrzymują kontrolę audytora.

Opracowane przez eksperta posiadającego:

Zasięg i tematy

🏢 Docelowe działy

🏷️ Zakres tematyczny

Ta polityka to 1 z 37 w pełnym pakiecie MŚP

Oszczędź 78%Zdobądź wszystkie 37 polityk MŚP za €399, zamiast €1.813 przy zakupie pojedynczym.

Zobacz pełny pakiet MŚP →