Übersicht

Diese Richtlinie legt klare, KMU-freundliche Anforderungen zum Schutz aller Endpunktgeräte – einschließlich BYOD und Mobilgeräte – vor Malware fest und unterstützt die Compliance mit ISO 27001:2022, GDPR und verwandten Normen. Sie weist Verantwortlichkeiten dem General Manager und IT-Anbietern zu, beschreibt Kontrollen für Prävention, Erkennung, Reaktion, Dokumentation und Sensibilisierung und ist auf Organisationen ohne dedizierte Cybersicherheitsteams zugeschnitten.

Umfassende Endgerätesicherheit

Schützt alle organisatorischen und persönlichen Geräte vor Malware, einschließlich Laptops, Mobilgeräten und tragbaren Medien.

Klare Rollen für KMU

Vereinfachte Verantwortlichkeiten für General Manager und IT-Anbieter stellen die Richtlinieneinhaltung in kleinen Unternehmen sicher.

Regulatorische Compliance-Ausrichtung

Unterstützt ISO/IEC 27001:2022, GDPR, NIS2 und DORA-Compliance durch robuste Kontrollen zum Schutz vor Schadsoftware.

BYOD- und Telearbeitsabdeckung

Gilt sowohl für unternehmenseigene als auch für privat genutzte Geräte und unterstützt hybride Umgebungen sowie Remote-Belegschaften.

Vollständige Übersicht lesen

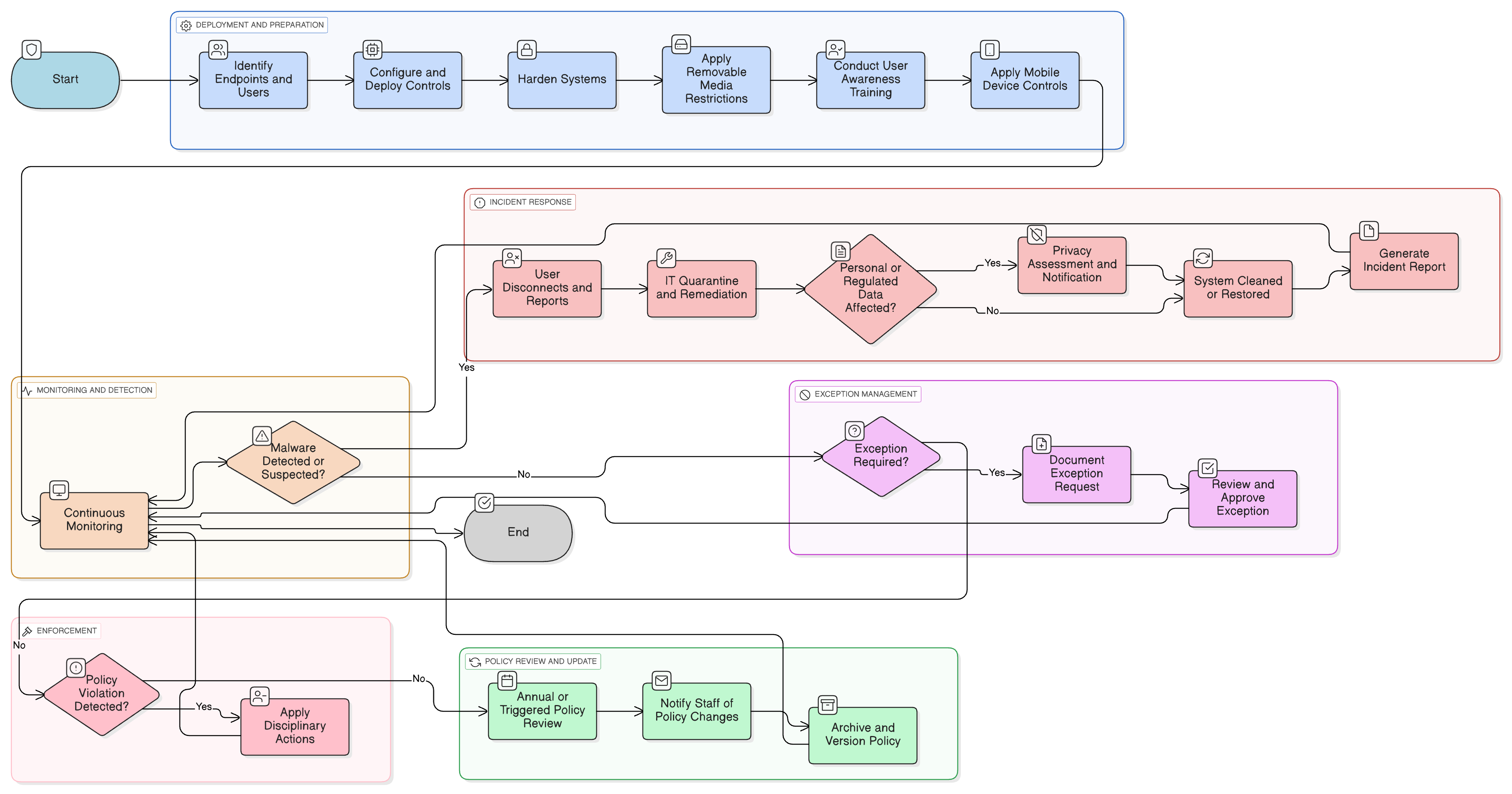

Richtliniendiagramm

Diagramm anklicken, um es in voller Größe anzuzeigen

Inhalt

Geltungsbereich und Regeln zur Zusammenarbeit

BYOD- und Mobile-Device-Kontrollen

Incident Response und Vorfallmeldung

Audit-Protokollierung und Protokollierungsanforderungen

Schulung zur Sensibilisierung für Informationssicherheit zu Malware

Geräteverschlüsselung und Gerätehärtung

Framework-Konformität

🛡️ Unterstützte Standards & Frameworks

Dieses Produkt ist auf die folgenden Compliance-Frameworks ausgerichtet, mit detaillierten Klausel- und Kontrollzuordnungen.

Verwandte Richtlinien

Telearbeitsrichtlinie – KMU

Stellt sicher, dass Anforderungen an den Endpunktschutz auf Geräten durchgesetzt werden, die außerhalb des Standorts oder in hybriden Umgebungen genutzt werden.

Asset-Management-Richtlinie – KMU

Unterstützt die Nachverfolgung und Kontrolle über alle Endpunkte und stellt sicher, dass nur autorisierte und geschützte Geräte verwendet werden.

Richtlinie zu Datenschutz und Privatsphäre – KMU

Stärkt Malware-Prävention als zentrale Datenschutzkontrolle, um personenbezogene und sensible Daten vor Kompromittierung zu schützen.

Protokollierungs- und Überwachungsrichtlinie – KMU

Legt Anforderungen für die Audit-Protokollierung von Malware-Ereignissen und die Aufrechterhaltung der Warnmeldungs-Transparenz für eine frühe Reaktion fest.

Incident-Response-Richtlinie – KMU

Definiert Eskalation, Eindämmung und externe Benachrichtigungsschritte, falls Malware zu einer Kompromittierung von Daten oder zu Betriebsunterbrechungen führt.

Über Clarysec-Richtlinien - Endpunktschutz- und Malware-Schutzrichtlinie – KMU

Generische Sicherheitsrichtlinien sind häufig für große Konzerne konzipiert, wodurch kleine Unternehmen Schwierigkeiten haben, komplexe Regeln und unklare Rollen praktisch umzusetzen. Diese Richtlinie ist anders. Unsere KMU-Richtlinien sind von Grund auf für die praktische Umsetzung in Organisationen ohne dedizierte Sicherheitsteams entwickelt. Wir weisen Verantwortlichkeiten den Rollen zu, die Sie tatsächlich haben – wie dem General Manager und Ihrem IT-Anbieter – nicht einer Vielzahl von Spezialisten, die Sie nicht haben. Jede Anforderung ist in eine eindeutig nummerierte Klausel (z. B. 5.2.1, 5.2.2) unterteilt. Dadurch wird die Richtlinie zu einer klaren, schrittweisen Checkliste, die sich leicht implementieren, auditieren und anpassen lässt, ohne ganze Abschnitte neu schreiben zu müssen.

Automatisierte Malware-Erkennung und -Reaktion

Nutzt Echtzeit-Scans, automatisierte Quarantäne und Vorfallsmeldung, um Bedrohungen einzudämmen und Geräte schnell wiederherzustellen.

Integrierte Mitarbeiterschulung und Sensibilisierung

Schreibt fortlaufende Sensibilisierung, simulierte Phishing-Kampagnen und Vorfallsmeldung vor, um Malware-Risiken durch Benutzerfehler zu reduzieren.

Häufig gestellte Fragen

Von Führungskräften – für Führungskräfte

Diese Richtlinie wurde von einer Sicherheitsführungskraft mit über 25 Jahren Erfahrung in der Implementierung und Auditierung von ISMS-Frameworks für globale Unternehmen verfasst. Sie ist nicht nur als Dokument gedacht, sondern als belastbares Rahmenwerk, das einer Prüfung durch Auditoren standhält.

Verfasst von einem Experten mit folgenden Qualifikationen:

Abdeckung & Themen

🏢 Zielabteilungen

🏷️ Themenabdeckung

Diese Richtlinie ist 1 von 37 im vollständigen KMU-Paket

78% sparenAlle 37 KMU-Richtlinien für €399, statt €1.813 beim Einzelkauf.

Zum vollständigen KMU-Paket →