Visão geral

Esta política define requisitos claros e adequados para PME para proteger todos os dispositivos de endpoint, incluindo BYOD e dispositivos móveis, contra malware, apoiando a conformidade com a ISO 27001:2022, GDPR e normas relacionadas. Atribui responsabilidades ao Diretor-Geral e a prestadores de serviços de TI, detalha controlos de prevenção, deteção, resposta, documentação e sensibilização, e é adaptada a organizações sem equipas dedicadas de cibersegurança.

Segurança de endpoints abrangente

Protege todos os dispositivos organizacionais e pessoais contra malware, incluindo portáteis, dispositivos móveis e suportes portáteis.

Papéis claros para PME

Responsabilidades simplificadas para Diretores-Gerais e prestadores de serviços de TI asseguram o cumprimento da política em contextos de pequenas empresas.

Alinhamento regulamentar

Suporta a conformidade com ISO/IEC 27001:2022, GDPR, NIS2 e DORA através de controlos robustos de proteção contra malware.

Cobertura de BYOD e trabalho remoto

Aplica-se a dispositivos da empresa e a dispositivos pessoais, suportando ambientes híbridos e forças de trabalho remotas.

Ler visão geral completa

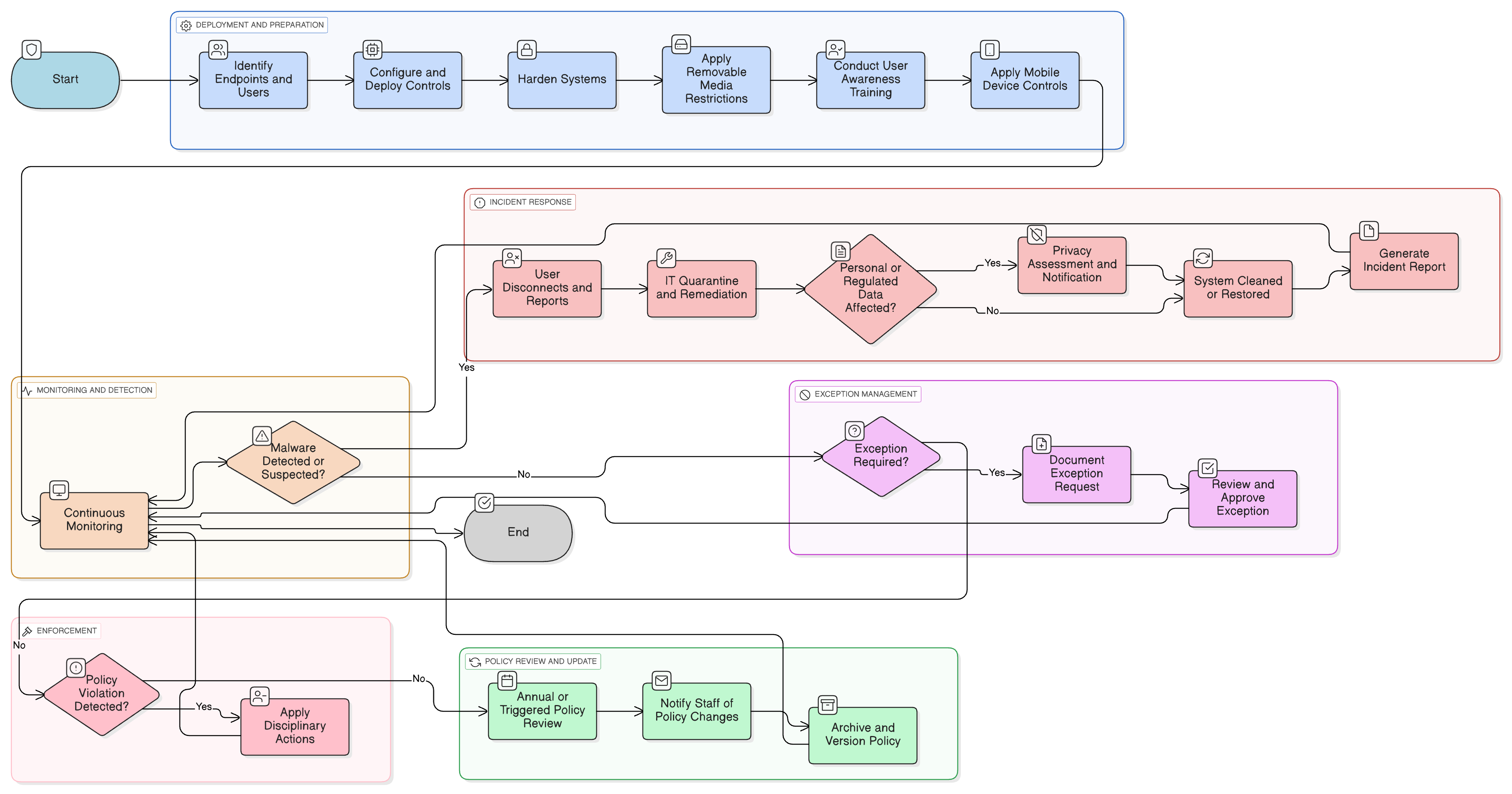

Diagrama da Política

Clique no diagrama para visualizar em tamanho completo

Conteúdo

Âmbito e regras de envolvimento

Controlos de BYOD e dispositivos móveis

Resposta a incidentes e notificação

Requisitos de auditoria e registo de auditoria

Formação de sensibilização em segurança da informação sobre malware

Cifragem e endurecimento de dispositivos

Conformidade com frameworks

🛡️ Padrões e frameworks suportados

Este produto está alinhado com os seguintes frameworks de conformidade, com mapeamentos detalhados de cláusulas e controles.

Políticas relacionadas

Política de trabalho remoto - PME

Assegura que os requisitos de proteção de endpoints são aplicados em dispositivos utilizados fora do local ou em ambientes híbridos.

Política de Gestão de Ativos - PME

Suporta o rastreio e o controlo de todos os endpoints, assegurando que apenas dispositivos autorizados e protegidos são utilizados.

Política de Proteção de Dados e Privacidade - PME

Reforça a prevenção de malware como um controlo central de privacidade de dados para proteger dados pessoais e dados sensíveis contra comprometimento.

Política de Registo e Monitorização - PME

Estabelece os requisitos para registo de auditoria de eventos de malware e manutenção de visibilidade de alertas para resposta precoce.

Política de Resposta a Incidentes (P30) - PME

Define escalonamento, contenção e passos de notificação externa se o malware levar a violação de dados ou a interrupção operacional.

Sobre as Políticas Clarysec - Política de Proteção de Endpoints e Malware - PME

Políticas de segurança genéricas são frequentemente concebidas para grandes corporações, deixando pequenas empresas com dificuldade em aplicar regras complexas e papéis indefinidos. Esta política é diferente. As nossas políticas para PME são concebidas de raiz para implementação prática em organizações sem equipas dedicadas de segurança. Atribuímos responsabilidades aos papéis que realmente existem, como o Diretor-Geral e o seu prestador de serviços de TI, e não a um conjunto de especialistas que não tem. Cada requisito é decomposto numa cláusula com numeração única (por exemplo, 5.2.1, 5.2.2). Isto transforma a política numa lista de verificação clara e passo a passo, facilitando a implementação, a prontidão para auditoria e a personalização sem reescrever secções inteiras.

Deteção e resposta automatizadas a malware

Utiliza varreduras em tempo real, quarentenas automatizadas e notificação de incidentes para conter ameaças e restaurar dispositivos rapidamente.

Formação e sensibilização do pessoal integradas

Exige sensibilização contínua do utilizador, campanhas de phishing simuladas e reporte para reduzir o risco de malware por erros do utilizador.

Perguntas frequentes

Criado para Líderes, por Líderes

Esta política foi elaborada por um líder de segurança com mais de 25 anos de experiência na implementação e auditoria de frameworks ISMS em organizações globais. Foi concebida não apenas como um documento, mas como um framework defensável que resiste ao escrutínio de auditores.

Elaborado por um especialista com as seguintes qualificações:

Cobertura e tópicos

🏢 Departamentos alvo

🏷️ Cobertura temática

Esta política é 1 de 37 no Pacote PME completo

Poupe 78%Obtenha todas as 37 políticas PME por €399, em vez de €1.813 individualmente.

Ver Pacote PME completo →