Επισκόπηση

Αυτή η πολιτική καθορίζει σαφείς απαιτήσεις, φιλικές προς τις ΜΜΕ, για την προστασία όλων των συσκευών τερματικών σημείων, συμπεριλαμβανομένης της χρήσης προσωπικών συσκευών (BYOD) και κινητών, από κακόβουλο λογισμικό, υποστηρίζοντας συμμόρφωση με ISO 27001:2022, GDPR και σχετικά πρότυπα. Αναθέτει αρμοδιότητες στον Διευθύνοντα Σύμβουλο και στους παρόχους υπηρεσιών πληροφορικής, περιγράφει ελέγχους για πρόληψη, ανίχνευση, αντιμετώπιση περιστατικών, τεκμηρίωση και ευαισθητοποίηση και είναι προσαρμοσμένη για οργανισμούς χωρίς αποκλειστικές ομάδες κυβερνοασφάλειας.

Ολοκληρωμένη ασφάλεια τερματικών σημείων

Προστατεύει όλες τις συσκευές του οργανισμού και τις προσωπικές συσκευές από κακόβουλο λογισμικό, συμπεριλαμβανομένων φορητών υπολογιστών, κινητών και φορητών μέσων.

Σαφείς ρόλοι για ΜΜΕ

Απλοποιημένες αρμοδιότητες για τον Διευθύνοντα Σύμβουλο και τους παρόχους υπηρεσιών πληροφορικής διασφαλίζουν την τήρηση της πολιτικής σε περιβάλλοντα μικρών επιχειρήσεων.

Κανονιστική ευθυγράμμιση

Υποστηρίζει συμμόρφωση με ISO/IEC 27001:2022, GDPR, NIS2 και DORA μέσω ισχυρών ελέγχων κακόβουλου λογισμικού.

Κάλυψη BYOD & τηλεργασίας

Εφαρμόζεται τόσο σε συσκευές ιδιοκτησίας της εταιρείας όσο και σε προσωπικές συσκευές, υποστηρίζοντας υβριδικά περιβάλλοντα και απομακρυσμένο εργατικό δυναμικό.

Διαβάστε πλήρη επισκόπηση

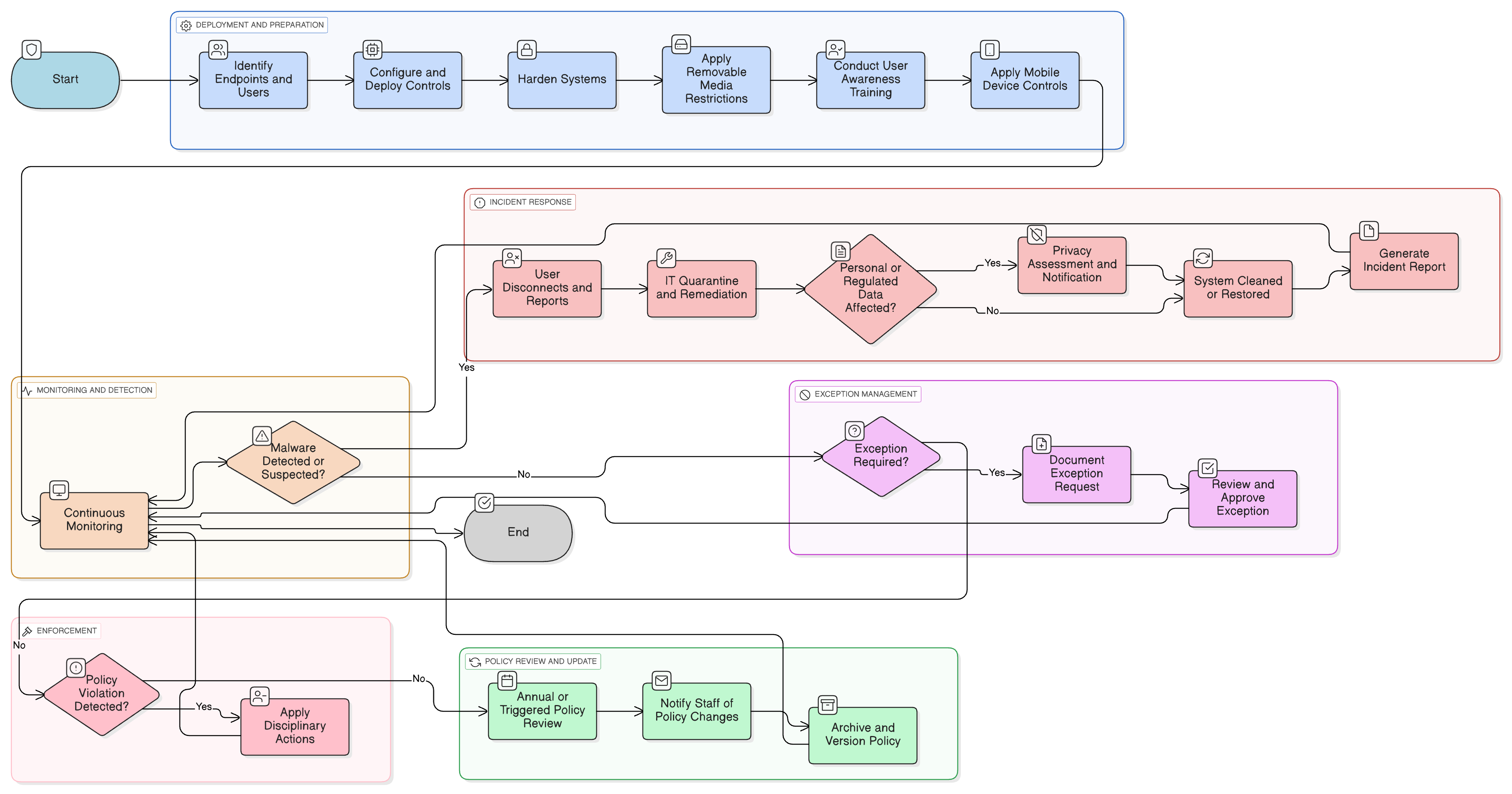

Διάγραμμα Πολιτικής

Κάντε κλικ στο διάγραμμα για προβολή σε πλήρες μέγεθος

Περιεχόμενα

Πεδίο εφαρμογής και κανόνες εμπλοκής

Έλεγχοι χρήσης προσωπικών συσκευών (BYOD) και κινητών συσκευών

Αντιμετώπιση περιστατικών και αναφορά περιστατικών

Απαιτήσεις ελέγχου και συμμόρφωσης και καταγραφή ελέγχου

Εκπαίδευση ευαισθητοποίησης για κακόβουλο λογισμικό

Κρυπτογράφηση συσκευών και σκλήρυνση συσκευών

Συμμόρφωση με πλαίσιο

🛡️ Υποστηριζόμενα πρότυπα & πλαίσια

Αυτό το προϊόν είναι ευθυγραμμισμένο με τα ακόλουθα πλαίσια συμμόρφωσης, με λεπτομερείς αντιστοιχίσεις ρητρών και ελέγχων.

Σχετικές πολιτικές

Πολιτική τηλεργασίας-ΜΜΕ

Διασφαλίζει ότι οι απαιτήσεις προστασίας τερματικών σημείων επιβάλλονται σε συσκευές που χρησιμοποιούνται εκτός εγκαταστάσεων ή σε υβριδικά περιβάλλοντα.

Πολιτική Διαχείρισης Περιουσιακών Στοιχείων-ΜΜΕ

Υποστηρίζει την παρακολούθηση και τον έλεγχο όλων των τερματικών σημείων, διασφαλίζοντας ότι χρησιμοποιούνται μόνο εξουσιοδοτημένες και προστατευμένες συσκευές.

Πολιτική Προστασίας Δεδομένων και Ιδιωτικότητας-ΜΜΕ

Ενισχύει την πρόληψη κακόβουλου λογισμικού ως βασικό έλεγχο ιδιωτικότητας για την προστασία προσωπικών και ευαίσθητων δεδομένων από παραβίαση.

Πολιτική Καταγραφής και Παρακολούθησης-ΜΜΕ

Θεσπίζει τις απαιτήσεις για καταγραφή ελέγχου συμβάντων κακόβουλου λογισμικού και διατήρηση ορατότητας ειδοποιήσεων για έγκαιρη απόκριση.

Πολιτική αντιμετώπισης περιστατικών-ΜΜΕ

Ορίζει κλιμάκωση, περιορισμό και βήματα εξωτερικής ειδοποίησης αν το κακόβουλο λογισμικό οδηγήσει σε παραβίαση δεδομένων ή επιχειρησιακή διαταραχή.

Σχετικά με τις Πολιτικές της Clarysec - Πολιτική Προστασίας Τερματικών Σημείων και Κακόβουλου Λογισμικού - ΜΜΕ

Οι γενικές πολιτικές ασφάλειας συχνά έχουν σχεδιαστεί για μεγάλες εταιρείες, αφήνοντας τις μικρές επιχειρήσεις να δυσκολεύονται να εφαρμόσουν σύνθετους κανόνες και ασαφείς ρόλους. Αυτή η πολιτική είναι διαφορετική. Οι πολιτικές μας για ΜΜΕ έχουν σχεδιαστεί εξαρχής για πρακτική υλοποίηση σε οργανισμούς χωρίς αποκλειστικές ομάδες ασφάλειας. Αναθέτουμε αρμοδιότητες στους ρόλους που διαθέτετε πραγματικά, όπως ο Διευθύνων Σύμβουλος και ο πάροχος υπηρεσιών Πληροφορικής σας, όχι σε έναν στρατό ειδικών που δεν έχετε. Κάθε απαίτηση αναλύεται σε μοναδικά αριθμημένη ρήτρα (π.χ. 5.2.1, 5.2.2). Αυτό μετατρέπει την πολιτική σε σαφή, βήμα-βήμα λίστα ελέγχου, διευκολύνοντας την υλοποίηση, την ελεγξιμότητα και την προσαρμογή χωρίς να απαιτείται επανεγγραφή ολόκληρων ενοτήτων.

Αυτοματοποιημένη ανίχνευση και απόκριση κακόβουλου λογισμικού

Χρησιμοποιεί σαρώσεις σε πραγματικό χρόνο, αυτοματοποιημένες καραντίνες και αναφορά περιστατικών για τον περιορισμό απειλών και την ταχεία αποκατάσταση συσκευών.

Ενσωματωμένη εκπαίδευση και ευαισθητοποίηση προσωπικού

Επιβάλλει συνεχιζόμενη ευαισθητοποίηση χρηστών, προσομοιώσεις phishing και αναφορά περιστατικών για τη μείωση του κινδύνου κακόβουλου λογισμικού από λάθη χρηστών.

Συχνές ερωτήσεις

Σχεδιασμένο για Ηγέτες, από Ηγέτες

Η παρούσα πολιτική έχει συνταχθεί από ηγετικό στέλεχος ασφάλειας με περισσότερα από 25 έτη εμπειρίας στην υλοποίηση και τον έλεγχο πλαισίων ISMS σε παγκόσμιους οργανισμούς. Δεν έχει σχεδιαστεί απλώς ως έγγραφο, αλλά ως ένα τεκμηριωμένο πλαίσιο που αντέχει στον έλεγχο των ελεγκτών.

Συντάχθηκε από ειδικό που κατέχει:

Κάλυψη & Θέματα

🏢 Τμήματα-στόχοι

🏷️ Θεματική κάλυψη

Αυτή η πολιτική είναι 1 από 37 στο πλήρες Πακέτο ΜΜΕ

Εξοικονομήστε 78%Αποκτήστε όλες τις 37 πολιτικές ΜΜΕ για €399, αντί για €1.813 αγοράζοντας ξεχωριστά.

Δείτε το πλήρες Πακέτο ΜΜΕ →