Przegląd

Ta dostosowana do SME polityka pracy zdalnej określa jasne wymagania dotyczące bezpieczeństwa, urządzeń, dostępu i monitorowania, aby zapewnić ochronę informacji biznesowych, gdy personel pracuje poza siedzibą. Zawiera uproszczone zarządzanie dla organizacji bez wewnętrznych zespołów IT i jest zgodna z kluczowymi globalnymi standardami zgodności, w tym ISO/IEC 27001:2022, GDPR, NIS2 i DORA.

Bezpieczny dostęp poza siedzibą

Chroni dane biznesowe, gdy pracownicy i kontraktorzy pracują z domu, podróżują lub korzystają ze wspólnych przestrzeni.

Kontrole urządzeń i danych

Wymaga konfiguracji bezpieczeństwa urządzeń, szyfrowanych kanałów, właściwego przechowywania plików oraz zabezpieczeń fizycznych.

Jasne role dla SME

Dostosowuje nadzór i odpowiedzialności dla SME bez dedykowanych zespołów IT lub bezpieczeństwa informacji.

Gotowość na incydenty

Obejmuje szybkie zgłaszanie incydentów, ocenę ryzyka oraz wycofywanie dostępu zdalnego, gdy jest to potrzebne.

Zgodność z 27001:2022

W pełni zgodne z ISO/IEC 27001, GDPR, NIS2, DORA, COBIT i innymi.

Czytaj pełny przegląd

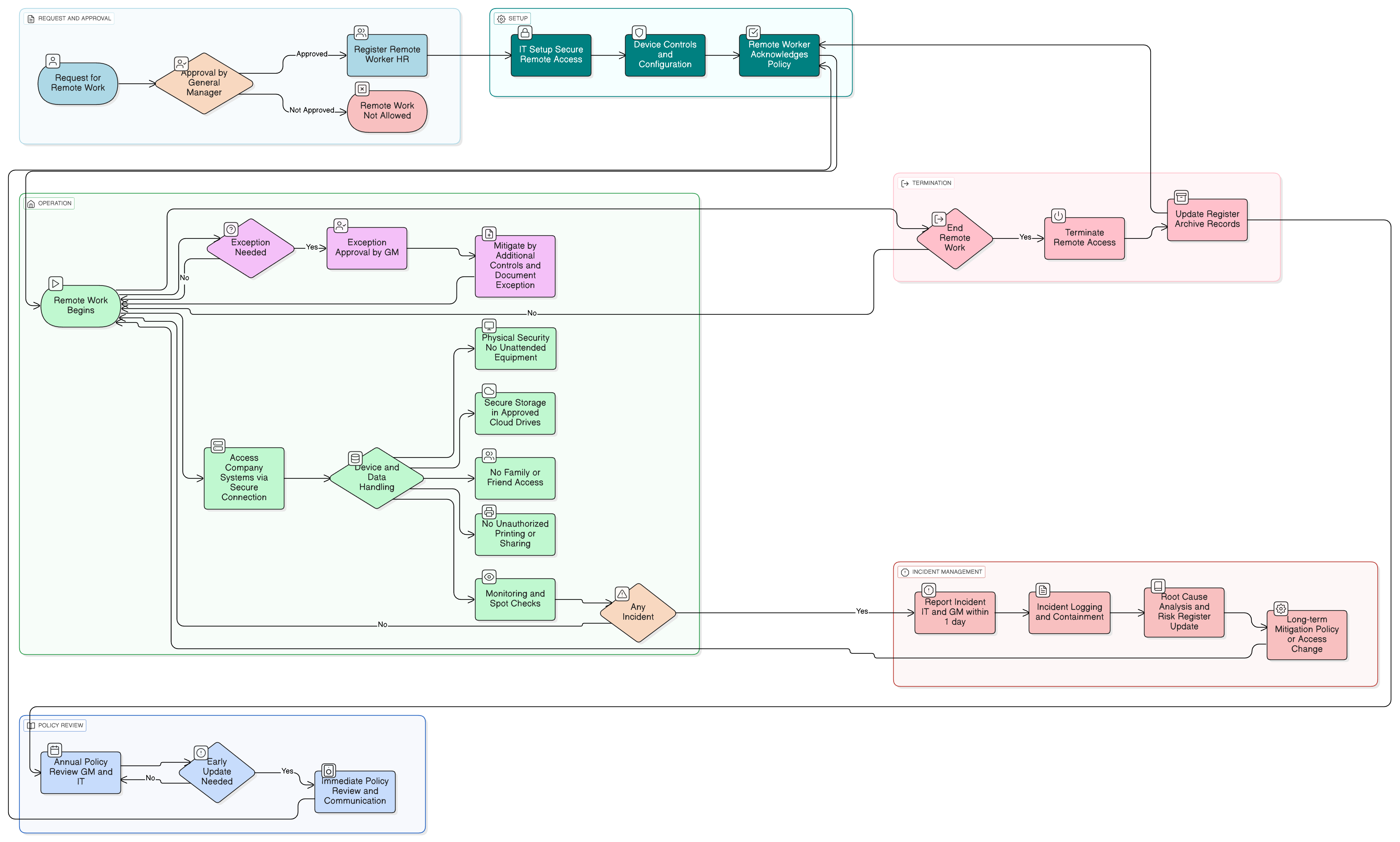

Diagram polityki

Kliknij diagram, aby wyświetlić w pełnym rozmiarze

Zawartość

Zakres i zasady współpracy

Kontrole urządzeń i konfiguracja

Zarządzanie dostępem zdalnym

Postępowanie z danymi i bezpieczeństwo fizyczne

Zgłaszanie incydentów i monitorowanie

Zarządzanie ryzykiem i wyjątkami

Zgodność z frameworkiem

🛡️ Obsługiwane standardy i frameworki

Ten produkt jest zgodny z następującymi frameworkami zgodności, ze szczegółowym mapowaniem klauzul i kontroli.

Powiązane polityki

Polityka ról i odpowiedzialności w zarządzaniu – SME

Definiuje, kto autoryzuje i nadzoruje dostęp zdalny

Polityka kontroli dostępu SME

Ustanawia bezpieczną konfigurację dostępu zdalnego oraz procedury cofnięcia uprawnień dostępu

Polityka zarządzania ryzykiem SME

Śledzi i ocenia ryzyka związane z dostępem poza siedzibą

Polityka świadomości i szkoleń w zakresie bezpieczeństwa informacji SME

Szkoli użytkowników w zakresie ryzyk pracy zdalnej i najlepszych praktyk branżowych

Polityka reagowania na incydenty (P30) SME

Zarządza reakcją na incydenty dostępu zdalnego, takie jak wycieki danych uwierzytelniających lub utrata urządzenia

O politykach Clarysec - Polityka pracy zdalnej – SME

Ogólne polityki bezpieczeństwa są często tworzone dla dużych korporacji, przez co małe firmy mają trudność z zastosowaniem złożonych zasad i niejasno zdefiniowanych ról. Ta polityka jest inna. Nasze polityki SME są projektowane od podstaw z myślą o praktycznym wdrożeniu w organizacjach bez dedykowanych zespołów bezpieczeństwa. Przypisujemy odpowiedzialności do ról, które faktycznie posiadasz — takich jak dyrektor generalny i Twój dostawca IT — a nie do armii specjalistów, których nie masz. Każde wymaganie jest rozbite na unikalnie numerowaną klauzulę (np. 5.2.1, 5.2.2). Dzięki temu polityka staje się jasną listą kontrolną krok po kroku, co ułatwia wdrożenie, gotowość do audytu oraz dostosowanie bez przepisywania całych sekcji.

Obsługa wyjątków wbudowana

Tymczasowe, zatwierdzone odstępstwa dla pracy zdalnej są bezpiecznie dokumentowane i mitygowane — bez potrzeby doraźnych obejść.

Szczegółowe egzekwowanie zgodności

Każde naruszenie uruchamia działania: ustrukturyzowany przegląd, pisemne ostrzeżenia lub usunięcie dostępu zdalnego; pomaga SME utrzymać standardy.

Coroczne i zdarzeniowe aktualizacje

Polityka jest proaktywnie przeglądana i aktualizowana pod kątem technologii, prawa lub incydentów pracy zdalnej, utrzymując aktualność zabezpieczeń.

Często zadawane pytania

Stworzone dla liderów, przez liderów

Niniejsza polityka została opracowana przez lidera ds. bezpieczeństwa z ponad 25-letnim doświadczeniem w zakresie wdrażania i audytowania systemów ISMS w globalnych organizacjach. Została zaprojektowana nie tylko jako dokument, lecz jako obronne ramy, które wytrzymują kontrolę audytora.

Opracowane przez eksperta posiadającego:

Zasięg i tematy

🏢 Docelowe działy

🏷️ Zakres tematyczny

Ta polityka to 1 z 37 w pełnym pakiecie MŚP

Oszczędź 78%Zdobądź wszystkie 37 polityk MŚP za €399, zamiast €1.813 przy zakupie pojedynczym.

Zobacz pełny pakiet MŚP →