Overzicht

Dit beleid beschrijft duidelijke, SME-vriendelijke eisen voor het beschermen van alle endpointapparaten, inclusief Bring Your Own Device (BYOD) en mobiele apparaten, tegen malware, ter ondersteuning van naleving van ISO 27001:2022, GDPR en gerelateerde normen. Het wijst verantwoordelijkheden toe aan de algemeen directeur en IT-providers, beschrijft beheersmaatregelen voor preventie, detectie, respons, documentatie en bewustwording, en is afgestemd op organisaties zonder toegewijde cyberbeveiligingsteams.

Uitgebreide endpointbeveiliging

Beschermt alle organisatie- en persoonlijke apparaten tegen malware, waaronder laptops, mobiele apparaten en draagbare media.

Duidelijke rollen voor SME's

Vereenvoudigde verantwoordelijkheden voor de algemeen directeur en IT-providers zorgen voor beleidsnaleving in omgevingen van kleine bedrijven.

Afstemming op regelgeving

Ondersteunt naleving van ISO/IEC 27001:2022, GDPR, NIS2 en DORA via robuuste malwarebescherming.

BYOD- en werken-op-afstand-dekking

Van toepassing op zowel bedrijfsapparaten als persoonlijk eigendom, ter ondersteuning van hybride en werken-op-afstand-werknemers.

Volledig overzicht lezen

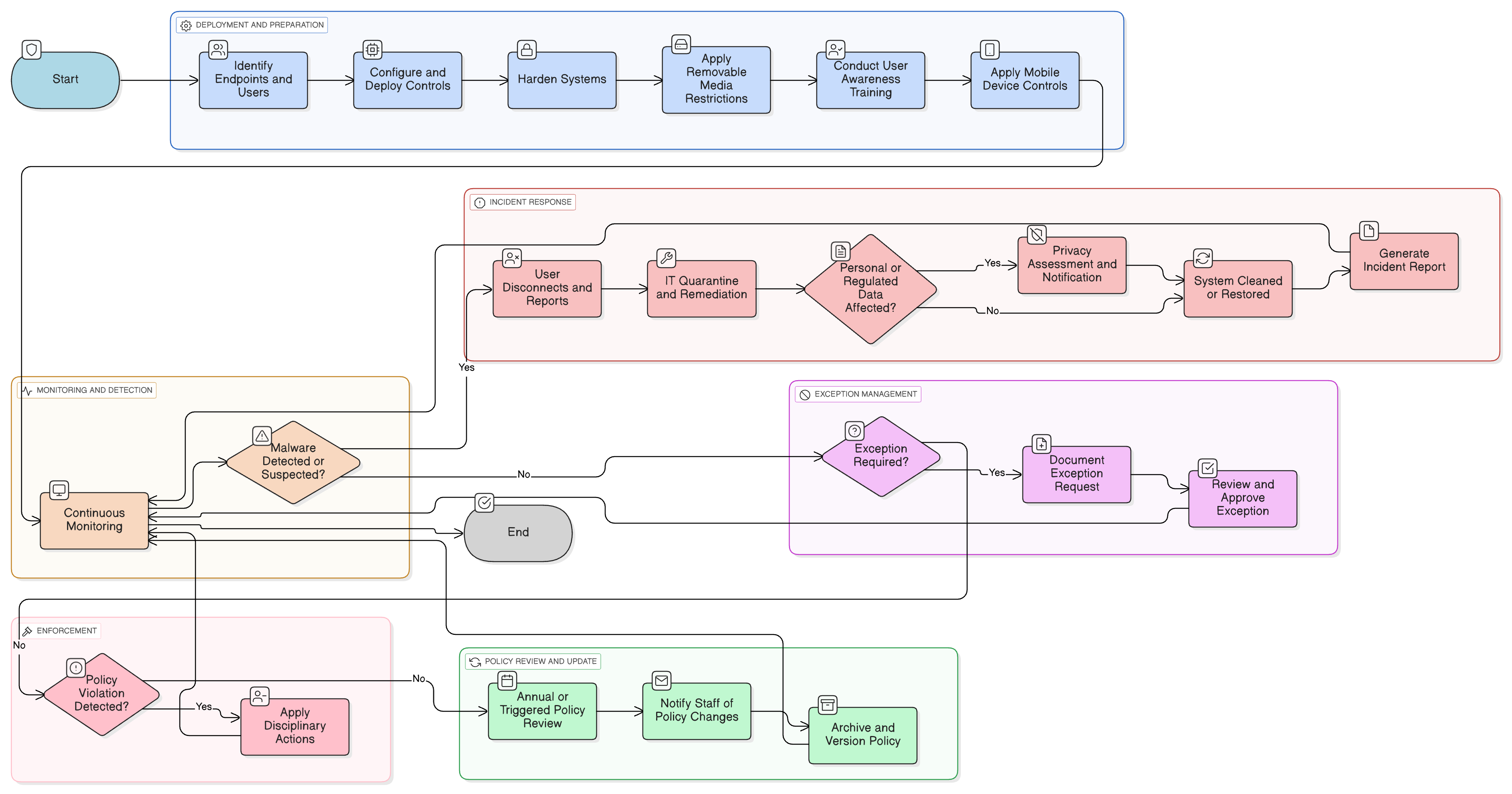

Beleidsdiagram

Klik op het diagram om het op volledige grootte te bekijken

Inhoud

Scope en Rules of Engagement

Bring Your Own Device (BYOD) en beheersmaatregelen voor mobiele apparaten

Incidentrespons en incidentrapportage

Auditlogging en eisen voor logs

Bewustwordingstraining informatiebeveiliging over malware

Apparaatversleuteling en apparatuurhardening

Framework-naleving

🛡️ Ondersteunde standaarden & frameworks

Dit product is afgestemd op de volgende compliance-frameworks, met gedetailleerde clausule- en controlemappings.

Gerelateerde beleidsregels

Beleid inzake werken op afstand-SME

Zorgt dat eisen voor endpointbescherming worden afgedwongen op apparaten die off-site of in hybride omgevingen worden gebruikt.

Beleid inzake assetmanagement-SME

Ondersteunt tracking en beheersing van alle endpoints, zodat alleen geautoriseerde en beschermde apparaten worden gebruikt.

Gegevensbescherming en gegevensprivacybeleid-SME

Versterkt malwarepreventie als kernmaatregel voor gegevensprivacy om persoonsgegevens en gevoelige gegevens te beschermen tegen compromittering.

Logging- en monitoringbeleid-SME

Stelt eisen vast voor auditlogging van malware-events en het behouden van zichtbaarheid van waarschuwingen voor vroege respons.

Incidentresponsbeleid (P30)-SME

Definieert escalatie, indamming en externe meldingsstappen als malware leidt tot datacompromittering of operationele verstoring.

Over Clarysec-beleidsdocumenten - Endpointbescherming en malwarebeschermingbeleid - SME

Generieke beveiligingsbeleidslijnen zijn vaak gebouwd voor grote ondernemingen, waardoor kleine bedrijven moeite hebben om complexe regels en onduidelijke rollen toe te passen. Dit beleid is anders. Onze SME-beleidslijnen zijn vanaf de basis ontworpen voor praktische implementatie in organisaties zonder toegewijde beveiligingsteams. We wijzen verantwoordelijkheden toe aan de rollen die u daadwerkelijk heeft, zoals de algemeen directeur en uw IT-provider, niet aan een leger van specialisten dat u niet heeft. Elke eis is opgesplitst in een uniek genummerde clausule (bijv. 5.2.1, 5.2.2). Dit maakt het beleid tot een duidelijke, stapsgewijze checklist, waardoor het eenvoudig is om te implementeren, te auditen en aan te passen zonder hele secties te herschrijven.

Geautomatiseerde malwaresdetectie en -respons

Gebruikt realtime scans, geautomatiseerde quarantaines en incidentrapportage om dreigingen in te dammen en apparaten snel te herstellen.

Ingebouwde training en bewustwording voor personeel

Verplicht doorlopende bewustwording, gesimuleerde phishingcampagnes en melding om het malwarerisico door gebruikersfouten te verminderen.

Veelgestelde vragen

Ontwikkeld voor leiders, door leiders

Dit beleid is opgesteld door een securityleider met meer dan 25 jaar ervaring in het implementeren en auditen van ISMS-frameworks voor wereldwijde ondernemingen. Het is niet alleen bedoeld als document, maar als een verdedigbaar kader dat standhoudt onder auditoronderzoek.

Opgesteld door een expert met de volgende kwalificaties:

Dekking & Onderwerpen

🏢 Doelafdelingen

🏷️ Onderwerpdekking

Dit beleid is 1 van 37 in het volledige KMO-pakket

Bespaar 78%Ontvang alle 37 KMO-beleidsregels voor €399, in plaats van €1.813 afzonderlijk.

Bekijk volledig KMO-pakket →