Ülevaade

See poliitika sätestab selged, VKE-sõbralikud nõuded kõigi lõppseadmete, sh BYOD- ja mobiilseadmete, kaitsmiseks pahavara eest, toetades vastavust ISO 27001:2022, GDPR-i ja seotud standarditega. See määrab vastutused tegevjuhile ja IT-teenuseosutajatele, kirjeldab kontrollimeetmeid ennetuse, tuvastamise, reageerimise, dokumentatsiooni ja teadlikkuse jaoks ning on kohandatud organisatsioonidele, kellel puuduvad pühendunud küberturbe meeskonnad.

Põhjalik lõppseadmete turve

Kaitseb kõiki organisatsiooni ja isiklikke seadmeid pahavara eest, sh sülearvuteid, mobiilseadmeid ja kaasaskantavaid andmekandjaid.

Selged rollid VKEdele

Lihtsustatud vastutused tegevjuhtidele ja IT-teenuseosutajatele tagavad poliitika järgimise väikeettevõtte keskkonnas.

Regulatiivne ühtlustatus

Toetab ISO/IEC 27001:2022, GDPR-i, NIS2 ja DORA nõuetele vastavust tugevate pahavarakontrollide kaudu.

BYOD ja kaugtöö katvus

Kohaldub nii ettevõtte omandis kui ka isiklikus omandis olevatele seadmetele, toetades hübriidseid ja kaugtöötajaid.

Loe täielikku ülevaadet

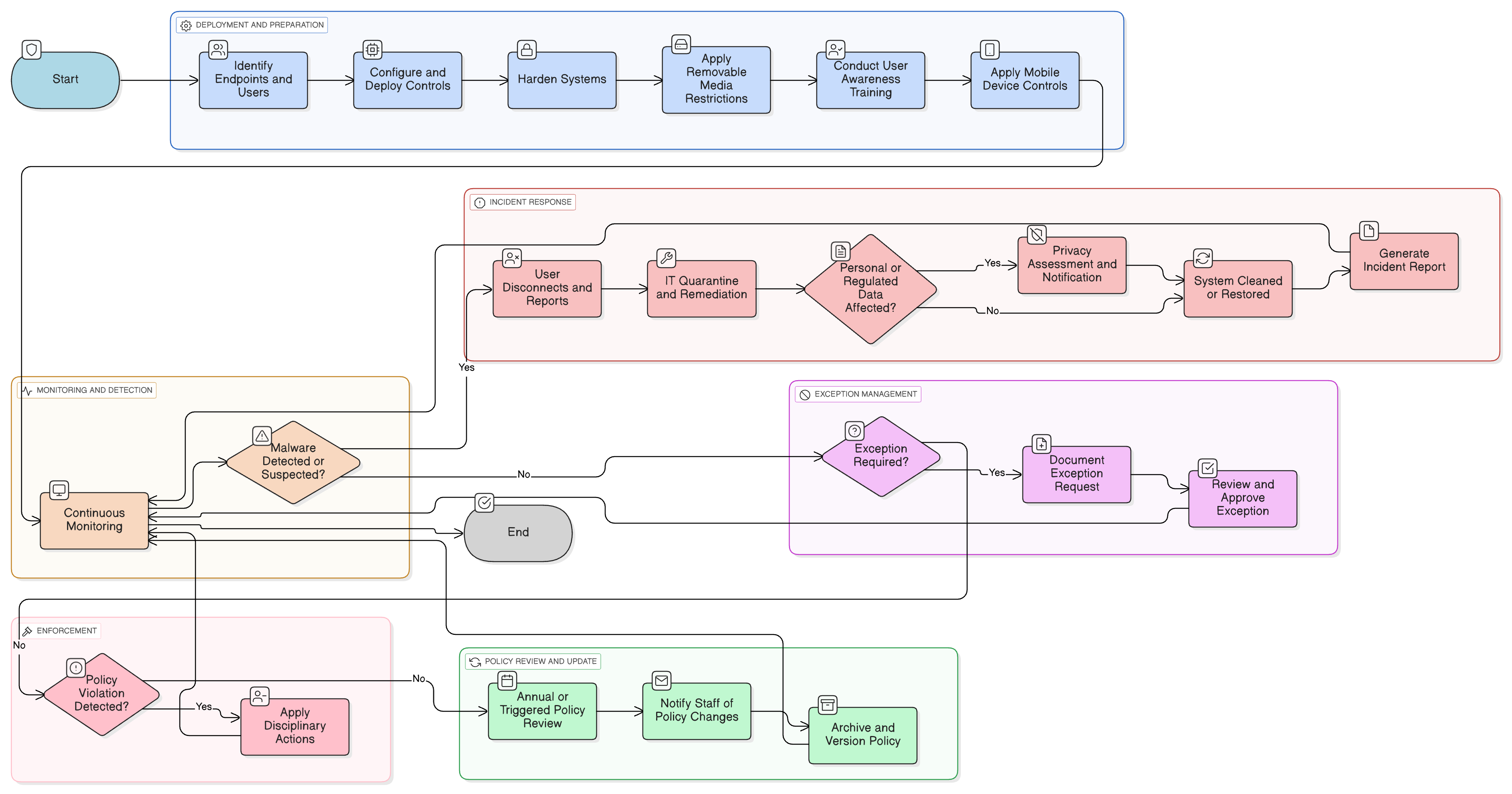

Poliitika diagramm

Klõpsake diagrammil, et vaadata seda täissuuruses

Sisu

Kohaldamisala ja rakendamise reeglid

BYOD ja mobiilseadmete kontrollimeetmed

Intsidentidele reageerimine ja intsidentidest teavitamine

Auditi ja auditilogimise nõuded

Pahavara teadlikkuse tõstmise koolitus

Seadmete krüpteerimine ja seadme kõvendamine

Raamistiku vastavus

🛡️ Toetatud standardid ja raamistikud

See toode on kooskõlas järgmiste vastavusraamistikkudega, üksikasjalike klauslite ja kontrolli kaardistustega.

Seotud poliitikad

Kaugtööpoliitika – VKE

Tagab, et lõppseadmete kaitse nõuded on jõustatud väljaspool asukohta või hübriidsetes tingimustes kasutatavatel seadmetel.

Varade halduse poliitika – VKE

Toetab kõigi lõppseadmete jälgimist ja kontrolli, tagades, et kasutatakse ainult volitatud ja kaitstud seadmeid.

Andmekaitse ja privaatsuse poliitika – VKE

Tugevdab pahavara ennetamist kui andmekaitse põhikontrolli, et kaitsta isikuandmeid ja tundlikke andmeid kompromiteerimise eest.

Logimis- ja seirepoliitika – VKE

Kehtestab nõuded pahavara sündmuste logimiseks ja teavituste nähtavuse säilitamiseks varajaseks reageerimiseks.

Intsidentidele reageerimise poliitika – VKE

Määratleb eskaleerimise, ohjeldamise ja välise teavitamise sammud, kui pahavara viib andmete kompromiteerimiseni või operatiivse häireni.

Claryseci poliitikate kohta - Lõppseadmete kaitse ja pahavara poliitika – VKE

Üldised turbepoliitikad on sageli loodud suurkorporatsioonidele, jättes väikeettevõtted hätta keerukate reeglite ja määratlemata rollidega. See poliitika on teistsugune. Meie VKE-poliitikad on algusest peale loodud praktiliseks rakendamiseks organisatsioonides, kus puuduvad pühendunud turvameeskonnad. Me määrame vastutused rollidele, mis teil tegelikult olemas on, nagu tegevjuht ja teie IT-teenuseosutaja, mitte spetsialistide armeele, mida teil ei ole. Iga nõue on jaotatud unikaalselt nummerdatud punktideks (nt 5.2.1, 5.2.2). See muudab poliitika selgeks samm-sammuliseks kontrollnimekirjaks, muutes selle lihtsaks rakendada, auditeerida ja kohandada ilma tervete jaotiste ümberkirjutamiseta.

Automatiseeritud pahavara tuvastamine ja reageerimine

Kasutab reaalajas skaneeringuid, automaatseid karantiine ja intsidentidest teavitamist ohtude ohjeldamiseks ning seadmete kiireks taastamiseks.

Sisseehitatud töötajate koolitus ja teadlikkus

Nõuab pidevat kasutajate teadlikkust, simuleeritud õngitsuskampaaniaid ja teatamist, et vähendada kasutajavigadest tulenevat pahavara riski.

Korduma kippuvad küsimused

Loodud juhtidele, juhtide poolt

Selle poliitika on koostanud turbejuht, kellel on üle 25 aasta kogemust ISMS-raamistike juurutamisel ja auditeerimisel globaalsetes organisatsioonides. See ei ole mõeldud vaid dokumendina, vaid kaitstava raamistikuna, mis peab vastu audiitori kontrollile.

Koostanud ekspert järgmiste kvalifikatsioonidega:

Katvus ja teemad

🏢 Sihtosakond

🏷️ Temaatiline katvus

See poliitika on 1/37 täielikust VKE paketist

Säästa 78%Hangi kõik 37 VKE poliitikat €399 eest. selle asemel et osta ükshaaval €1 813 eest.

Vaata täielikku VKE paketti →