Преглед

Тази политика определя ясни, подходящи за SME изисквания за защита на всички устройства на крайни точки, включително BYOD и мобилни устройства, от зловреден софтуер, като подпомага съответствие с ISO 27001:2022, GDPR и свързани стандарти. Тя възлага отговорности на генералния мениджър и доставчиците на ИТ услуги, описва контроли за превенция, откриване, реагиране, документация и осведоменост и е адаптирана за организации без специализирани екипи по киберсигурност.

Цялостна сигурност на крайните точки

Защитава всички организационни и лични устройства от зловреден софтуер, включително лаптопи, мобилни устройства и преносими носители.

Ясни роли за SME

Опростени отговорности за генералния мениджър и доставчиците на ИТ услуги осигуряват спазване на политиките в среда на малък бизнес.

Регулаторно съответствие

Подпомага съответствие с ISO/IEC 27001:2022, GDPR, NIS2 и DORA чрез надеждни контроли за защита от зловреден софтуер.

Покритие за BYOD и дистанционна работа

Прилага се както за устройства, собственост на компанията, така и за лични устройства, като подпомага хибридни и дистанционни работни екипи.

Прочетете пълния преглед

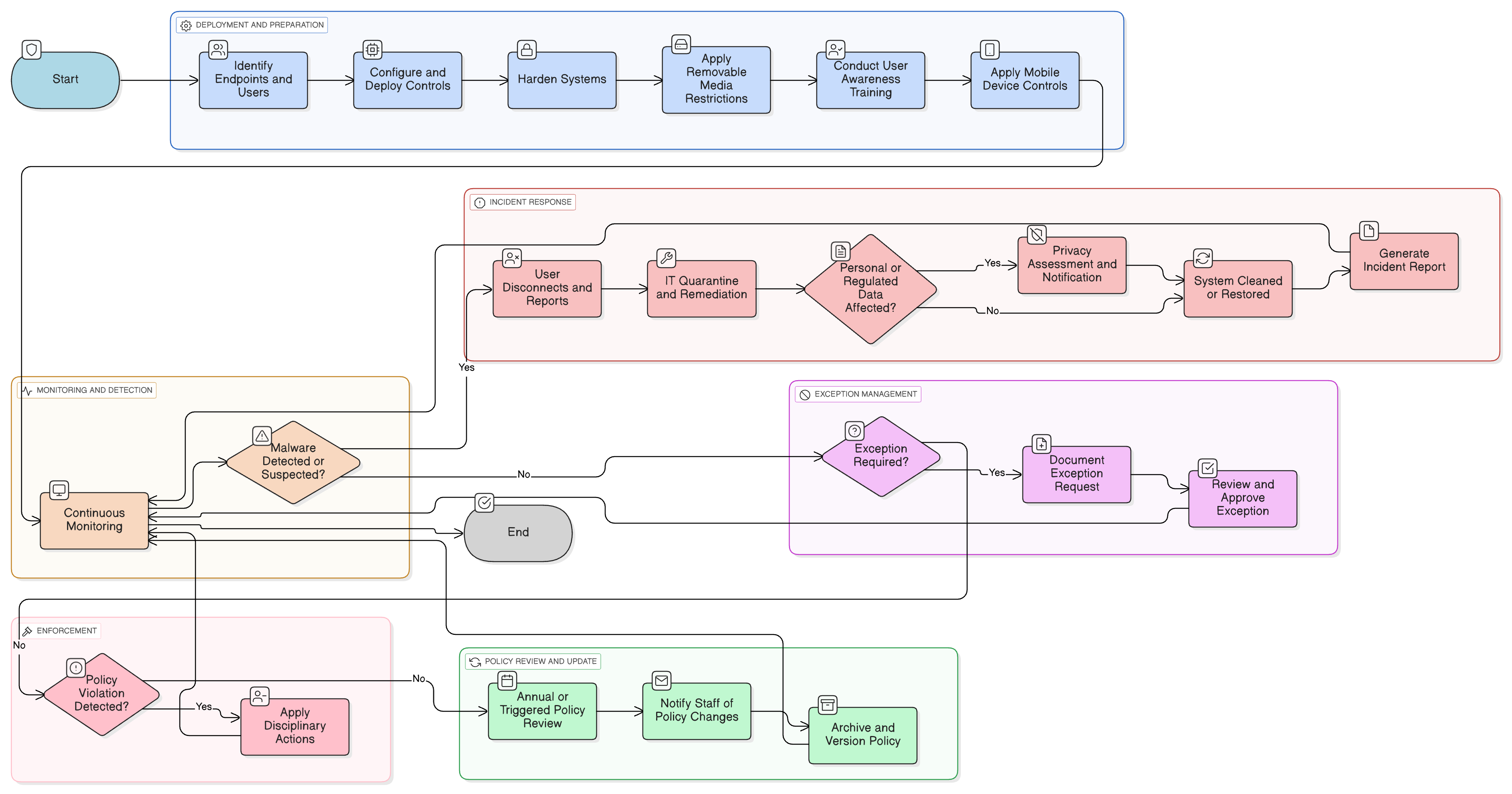

Диаграма на политиката

Кликнете върху диаграмата, за да я видите в пълен размер

Съдържание

Обхват и правила за ангажиране

Контроли за BYOD и мобилни устройства

Реагиране при инциденти и докладване на инциденти

Изисквания за одит и одитно регистриране

Обучение за осведоменост относно зловреден софтуер

Дисково криптиране и закаляване на устройства

Съответствие с рамката

🛡️ Поддържани стандарти и рамки

Този продукт е съобразен със следните рамки за съответствие, с подробно съпоставяне на клаузи и контроли.

Свързани политики

Политика за дистанционна работа – SME

Гарантира, че изискванията за защита на крайните точки се прилагат за устройства, използвани извън офиса или в хибридни условия.

Политика за управление на активи – SME

Подпомага проследяването и контрола върху всички крайни точки, като гарантира, че се използват само оторизирани и защитени устройства.

Политика за защита на данните и защита на личните данни – SME

Подсилва превенцията на зловреден софтуер като основен контрол за защита на личните и чувствителните данни от компрометиране.

Политика за регистриране и мониторинг – SME

Установява изискванията за одитно регистриране на събития, свързани със зловреден софтуер, и поддържане на видимост на предупрежденията за ранна реакция.

Политика за реагиране при инциденти – SME

Дефинира ескалация, ограничаване и стъпки за външно уведомяване, ако зловреден софтуер доведе до компрометиране на данни или оперативно прекъсване.

Относно политиките на Clarysec - Политика за защита на крайните точки и защита от зловреден софтуер – SME

Генеричните политики за сигурност често са изградени за големи корпорации, което оставя малките бизнеси да се затрудняват да прилагат сложни правила и неясно дефинирани роли. Тази политика е различна. Нашите SME политики са проектирани от самото начало за практическо внедряване в организации без специализирани екипи по сигурност. Ние възлагаме отговорности на ролите, които реално имате, като генералния мениджър и вашия доставчик на ИТ услуги, а не на армия от специалисти, които нямате. Всяко изискване е разбито на уникално номерирана клауза (напр. 5.2.1, 5.2.2). Това превръща политиката в ясен контролен списък стъпка по стъпка, което улеснява внедряването, одита и адаптирането без пренаписване на цели раздели.

Автоматизирано откриване и реагиране при зловреден софтуер

Използва сканирания в реално време, автоматизирани карантини и докладване на инциденти, за да ограничи заплахите и да възстанови устройствата бързо.

Вградено обучение и осведоменост на персонала

Изисква текуща осведоменост на потребителите, симулирани фишинг кампании и докладване, за да се намали рискът от зловреден софтуер вследствие на потребителски грешки.

Често задавани въпроси

Създадено за лидери, от лидери

Тази политика е разработена от ръководител по сигурността с над 25 години опит в внедряването и одитирането на ISMS рамки в глобални организации. Тя е създадена не само като документ, а като защитима рамка, която издържа на одиторски преглед.

Разработено от експерт със следните квалификации:

Обхват и теми

🏢 Целеви отдели

🏷️ Тематично покритие

Тази политика е 1 от 37 в пълния пакет за МСП

Спестете 78%Вземете всичките 37 политики за МСП за €399, вместо €1 813 при индивидуален покупка.

Вижте пълния пакет за МСП →