Přehled

Tato politika stanovuje jasné požadavky přívětivé pro SME na ochranu všech zařízení koncových bodů, včetně využívání soukromých zařízení (BYOD) a mobilních zařízení, před malwarem a podporuje soulad s ISO 27001:2022, GDPR a souvisejícími normami. Přiřazuje odpovědnosti generálnímu řediteli a poskytovatelům IT služeb, popisuje kontroly pro prevenci, detekci, reakci, dokumentaci a povědomí a je přizpůsobena organizacím bez specializovaných týmů kybernetické bezpečnosti.

Komplexní zabezpečení koncových bodů

Chrání všechna organizační i osobní zařízení před malwarem, včetně notebooků, mobilních zařízení a přenosných médií.

Jasné role pro SME

Zjednodušené odpovědnosti pro generálního ředitele a poskytovatele IT služeb zajišťují dodržování politik v prostředí malých podniků.

Soulad s předpisy

Podporuje soulad s ISO/IEC 27001:2022, GDPR, NIS2 a DORA prostřednictvím robustních kontrol malwaru.

Pokrytí BYOD a práce na dálku

Platí pro zařízení ve vlastnictví společnosti i pro zařízení v osobním vlastnictví a podporuje hybridní a vzdálenou pracovní sílu.

Přečíst celý přehled

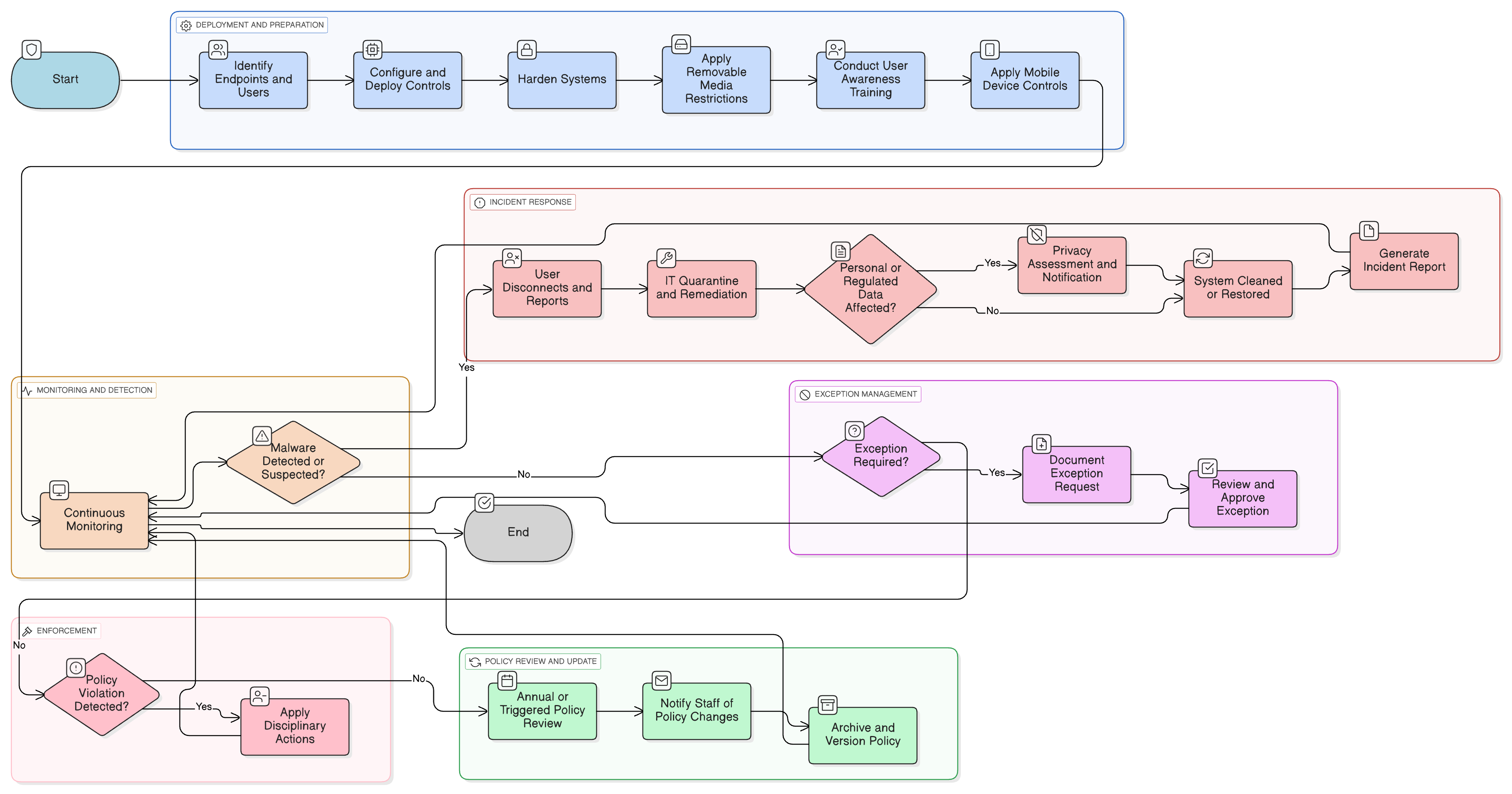

Diagram politiky

Klikněte na diagram pro zobrazení v plné velikosti

Obsah

Rozsah a pravidla zapojení

Kontroly BYOD a mobilních zařízení

Reakce na incidenty a hlášení incidentů

Požadavky na audit a auditní protokolování

Školení povědomí o malwaru

Šifrování disku a hardening zařízení

Soulad s rámcem

🛡️ Podporované standardy a rámce

Tento produkt je v souladu s následujícími rámci dodržování předpisů s podrobnými mapováními doložek a kontrol.

Související zásady

Politika práce na dálku – SME

Zajišťuje, že požadavky na ochranu koncových bodů jsou vynucovány na zařízeních používaných mimo pracoviště nebo v hybridním režimu.

Politika správy aktiv – SME

Podporuje sledování a kontrolu všech koncových bodů a zajišťuje, že jsou používána pouze autorizovaná a chráněná zařízení.

Politika ochrany údajů a soukromí – SME

Posiluje prevenci malwaru jako klíčovou kontrolu ochrany soukromí pro ochranu osobních a citlivých dat před kompromitací.

Politika protokolování a monitorování – SME

Stanovuje požadavky na auditní protokolování událostí malwaru a udržování viditelnosti upozornění pro včasnou reakci.

Politika reakce na incidenty – SME

Definuje eskalaci, zamezení šíření a kroky externího oznamování, pokud malware vede ke kompromitaci dat nebo provoznímu narušení.

O politikách Clarysec - Politika ochrany koncových bodů a malwaru – SME

Obecné bezpečnostní politiky jsou často vytvářeny pro velké korporace, což malým firmám ztěžuje uplatnění složitých pravidel a nejasně definovaných rolí. Tato politika je jiná. Naše politiky pro SME jsou navrženy od základu pro praktickou implementaci v organizacích bez specializovaných bezpečnostních týmů. Přiřazujeme odpovědnosti rolím, které skutečně máte, jako je generální ředitel a váš poskytovatel IT služeb, nikoli armádě specialistů, které nemáte. Každý požadavek je rozdělen do jedinečně číslované klauzule (např. 5.2.1, 5.2.2). To mění politiku v jasný kontrolní seznam krok za krokem, díky čemuž je snadné ji implementovat, auditovat a přizpůsobit bez přepisování celých částí.

Automatizovaná detekce a reakce na malware

Využívá skenování v reálném čase, automatizované karantény a hlášení incidentů pro zamezení šíření hrozeb a rychlou obnovu zařízení.

Integrované školení a povědomí zaměstnanců

Vyžaduje průběžné školení bezpečnostního povědomí uživatelů, simulované phishingové kampaně a hlášení incidentů pro snížení rizika malwaru způsobeného chybami uživatelů.

Nejčastější dotazy

Vytvořeno pro lídry, lídry

Tato politika byla vypracována bezpečnostním lídrem s více než 25 lety zkušeností s implementací a auditem rámců ISMS v globálních organizacích. Není navržena pouze jako dokument, ale jako obhajitelný rámec, který obstojí při auditu.

Vypracováno odborníkem s následujícími kvalifikacemi:

Pokrytí a témata

🏢 Cílová oddělení

🏷️ Tematické pokrytí

Tato politika je 1 z 37 v kompletním balíčku pro MSP

Ušetřete 78%Získejte všech 37 politik pro MSP za €399, místo €1 813 při individuálním nákupu.

Zobrazit kompletní balíček MSP →