Prezentare generală

Această politică stabilește cerințe clare, prietenoase pentru IMM-uri, pentru protejarea tuturor dispozitivelor de tip punct terminal, inclusiv BYOD și dispozitive mobile, împotriva malware-ului, sprijinind conformitatea cu ISO 27001:2022, GDPR și standarde conexe. Atribuie responsabilități directorului general și furnizorilor IT, detaliază controale pentru prevenire, detectare, răspuns, documentație și conștientizare și este adaptată organizațiilor fără echipe dedicate de securitate cibernetică.

Securitatea punctelor terminale cuprinzătoare

Protejează toate dispozitivele organizaționale și personale împotriva malware-ului, inclusiv laptopuri, dispozitive mobile și medii portabile.

Roluri clare pentru IMM-uri

Responsabilități simplificate pentru directorul general și furnizorii IT asigură respectarea politicilor în contexte de afaceri mici.

Aliniere la reglementări

Sprijină conformitatea cu ISO/IEC 27001:2022, GDPR, NIS2 și DORA prin controale anti-malware robuste.

Acoperire BYOD și telemuncă

Se aplică atât dispozitivelor deținute de companie, cât și celor deținute personal, sprijinind forțe de muncă hibride și la distanță.

Citește prezentarea completă

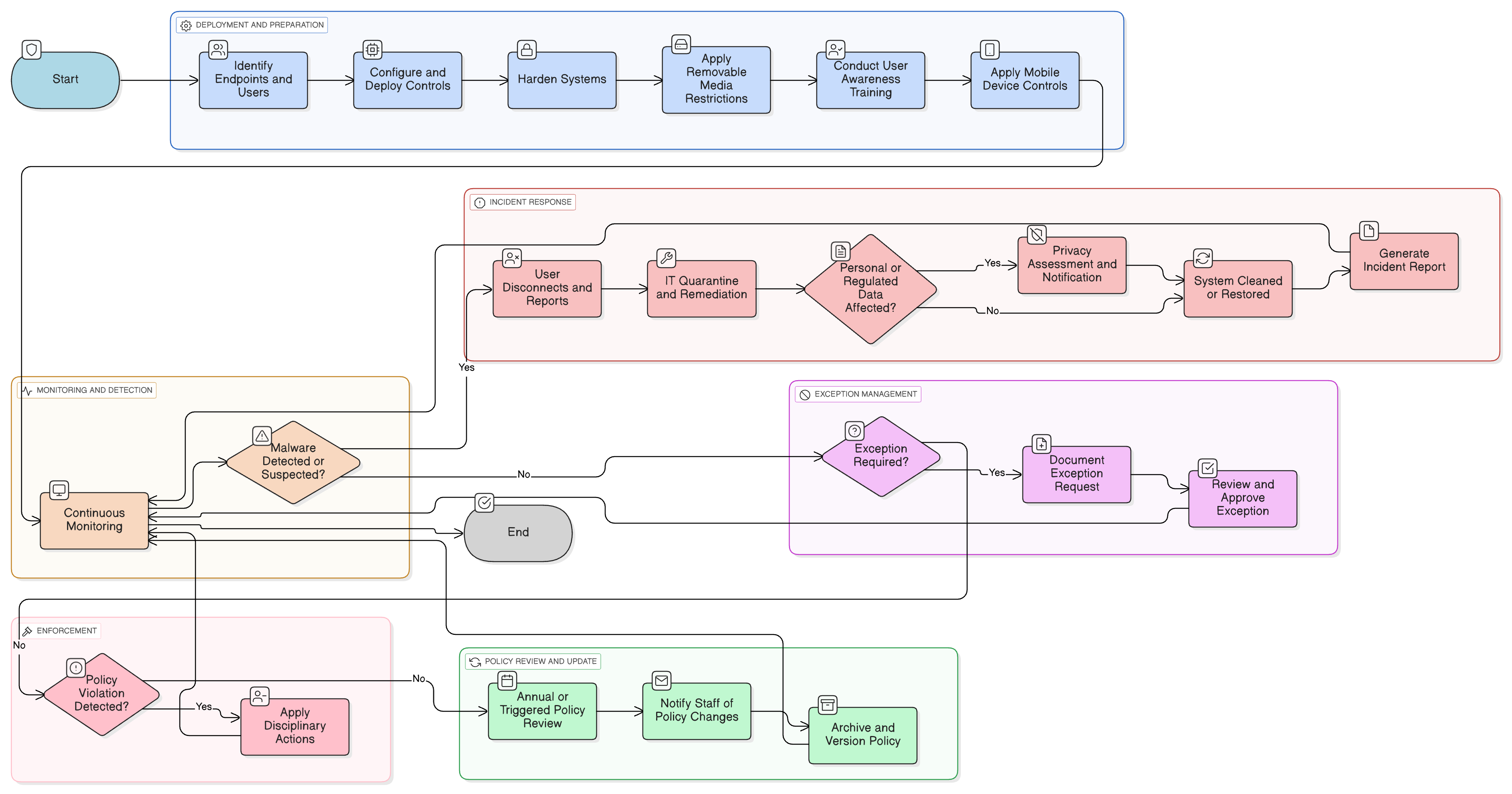

Diagramă politică

Faceți clic pe diagramă pentru a vizualiza dimensiunea completă

Conținut

Domeniu de aplicare și reguli de angajare

Controale BYOD și pentru dispozitive mobile

Răspuns la incidente și raportarea incidentelor

Cerințe de audit și jurnalizare de audit

Instruire de conștientizare privind malware

Criptarea dispozitivelor și hardeningul dispozitivelor

Conformitate cu cadrul

🛡️ Standarde și cadre suportate

Acest produs este aliniat cu următoarele cadre de conformitate, cu mapări detaliate ale clauzelor și controalelor.

Politici conexe

Politica de telemuncă-IMM

Asigură că cerințele de protecție a punctelor terminale sunt aplicate pe dispozitivele utilizate în afara sediului sau în contexte hibride.

Politica de management al activelor-IMM

Sprijină urmărirea și controlul asupra tuturor punctelor terminale, asigurând că sunt utilizate numai dispozitive autorizate și protejate.

Politica de protecție a datelor și confidențialitate-IMM

Consolidează prevenirea malware-ului ca un control de confidențialitate de bază pentru a proteja datele cu caracter personal și datele sensibile împotriva compromiterii.

Politica de jurnalizare și monitorizare-IMM

Stabilește cerințele pentru jurnalizarea de audit a evenimentelor malware și menținerea vizibilității alertelor pentru răspuns timpuriu.

Politica de răspuns la incidente-IMM

Definește escaladarea, conținerea și pașii de notificare externă dacă malware-ul duce la compromiterea datelor sau la întrerupere operațională.

Despre politicile Clarysec - Politica de protecție a punctelor terminale și anti-malware - IMM

Politicile de securitate generice sunt adesea construite pentru corporații mari, lăsând afacerile mici să se lupte cu reguli complexe și roluri nedefinite. Această politică este diferită. Politicile noastre pentru IMM-uri sunt concepute de la zero pentru implementare practică în organizații fără echipe dedicate de securitate. Atribuim responsabilități rolurilor pe care le aveți în mod real, precum directorul general și furnizorul dvs. IT, nu unei armate de specialiști pe care nu o aveți. Fiecare cerință este descompusă într-o clauză numerotată unic (de ex., 5.2.1, 5.2.2). Acest lucru transformă politica într-o listă de verificare clară, pas cu pas, făcând-o ușor de implementat, auditat și personalizat fără a rescrie secțiuni întregi.

Detectare și răspuns anti-malware automatizate

Utilizează scanări în timp real, carantinări automatizate și raportarea incidentelor pentru a conține amenințările și a restaura rapid dispozitivele.

Instruire și conștientizare integrate pentru personal

Impune conștientizare continuă a utilizatorilor, simulări de phishing și raportare pentru a reduce riscul de malware din greșeli ale utilizatorilor.

Întrebări frecvente

Conceput pentru lideri, de către lideri

Această politică a fost elaborată de un lider în securitate cu peste 25 de ani de experiență în implementarea și auditarea cadrelor ISMS pentru organizații globale. Este concepută nu doar ca un document, ci ca un cadru defensibil, care rezistă analizei unui auditor.

Elaborat de un expert care deține:

Acoperire și subiecte

🏢 Departamente țintă

🏷️ Acoperire tematică

Această politică este 1 din 37 în Pachetul complet IMM

Economisiți 78%Obțineți toate cele 37 de politici IMM pentru €399, în loc de €1.813 individual.

Vezi Pachetul complet IMM →