Apžvalga

Ši politika nustato aiškius, SVV pritaikytus reikalavimus, skirtus apsaugoti visus galinių įrenginių įrenginius, įskaitant nuosavų įrenginių naudojimą (BYOD) ir mobiliuosius, nuo kenkėjiškos programinės įrangos, ir padeda užtikrinti atitiktį ISO 27001:2022, GDPR ir susijusiems standartams. Joje priskiriamos atsakomybės vyriausiajam vykdomajam pareigūnui ir IT paslaugų teikėjams, aprašomos prevencijos, aptikimo, reagavimo, dokumentacijos ir informuotumo kontrolės priemonės, o turinys pritaikytas organizacijoms be dedikuotų kibernetinio saugumo komandų.

Išsami galinių įrenginių sauga

Apsaugo visus organizacijos ir asmeninius įrenginius nuo kenkėjiškos programinės įrangos, įskaitant nešiojamuosius kompiuterius, mobiliuosius įrenginius ir nešiojamąsias laikmenas.

Aiškūs vaidmenys SVV

Supaprastintos atsakomybės vyriausiajam vykdomajam pareigūnui ir IT paslaugų teikėjams užtikrina politikos laikymąsi mažos įmonės aplinkoje.

Suderinamumas su reglamentavimu

Palaiko ISO/IEC 27001:2022, GDPR, NIS2 ir DORA atitiktį reglamentavimo reikalavimams, taikant patikimas apsaugos nuo kenkėjiškos programinės įrangos priemones.

Nuosavų įrenginių naudojimo (BYOD) ir nuotolinio darbo aprėptis

Taikoma tiek įmonei priklausantiems, tiek asmeniniams įrenginiams, palaikant hibridinę ir nuotolinę prieigą darbo jėgai.

Skaityti visą apžvalgą

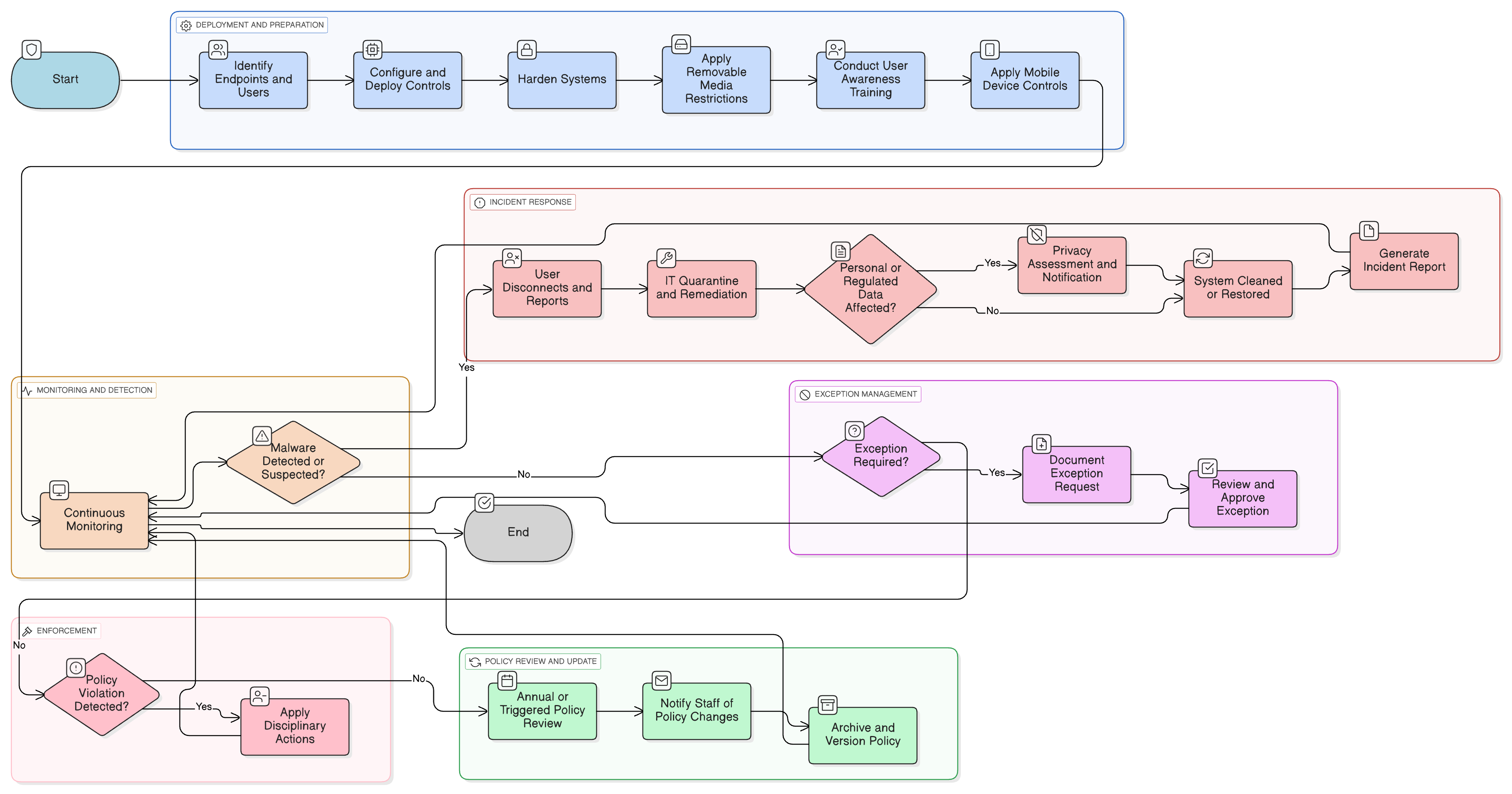

Politikos diagrama

Spustelėkite diagramą, kad peržiūrėtumėte visu dydžiu

Turinys

Taikymo sritis ir įgyvendinimo taisyklės

nuosavų įrenginių naudojimas (BYOD) ir mobiliųjų įrenginių kontrolės priemonės

reagavimas į incidentus ir pranešimas apie incidentus

Auditas ir registravimas audito žurnale reikalavimai

Apsaugos nuo kenkėjiškos programinės įrangos sąmoningumo mokymai

Įrenginių šifravimas ir įrenginių saugumo stiprinimas

Sistemos atitiktis

🛡️ Palaikomi standartai ir sistemos

Šis produktas yra suderintas su šiomis atitikties sistemomis su išsamiu sąlygų ir kontrolės susiejimu.

Susijusios politikos

Nuotolinio darbo politika – SVV

Užtikrina, kad galinių įrenginių apsaugos reikalavimai būtų vykdomi įrenginiuose, naudojamuose ne vietoje arba hibridinėje aplinkoje.

Turto valdymo politika – SVV

Palaiko visų galinių įrenginių sekimą ir kontrolę, užtikrinant, kad būtų naudojami tik autorizuoti ir apsaugoti įrenginiai.

Duomenų apsaugos ir privatumo politika – SVV

Sustiprina kenkėjiškos programinės įrangos prevenciją kaip pagrindinę duomenų apsaugos kontrolės priemonę, skirtą apsaugoti asmens ir jautrius duomenis nuo kompromitavimo.

Žurnalinimo ir stebėsenos politika – SVV

Nustato reikalavimus kenkėjiškos programinės įrangos įvykių žurnalinimui ir įspėjimų matomumo palaikymui ankstyvam reagavimui.

Reagavimo į incidentus politika – SVV

Apibrėžia eskalavimą, lokalizavimą ir išorinio informavimo veiksmus, jei kenkėjiška programinė įranga lemia duomenų kompromitavimą ar veiklos sutrikdymą.

Apie Clarysec politikas - Galinių įrenginių apsauga ir apsaugos nuo kenkėjiškos programinės įrangos priemonių politika – SVV

Bendrosios saugumo politikos dažnai kuriamos didelėms korporacijoms, todėl mažoms įmonėms sunku taikyti sudėtingas taisykles ir neapibrėžtus vaidmenis. Ši politika yra kitokia. Mūsų SVV politikos nuo pat pradžių kuriamos praktiniam įgyvendinimui organizacijose be dedikuotų saugumo komandų. Mes priskiriame atsakomybes tiems vaidmenims, kuriuos jūs iš tikrųjų turite, pavyzdžiui, vyriausiajam vykdomajam pareigūnui ir jūsų IT paslaugų teikėjui, o ne specialistų komandai, kurios neturite. Kiekvienas reikalavimas suskaidytas į unikaliai sunumeruotą punktą (pvz., 5.2.1, 5.2.2). Tai paverčia politiką aiškiu, nuosekliu kontroliniu sąrašu, todėl ją lengva įgyvendinti, audituoti ir pritaikyti neperrašant ištisų skyrių.

Automatizuotas kenkėjiškos programinės įrangos aptikimas ir reagavimas

Naudoja realaus laiko skenavimus, automatizuotą karantinavimą ir pranešimą apie incidentus, kad lokalizuotų grėsmes ir greitai atkurtų įrenginius.

Integruoti personalo mokymai ir informuotumas

Numato nuolatinį naudotojų informuotumą, simuliuotas fišingo kampanijas ir pranešimų teikimą, siekiant sumažinti kenkėjiškos programinės įrangos riziką dėl naudotojų klaidų.

Dažniausiai užduodami klausimai

Sukurta lyderiams, lyderių

Šią politiką parengė saugumo lyderis, turintis daugiau nei 25 metų patirtį diegiant ir audituojant ISMS sistemas tarptautinėse organizacijose. Ji sukurta ne tik kaip dokumentas, bet kaip pagrįsta sistema, atlaikanti auditoriaus vertinimą.

Parengė ekspertas, turintis šias kvalifikacijas:

Aprėptis ir temos

🏢 Tiksliniai skyriai

🏷️ Teminė aprėptis

Ši politika yra 1 iš 37 pilname MVĮ pakete

Sutaupykite 78%Gaukite visas 37 MVĮ politikas už €399, vietoje €1 813 perkant po vieną.

Peržiūrėti pilną MVĮ paketą →