Översikt

Denna policy fastställer tydliga, SME-anpassade krav för att skydda alla slutpunktsenheter, inklusive Bring Your Own Device (BYOD) och mobila enheter, mot skadlig kod och stödjer regelefterlevnad med ISO 27001:2022, dataskydd och relaterade standarder. Den tilldelar ansvar till verkställande direktör och IT-leverantörer, beskriver kontroller för förebyggande, detektering, incidentrespons, dokumentation och medvetenhet och är anpassad för organisationer utan dedikerade cybersäkerhetsteam.

Omfattande slutpunktssäkerhet

Skyddar alla organisatoriska och personliga enheter mot skadlig kod, inklusive bärbara datorer, mobiler och portabla medier.

Tydliga roller för SME

Förenklade ansvarsområden för verkställande direktör och IT-leverantörer säkerställer policyefterlevnad i småföretagsmiljöer.

Regulatorisk anpassning

Stödjer regelefterlevnad för ISO/IEC 27001:2022, dataskydd, NIS2 och DORA genom robusta kontroller för skydd mot skadlig kod.

BYOD och distansarbete

Gäller både företagets och personligt ägda enheter och stödjer hybridmiljöer och distansarbetsstyrkor.

Läs fullständig översikt

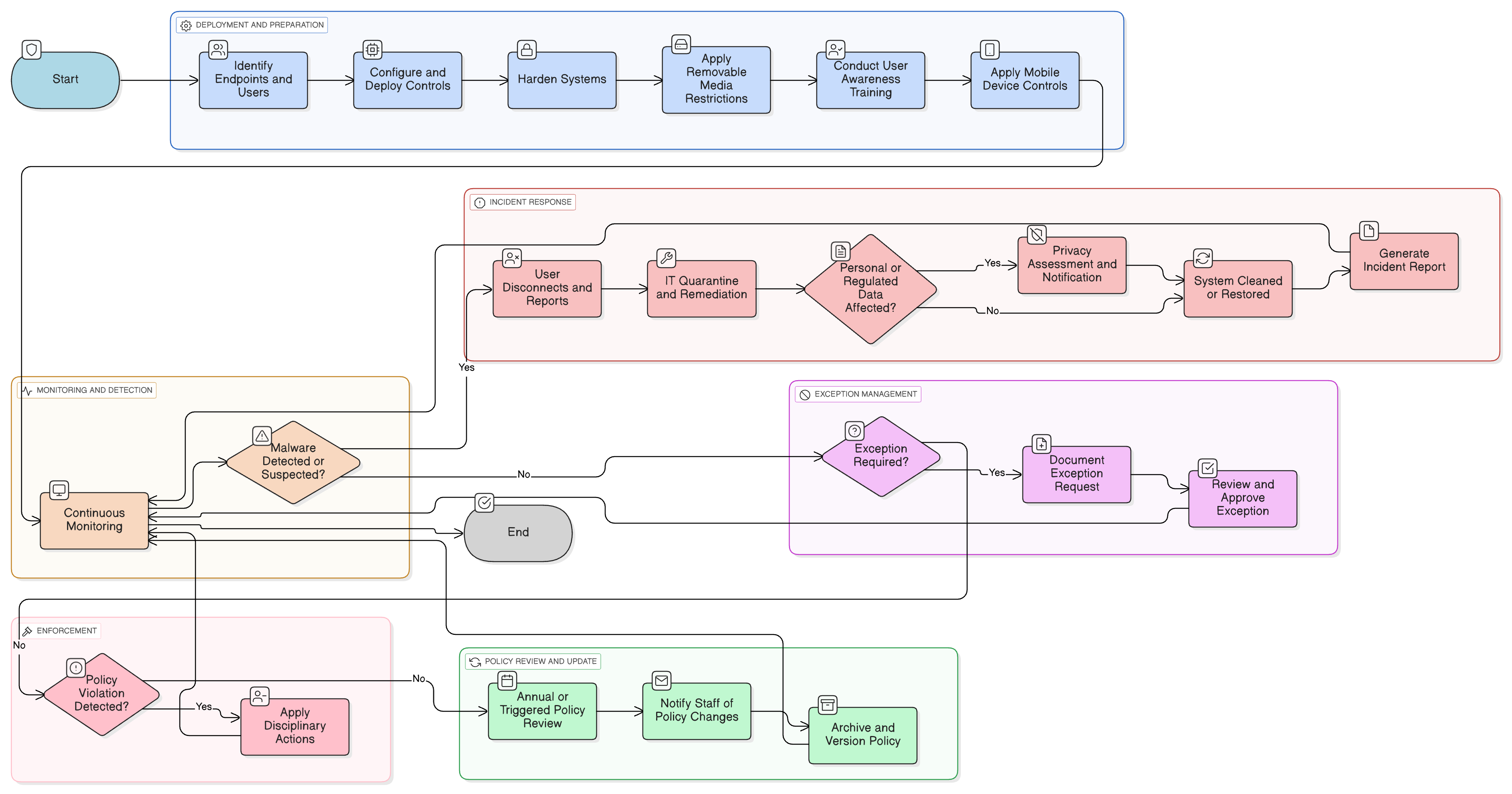

Policydiagram

Klicka på diagrammet för att visa i full storlek

Innehåll

Omfattning och regler för engagemang

BYOD och kontroller för mobila enheter

Incidentrespons och incidentrapportering

Krav för revision och revisionsloggning

Utbildning i medvetenhet om skadlig kod

Enhetskryptering och enhetshärdning

Ramverksefterlevnad

🛡️ Stödda standarder & ramverk

Den här produkten är anpassad till följande efterlevnadsramverk, med detaljerade klausul- och kontrollmappningar.

Relaterade policyer

Policy för distansarbete – SME

Säkerställer att krav på slutpunktsskydd genomdrivs på enheter som används utanför kontoret eller i hybridmiljöer.

Tillgångshanteringspolicy – SME

Stödjer spårning och kontroll av alla slutpunkter och säkerställer att endast behöriga och skyddade enheter används.

Dataskydds- och integritetspolicy – SME

Förstärker förebyggande av skadlig kod som en central dataskyddskontroll för att skydda personuppgifter och känsliga data från kompromettering.

Loggnings- och övervakningspolicy – SME

Fastställer kraven för revisionsloggning av händelser kopplade till skadlig kod och bibehållen larmvisibilitet för tidig respons.

Policy för incidenthantering – SME

Definierar eskalering, begränsning och extern underrättelse om skadlig kod leder till datakompromettering eller operativ störning.

Om Clarysecs policyer - Slutpunktsskydd och policy för skydd mot skadlig kod – SME

Generiska säkerhetspolicyer är ofta byggda för stora företag, vilket gör att små företag får svårt att tillämpa komplexa regler och otydliga roller. Denna policy är annorlunda. Våra SME-policyer är utformade från grunden för praktiskt införande i organisationer utan dedikerade säkerhetsteam. Vi tilldelar ansvar till de roller ni faktiskt har, som verkställande direktör och er IT-leverantör, inte en armé av specialister som ni inte har. Varje krav är uppdelat i en unikt numrerad klausul (t.ex. 5.2.1, 5.2.2). Det gör policyn till en tydlig steg-för-steg-checklista som är enkel att införa, revidera och anpassa utan att skriva om hela avsnitt.

Automatiserad detektering och respons för skadlig kod

Använder realtidsskanningar, automatiserade karantäner och incidentrapportering för att begränsa hot och snabbt återställa enheter.

Inbyggd personalutbildning och medvetenhet

Kräver löpande användarmedvetenhet, simulerade phishingkampanjer och rapportering för att minska risken för skadlig kod från användarmisstag.

Vanliga frågor

Byggd för ledare, av ledare

Denna policy har utarbetats av en säkerhetsledare med över 25 års erfarenhet av att implementera och revidera ISMS-ramverk för globala företag. Den är utformad inte bara som ett dokument, utan som ett robust ramverk som håller för granskning av revisorer.

Författad av en expert med följande meriter:

Täckning & Ämnen

🏢 Målavdelningar

🏷️ Ämnestäckning

Denna policy är 1 av 37 i det fullständiga SMF-paketet

Spara 78%Få alla 37 SMF-policyer för €399, istället för €1 813 om du köper separat.

Visa fullständigt SMF-paket →