Przegląd

Ta Polityka rejestrowania i monitorowania dla MŚP określa obowiązkowe wymagania dotyczące zbierania, przeglądu, retencji i ochrony logów we wszystkich systemach informatycznych i dla wszystkich użytkowników. Zapewnia zgodność z ISO/IEC 27001:2022, GDPR i innymi normami, z uproszczonymi rolami odpowiednimi dla organizacji bez dedykowanych zespołów IT.

Kompleksowe zarządzanie logami

Określa, jakie zdarzenia muszą być rejestrowane, okresy retencji oraz bezpieczne przechowywanie w celu ochrony przed manipulacją i utratą.

Wbudowana zgodność regulacyjna

Jest zgodna z ISO/IEC 27001:2022, GDPR, NIS2 i DORA w zakresie gotowości do audytu oraz wymogów reagowania na naruszenia.

Dostosowana do MŚP

Dostosowana do organizacji bez dedykowanych zespołów IT, z jasnymi rolami dla dyrektora generalnego, wsparcia IT i koordynatora ds. prywatności.

Czytaj pełny przegląd

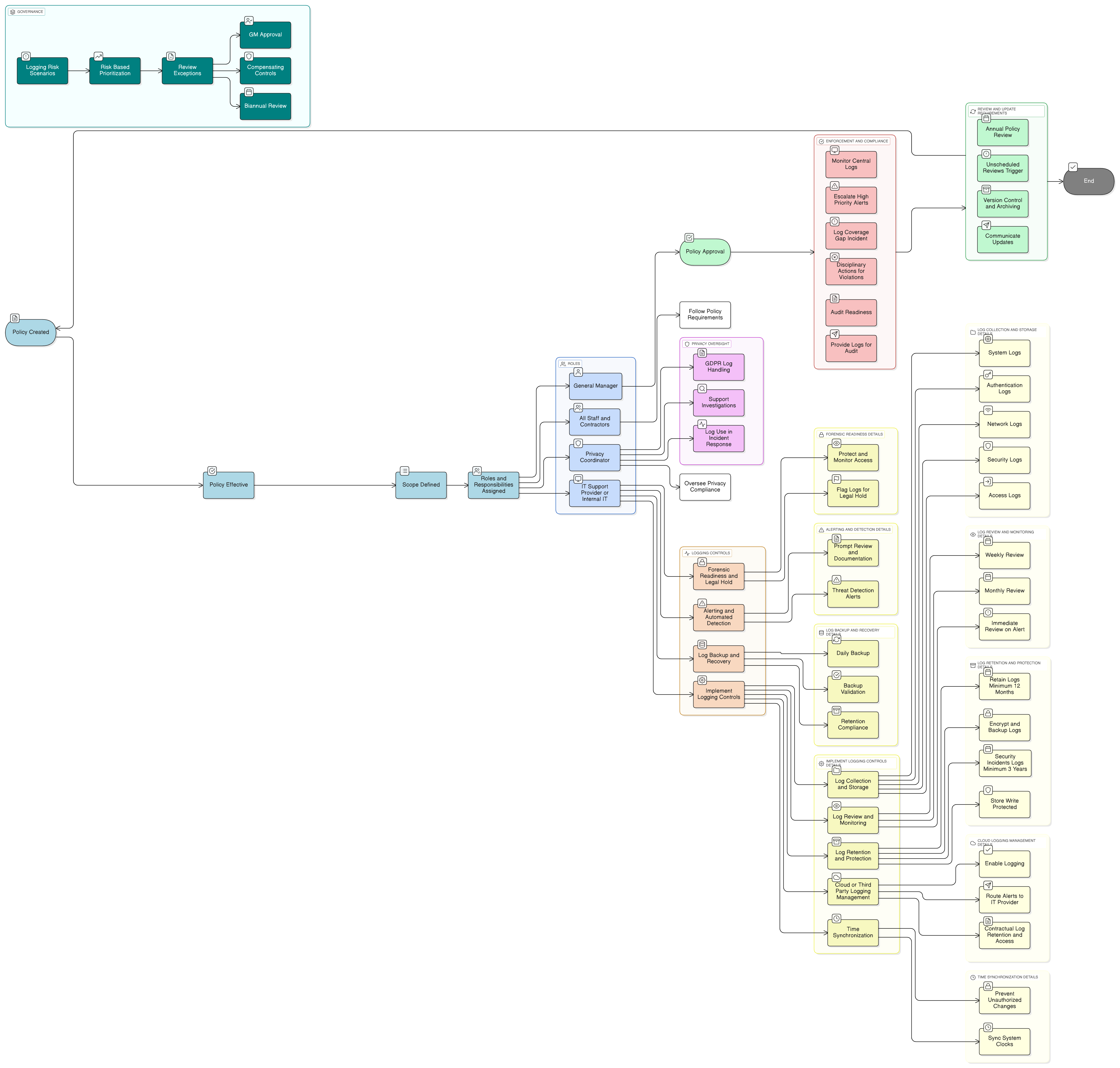

Diagram polityki

Kliknij diagram, aby wyświetlić w pełnym rozmiarze

Zawartość

Zakres i zasady współpracy

Wymagane kategorie logów

Retencja, dostęp i kontrole ochrony

Rejestrowanie audytowe w chmurze i u stron trzecich

Wymagania dotyczące synchronizacji czasu

Postępowanie z ryzykiem i gotowość do audytu

Zgodność z frameworkiem

🛡️ Obsługiwane standardy i frameworki

Ten produkt jest zgodny z następującymi frameworkami zgodności, ze szczegółowym mapowaniem klauzul i kontroli.

| Framework | Objęte klauzule / Kontrole |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 5(1)(f)Article 32Article 33

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Powiązane polityki

Polityka ochrony danych i prywatności - MŚP

Zapewnia, że dane logów zawierające informacje osobowe są zarządzane z zachowaniem integralności, retencji oraz zabezpieczeń dostępu zgodnie z wymaganiami GDPR.

Polityka bezpieczeństwa sieci - MŚP

Zapewnia podstawę do pozyskiwania logów związanych z zaporami sieciowymi, dostępem bezprzewodowym, wirtualną siecią prywatną (VPN) oraz monitorowaniem segmentacji.

Polityka bezpiecznego rozwoju oprogramowania - MŚP

Zapewnia, że logi aplikacyjne (np. dla prób logowania, błędów i wyjątków) są uwzględnione w projektowaniu oprogramowania i operacjach.

Polityka reagowania na incydenty - MŚP

Opiera się na dokładnych i kompletnych danych logów, aby wykrywać, analizować i reagować na zdarzenia bezpieczeństwa informacji.

Polityka synchronizacji czasu - MŚP

Zapewnia spójne i możliwe do prześledzenia znaczniki czasu we wszystkich systemach, umożliwiając korelację logów podczas dochodzeń.

O politykach Clarysec - Polityka rejestrowania i monitorowania - MŚP

Ogólne polityki bezpieczeństwa są często tworzone dla dużych korporacji, przez co małe firmy mają trudności z zastosowaniem złożonych zasad i niejasno zdefiniowanych ról. Ta polityka jest inna. Nasze polityki dla MŚP są projektowane od podstaw z myślą o praktycznym wdrożeniu w organizacjach bez dedykowanych zespołów ds. bezpieczeństwa. Przypisujemy odpowiedzialności do ról, które faktycznie posiadasz, takich jak dyrektor generalny i Twój dostawca wsparcia IT, a nie do armii specjalistów, których nie masz. Każde wymaganie jest rozbite na unikalnie ponumerowaną klauzulę (np. 5.2.1, 5.2.2). Dzięki temu polityka staje się jasną, krok po kroku listą kontrolną, co ułatwia wdrożenie, audyt i dostosowanie bez przepisywania całych sekcji.

Szybkie dochodzenie incydentów

Umożliwia szybki przegląd dzienników oraz gotowość kryminalistyczną, przyspieszając analizę naruszeń i raportowanie regulacyjne dla małych zespołów.

Wsparcie rejestrowania audytowego w chmurze i zdalnie

Rozszerza środki kontroli rejestrowania audytowego na platformy chmurowe, SaaS, wykorzystywanie prywatnych urządzeń (BYOD) oraz użytkowników zdalnych, zapewniając brak luk w monitorowaniu krytycznych zdarzeń.

Rozliczalność oparta na rolach

Przypisuje obowiązki przeglądu logów, alertowania i eskalacji do rzeczywistych ról MŚP dla jasnej odpowiedzialności i możliwych do prześledzenia działań.

Często zadawane pytania

Stworzone dla liderów, przez liderów

Niniejsza polityka została opracowana przez lidera ds. bezpieczeństwa z ponad 25-letnim doświadczeniem w zakresie wdrażania i audytowania systemów ISMS w globalnych organizacjach. Została zaprojektowana nie tylko jako dokument, lecz jako obronne ramy, które wytrzymują kontrolę audytora.

Opracowane przez eksperta posiadającego:

Zasięg i tematy

🏢 Docelowe działy

🏷️ Zakres tematyczny

Ta polityka to 1 z 37 w pełnym pakiecie MŚP

Oszczędź 78%Zdobądź wszystkie 37 polityk MŚP za €399, zamiast €1.813 przy zakupie pojedynczym.

Zobacz pełny pakiet MŚP →