Prehľad

Táto politika stanovuje jasné požiadavky vhodné pre SME na ochranu všetkých koncových zariadení vrátane BYOD a mobilných zariadení pred škodlivým kódom a podporuje súlad s ISO 27001:2022, GDPR a súvisiacimi normami. Priraďuje zodpovednosti výkonnému riaditeľovi a poskytovateľom IT, opisuje opatrenia pre prevenciu, detekciu, reakciu, dokumentáciu a povedomie a je prispôsobená organizáciám bez vyhradených tímov kybernetickej bezpečnosti.

Komplexné zabezpečenie koncových bodov

Chráni všetky zariadenia organizácie aj osobné zariadenia pred škodlivým kódom vrátane notebookov, mobilných zariadení a prenosných médií.

Jasné roly pre SME

Zjednodušené zodpovednosti pre výkonného riaditeľa a poskytovateľov IT zabezpečujú dodržiavanie politiky v prostredí malých podnikov.

Zosúladenie s predpismi

Podporuje súlad s ISO/IEC 27001:2022, GDPR, NIS2 a DORA prostredníctvom robustných opatrení ochrany pred škodlivým kódom.

Pokrytie BYOD a práce na diaľku

Vzťahuje sa na zariadenia vo vlastníctve spoločnosti aj na osobné zariadenia, podporuje hybridný režim a pracovnú silu na diaľku.

Čítať celý prehľad

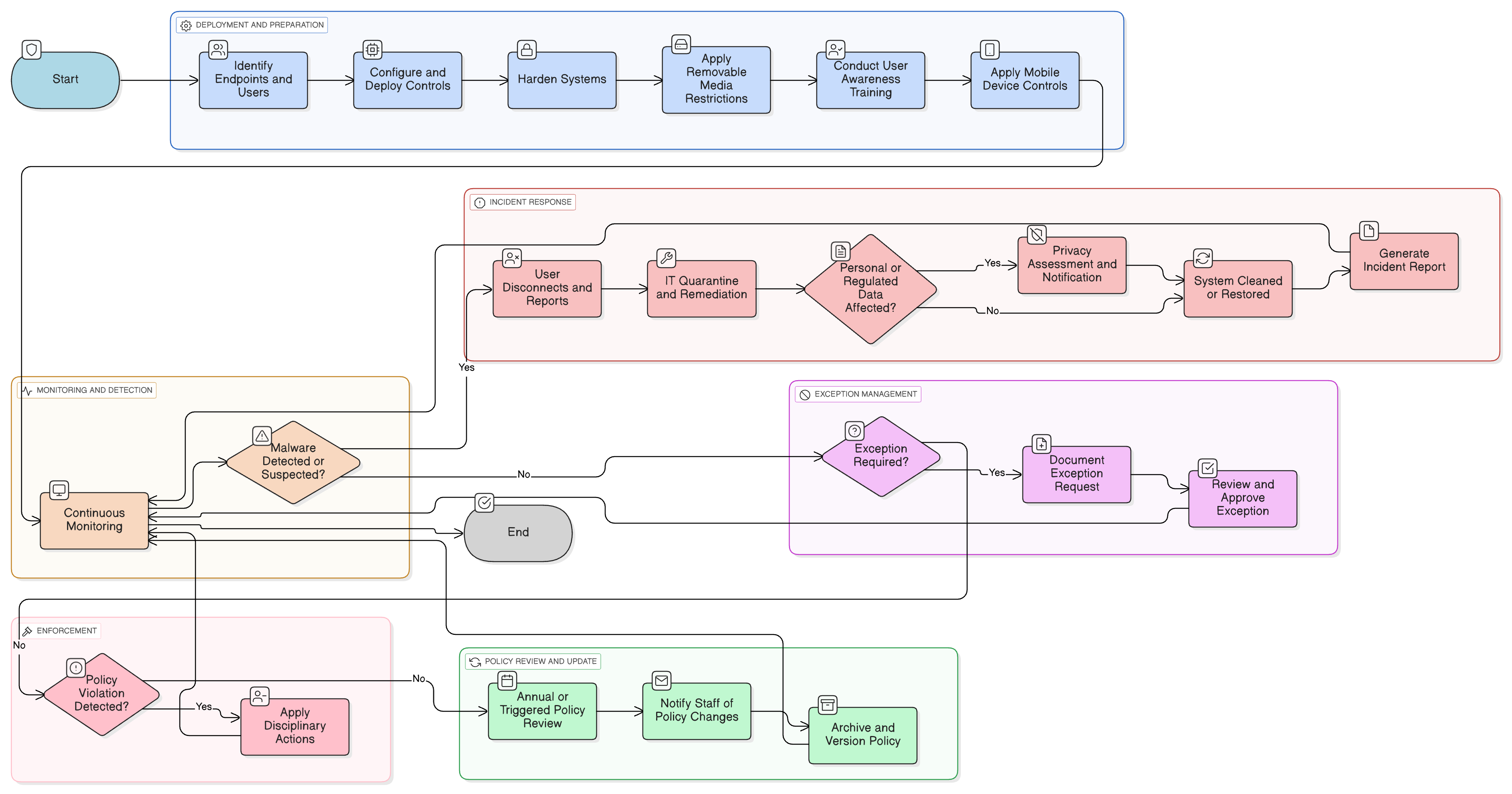

Diagram politiky

Kliknite na diagram pre zobrazenie v plnej veľkosti

Obsah

Rozsah a pravidlá zapojenia

Opatrenia BYOD a mobilných zariadení

Reakcia na incidenty a nahlasovanie

Požiadavky na audit a auditné logovanie

Školenie povedomia o škodlivom kóde

Šifrovanie zariadení a hardening zariadení

Súlad s rámcom

🛡️ Podporované štandardy a rámce

Tento produkt je v súlade s nasledujúcimi rámcami dodržiavania predpisov s podrobnými mapovaniami doložiek a kontrol.

Súvisiace zásady

Politika práce na diaľku – SME

Zabezpečuje, aby sa požiadavky na ochranu koncových bodov vynucovali na zariadeniach používaných mimo pracoviska alebo v hybridnom režime.

Politika správy aktív – SME

Podporuje sledovanie a kontrolu nad všetkými koncovými bodmi a zabezpečuje, aby sa používali iba autorizované a chránené zariadenia.

Politika ochrany údajov a súkromia – SME

Posilňuje prevenciu škodlivého kódu ako kľúčové opatrenie ochrany údajov na ochranu osobných a citlivých údajov pred kompromitáciou.

Politika zaznamenávania a monitorovania – SME

Stanovuje požiadavky na auditné logovanie udalostí škodlivého kódu a udržiavanie viditeľnosti upozornení pre včasnú reakciu.

Politika reakcie na incidenty – SME

Definuje eskaláciu, zamedzenie šírenia a kroky externého oznamovania, ak škodlivý kód vedie ku kompromitácii údajov alebo prevádzkovému narušeniu.

O politikách Clarysec - Ochrana koncových bodov a politika ochrany pred škodlivým kódom – SME

Všeobecné bezpečnostné politiky sú často vytvorené pre veľké korporácie, čo malým podnikom sťažuje uplatnenie zložitých pravidiel a nejasne definovaných rolí. Táto politika je iná. Naše politiky pre SME sú navrhnuté od základu pre praktickú implementáciu v organizáciách bez vyhradených bezpečnostných tímov. Priraďujeme zodpovednosti rolám, ktoré skutočne máte, ako je výkonný riaditeľ a váš poskytovateľ IT, nie armáde špecialistov, ktorých nemáte. Každá požiadavka je rozdelená do jedinečne číslovanej doložky (napr. 5.2.1, 5.2.2). To mení politiku na jasný kontrolný zoznam krok za krokom, vďaka čomu sa dá jednoducho implementovať, auditovať a prispôsobiť bez prepisovania celých častí.

Automatizovaná detekcia a reakcia na škodlivý kód

Používa skenovanie v reálnom čase, automatizované karantény a nahlasovanie incidentov na zamedzenie šírenia hrozieb a rýchlu obnovu zariadení.

Vstavané školenia a povedomie zamestnancov

Vyžaduje priebežné povedomie používateľov, phishingové simulácie a nahlasovanie na zníženie rizika škodlivého kódu z chýb používateľov.

Často kladené otázky

Vytvorené pre lídrov, lídrami

Táto politika bola vypracovaná bezpečnostným lídrom s viac ako 25-ročnými skúsenosťami s implementáciou a auditovaním rámcov ISMS pre globálne podniky. Nie je navrhnutá len ako dokument, ale ako obhájiteľný rámec, ktorý obstojí pri audítorskom preskúmaní.

Vypracované odborníkom s nasledovnými kvalifikáciami:

Pokrytie a témy

🏢 Cieľové oddelenia

🏷️ Tematické pokrytie

Táto politika je 1 z 37 v kompletnom balíku pre MSP

Ušetrite 78%Získajte všetkých 37 politík MSP za €399, namiesto €1 813 pri individuálnom nákupe.

Zobraziť kompletný balík MSP →