Áttekintés

Ez a szabályzat egyértelmű, KKV-barát követelményeket határoz meg valamennyi végponteszköz – beleértve a BYOD- és mobileszközöket – kártékony kód elleni védelmére, támogatva az ISO 27001:2022, GDPR és kapcsolódó szabványok szerinti megfelelést. Felelősségeket rendel az ügyvezetőhöz és az IT-szolgáltatókhoz, részletezi a megelőzés, észlelés, incidensreagálás, dokumentáció és tudatosság kontrolljait, és olyan szervezetekre van szabva, amelyek nem rendelkeznek dedikált kiberbiztonsági csapatokkal.

Átfogó végpontbiztonság

Védi az összes szervezeti és személyes eszközt a kártevőktől, beleértve a laptopokat, mobilokat és hordozható adathordozókat.

Egyértelmű szerepkörök KKV-k számára

Az egyszerűsített felelősségek az ügyvezetők és az IT-szolgáltatók számára biztosítják a szabályzatok betartását kisvállalati környezetben.

Szabályozási összehangolás

Támogatja az ISO/IEC 27001:2022, GDPR, NIS2 és DORA megfelelést robusztus kártékony kód elleni védelem kontrollokkal.

BYOD és távmunka lefedettség

Vonatkozik a vállalati tulajdonú és a személyes tulajdonú eszközökre is, támogatva a hibrid és távoli munkaerőt.

Teljes áttekintés olvasása

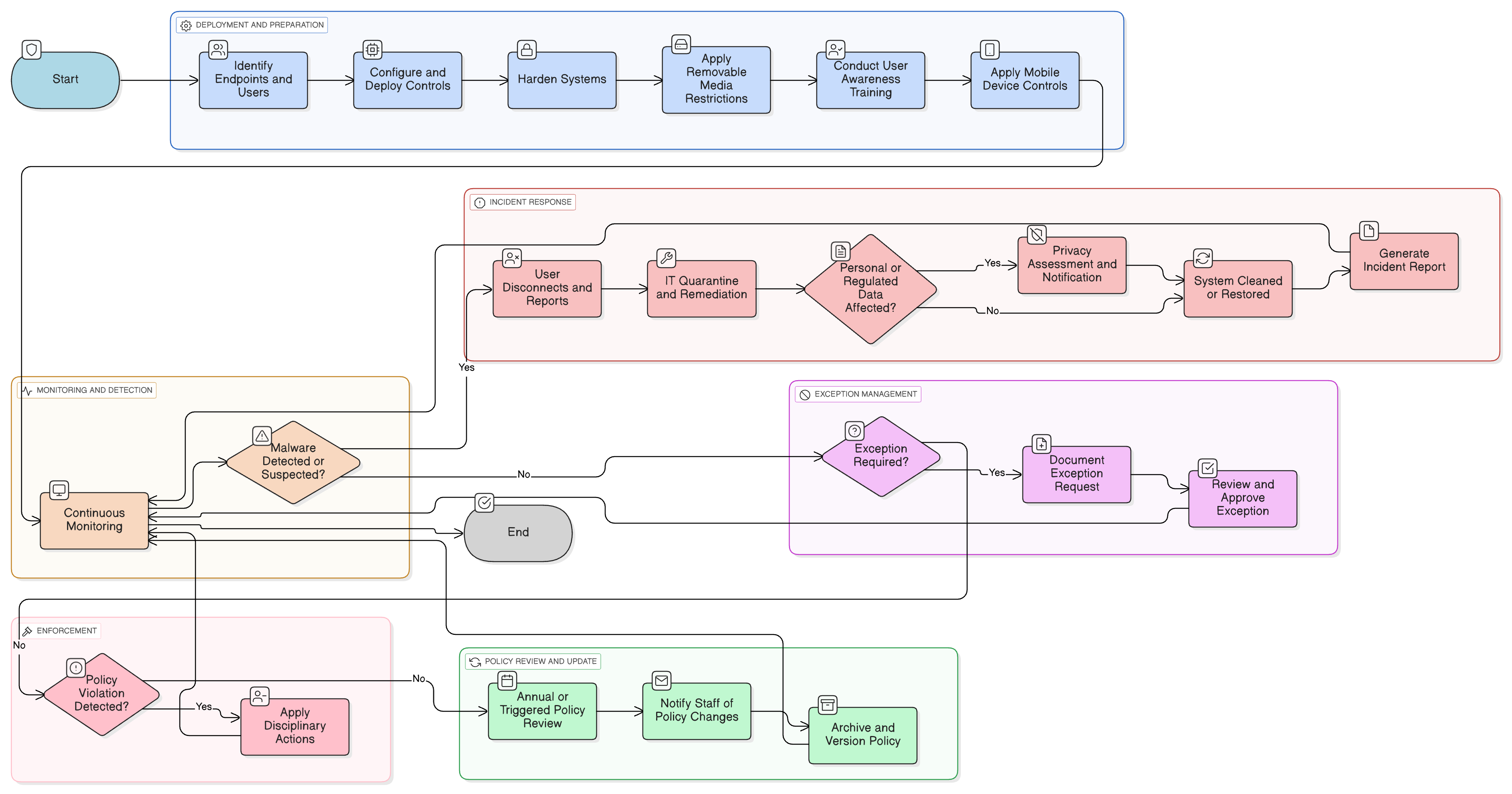

Irányelv-diagram

Kattintson a diagramra a teljes méret megtekintéséhez

Tartalom

Hatókör és alkalmazási szabályok

BYOD és mobileszköz-kontrollok

Incidensreagálás és incidensbejelentés

Auditnaplózás és auditnapló-megőrzés követelményei

Kártékony kód tudatossági képzés

Lemeztitkosítás és eszközök biztonsági megerősítése

Keretrendszer-megfelelőség

🛡️ Támogatott szabványok és keretrendszerek

Ez a termék a következő megfelelőségi keretrendszerekhez igazodik, részletes záradék- és vezérlőleképezésekkel.

Kapcsolódó irányelvek

Távmunkaszabályzat – KKV

Biztosítja, hogy a végpontvédelem követelményei érvényesüljenek a telephelyen kívül vagy hibrid környezetben használt eszközökön.

Eszközkezelési szabályzat – KKV

Támogatja az összes végpont nyomon követését és kontrollját, biztosítva, hogy csak engedélyezett és védett eszközök legyenek használatban.

Adatvédelem és adatvédelmi szabályzat – KKV

Megerősíti a kártékony kód elleni megelőzést mint alapvető adatvédelmi kontrollt a személyes és érzékeny adatok kompromittálódásának megelőzésére.

Naplózási és monitorozási szabályzat – KKV

Meghatározza a kártevőesemények naplózásának és a riasztási láthatóság fenntartásának követelményeit a korai reagálás érdekében.

Incidenskezelési szabályzat – KKV

Meghatározza az eszkaláció, elszigetelés és külső értesítés lépéseit, ha a kártékony kód adatkompromittálódáshoz vagy működési zavarhoz vezet.

A Clarysec irányelveiről - Végpontvédelem és kártevők elleni védelem szabályzat – KKV

Az általános biztonsági szabályzatok gyakran nagyvállalatokra készülnek, így a kisvállalkozások számára nehezen alkalmazható, összetett szabályokat és nem egyértelmű szerepköröket hagynak maguk után. Ez a szabályzat más. A KKV-szabályzatainkat eleve gyakorlati bevezetésre terveztük olyan szervezetekben, amelyek nem rendelkeznek dedikált biztonsági csapatokkal. A felelősségeket azokhoz a szerepkörökhöz rendeljük, amelyek ténylegesen rendelkezésre állnak – például az ügyvezetőhöz és az IT-szolgáltatóhoz –, nem pedig olyan specialisták „hadseregéhez”, akik nem állnak rendelkezésre. Minden követelmény egyedi sorszámozású záradékokra van bontva (pl. 5.2.1, 5.2.2). Ez a szabályzatot egy egyértelmű, lépésről lépésre követhető ellenőrzőlistává alakítja, így könnyen bevezethető, auditálható és testreszabható anélkül, hogy teljes fejezeteket kellene újraírni.

Automatizált kártevőészlelés és -reagálás

Valós idejű vizsgálatokat, automatizált karanténba helyezést és incidensbejelentést alkalmaz a fenyegetések elszigetelésére és az eszközök gyors helyreállítására.

Beépített munkatársi képzés és tudatosság

Előírja a folyamatos felhasználói tudatosságot, a szimulált adathalász kampányokat és a bejelentést a felhasználói hibákból eredő kártékony kód kockázatának csökkentésére.

Gyakran ismételt kérdések

Vezetőknek, vezetők által

Ez az irányelv egy biztonsági vezető által készült, aki több mint 25 éves tapasztalattal rendelkezik ISMS keretrendszerek bevezetésében és auditálásában globális vállalatoknál. Nem csupán dokumentumként készült, hanem olyan védhető keretrendszerként, amely megfelel az auditorok vizsgálatának.

Az alábbi képesítésekkel rendelkező szakértő készítette:

Lefedettség és témák

🏢 Célterületek

🏷️ Témafedezet

Ez az irányelv 1 a 37-ből a teljes KKV-csomagban

Spóroljon 78%-otSzerezze be mind a 37 KKV-irányelvet €399-ért. ahelyett hogy egyenként €1 813-t fizetne.

Teljes KKV-csomag megtekintése →