Yleiskatsaus

Tämä politiikka määrittää selkeät, pk-yrityksille sopivat vaatimukset kaikkien päätelaitteiden, mukaan lukien omien laitteiden käyttö (BYOD) ja mobiililaitteet, suojaamiseksi haittaohjelmilta ja tukee ISO/IEC 27001:2022-, GDPR- ja niihin liittyvien standardien vaatimustenmukaisuutta. Se osoittaa vastuut toimitusjohtajalle ja IT-palveluntarjoajille, kuvaa hallintakeinot ennaltaehkäisyyn, havaitsemiseen, tietoturvapoikkeamiin reagointitoimiin, dokumentaatioon ja tietoisuuteen, ja on räätälöity organisaatioille ilman omistautuneita kyberturvallisuustiimejä.

Kattava päätelaiteturvallisuus

Suojaa kaikki organisaation ja henkilökohtaiset laitteet haittaohjelmilta, mukaan lukien kannettavat tietokoneet, mobiililaitteet ja siirrettävät tallennusvälineet.

Selkeät roolit pk-yrityksille

Yksinkertaistetut vastuut toimitusjohtajalle ja IT-toiminnot-palveluntarjoajille varmistavat politiikkojen noudattamisen pienyritysympäristöissä.

Sääntely-yhdenmukaisuus

Tukee ISO/IEC 27001:2022-, GDPR-, NIS2- ja DORA-vaatimustenmukaisuutta vahvoilla haittaohjelmasuojauskontrolleilla.

Omien laitteiden käyttö (BYOD) ja etätyöpolitiikan kattavuus

Soveltuu sekä yrityksen IT-omaisuuserälaitteisiin että henkilökohtaisiin laitteisiin ja tukee hybridi- ja etätyövoimaa.

Lue koko yleiskatsaus

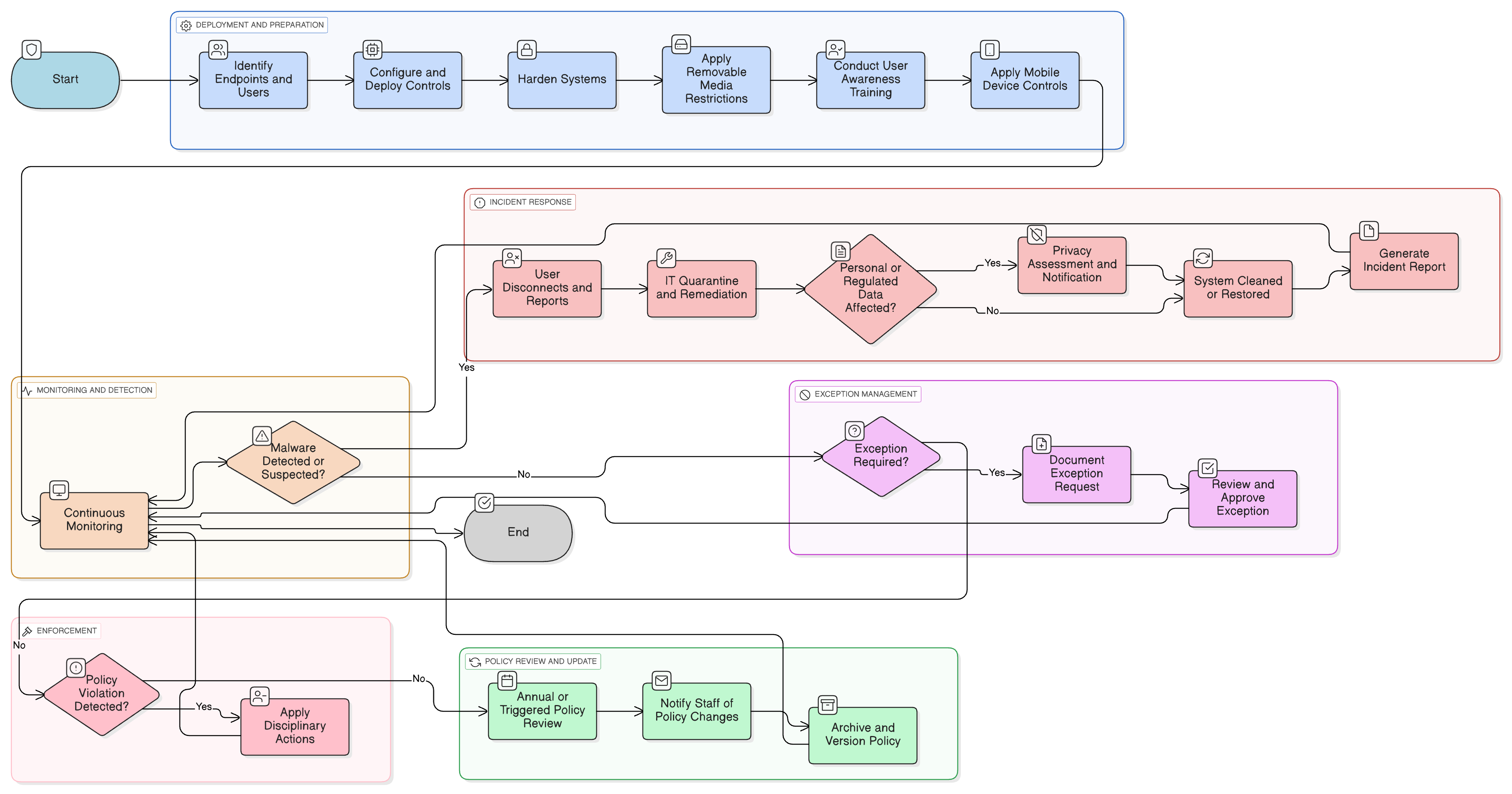

Käytäntökaavio

Napsauta kaaviota nähdäksesi sen täydessä koossa

Sisältö

Soveltamisala ja sitoutumissäännöt

omien laitteiden käyttö (BYOD) ja mobiililaitteiden hallintakeinot

tietoturvapoikkeamiin reagointi ja poikkeamien raportointi

Audit Logging ja tarkastuslokien vaatimukset

Haittaohjelmasuojaus-tietoisuuskoulutus

laitteiden salaus ja laitteiden koventaminen

Kehysmääräysten noudattaminen

🛡️ Tuetut standardit ja kehykset

Tämä tuote on linjassa seuraavien vaatimustenmukaisuuskehysten kanssa, yksityiskohtaisilla lauseke- ja valvontamappingeillä.

Liittyvät käytännöt

Etätyöpolitiikka – pk-yrityksille

Varmistaa, että päätelaitesuojausvaatimukset pannaan täytäntöön laitteissa, joita käytetään toimipaikan ulkopuolella tai hybridiympäristöissä.

Omaisuudenhallintapolitiikka – pk-yrityksille

Tukee kaikkien päätelaitteiden seurantaa ja hallintaa ja varmistaa, että käytössä ovat vain valtuutetut ja suojatut laitteet.

Tietosuoja- ja tietosuojapolitiikka – pk-yrityksille

Vahvistaa haittaohjelmien ennaltaehkäisyn keskeisenä tietosuojakontrollina, jolla suojataan henkilötietoja ja arkaluonteisia tietoja vaarantumiselta.

Lokitus- ja valvontapolitiikka – pk-yrityksille

Määrittää vaatimukset haittaohjelmatapahtumien lokitukselle ja hälytysnäkyvyyden ylläpidolle varhaista reagointia varten.

Tietoturvapoikkeamiin reagoinnin politiikka – pk-yrityksille

Määrittää eskaloinnin, rajaamisen ja ulkoisen ilmoittamisen vaiheet, jos haittaohjelma johtaa tietojen vaarantumiseen tai toiminnan häiriöihin.

Tietoa Clarysecin käytännöistä - Päätelaitesuojaus ja haittaohjelmapolitiikka – pk-yrityksille

Yleiset tietoturvapolitiikat on usein rakennettu suuryrityksille, jolloin pienyritysten on vaikea soveltaa monimutkaisia sääntöjä ja epäselviä rooleja. Tämä politiikka on erilainen. Pk-yrityksille suunnatut politiikkamme on suunniteltu alusta alkaen käytännön toteutukseen organisaatioissa, joilla ei ole omistautuneita tietoturvatiimejä. Osoitamme vastuut rooleille, joita teillä oikeasti on, kuten toimitusjohtajalle ja IT-palveluntarjoajalle, emme joukolle erikoisasiantuntijoita. Jokainen vaatimus on jaettu yksilöllisesti numeroituun lausekkeeseen (esim. 5.2.1, 5.2.2). Tämä muuttaa politiikan selkeäksi vaiheittaiseksi tarkistuslistaksi, jonka avulla se on helppo toteuttaa, auditoida ja räätälöidä ilman kokonaisten osioiden uudelleenkirjoittamista.

Automaattinen haittaohjelmien havaitseminen ja reagointi

Hyödyntää reaaliaikaisia skannauksia, automatisoituja karanteeneja ja poikkeamien raportointitoimintoja uhkien rajaamiseksi ja laitteiden nopeaksi palauttamiseksi.

Sisäänrakennettu henkilöstön koulutus ja tietoisuus

Edellyttää jatkuvaa käyttäjätietoisuutta, simuloituja tietojenkalastelukampanjoita ja raportointia haittaohjelmariskin vähentämiseksi käyttäjävirheistä.

Usein kysytyt kysymykset

Suunniteltu johtajille, johtajien toimesta

Tämän käytännön on laatinut tietoturvajohtaja, jolla on yli 25 vuoden kokemus ISMS-viitekehysten käyttöönotosta ja auditoinnista globaaleissa organisaatioissa. Se ei ole pelkkä asiakirja, vaan puolustettava viitekehys, joka kestää auditorin tarkastelun.

Laatinut asiantuntija, jolla on seuraavat pätevyydet:

Kattavuus & Aiheet

🏢 Kohdeosastot

🏷️ Aiheen kattavuus

Tämä käytäntö on 1/37 täydellisessä PK-yrityspaketissa

Säästä 78%Hanki kaikki 37 PK-yrityksen käytäntöä €399:llä. sen sijaan että ostaisit ne yksitellen €1 813:lla.

Katso täydellinen PK-yrityspaketti →