Przegląd

Ta polityka zarządzania aktywami ukierunkowana na SME zapewnia, że wszystkie aktywa biznesowe — fizyczne i cyfrowe — są ujęte w wykazie aktywów, chronione i zarządzane w całym cyklu życia, zapewniając jasne role, wymagania zgodności oraz procedury bezpiecznej utylizacji.

Pełna widoczność aktywów

Utrzymuj pełny wykaz aktywów biznesowych we wszystkich środowiskach, aby minimalizować ryzyka i wspierać zgodność.

Jasna własność i rozliczalność

Przypisuj i śledź odpowiedzialność za aktywa, stosując uproszczone role dostosowane do SME bez dedykowanych zespołów IT.

Środki kontroli bezpieczeństwa w cyklu życia

Zapewnij, że aktywa są bezpiecznie wydawane, używane i wycofywane, ograniczając ryzyko utraty lub nieuprawnionego dostępu.

Wsparcie zgodności regulacyjnej

Wykazuj zgodność z ISO 27001, GDPR, DORA, NIS2 i innymi wymaganiami dzięki ustrukturyzowanemu zarządzaniu aktywami.

Czytaj pełny przegląd

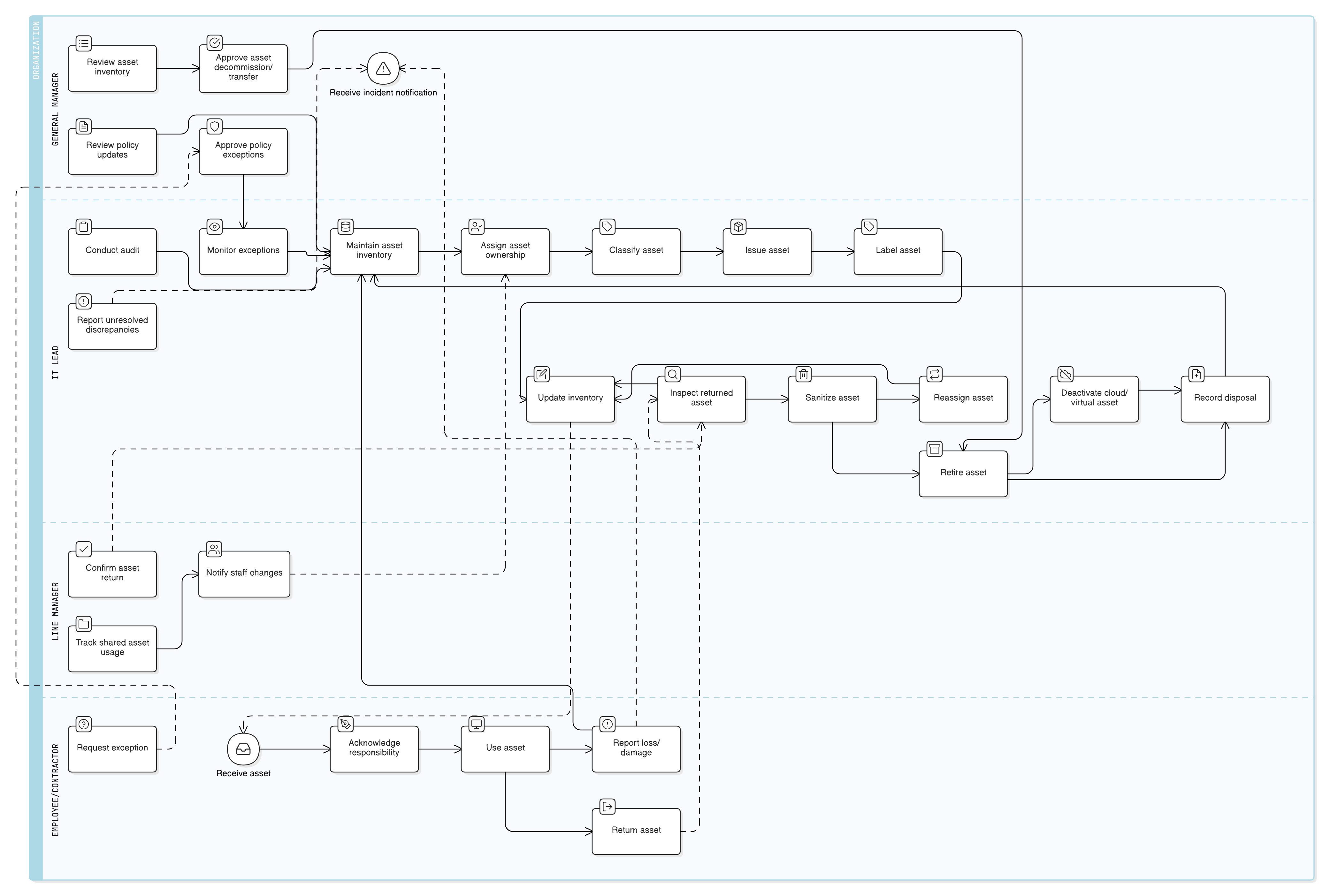

Diagram polityki

Kliknij diagram, aby wyświetlić w pełnym rozmiarze

Zawartość

Zakres i zasady współpracy

Minimalne wymagania dla wykazu aktywów

Role i odpowiedzialności dla SME

Klasyfikacja aktywów i środki kontroli cyklu życia

Bezpieczna utylizacja i postanowienia BYOD

Procedury audytu, wyjątków i przeglądów

Zgodność z frameworkiem

🛡️ Obsługiwane standardy i frameworki

Ten produkt jest zgodny z następującymi frameworkami zgodności, ze szczegółowym mapowaniem klauzul i kontroli.

| Framework | Objęte klauzule / Kontrole |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 | |

| EU GDPR |

Article 30

|

Powiązane polityki

Polityka ról i odpowiedzialności w zarządzaniu – SME

Przypisuje rozliczalność za własność polityki oraz operacje IT.

Polityka kontroli dostępu – SME

Łączy użycie aktywów (np. laptopy, urządzenia mobilne) z prawami dostępu użytkowników oraz zarządzaniem tożsamością i dostępem.

Polityka wdrażania i zakończenia współpracy – SME

Zapewnia, że wydawanie i odzyskiwanie aktywów jest wbudowane w procesy cyklu życia personelu.

Polityka klasyfikacji danych i etykietowania – SME

Zapewnia zasady określania, czy aktywo powinno być sklasyfikowane jako użytek wewnętrzny lub poufne.

Polityka reagowania na incydenty – SME

Wskazuje procedury reagowania, jeśli zdarzenie związane z aktywem skutkuje naruszeniem bezpieczeństwa lub prywatności.

O politykach Clarysec - Polityka zarządzania aktywami – SME

Ogólne polityki bezpieczeństwa są często tworzone dla dużych korporacji, przez co małe firmy mają trudność z zastosowaniem złożonych zasad i niejasno zdefiniowanych ról. Ta polityka jest inna. Nasze polityki dla SME są projektowane od podstaw z myślą o praktycznym wdrożeniu w organizacjach bez dedykowanych zespołów ds. bezpieczeństwa. Przypisujemy odpowiedzialności do ról, które faktycznie posiadasz — takich jak dyrektor generalny i Twój dostawca IT — a nie do armii specjalistów, których nie masz. Każde wymaganie jest rozbite na unikalnie numerowaną klauzulę (np. 5.2.1, 5.2.2). Dzięki temu polityka staje się jasną, krok po kroku listą kontrolną, którą łatwo wdrożyć, audytować i dostosować bez przepisywania całych sekcji.

Zaprojektowana dla rzeczywistych ról w SME

Odpowiedzialności są mapowane na role faktycznie obecne w małych firmach, dzięki czemu każde działanie jest praktyczne i wykonalne.

Zapisy aktywów gotowe do audytu

Wykorzystuje precyzyjne pola wykazu aktywów oraz rejestrowanie audytowe, pomagając przejść audyty lub przegląd regulacyjny bez kosztownych konsultantów.

Proces bezpiecznej utylizacji i odzyskiwania

Aktywa są śledzone od zakupu do bezpiecznego wycofania, z udokumentowanymi procedurami wymazywania, niszczenia oraz rozliczalności dostawcy.

Często zadawane pytania

Stworzone dla liderów, przez liderów

Niniejsza polityka została opracowana przez lidera ds. bezpieczeństwa z ponad 25-letnim doświadczeniem w zakresie wdrażania i audytowania systemów ISMS w globalnych organizacjach. Została zaprojektowana nie tylko jako dokument, lecz jako obronne ramy, które wytrzymują kontrolę audytora.

Opracowane przez eksperta posiadającego:

Zasięg i tematy

🏢 Docelowe działy

🏷️ Zakres tematyczny

Ta polityka to 1 z 37 w pełnym pakiecie MŚP

Oszczędź 78%Zdobądź wszystkie 37 polityk MŚP za €399, zamiast €1.813 przy zakupie pojedynczym.

Zobacz pełny pakiet MŚP →