Pregled

Ova politika utvrđuje jasne, SME-prilagođene zahtjeve za zaštitu svih uređaja krajnjih točaka, uključujući korištenje vlastitih uređaja (BYOD) i mobilne uređaje, od zlonamjernog softvera, uz podršku usklađenosti s ISO 27001:2022, GDPR-om i povezanim standardima. Dodjeljuje odgovornosti glavnom izvršnom direktoru i IT pružateljima, detaljno opisuje kontrole za prevenciju, otkrivanje, odgovor, dokumentaciju i obuku o sigurnosnoj svijesti te je prilagođena organizacijama bez namjenskih timova za kibernetičku sigurnost.

Sveobuhvatna sigurnost krajnjih točaka

Štiti sve organizacijske i osobne uređaje od zlonamjernog softvera, uključujući prijenosna računala, mobilne uređaje i prijenosne medije.

Jasne uloge za SME

Pojednostavljene odgovornosti za glavnog izvršnog direktora i IT pružatelje osiguravaju pridržavanje politike u okruženjima malih poduzeća.

Usklađivanje s propisima

Podržava usklađenost s ISO/IEC 27001:2022, GDPR-om, NIS2 i DORA-om kroz snažne kontrole zaštite od zlonamjernog softvera.

Obuhvat BYOD-a i rada na daljinu

Primjenjuje se na uređaje u vlasništvu tvrtke i osobne uređaje, podržavajući hibridna okruženja i udaljenu radnu snagu.

Pročitaj cijeli pregled

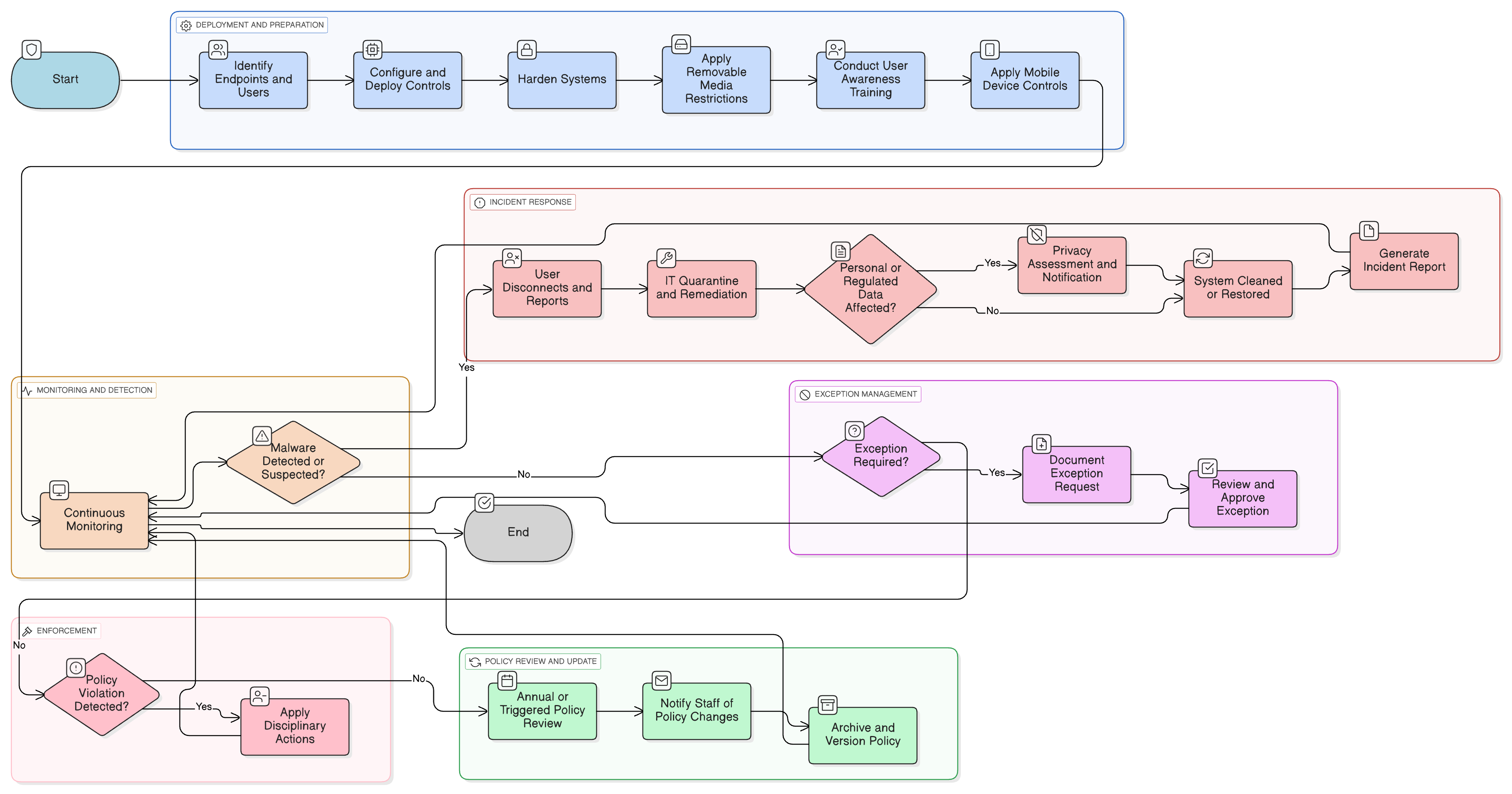

Dijagram politike

Kliknite na dijagram za prikaz u punoj veličini

Sadržaj

Opseg i pravila angažmana

Kontrole korištenja vlastitih uređaja (BYOD) i mobilnih uređaja

Odgovor na incidente i prijavljivanje incidenata

Zahtjevi za revizijsko bilježenje i zadržavanje revizijskih zapisa

Obuka o sigurnosnoj svijesti o zlonamjernom softveru

Šifriranje uređaja i otvrdnjavanje uređaja

Usklađenost s okvirom

🛡️ Podržani standardi i okviri

Ovaj je proizvod usklađen sa sljedećim okvirima usklađenosti s detaljnim mapiranjem klauzula i kontrola.

Povezane politike

Politika rada na daljinu-SME

Osigurava da se zahtjevi zaštite krajnjih točaka provode na uređajima koji se koriste izvan lokacije ili u hibridnim okruženjima.

Politika upravljanja imovinom-SME

Podržava praćenje i kontrolu nad svim krajnjim točkama, osiguravajući da se koriste samo ovlašteni i zaštićeni uređaji.

Politika zaštite podataka i privatnosti-SME

Pojačava prevenciju zlonamjernog softvera kao temeljnu kontrolu privatnosti podataka radi zaštite osobnih i osjetljivih podataka od kompromitacije.

Politika bilježenja i praćenja-SME

Uspostavlja zahtjeve za bilježenje događaja zlonamjernog softvera i održavanje vidljivosti upozorenja za rani odgovor.

Politika odgovora na incidente (P30)-SME

Definira eskalaciju, ograničavanje i korake vanjskog obavještavanja ako zlonamjerni softver dovede do kompromitacije podataka ili operativnog poremećaja.

O Clarysec politikama - Zaštita krajnjih točaka i Politika zaštite od zlonamjernog softvera - SME

Generičke sigurnosne politike često su izrađene za velike korporacije, zbog čega se mala poduzeća teško snalaze u primjeni složenih pravila i nejasno definiranih uloga. Ova politika je drugačija. Naše SME politike osmišljene su od temelja za praktičnu implementaciju u organizacijama bez namjenskih sigurnosnih timova. Dodjeljujemo odgovornosti ulogama koje stvarno imate, poput glavnog izvršnog direktora i vašeg IT pružatelja, a ne vojsci stručnjaka koje nemate. Svaki zahtjev razložen je u jedinstveno numeriranu odredbu (npr. 5.2.1, 5.2.2). Time se politika pretvara u jasan kontrolni popis korak-po-korak, što olakšava implementaciju, reviziju i prilagodbu bez prepisivanja cijelih odjeljaka.

Automatizirano otkrivanje i odgovor na zlonamjerni softver

Koristi skeniranja u stvarnom vremenu, automatizirane karantene i prijavljivanje incidenata za ograničavanje prijetnji i brzo vraćanje uređaja.

Ugrađena obuka i podizanje svijesti osoblja

Nalaže kontinuiranu obuku o sigurnosnoj svijesti korisnika, simulirane phishing kampanje i prijavljivanje incidenata kako bi se smanjio rizik od zlonamjernog softvera zbog korisničkih pogrešaka.

Često postavljana pitanja

Izrađeno za lidere, od lidera

Ovu politiku izradio je sigurnosni lider s više od 25 godina iskustva u implementaciji i auditiranju ISMS okvira u globalnim organizacijama. Osmišljena je ne samo kao dokument, već kao obrambeni okvir koji izdržava revizorski nadzor.

Izradio stručnjak s sljedećim kvalifikacijama:

Pokrivenost i teme

🏢 Ciljni odjeli

🏷️ Tematska pokrivenost

Ova politika je 1 od 37 u potpunom paketu za MSP

Uštedite 78%Nabavite svih 37 politika za MSP za €399, umjesto €1.813 pojedinačno.

Pogledaj potpuni paket MSP →