Descripción general

Esta política establece requisitos claros y adaptados a PYMES para proteger todos los dispositivos endpoint, incluidos Trae tu propio dispositivo (BYOD) y móviles, frente al malware, apoyando el cumplimiento de ISO 27001:2022, GDPR y normas relacionadas. Asigna responsabilidades al Director General y a los proveedores de TI, detalla controles de prevención, detección, respuesta a incidentes, documentación y concienciación, y está adaptada a organizaciones sin equipos dedicados de ciberseguridad.

Seguridad de endpoints integral

Protege todos los dispositivos de la organización y personales frente al malware, incluidos portátiles, móviles y medios portátiles.

Roles claros para PYMES

Responsabilidades simplificadas para directores generales y proveedores de TI que garantizan el cumplimiento de políticas en entornos de pequeñas empresas.

Alineación normativa

Apoya el cumplimiento de ISO/IEC 27001:2022, GDPR, NIS2 y DORA mediante controles sólidos contra el malware.

Cobertura de BYOD y teletrabajo

Se aplica tanto a dispositivos propiedad de la empresa como a dispositivos de propiedad personal, y respalda entornos híbridos y plantillas remotas.

Leer descripción completa

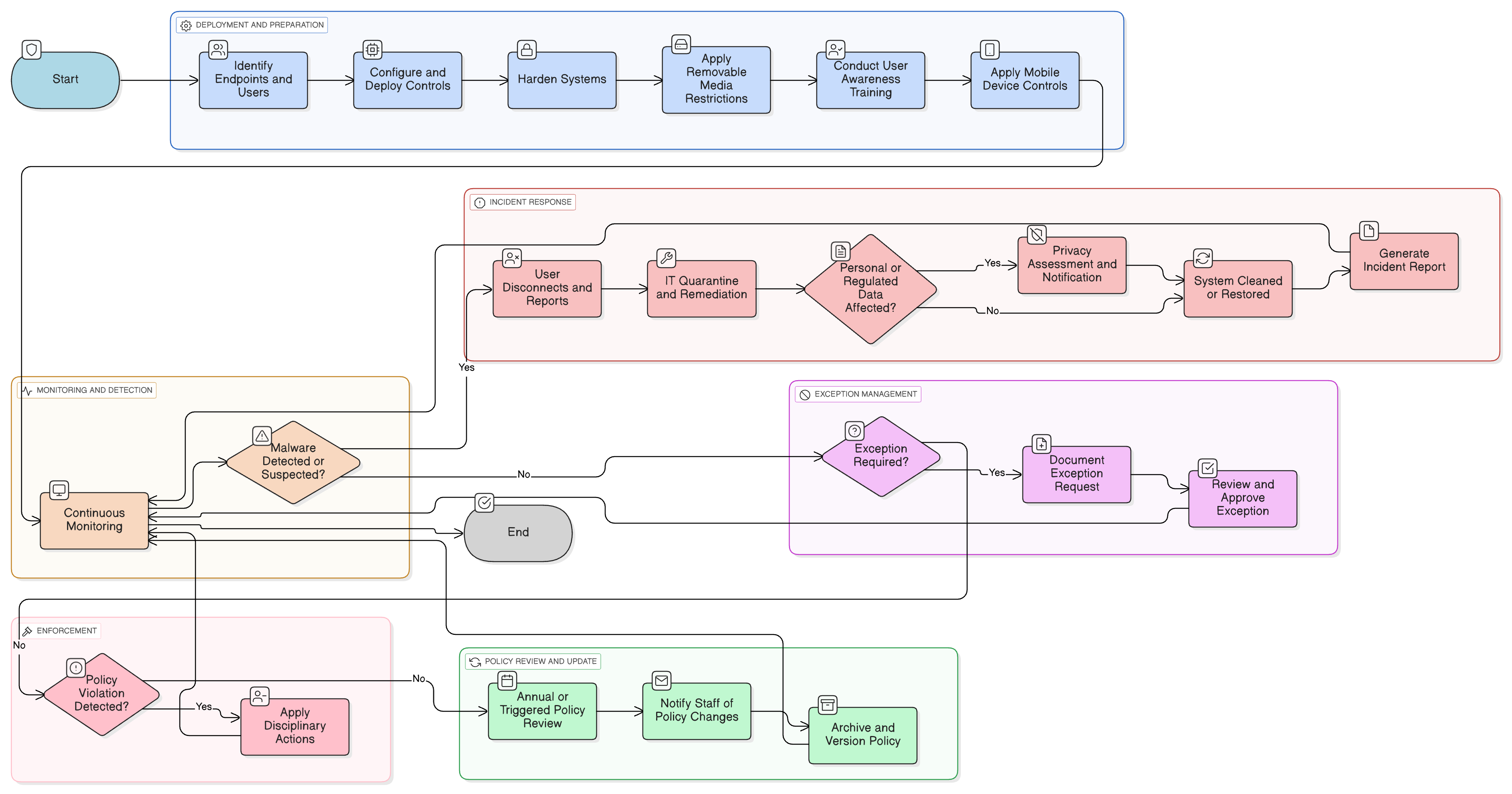

Diagrama de la Política

Haga clic en el diagrama para verlo en tamaño completo

Contenido

Alcance y reglas de participación

Controles de Trae tu propio dispositivo (BYOD) y dispositivos móviles

Respuesta a incidentes y notificación de incidentes

Requisitos de auditoría y registro de auditoría

Formación de concienciación sobre malware

Cifrado de dispositivos y bastionado de dispositivos

Cumplimiento de marcos

🛡️ Estándares y marcos compatibles

Este producto está alineado con los siguientes marcos de cumplimiento, con mapeos detallados de cláusulas y controles.

Políticas relacionadas

Política de teletrabajo - PYME

Garantiza que los requisitos de protección de endpoints se apliquen en dispositivos utilizados fuera de las instalaciones o en entornos híbridos.

Política de gestión de activos - PYME

Apoya el seguimiento y el control de todos los endpoints, garantizando que solo se utilicen dispositivos autorizados y protegidos.

Política de protección de datos y privacidad - PYME

Refuerza la prevención de malware como un control de privacidad de los datos para proteger datos personales y sensibles frente a compromisos.

Política de registro y monitorización - PYME

Establece los requisitos de registro de auditoría de eventos de malware y el mantenimiento de visibilidad de alertas para una respuesta temprana.

Política de respuesta a incidentes - PYME

Define el escalado, la contención y los pasos de notificación externa si el malware provoca compromiso de datos o interrupción operativa.

Sobre las Políticas de Clarysec - Política de protección de endpoints y malware - PYME

Las políticas de seguridad genéricas suelen estar diseñadas para grandes corporaciones, lo que deja a las pequeñas empresas con dificultades para aplicar reglas complejas y roles indefinidos. Esta política es diferente. Nuestras políticas para PYMES están diseñadas desde cero para una implantación práctica en organizaciones sin equipos de seguridad dedicados. Asignamos responsabilidades a los roles que realmente tiene, como el Director General y su proveedor de TI, no a un ejército de especialistas que no tiene. Cada requisito se desglosa en una cláusula con numeración única (p. ej., 5.2.1, 5.2.2). Esto convierte la política en una lista de verificación clara, paso a paso, lo que facilita su implantación, auditoría y personalización sin reescribir secciones completas.

Detección y respuesta automatizadas de malware

Utiliza escaneos en tiempo real, cuarentenas automatizadas y notificación de incidentes para contener amenazas y restaurar dispositivos rápidamente.

Formación y concienciación del personal integradas

Exige concienciación continua de los usuarios, campañas de phishing simulado y notificación para reducir el riesgo de malware por errores de usuario.

Preguntas frecuentes

Diseñado para Líderes, por Líderes

Esta política ha sido elaborada por un líder en seguridad con más de 25 años de experiencia en la implementación y auditoría de marcos ISMS en organizaciones globales. Está diseñada no solo como un documento, sino como un marco defendible que resiste el escrutinio de los auditores.

Elaborado por un experto que cuenta con:

Cobertura y temas

🏢 Departamentos objetivo

🏷️ Cobertura temática

Esta política es 1 de 37 en el Pack PYME completo

Ahorre un 78%Obtenga las 37 políticas PYME por €399, en lugar de €1.813 individualmente.

Ver Pack PYME completo →