Pregled

Ta politika določa jasne, SME-prijazne zahteve za zaščito vseh naprav končnih točk, vključno z BYOD in mobilnimi napravami, pred zlonamerno programsko opremo ter podpira skladnost z ISO 27001:2022, GDPR in povezanimi standardi. Dodeljuje odgovornosti generalnemu direktorju in ponudnikom IT, podrobno opisuje kontrole za preprečevanje, odkrivanje, odziv, dokumentacijo in ozaveščanje ter je prilagojena organizacijam brez namenskih ekip za kibernetsko varnost.

Celovita varnost končnih točk

Ščiti vse organizacijske in osebne naprave pred zlonamerno programsko opremo, vključno s prenosniki, mobilnimi napravami in prenosnimi mediji.

Jasne vloge za SME

Poenostavljene odgovornosti za generalne direktorje in ponudnike IT zagotavljajo upoštevanje politike v okoljih malih podjetij.

Usklajenost s predpisi

Podpira skladnost z ISO/IEC 27001:2022, GDPR, NIS2 in DORA z robustnimi kontrolami zlonamerne programske opreme.

Pokritost BYOD in dela na daljavo

Velja tako za naprave v lasti podjetja kot za osebne naprave ter podpira hibridno in oddaljeno delovno silo.

Preberi celoten pregled

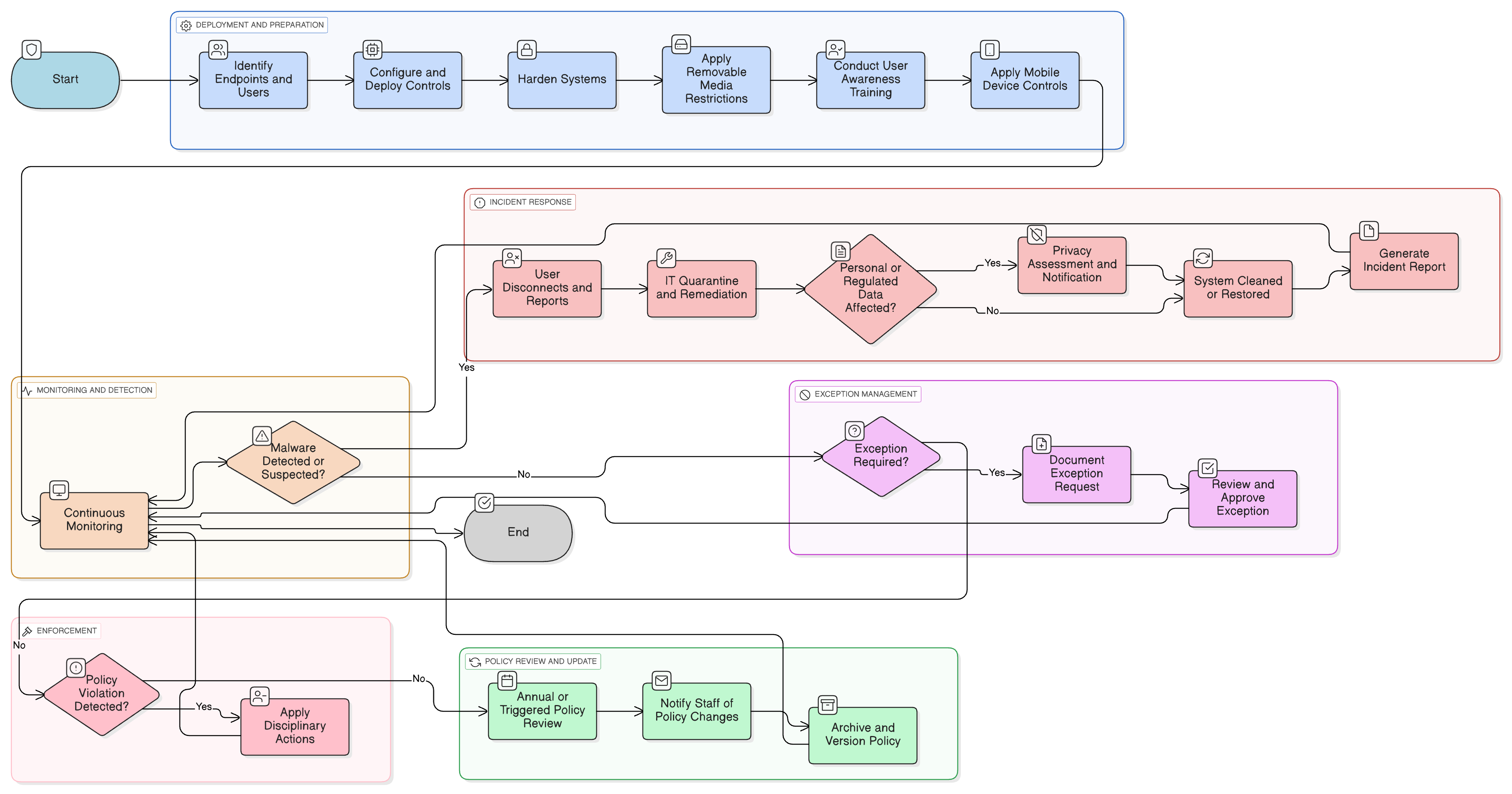

Diagram pravilnika

Kliknite diagram za ogled v polni velikosti

Vsebina

Obseg in pravila sodelovanja

Kontrole BYOD in mobilnih naprav

Odziv na incidente in poročanje

Zahteve za presojo in revizijsko beleženje

Usposabljanje za ozaveščanje o zlonamerni programski opremi

Šifriranje naprav in varnostno utrjevanje naprav

Skladnost z okvirom

🛡️ Podprti standardi in okviri

Ta izdelek je usklajen z naslednjimi okviri skladnosti s podrobnimi preslikanji klavzul in kontrol.

Sorodne politike

Politika dela na daljavo – SME

Zagotavlja, da se zahteve zaščite končnih točk uveljavljajo na napravah, ki se uporabljajo izven lokacije ali v hibridnih okoljih.

Politika upravljanja sredstev – SME

Podpira popis sredstev ter nadzor nad vsemi končnimi točkami in zagotavlja, da se uporabljajo le pooblaščene in zaščitene naprave.

Politika varstva podatkov in zasebnosti – SME

Krepi preprečevanje zlonamerne programske opreme kot ključno kontrolo zasebnosti za zaščito osebnih in občutljivih podatkov pred kompromitacijo.

Politika beleženja in spremljanja – SME

Vzpostavlja zahteve za revizijsko beleženje dogodkov zlonamerne programske opreme in ohranjanje vidnosti opozoril za zgodnji odziv.

Politika odzivanja na incidente – SME

Opredeljuje eskalacijo, zajezitev in zunanje obveščanje, če zlonamerna programska oprema povzroči kompromitacijo podatkov ali operativne motnje.

O pravilnikih Clarysec - Zaščita končnih točk in politika zlonamerne programske opreme – SME

Generične varnostne politike so pogosto zasnovane za velike korporacije, zato se mala podjetja težko znajdejo pri uporabi kompleksnih pravil in nejasno opredeljenih vlog. Ta politika je drugačna. Naše politike za SME so zasnovane od začetka za praktično implementacijo v organizacijah brez namenskih varnostnih ekip. Odgovornosti dodelimo vlogam, ki jih dejansko imate, kot sta generalni direktor in vaš ponudnik IT, ne pa množici specialistov, ki jih nimate. Vsaka zahteva je razčlenjena v enolično oštevilčeno klavzulo (npr. 5.2.1, 5.2.2). To politiko spremeni v jasen kontrolni seznam po korakih, kar olajša implementacijo, presojo in prilagajanje brez prepisovanja celotnih razdelkov.

Avtomatizirano zaznavanje in odziv na zlonamerno programsko opremo

Uporablja sprotno skeniranje, samodejne karantene in poročanje o incidentih za zajezitev groženj in hitro obnovitev naprav.

Vgrajeno usposabljanje in ozaveščanje osebja

Zahteva stalno ozaveščanje uporabnikov, simulirane phishing kampanje in poročanje za zmanjšanje tveganja zlonamerne programske opreme zaradi uporabniških napak.

Pogosto zastavljena vprašanja

Zasnovano za vodje, s strani vodij

Ta pravilnik je pripravil varnostni vodja z več kot 25 leti izkušenj pri uvajanju in presojanju ISMS ogrodij za globalna podjetja. Zasnovan ni le kot dokument, temveč kot zagovorno ogrodje, ki prestane presojo revizorjev.

Pripravil strokovnjak z naslednjimi kvalifikacijami:

Pokritost in teme

🏢 Ciljni oddelki

🏷️ Tematska pokritost

Ta politika je 1 od 37 v celotnem paketu za MSP

Prihranite 78%Pridobite vseh 37 politik MSP za €399, namesto €1.813 pri posamičnem nakupu.

Oglejte si celoten paket MSP →