Oversigt

Denne politik fastlægger klare, SME-venlige krav til beskyttelse af alle endepunktsenheder, herunder BYOD og mobile enheder, mod malware og understøtter overholdelse af ISO 27001:2022, GDPR og relaterede standarder. Den tildeler ansvar til General Manager og it-udbydere, beskriver kontroller for forebyggelse, detektion, håndtering af sikkerhedshændelser, dokumentation og sikkerhedsbevidsthedstræning og er tilpasset organisationer uden dedikerede cybersikkerhedsteams.

Omfattende endepunktssikkerhed

Beskytter alle organisatoriske og personlige enheder mod malware, herunder bærbare computere, mobile enheder og bærbare medier.

Klare roller for SMV'er

Forenklede ansvarsområder for general manager og it-udbydere sikrer overholdelse af politikker i små virksomhedsmiljøer.

Regulatorisk tilpasning

Understøtter overholdelse af ISO/IEC 27001:2022, GDPR, NIS2 og DORA gennem robuste malwarekontroller.

BYOD- og fjernarbejdsdækning

Gælder både virksomhedsejede og personligt ejede enheder og understøtter hybrid- og fjernarbejdsstyrker.

Læs fuld oversigt

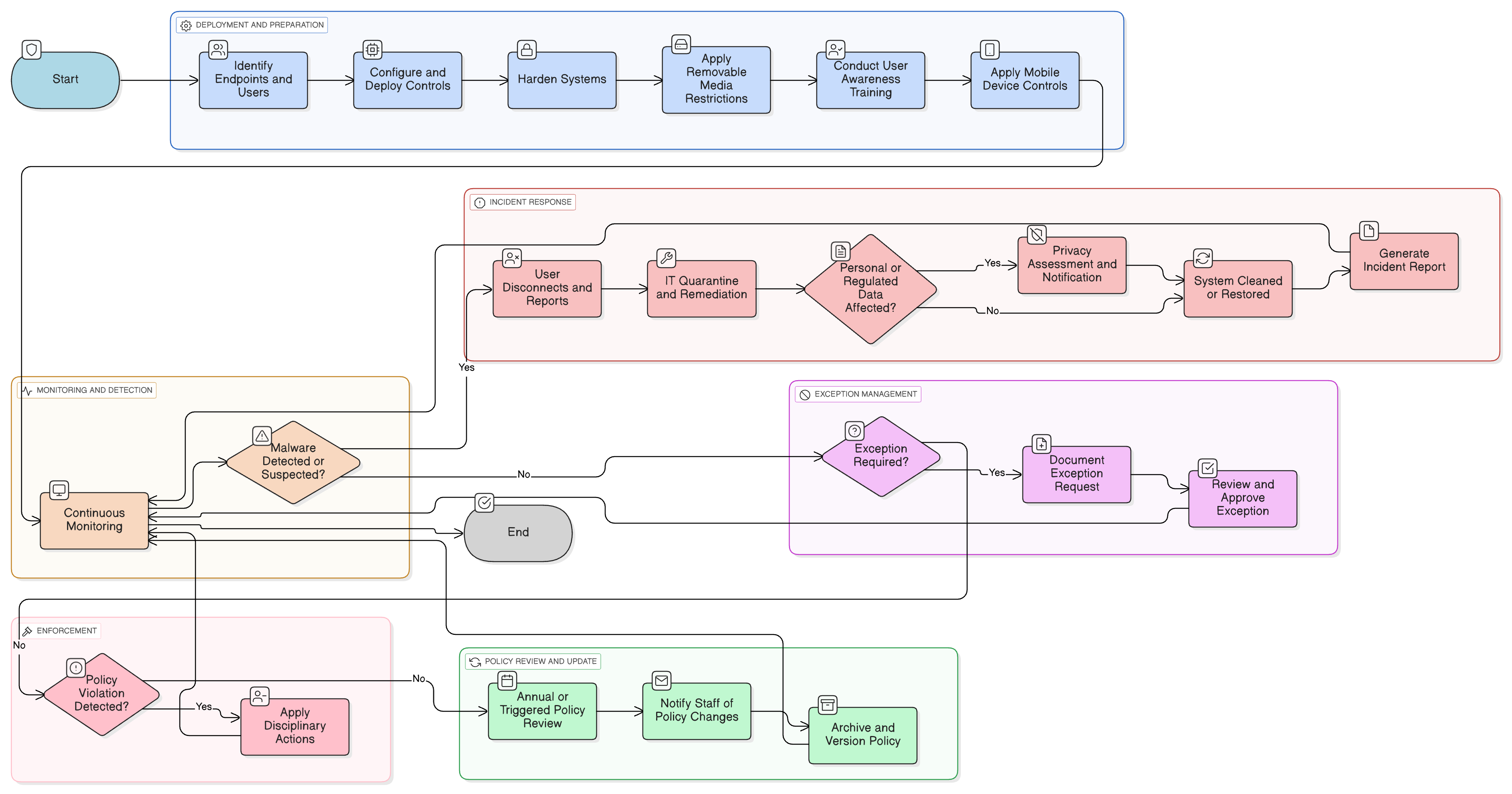

Politikdiagram

Klik på diagrammet for at se det i fuld størrelse

Indhold

Omfang og regler for engagement

BYOD- og kontrolforanstaltninger for mobile enheder

Incident Response og hændelsesrapportering

Krav til revision og revisionslogning

Malware awareness training

Enhedskryptering og enhedshærdning

Framework-overholdelse

🛡️ Understøttede standarder & frameworks

Dette produkt er tilpasset følgende overholdelsesrammer med detaljerede klausul- og kontrolkortlægninger.

Relaterede politikker

Fjernarbejdspolitik-SME

Sikrer, at krav til endepunktsbeskyttelse håndhæves på enheder, der bruges off-site eller i hybridmiljøer.

Politik for aktivstyring-SME

Understøtter sporing og kontrol af alle endepunkter og sikrer, at kun autoriserede og beskyttede enheder anvendes.

Databeskyttelse og databeskyttelsespolitik-SME

Styrker malwareforebyggelse som en central databeskyttelseskontrol for at beskytte personoplysninger og følsomme data mod kompromittering.

Lognings- og overvågningspolitik-SME

Etablerer krav til revisionslogning af malwarehændelser og opretholdelse af synlighed i alarmer for tidlig respons.

Politik for hændelseshåndtering (P30)-SME

Definerer eskalering, inddæmning og ekstern underretning, hvis malware fører til kompromittering af data eller driftsforstyrrelser.

Om Clarysec-politikker - Endepunktsbeskyttelse og Malware Policy - SME

Generiske sikkerhedspolitikker er ofte bygget til store virksomheder, hvilket efterlader små virksomheder med udfordringer i forhold til at anvende komplekse regler og udefinerede roller. Denne politik er anderledes. Vores SME-politikker er designet fra bunden til praktisk implementering i organisationer uden dedikerede sikkerhedsteams. Vi tildeler ansvar til de roller, du faktisk har, såsom General Manager og din it-udbyder, ikke en hær af specialister, du ikke har. Hvert krav er opdelt i en unikt nummereret klausul (f.eks. 5.2.1, 5.2.2). Det gør politikken til en klar, trinvis tjekliste, som gør den nem at implementere, revidere og tilpasse uden at omskrive hele afsnit.

Automatiseret malwaredetektion og -respons

Anvender realtidsscanninger, automatiserede karantæner og hændelsesrapportering til at inddæmme trusler og gendanne enheder hurtigt.

Indbygget medarbejdertræning og bevidstgørelse

Pålægger løbende brugerbevidstgørelse, phishing-simuleringer og rapportering for at reducere malwarerisiko fra brugerfejl.

Ofte stillede spørgsmål

Udviklet for ledere, af ledere

Denne politik er udarbejdet af en sikkerhedsleder med over 25 års erfaring i implementering og audit af ISMS-rammeværker for globale organisationer. Den er ikke blot designet som et dokument, men som et forsvarligt rammeværk, der kan modstå revisors gennemgang.

Udarbejdet af en ekspert med følgende kvalifikationer:

Dækning & Emner

🏢 Måldepartement

🏷️ Emhedækning

Denne politik er 1 af 37 i den fulde SMV-pakke

Spar 78%Få alle 37 SMV-politikker for €399, i stedet for €1.813 ved individuelle køb.

Se fuld SMV-pakke →