Przegląd

Polityka retencji danych (P14) określa wymagania organizacyjne dotyczące przechowywania i bezpiecznej utylizacji danych, zapewniając zgodność z ramami prawnymi i regulacyjnymi, minimalizując ryzyko oraz egzekwując jasne role i zarządzanie na wszystkich etapach cyklu życia danych.

Zgodność regulacyjna

Spełnia wymagania dotyczące retencji i utylizacji w ISO/IEC 27001:2022, GDPR, NIS2, DORA oraz COBIT 2019.

Bezpieczna utylizacja danych

Wymusza nieodwracalne i udokumentowane metody niszczenia zapisów cyfrowych i fizycznych.

Pełne pokrycie cyklu życia danych

Obejmuje tworzenie, użycie, archiwizację oraz bezpieczną utylizację wymuszoną zgodnością dla wszystkich typów danych.

Zdefiniowane role i odpowiedzialności

Przypisuje jasną rozliczalność kierownictwu, IT, właścicielom danych, stronom trzecim i personelowi.

Czytaj pełny przegląd

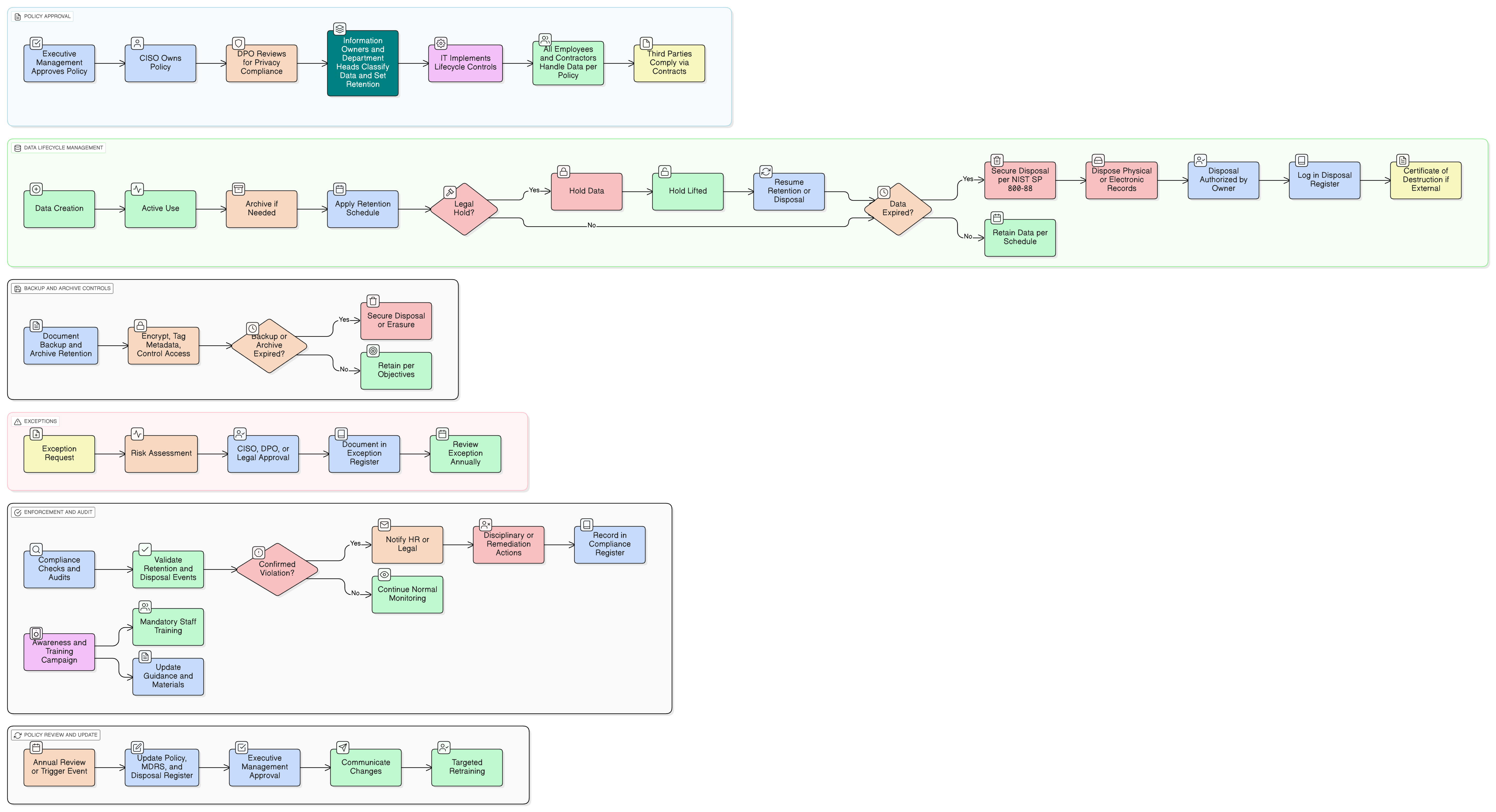

Diagram polityki

Kliknij diagram, aby wyświetlić w pełnym rozmiarze

Zawartość

Zakres i zasady współpracy

Zarządzanie Głównym harmonogramem retencji danych (MDRS)

Procesy retencji i utylizacji danych cyfrowych i fizycznych

Zabezpieczenie prawne i wstrzymanie usuwania oraz zarządzanie wyjątkami

Postępowanie z danymi kopii zapasowych i archiwów

Zabezpieczenia utylizacji dla stron trzecich i dostawców

Zgodność z frameworkiem

🛡️ Obsługiwane standardy i frameworki

Ten produkt jest zgodny z następującymi frameworkami zgodności, ze szczegółowym mapowaniem klauzul i kontroli.

Powiązane polityki

Polityka kontroli dostępu

Zapewnia, że wyłącznie upoważnione osoby mają dostęp do danych w okresie ich retencji oraz że dane po upływie okresu retencji są ograniczane do czasu utylizacji.

Polityka zarządzania aktywami

Identyfikuje, które aktywa przenoszą dane wymagające zaplanowanej utylizacji, oraz śledzi ich cykl życia od pozyskania do zniszczenia.

Polityka klasyfikacji danych i etykietowania

Wspiera decyzje klasyfikacyjne, które bezpośrednio wpływają na czas retencji danych oraz wymaganą metodę utylizacji.

Polityka kopii zapasowych i odtwarzania

Definiuje okresy retencji oraz procedury utylizacji dla nośników kopii zapasowych i replikowanych aktywów danych.

Polityka zabezpieczeń kryptograficznych

Wspiera kryptograficzne usuwanie na potrzeby utylizacji oraz egzekwuje szyfrowanie podczas przechowywania danych do czasu zniszczenia.

Polityka reagowania na incydenty (P30)

Uruchamiana w przypadkach, gdy nieprawidłowa utylizacja skutkuje potencjalną utratą danych, naruszeniem lub naruszeniem regulacyjnym.

O politykach Clarysec - Polityka retencji i utylizacji danych

Skuteczne zarządzanie bezpieczeństwem wymaga czegoś więcej niż samych zapisów — wymaga jasności, rozliczalności oraz struktury, która skaluje się wraz z organizacją. Ogólne szablony często zawodzą, tworząc niejednoznaczność poprzez długie akapity i niezdefiniowane role. Ta polityka została zaprojektowana jako operacyjny fundament programu bezpieczeństwa. Przypisujemy obowiązki do konkretnych ról spotykanych w nowoczesnym przedsiębiorstwie, w tym Dyrektora ds. bezpieczeństwa informacji (CISO), zespołów IT i bezpieczeństwa informacji oraz właściwych komitetów, zapewniając jasną rozliczalność. Każde wymaganie jest unikalnie ponumerowaną klauzulą (np. 5.1.1, 5.1.2). Taka atomowa struktura ułatwia wdrożenie, audytowanie względem konkretnych zabezpieczeń oraz bezpieczne dostosowanie bez naruszania integralności dokumentu, przekształcając go ze statycznego dokumentu w dynamiczne, wykonalne ramy.

Główny harmonogram retencji danych

Mapuje każdy typ informacji na okres retencji, właściciela, podstawę prawną oraz metodę utylizacji dla możliwej do prześledzenia, audytowalnej zgodności z polityką.

Zautomatyzowane zabezpieczenia cyklu życia

Wymaga tagowania sterowanego przez system, planowanego czyszczenia oraz alertów dla skutecznego zarządzania cyklem życia i integralności procesu.

Wytyczne dotyczące wyjątków i legal hold

Integruje udokumentowany proces wyjątków, protokoły zabezpieczenia prawnego i wstrzymania usuwania oraz coroczny przegląd dla elastyczności regulacyjnej i operacyjnej.

Często zadawane pytania

Stworzone dla liderów, przez liderów

Niniejsza polityka została opracowana przez lidera ds. bezpieczeństwa z ponad 25-letnim doświadczeniem w zakresie wdrażania i audytowania systemów ISMS w globalnych organizacjach. Została zaprojektowana nie tylko jako dokument, lecz jako obronne ramy, które wytrzymują kontrolę audytora.

Opracowane przez eksperta posiadającego:

Zasięg i tematy

🏢 Docelowe działy

🏷️ Zakres tematyczny

Ta polityka to 1 z 37 w pełnym pakiecie Enterprise

Oszczędź 67%Zdobądź wszystkie 37 polityk Enterprise za €599, zamiast €1.813 przy zakupie pojedynczym.

Zobacz pełny pakiet Enterprise →